Koneksi database yang tidak dienkripsi memungkinkan data dalam transit dicegat. Enkripsi SSL mengamankan koneksi pada lapisan transport antara aplikasi Anda dan PolarDB-X, melindungi integritas dan kerahasiaan data. Topik ini menjelaskan cara mengaktifkan SSL, mengunduh dan mengonfigurasi sertifikat CA, menghubungkan dari client, memperbarui sertifikat sebelum kedaluwarsa, serta mengubah atau menonaktifkan SSL.

Prasyarat

Sebelum memulai, pastikan Anda telah memiliki:

Instans PolarDB-X yang menjalankan versi 5.4.10 atau lebih baru. Untuk memeriksa versi Anda, buka halaman Basic information di konsol PolarDB-X.

Sebelum memulai

| Pertimbangan | Detail |

|---|---|

| Certificate validity | Sertifikat SSL berlaku selama satu tahun. Sebelum sertifikat kedaluwarsa, perbarui periode validitasnya, lalu unduh ulang dan konfigurasi ulang. Client tidak dapat terhubung melalui koneksi terenkripsi jika sertifikat telah kedaluwarsa. |

| CPU impact | Enkripsi SSL dapat meningkatkan pemanfaatan CPU secara signifikan. Aktifkan hanya untuk koneksi titik akhir publik. Koneksi titik akhir pribadi umumnya sudah aman dan tidak memerlukan SSL. |

| Instance restarts | Mengaktifkan, menonaktifkan, atau mengonfigurasi ulang enkripsi SSL akan me-restart instans. Lakukan operasi ini selama jam sepi dan pastikan aplikasi Anda dapat terhubung ulang secara otomatis. |

Aktifkan enkripsi SSL

Masuk ke PolarDB for Xscale console.

Di bilah navigasi atas, pilih wilayah tempat instans berada.

Di halaman Instances, klik tab PolarDB-X 2.0.

Temukan instans target dan klik ID-nya.

Di panel navigasi kiri, pilih Configuration Management > Safety management.

Klik tab SSL configuration.

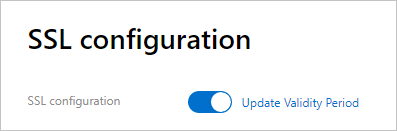

Nyalakan sakelar SSL configuration.

Setelah Anda mengaktifkan SSL, SSL protected address secara default menggunakan titik akhir pribadi. Untuk mengenkripsi koneksi titik akhir publik sebagai gantinya, lihat Ubah Titik Akhir yang Dilindungi untuk Enkripsi SSL.

Di dialog konfirmasi, klik OK.

PentingMengklik OK akan me-restart instans. Lakukan operasi ini selama jam sepi dan pastikan aplikasi Anda dapat terhubung ulang secara otomatis.

Setelah enkripsi SSL diaktifkan, klik Download CA certificate. Paket yang diunduh berisi tiga file:

Jika Anda menggunakan file

.jksdengan Java Development Kit (JDK) 7 atau JDK 8, perbarui filejre/lib/security/java.securitypada host aplikasi Anda dengan nilai berikut: ``jdk.tls.disabledAlgorithms=SSLv3, RC4, DH keySize < 224 jdk.certpath.disabledAlgorithms=MD2, RSA keySize < 1024`Tanpa perubahan ini, Anda mungkin melihat error berikut, yang biasanya disebabkan oleh konfigurasi keamanan Java yang tidak valid:`javax.net.ssl.SSLHandshakeException: DHPublicKey does not comply to algorithm constraints``File Use case .p7bImpor sertifikat SSL ke sistem Windows .pemImpor sertifikat SSL ke sistem non-Windows dan aplikasi .jksImpor rantai sertifikat CA ke program Java. Kata sandi truststore adalah apsaradb

Konfigurasikan SSL pada client atau aplikasi Anda

Setelah mengaktifkan SSL, konfigurasikan sertifikat yang telah diunduh di kode client atau aplikasi Anda.

MySQL Workbench

Jalankan MySQL Workbench.

Pilih Database > Manage Connections.

Di daftar drop-down Use SSL, pilih If available, lalu impor file sertifikat SSL.

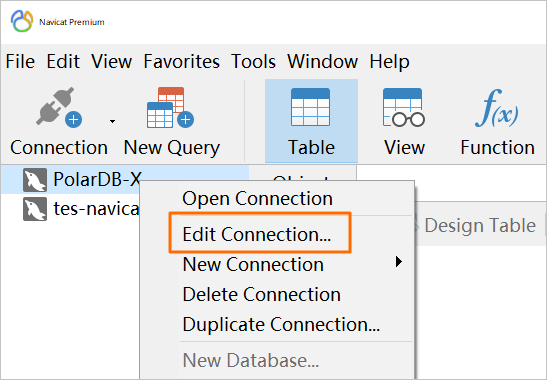

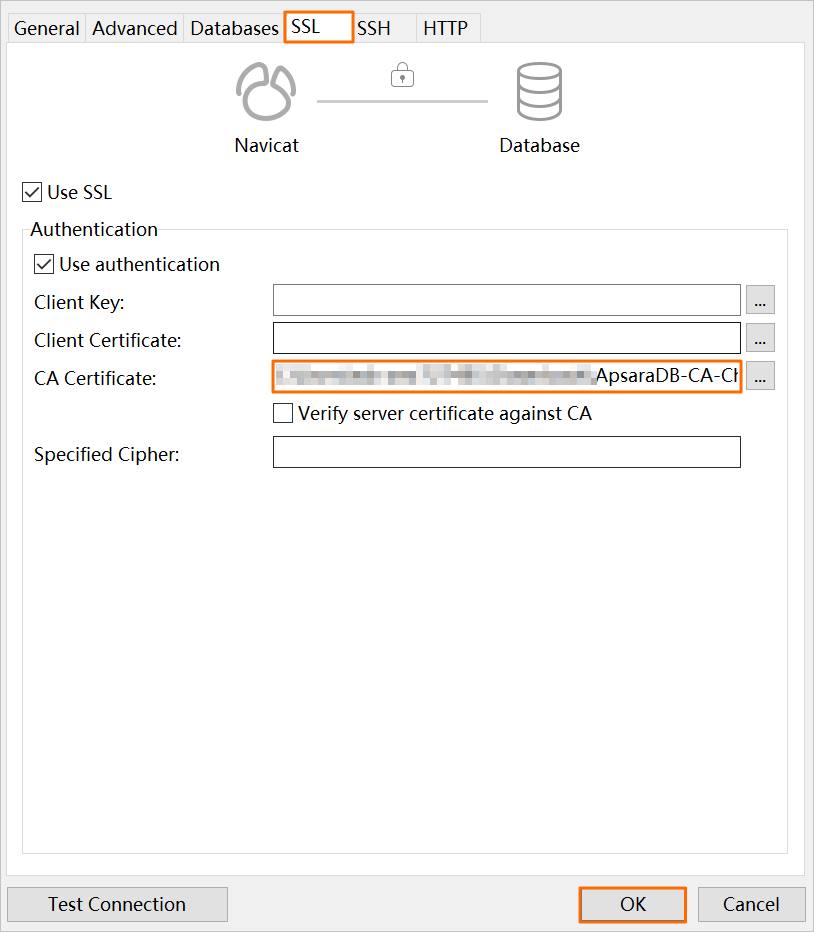

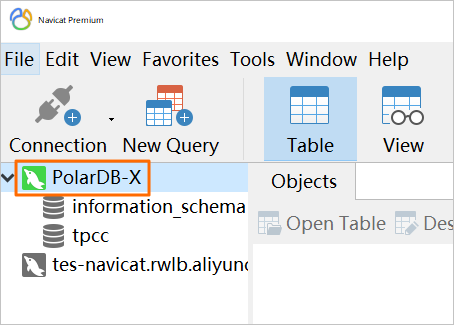

Navicat

Jalankan Navicat.

Klik kanan koneksi database dan pilih Edit Connection.

Klik tab SSL dan atur path ke file sertifikat SSL

.pem.

Klik OK.

Jika Anda melihat

connection is being used, sesi sebelumnya masih aktif. Restart Navicat dan coba lagi.Klik ganda database untuk memverifikasi koneksi.

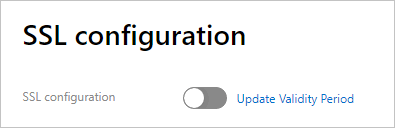

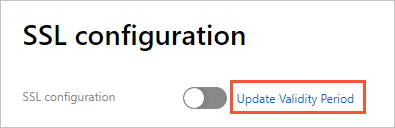

Perbarui periode validitas sertifikat SSL

Memperbarui periode validitas sertifikat akan me-restart instans. Lakukan operasi ini selama jam sepi dan pastikan aplikasi Anda dapat terhubung ulang secara otomatis.

Setelah diperbarui, unduh ulang dan konfigurasi ulang sertifikat SSL.

Ubah titik akhir yang dilindungi untuk enkripsi SSL

Masuk ke PolarDB for Xscale console.

Di bilah navigasi atas, pilih wilayah tempat instans berada.

Di halaman Instances, klik tab PolarDB-X 2.0.

Temukan instans target dan klik ID-nya.

Di panel navigasi kiri, pilih Configuration and Management > Safety management.

Klik tab SSL configuration.

Klik Set SSL.

Di dialog yang muncul, pilih titik akhir yang akan dienkripsi.

- SSL protected address secara default menggunakan titik akhir pribadi setelah Anda mengaktifkan SSL. Anda dapat mengubahnya ke titik akhir publik. - Mengubah titik akhir yang dilindungi akan me-restart instans. Lakukan operasi ini selama jam sepi dan pastikan aplikasi Anda dapat terhubung ulang secara otomatis. - Setelah mengubah titik akhir, unduh ulang dan konfigurasi ulang sertifikat SSL.

Klik OK.

Nonaktifkan enkripsi SSL

Menonaktifkan enkripsi SSL akan me-restart instans. Lakukan operasi ini selama jam sepi dan pastikan aplikasi Anda dapat terhubung ulang secara otomatis.

Menonaktifkan SSL meningkatkan performa database tetapi mengurangi keamanan. Nonaktifkan hanya di lingkungan yang aman.

Masuk ke PolarDB for Xscale console.

Di bilah navigasi atas, pilih wilayah tempat instans berada.

Di halaman Instances, klik tab PolarDB-X 2.0.

Temukan instans target dan klik ID-nya.

Di panel navigasi kiri, pilih Configuration and Management > Safety management.

Klik tab SSL configuration.

Matikan sakelar SSL configuration.

Di dialog konfirmasi, klik OK.