Gateway bersama menyediakan bandwidth bersama dan kebijakan akses tetap, sehingga tidak cocok untuk layanan dengan konkurensi tinggi yang memerlukan isolasi jaringan atau skalabilitas elastis. Untuk memenuhi persyaratan tersebut, Elastic Algorithm Service (EAS) menyediakan gateway khusus yang memberikan kontrol akses fleksibel terhadap lalu lintas internet maupun jaringan internal, serta mendukung nama domain kustom dan bandwidth khusus guna menjamin stabilitas serta keandalan layanan.

Jenis gateway

EAS menyediakan dua jenis gateway khusus:

Gunakan gateway khusus Application Load Balancer (ALB) di lingkungan produksi untuk performa, stabilitas, dan ekstensibilitas yang lebih baik.

Gateway khusus Application Load Balancer (ALB) | Gateway khusus fully-managed | |

Ikhtisar | Mengelola traffic Lapisan 7 menggunakan Application Load Balancer (ALB). | Gateway khusus EAS asli. |

Fitur utama |

|

|

Skenario | Lingkungan produksi yang memerlukan performa tinggi, stabilitas, dan ekstensibilitas. | Skenario yang memerlukan fitur jaringan spesifik yang belum tersedia di ALB. |

Penagihan

Gateway khusus Application Load Balancer (ALB): Biaya dibebankan oleh instans ALB terkait. Untuk informasi selengkapnya, lihat aturan penagihan ALB.

Gateway khusus fully-managed:

Biaya gateway: Mendukung metode penagihan bayar sesuai penggunaan dan langganan. Untuk informasi selengkapnya, lihat penagihan Elastic Algorithm Service (EAS).

Biaya tambahan:

Akses jaringan pribadi: Dikenakan biaya PrivateLink tambahan, termasuk biaya instans dan biaya pemrosesan traffic. Untuk informasi selengkapnya, lihat penagihan PrivateLink.

Akses jaringan publik: Biaya traffic internet yang dihasilkan selama operasi layanan dikenakan melalui Cloud Data Transfer (CDT). Untuk informasi selengkapnya, lihat Konsol CDT.

Prosedur

1. Buat dan konfigurasikan gateway khusus

[Direkomendasikan] Gateway khusus Application Load Balancer (ALB)

1.1 Buat gateway ALB

Pertama, buat konfigurasi logis untuk gateway. Langkah ini tidak membuat sumber daya cloud aktual atau menghasilkan biaya.

Masuk ke Konsol PAI. Pilih wilayah di bagian atas halaman. Kemudian, pilih ruang kerja yang diinginkan dan klik Elastic Algorithm Service (EAS).

Pada tab Inference Gateway, klik Create Dedicated Gateway dan pilih Application Load Balancer.

Sistem akan memeriksa izin Anda untuk peran terkait layanan. Jika peran belum diaktifkan, ikuti petunjuk untuk memberikan izin yang diperlukan.

Masukkan nama gateway dan klik Submit.

1.2 Aktifkan akses jaringan

Setelah membuat gateway, aktifkan akses jaringan pribadi atau publik. Operasi ini secara otomatis membuat dan mengaitkan instans ALB ke akun Anda serta mulai menagih biaya.

Untuk mengaktifkan akses jaringan publik dan pribadi pada gateway khusus ALB, Anda harus memilih virtual private cloud (VPC) yang sama. Layanan EAS yang diterapkan menggunakan gateway ini juga harus dikonfigurasi dengan VPC yang sama.

Pada daftar di tab Inference Gateway, klik nama gateway ALB untuk membuka halaman detailnya.

Pada bagian Gateway Access Control, buka tab VPC dan Internet.

Aktifkan akses virtual private cloud (jaringan pribadi)

Pada tab VPC, klik Add VPC.

Pada panel konfigurasi yang muncul, pilih VPC dan vSwitch yang sesuai dengan kebutuhan bisnis Anda. Untuk memastikan ketersediaan tinggi, pilih minimal dua vSwitch di zona berbeda. Anda hanya dapat memilih satu vSwitch per zona.

PentingJika akses jaringan publik sudah diaktifkan untuk gateway, VPC yang dipilih di sini harus sama.

Klik OK. Sistem mulai membuat instans ALB.

Aktifkan akses jaringan publik

Beralih ke tab Internet dan klik Enable Public Network.

Pada panel konfigurasi yang muncul, pilih VPC dan vSwitch yang sesuai dengan kebutuhan bisnis Anda. Untuk memastikan ketersediaan tinggi, pilih minimal dua vSwitch di zona berbeda. Anda hanya dapat memilih satu vSwitch per zona.

PentingJika akses virtual private cloud sudah diaktifkan untuk gateway, VPC yang dipilih di sini harus sama.

Klik OK. Sistem mulai membuat instans ALB.

Gateway khusus fully-managed

Gateway khusus fully-managed mendukung fitur-fitur berikut:

Kontrol akses: Mengontrol akses jaringan publik dan pribadi menggunakan daftar putih.

Akses nama domain kustom: Mendukung konfigurasi nama domain kustom dan sertifikat untuk menyediakan layanan eksternal.

Akses VPC cross-account: Memungkinkan server di VPC milik akun lain dalam wilayah yang sama mengakses layanan EAS melalui titik akhir pribadi.

Resolusi DNS otoritatif: Mendukung resolusi DNS otoritatif untuk nama domain gateway. Fitur ini digunakan saat memanggil layanan EAS dari cloud lain atau pusat data lokal. Anda harus terlebih dahulu membuat koneksi dengan jaringan Alibaba Cloud.

1.1 Buat gateway khusus fully-managed

Masuk ke Konsol PAI. Pilih wilayah di bagian atas halaman. Kemudian, pilih ruang kerja yang diinginkan dan klik Elastic Algorithm Service (EAS).

Pada tab Inference Gateway, klik Create Dedicated Gateway dan pilih Fully managed dedicated gateway.

Pada halaman pembelian Gateway Khusus EAS, konfigurasikan parameter. Untuk informasi selengkapnya, lihat Lampiran: Perencanaan kapasitas gateway khusus untuk memilih Gateway Specification yang menjamin stabilitas layanan.

Setelah mengonfigurasi parameter, klik Buy Now. Ikuti petunjuk di layar untuk mengonfirmasi pesanan dan menyelesaikan pembayaran.

Anda dapat melihat gateway khusus fully-managed yang telah dibeli di daftar inference gateway. Gateway dapat digunakan ketika Status-nya adalah Running.

Setelah gateway khusus fully-managed dibuat, Anda dapat memperbarui spesifikasinya dan jumlah node. Perubahan memerlukan waktu sekitar 3 hingga 5 menit untuk berlaku.

1.2 Konfigurasikan kontrol akses

Pada tab Inference Gateway, klik nama gateway khusus fully-managed yang dituju untuk membuka halaman detailnya. Konfigurasikan kontrol akses di bagian Gateway Access Control.

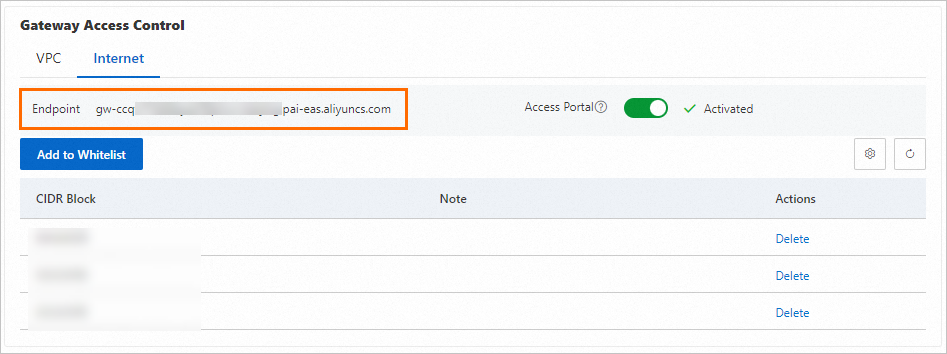

Kontrol akses jaringan publik

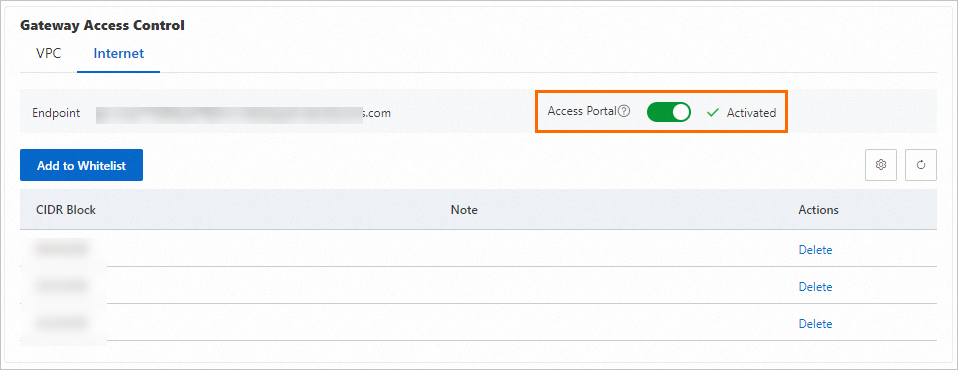

Pada tab Internet, aktifkan sakelar Access Portal. Saat statusnya Activated, saluran akses publik untuk gateway khusus fully-managed diaktifkan.

Secara default, gateway khusus fully-managed tidak dapat diakses dari internet. Klik Add to Whitelist dan masukkan blok CIDR alamat IP publik yang diizinkan mengakses (misalnya, 192.0.2.0/24).

Pisahkan beberapa entri dengan koma (,) atau baris baru.

Untuk mengizinkan akses dari semua alamat IP publik, tambahkan blok CIDR 0.0.0.0/0. Anda dapat menambahkan maksimal 15 blok CIDR.

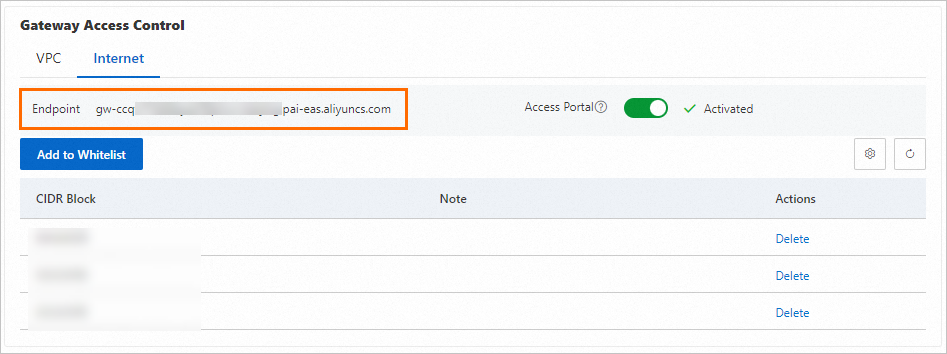

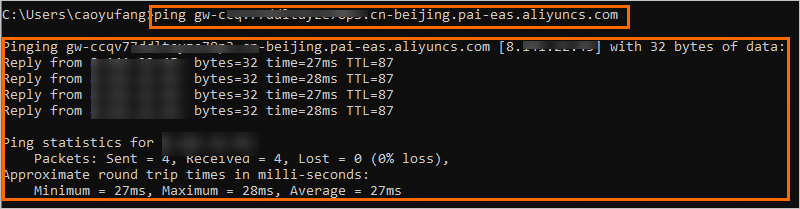

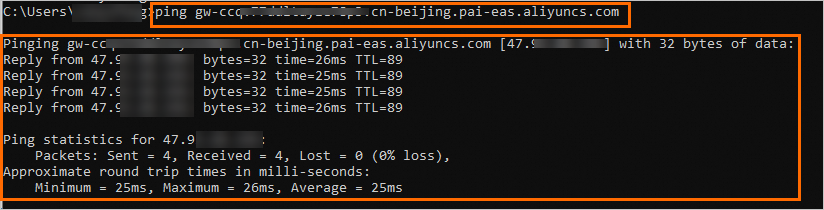

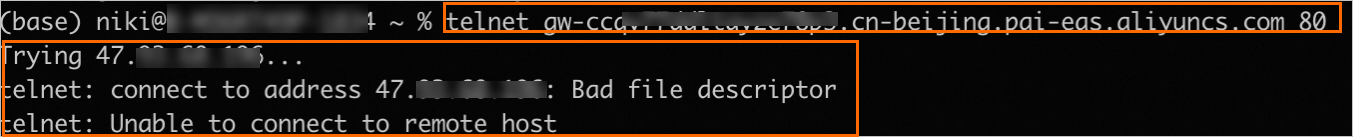

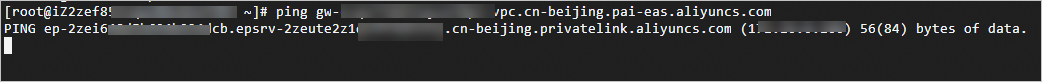

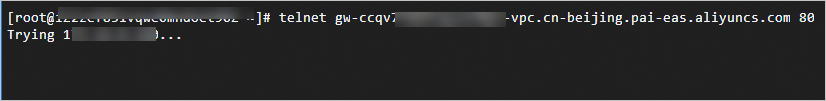

Verifikasi konektivitas jaringan publik gateway khusus fully-managed.

Pada tab Internet, temukan Endpoint.

Dari perangkat dalam blok CIDR yang diizinkan, akses alamat nama domain. Jika output-nya seperti berikut, koneksi berhasil.

Untuk menonaktifkan akses jaringan publik, pada tab Internet, nonaktifkan sakelar Access Portal.

Dari terminal lokal, akses alamat nama domain. Jika output-nya seperti berikut, saluran akses publik untuk gateway dinonaktifkan.

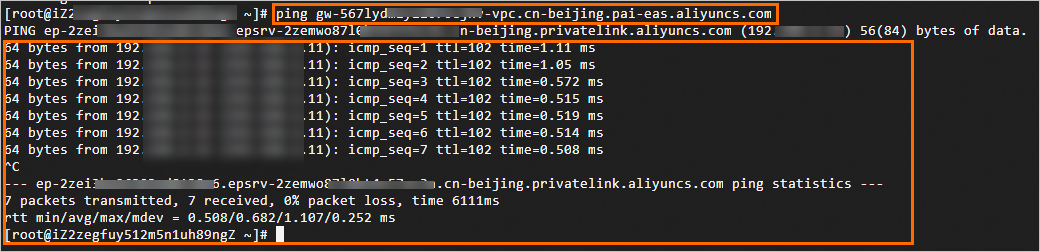

Kontrol akses jaringan pribadi

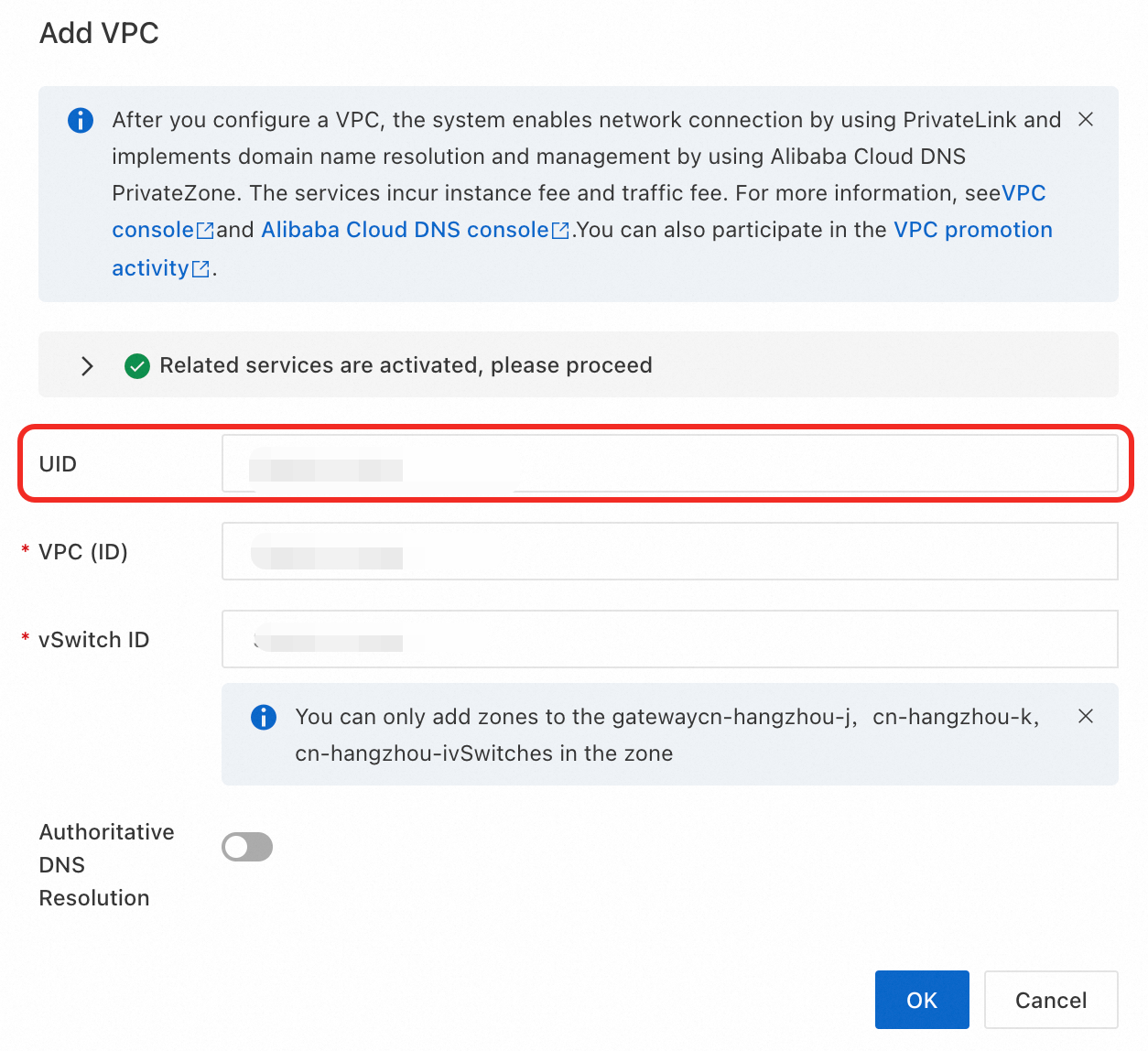

Pada tab VPC, klik Add VPC dan pilih VPC serta vSwitch yang akan dihubungkan.

Anda dapat menambahkan VPC milik akun lain dalam wilayah yang sama. Setelah menambahkan VPC Akun B, server dalam VPC tersebut dapat mengakses layanan EAS yang menggunakan gateway khusus ini melalui titik akhir VPC.

CatatanIni adalah fitur daftar putih. Untuk menggunakannya, ajukan tiket.

Resolusi DNS otoritatif untuk nama domain gateway didukung. Fitur ini digunakan saat memanggil layanan EAS dari cloud lain atau pusat data lokal. Anda harus terlebih dahulu membuat koneksi dengan jaringan Alibaba Cloud. Saat ini, Anda hanya dapat menggunakan resolusi DNS otoritatif dalam konfigurasi satu VPC saja.

Saat menambahkan VPC, sistem mengonfigurasi daftar putih default 0.0.0.0/0, yang mengizinkan akses dari semua alamat IP dalam VPC. Anda dapat Modify Whitelist sesuai kebutuhan.

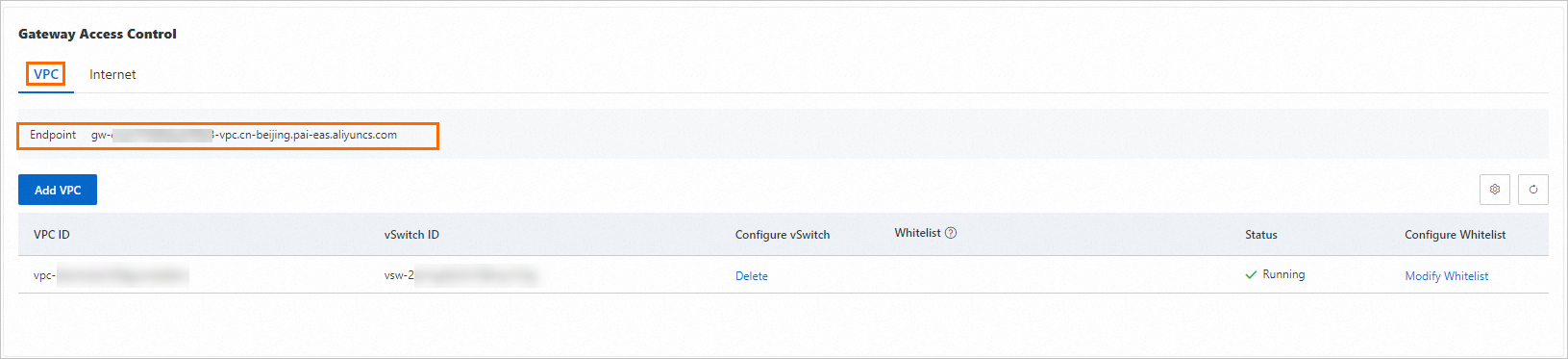

Verifikasi konektivitas jaringan pribadi gateway khusus.

Pada tab VPC, temukan Endpoint.

Dari terminal dalam VPC, akses alamat nama domain. Jika output-nya seperti berikut, koneksi berhasil.

CatatanDalam VPC, Anda dapat mengakses gateway khusus dari zona mana pun dengan mengonfigurasi daftar putih. Akses tidak terbatas pada zona vSwitch yang ditambahkan ke gateway.

Untuk menonaktifkan akses VPC, pada daftar VPC, klik Delete di kolom Configure vSwitch.

Dari terminal dalam VPC, akses alamat nama domain. Jika output-nya seperti berikut, saluran akses pribadi untuk gateway khusus dinonaktifkan.

1.3 Konfigurasikan nama domain kustom

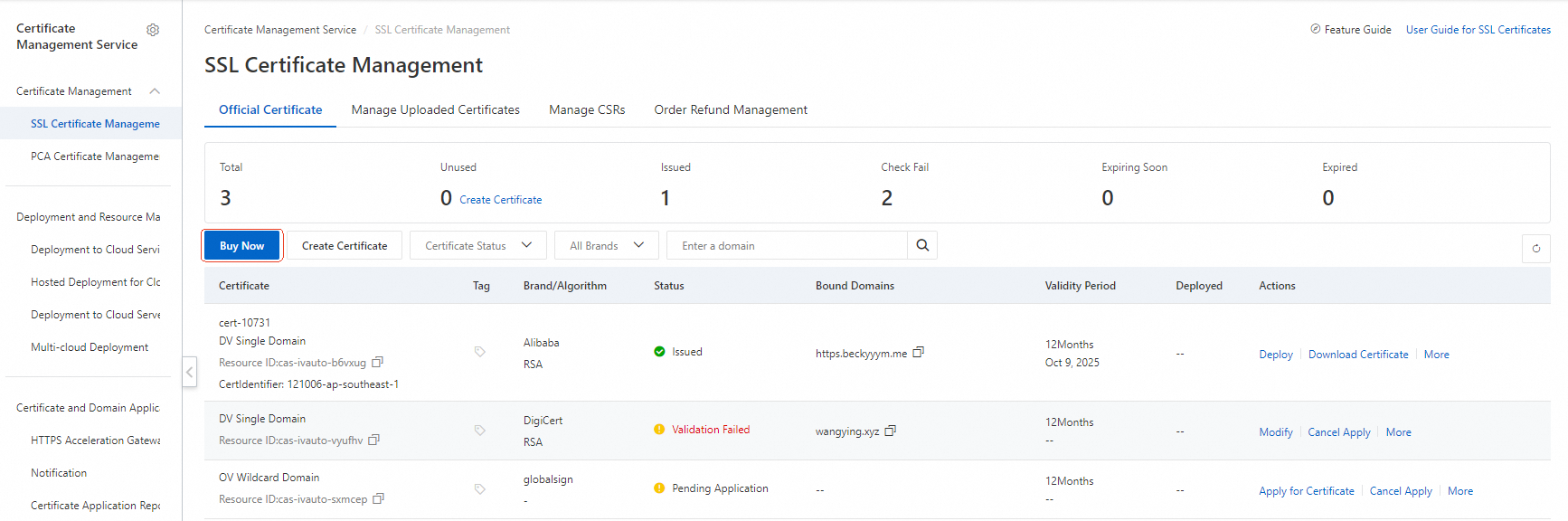

(Opsional) Kelola sertifikat digital. Jika Anda menggunakan protokol HTTPS untuk mengakses layanan, Anda harus terlebih dahulu mengelola Sertifikat SSL untuk nama domain kustom di Layanan Manajemen Sertifikat.

Masuk ke Konsol Layanan Manajemen Sertifikat dan pilih SSL Certificate Management.

Pilih Purchase Certificate atau unggah sertifikat yang sudah ada. Untuk informasi selengkapnya, lihat Purchase an SSL Certificate dan Upload an SSL Certificate.

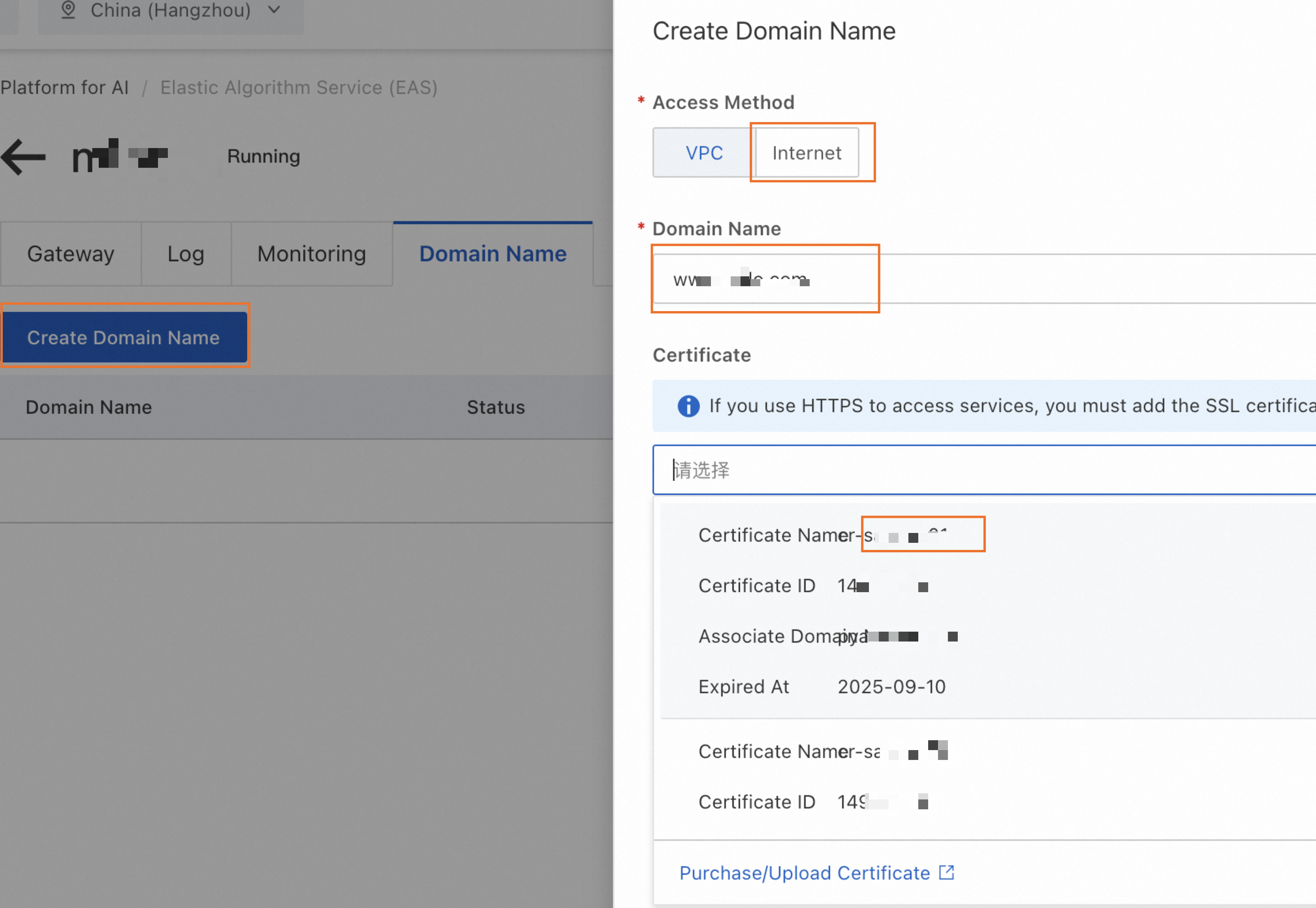

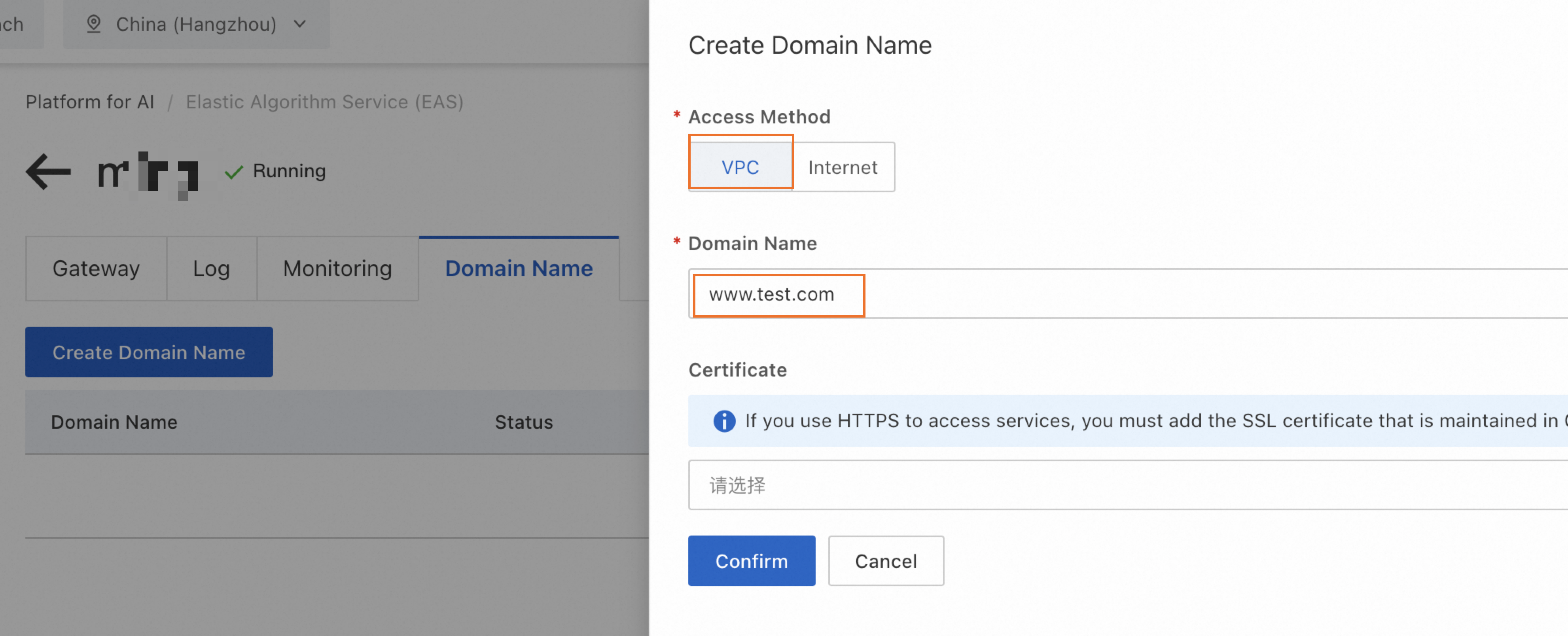

Konfigurasikan nama domain kustom publik dan pribadi.

Konfigurasikan nama domain kustom publik

Pada halaman detail gateway khusus, beralih ke tab Domain Name, klik Create Domain Name, dan konfigurasikan parameter seperti pada gambar berikut.

Catatan

CatatanJika layanan sudah diterapkan menggunakan gateway khusus ini, Anda harus menunggu beberapa saat (maksimal 5 menit) agar pengaturan nama domain kustom publik berlaku.

Periksa informasi pemanggilan layanan untuk memastikan bahwa nama domain untuk titik akhir publik telah diperbarui menjadi nama domain kustom publik yang dikonfigurasi untuk gateway.

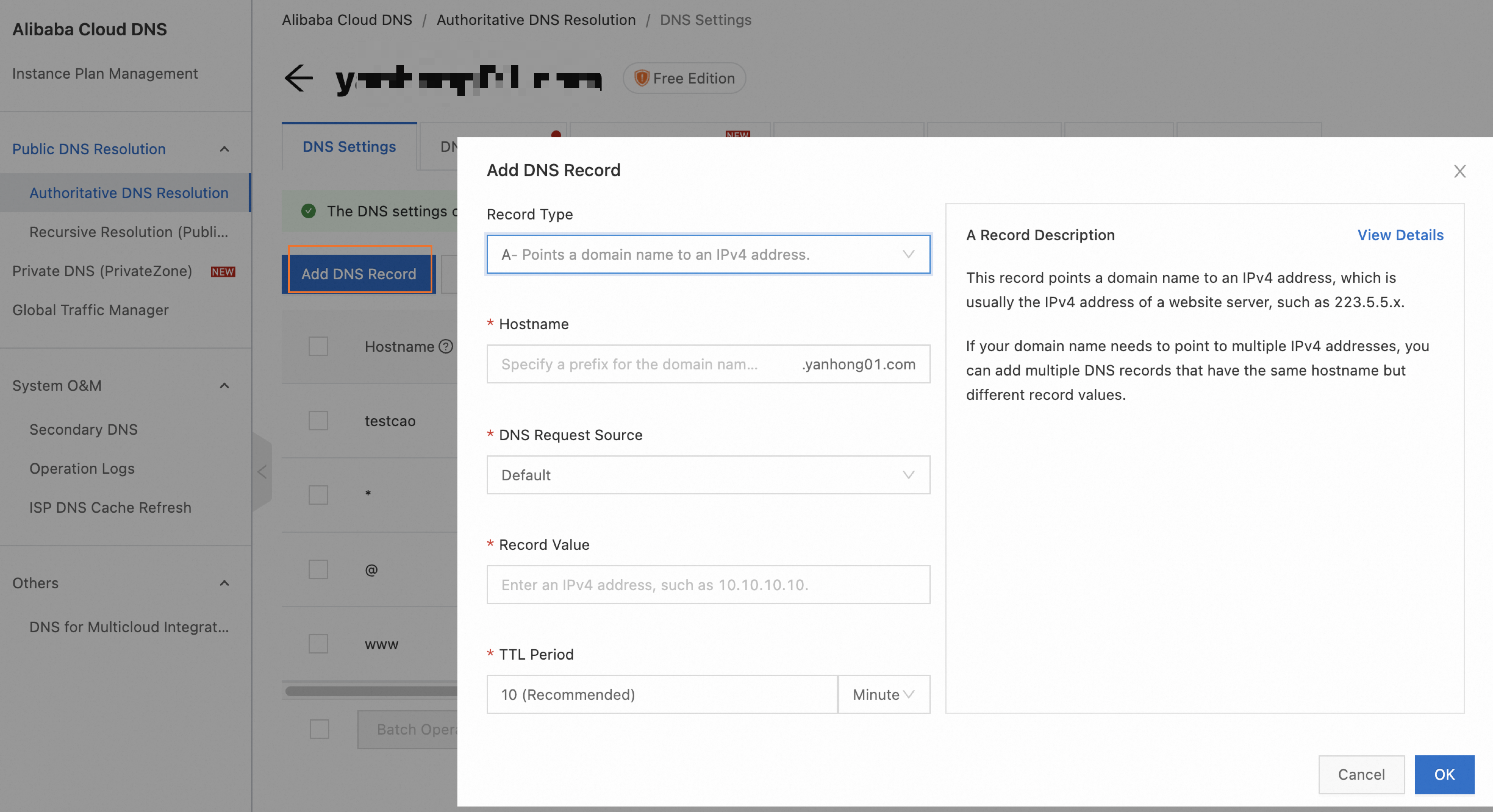

Konfigurasikan resolusi nama domain publik. Tambahkan rekaman CNAME untuk nama domain kustom publik agar mengarah ke nama domain publik gateway khusus.

Pada tab Gateway gateway khusus, lihat alamat nama domain publik gateway.

Ambil contoh DNS Alibaba Cloud. Prosedurnya serupa untuk penyedia cloud lain. Masuk ke Konsol DNS Alibaba Cloud. Pada tab Authoritative Domain Names, temukan nama domain kustom. Jika nama domain tidak terdaftar di Alibaba Cloud, Anda harus menambahkannya secara manual. Klik nama domain untuk membuka halaman DNS Settings, lalu klik Add Record. Atur Record Type ke CNAME. Atur Host ke nama domain kustom. Atur Record Value ke nama domain publik gateway khusus dari langkah a. Untuk informasi selengkapnya, lihat Add a domain name dan Add a DNS record.

Konfigurasikan nama domain kustom pribadi

Pada halaman detail gateway khusus, beralih ke tab Domain Name dan klik Create Domain Name. Konfigurasikan parameter sebagai berikut.

Jika layanan sudah diterapkan menggunakan gateway khusus ini, tunggu beberapa saat (maksimal 5 menit) setelah nama domain kustom pribadi berhasil dikonfigurasi. Periksa informasi pemanggilan layanan. Jika nama domain pada titik akhir VPC adalah nama domain pribadi yang dikonfigurasi untuk gateway, maka nama domain tersebut telah berlaku.

Anda dapat mengatur gateway khusus sebagai gateway default. Sistem kemudian akan memilihnya secara otomatis saat Anda menerapkan layanan.

2. Ikat layanan ke gateway khusus

Langkah-langkah berikut menunjukkan cara menerapkan layanan baru dari konsol. Untuk layanan yang sudah diterapkan, Anda dapat memperbarui layanan untuk mengubah gateway yang terikat.

Masuk ke Konsol PAI. Pilih wilayah di bagian atas halaman. Kemudian, pilih ruang kerja yang diinginkan dan klik Elastic Algorithm Service (EAS).

Pada tab Inference Service, klik Deploy Service. Pada bagian Custom Model Deployment, klik Custom Deployment.

Pada bagian Network Information, pilih Dedicated Gateway dan pilih gateway khusus yang telah dibuat dari daftar drop-down.

PentingJika Anda menggunakan gateway khusus ALB, layanan harus dikonfigurasi dengan VPC yang sama dengan gateway.

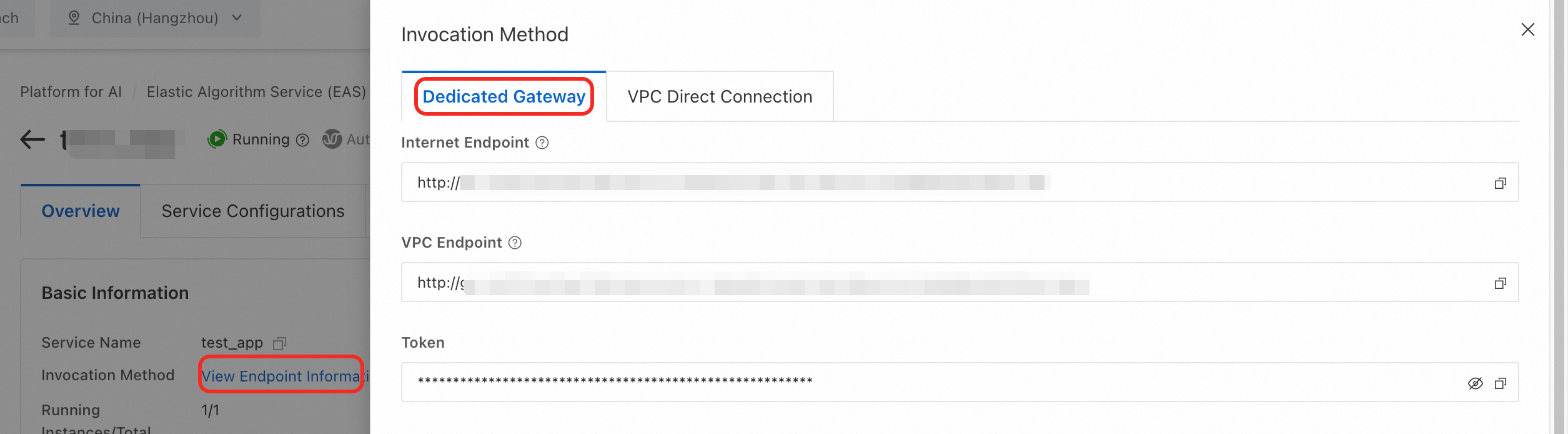

3. Uji pemanggilan layanan

Pada tab Inference Service, temukan layanan yang dituju. Pada kolom Service Type, klik Invocation Method.

Pada tab Dedicated Gateway, dapatkan Internet Endpoint, VPC Endpoint, dan Token.

Gunakan perintah curl untuk mengirim permintaan dan verifikasi bahwa data yang dikembalikan benar.

Pemanggilan publik: Jalankan perintah di mesin apa pun yang dapat mengakses internet.

Pemanggilan pribadi: Jalankan perintah di terminal dalam VPC.

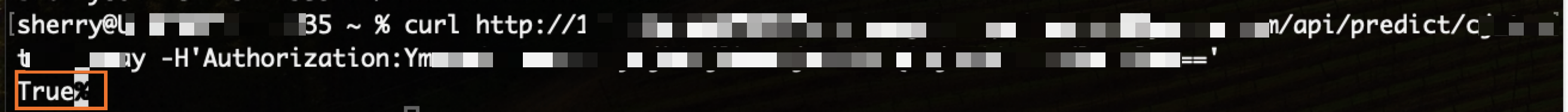

curl <interface_URL> -H'Authorization:<token>'Gambar berikut menunjukkan pengujian permintaan GET tanpa parameter. Nilai kembali yang diharapkan adalah True.

Konfigurasi pemantauan dan peringatan

Application Load Balancer (ALB)

Untuk fitur konfigurasi jaringan lanjutan dan pemantauan, buka Konsol Application Load Balancer (ALB) untuk mengelolanya secara terpusat demi fleksibilitas maksimal.

Gateway khusus fully-managed

Untuk menjamin stabilitas layanan gateway fully-managed dan mendeteksi pengecualian waktu proses secara cepat, aktifkan log, pemantauan, dan peringatan.

Prosedur

Aktifkan log, pemantauan, dan peringatan. Pada halaman detail gateway, buka tab Logs, Monitoring, dan Alert dan ikuti petunjuk di layar untuk mengaktifkannya.

Buat kebijakan peringatan: Setelah mengaktifkan peringatan, tombol Create EAS Dedicated Gateway Alert Policy akan muncul. Klik tombol ini. Untuk informasi selengkapnya, lihat Manage alert rules untuk membuat aturan peringatan bagi gateway.

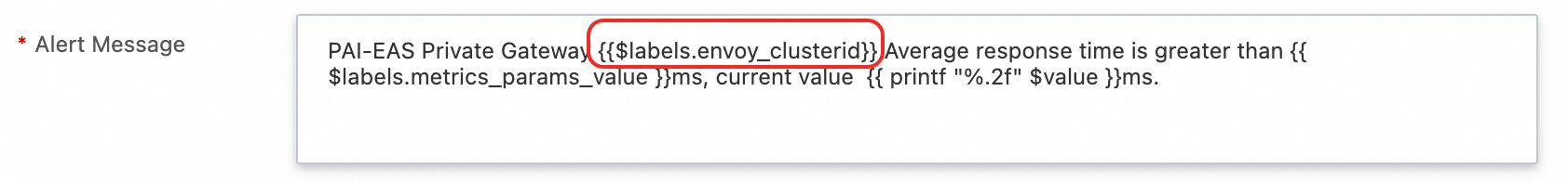

PentingDalam konten peringatan, variabel

{{$labels.envoy_clusterid}}yang digunakan untuk mengidentifikasi gateway menampilkan ID internal dan tidak mencakup nama gateway kustom Anda. Hal ini menyulitkan identifikasi cepat gateway tertentu saat Anda menerima peringatan. Untuk mempermudah identifikasi, kami sangat menyarankan agar Anda memodifikasi templat notifikasi secara manual saat membuat aturan peringatan. Ganti atau tambahkan variabel ini dengan nama gateway yang mudah dikenali.

Detail metrik peringatan

Nama metrik | Definisi dan rumus | Ambang batas dan skenario yang direkomendasikan |

Penggunaan CPU gateway khusus EAS | Persentase penggunaan CPU instans gateway (pod). | Rekomendasi: |

Penggunaan memori gateway khusus EAS | Persentase penggunaan memori instans gateway (pod). | Rekomendasi: |

Tingkat keberhasilan keseluruhan gateway khusus EAS |

| Rekomendasi: |

Waktu kedaluwarsa sertifikat gateway khusus EAS | Memantau sisa periode validitas dalam hari dari sertifikat HTTPS yang dikonfigurasi pada gateway. | Rekomendasi: |

Rasio permintaan 4xx/5xx gateway khusus EAS |

| Rekomendasi 5xx: |

RT rata-rata gateway khusus EAS | Waktu respons rata-rata semua permintaan dalam periode statistik, dalam milidetik (ms). | Rekomendasi: Tetapkan berdasarkan garis dasar bisnis Anda, misalnya |

Volume permintaan gateway khusus EAS dibandingkan hari sebelumnya | Persentase perubahan jumlah permintaan dalam N menit pada waktu saat ini dibandingkan jumlah permintaan dalam N menit pada waktu yang sama di hari sebelumnya. | Rekomendasi: |

Pembatasan laju permintaan gateway khusus EAS | Total jumlah permintaan yang ditolak oleh kebijakan pembatasan laju gateway dalam periode statistik. | Rekomendasi: |

Catatan

Ketika layanan menggunakan gateway khusus, Auto Scaling tidak mendukung skala keluar dari nol. Jumlah replika minimum harus lebih besar dari 0.

FAQ

T: Terjadi error saat saya menambahkan VPC: Vswitch vsw-2zeqwh8hv0gb96zcd**** di zona cn-beijing-g tidak didukung, zona yang didukung: [cn-beijing-i cn-beijing-l cn-beijing-k]

Zona tempat vSwitch yang dipilih berada tidak didukung. Pilih vSwitch di zona yang didukung.

Lampiran: Struktur jaringan gateway khusus fully-managed

Referensi

Untuk mempelajari lebih lanjut tentang metode pendaftaran layanan, lihat Service invocation overview.

Mengonfigurasi timeout gateway khusus secara tepat dapat mencegah kehabisan sumber daya dan penumpukan permintaan, serta meningkatkan pengalaman pengguna. Untuk informasi selengkapnya tentang cara mengonfigurasi timeout, lihat Configure the timeout for a dedicated gateway.