Saat layanan Elastic Algorithm Service (EAS) perlu memanggil API publik, mengunduh file dari Internet, terhubung ke database ApsaraDB RDS, atau mengakses layanan eksternal lainnya, Anda harus mengonfigurasi virtual private cloud (VPC) untuk menetapkan konektivitas jaringan.

Cara kerja

Setelah Anda mengonfigurasi VPC untuk layanan EAS, sistem membuat elastic network interface (ENI) untuk setiap instans layanan. Setiap ENI menggunakan alamat IP pribadi dari vSwitch yang ditentukan, sehingga memberikan identitas jaringan kepada instans layanan di dalam VPC. Instans tersebut kemudian dapat terhubung ke resource lain dalam VPC yang sama atau mengakses Internet melalui NAT Gateway di dalam VPC.

Ikhtisar penagihan

Mengonfigurasi VPC untuk layanan EAS tidak dikenai biaya. Namun, NAT Gateway dan elastic IP addresses (EIPs) yang digunakan untuk akses jaringan publik merupakan produk berbayar. Untuk informasi lebih lanjut mengenai penagihan, lihat Penagihan NAT Gateway dan Ikhtisar penagihan EIP.

Sebelum memulai: Perencanaan dan persiapan jaringan

Sebelum memulai, rencanakan konektivitas jaringan Anda dan siapkan VPC, vSwitch, serta security group yang diperlukan. Untuk membuat resource tersebut, lihat Buat VPC dan vSwitch dan Gunakan security group.

Semua lalu lintas outbound dari layanan EAS dibatasi oleh aturan security group. Pastikan aturan outbound pada security group mengizinkan layanan EAS mengakses layanan tujuan.

Untuk mengaktifkan peering jaringan pribadi, metode paling langsung adalah menerapkan layanan EAS dan layanan tujuan di VPC yang sama. Jika layanan tujuan berada di VPC berbeda, Anda juga harus menggunakan produk seperti Koneksi peering VPC atau Cloud Enterprise Network (CEN) untuk menghubungkan jaringan tersebut.

Prosedur

Langkah 1: Konfigurasi VPC untuk layanan EAS

Mengonfigurasi VPC untuk layanan EAS merupakan langkah pertama untuk mengaktifkan interkoneksi layanan atau akses jaringan publik. EAS mendukung konfigurasi VPC di tingkat layanan maupun tingkat kelompok sumber daya:

Tingkat layanan: Tentukan VPC untuk satu layanan tertentu. Konfigurasi ini memiliki prioritas tertinggi.

Tingkat kelompok sumber daya: Sediakan VPC default terpadu untuk semua layanan yang diterapkan menggunakan kelompok sumber daya khusus. Hal ini menyederhanakan manajemen dan konfigurasi batch.

Jika konfigurasi ditetapkan baik di tingkat layanan maupun tingkat kelompok sumber daya, konfigurasi tingkat layanan akan didahulukan.

Konfigurasi tingkat layanan

Konfigurasi di Konsol

Saat membuat atau memperbarui layanan, konfigurasikan VPC di bagian Network Information. Pilih VPC dari daftar drop-down, lalu konfigurasikan vSwitch dan security group.

Jika Anda baru saja membuat VPC, vSwitch, atau security group, mungkin diperlukan waktu 1 hingga 2 menit agar resource tersebut muncul di daftar drop-down di Konsol PAI. Jika Anda tidak melihat resource baru tersebut, tunggu sebentar dan refresh halaman.

Konfigurasi menggunakan client eascmd

Pada file konfigurasi JSON layanan, tambahkan atau ubah bidang

cloud.networking. Masukkan ID VPC, vSwitch, dan security group. Contoh berikut menunjukkan bidang terkait VPC:{ "cloud": { "networking": { "vpc_id": "your-vpc-id", "vswitch_id": "your-switch-id", "security_group_id": "your-security-group-id" } } }Anda dapat menemukan ID yang sesuai pada halaman daftar VPC dan vSwitch di Konsol VPC serta pada halaman Security Group di Konsol ECS.

Untuk informasi lebih lanjut, lihat Referensi perintah. Gunakan perintah

createataumodifyuntuk membuat layanan atau memodifikasi konfigurasi layanan.

Konfigurasi tingkat kelompok sumber daya

Konsol: Di halaman Resource Group, konfigurasikan informasi VPC untuk seluruh kelompok sumber daya. Pilih kelompok sumber daya target dan klik Enable VPC Configuration di kolom Actions.

eascmd client: Untuk informasi selengkapnya, lihat Mengonfigurasi VPC untuk kelompok sumber daya.

Langkah 2: Konfigurasi Internet NAT gateway dan entri SNAT (hanya untuk akses jaringan publik)

Jika layanan EAS memerlukan akses ke Internet, Anda harus menggunakan NAT Gateway dan EIP. Untuk informasi lebih lanjut, lihat Gunakan fitur SNAT dari Internet NAT gateway untuk mengakses Internet.

Buat Internet NAT gateway dan asosiasikan EIP: Buka halaman pembelian Internet NAT Gateway. Pilih wilayah dan VPC tempat layanan EAS berada, lalu asosiasikan EIP dengan gateway tersebut. EIP ini berfungsi sebagai alamat IP egress terpadu bagi layanan EAS untuk mengakses Internet.

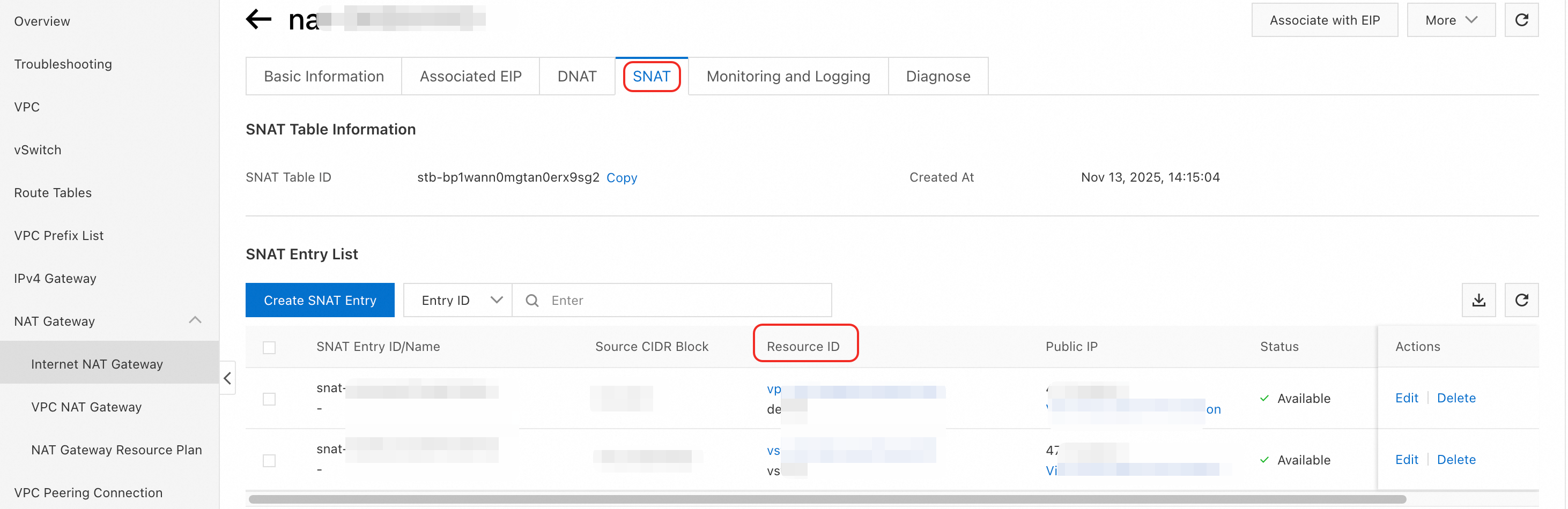

Konfigurasi entri SNAT: Di NAT gateway yang telah Anda buat, buat entri SNAT. Atur SNAT Entry ke VPC-level. Hal ini memastikan bahwa traffic dari VPC ke Internet dialihkan melalui NAT gateway ini.

Langkah 3: Konfigurasi daftar putih (Opsional)

Jika layanan tujuan (baik di jaringan pribadi maupun jaringan publik) telah mengaktifkan daftar putih alamat IP atau security group, Anda harus menambahkan rentang alamat IP atau ID security group layanan EAS ke daftar putih layanan tujuan. Bagian berikut menjelaskan cara memperoleh alamat IP pribadi dan publik layanan EAS.

Peroleh alamat IP pribadi

Instans EAS dijadwalkan secara dinamis. Setelah restart atau pembaruan, instans baru mungkin dibuat di node fisik baru dan memperoleh alamat IP pribadi baru dari kolam alamat vSwitch. Oleh karena itu, kebijakan kontrol akses yang bergantung pada alamat IP sebaiknya menggunakan Blok CIDR vSwitch alih-alih alamat IP statis dari satu instans.

Login ke Konsol VPC. Di halaman vSwitch, temukan Blok CIDR IPv4 yang sesuai.

Peroleh alamat IP publik

Login ke Konsol Virtual Private Cloud (VPC). Di halaman , temukan gateway yang dikonfigurasi untuk EAS. Anda dapat menemukan EIP yang terpasang di kolom Elastic IP Address.

Rekomendasi untuk lingkungan produksi

Perencanaan alamat IP: Rencanakan vSwitch khusus dengan jumlah alamat IP yang mencukupi untuk layanan EAS. Jumlah minimum alamat IP yang diperlukan adalah

Jumlah instans yang berjalan + Jumlah instans tambahan untuk pembaruan rolling + Jumlah buffer IP cadangan. Jumlah alamat IP yang tidak mencukupi akan menyebabkan kegagalan pembuatan layanan atau skala keluar.Isolasi security group: Gunakan security group terpisah untuk layanan atau lingkungan berbeda, seperti pengembangan, pengujian, dan produksi. Ikuti prinsip hak istimewa minimal dan buka hanya port dan sumber akses yang diperlukan.

Optimalisasi biaya: Jika layanan EAS perlu mengakses Internet untuk mengunduh model atau file, praktik terbaik adalah mengunggah resource tersebut ke OSS di wilayah yang sama dan memasang OSS selama penerapan. Hal ini menghindari biaya yang terkait dengan penggunaan jaringan publik.

FAQ

T: Mengapa layanan EAS tidak dapat mengakses Internet secara default?

Layanan EAS tidak dapat mengakses Internet secara default terutama karena alasan keamanan dan stabilitas. Di lingkungan bersama, bandwidth egress publik mudah disalahgunakan. Resource bandwidth juga tidak pasti dan dapat berfluktuasi, yang secara langsung memengaruhi kinerja dan ketersediaan layanan. Jika diperlukan, Anda dapat mengonfigurasi akses jaringan publik untuk VPC.

T: Bagaimana cara cepat memverifikasi apakah layanan dapat mengakses Internet?

Anda dapat menambahkan perintah uji jaringan, seperti curl -I -A "Mozilla/5.0 (Windows NT 10.0; Win64; x64) Chrome/120.0.0.0" --connect-timeout 5 https://www.aliyun.com, ke bidang Command dalam konfigurasi layanan.

Setelah penerapan, periksa log waktu nyata instans. Jika Anda melihat kode status seperti 200, hal tersebut menunjukkan bahwa koneksi jaringan publik telah berhasil dibuat.

T: Saya telah mengonfigurasi VPC, tetapi mengapa layanan saya tidak dapat mengakses produk cloud lain di dalam VPC?

Periksa hal-hal berikut secara berurutan:

Konfigurasi VPC: Pastikan layanan EAS dan layanan tujuan berada di VPC yang sama.

Aturan security group: Pastikan aturan outbound pada security group yang dikonfigurasi untuk layanan EAS mengizinkan akses ke layanan tujuan.

Batasan akses produk cloud tujuan: Jika produk cloud tujuan menggunakan daftar putih alamat IP atau security group untuk membatasi akses eksternal, pastikan Anda telah menambahkan Blok CIDR vSwitch atau security group layanan EAS ke daftar putih tersebut.

T: Saya telah mengonfigurasi NAT Gateway, tetapi mengapa layanan saya tidak dapat mengakses Internet?

Periksa hal-hal berikut secara berurutan:

Aturan SNAT: Pastikan vSwitch dalam entri SNAT sama dengan vSwitch yang ditentukan saat Anda menerapkan layanan EAS.

Tabel rute VPC: Di Konsol VPC, periksa daftar entri rute. Pastikan terdapat entri rute dengan blok CIDR tujuan

0.0.0.0/0dan lompatan berikutnya mengarah ke NAT Gateway.Aturan outbound security group: Pastikan aturan outbound pada security group untuk layanan EAS mengizinkan semua akses jaringan publik. Secara default, akses ke

0.0.0.0/0diizinkan.