Untuk menghubungkan VPC dengan blok CIDR yang tumpang tindih, tambahkan blok CIDR sekunder dan buat gateway NAT VPC, lalu gunakan terjemahan alamat untuk mengatasi konflik alamat.

Cara kerja

Mengapa konflik alamat terjadi

Ketika instance ECS di VPC dan vSwitch yang tumpang tindih mencoba berkomunikasi:

Jika Anda mengonfigurasi blok CIDR VPC peer sebagai tujuan, traffic akan cocok dengan rute sistem terlebih dahulu dan diteruskan di dalam VPC, sehingga tidak pernah mencapai VPC peer.

Jika Anda mengonfigurasi blok CIDR vSwitch peer sebagai tujuan, Anda tidak dapat menambahkan rute kustom yang memiliki blok CIDR tujuan yang sama atau lebih spesifik dibandingkan rute sistem yang sudah ada.

Solusi berbasis NAT

Tambahkan blok CIDR IPv4 sekunder: Tambahkan blok CIDR sekunder yang tidak tumpang tindih ke kedua VPC untuk menyediakan alamat IP privat bebas konflik.

Terjemahkan alamat: Gunakan gateway NAT VPC untuk menerjemahkan alamat IP privat instance ECS dan mengatasi konflik alamat jaringan privat.

Hubungkan VPC: Sambungkan kedua VPC ke router transit dan konfigurasikan entri rute kustom untuk memastikan penerusan traffic yang benar.

Contoh jalur traffic

Perusahaan di Tiongkok (Hangzhou) ingin menghubungkan dua VPC yang sudah ada, namun blok CIDR-nya tumpang tindih. Untuk mengatasi hal ini, gunakan gateway NAT VPC untuk terjemahan alamat, konfigurasikan rute agar traffic dialihkan ke gateway NAT VPC, lalu deploy instans Cloud Enterprise Network (CEN) atau koneksi peering untuk mengaktifkan peering jaringan privat.

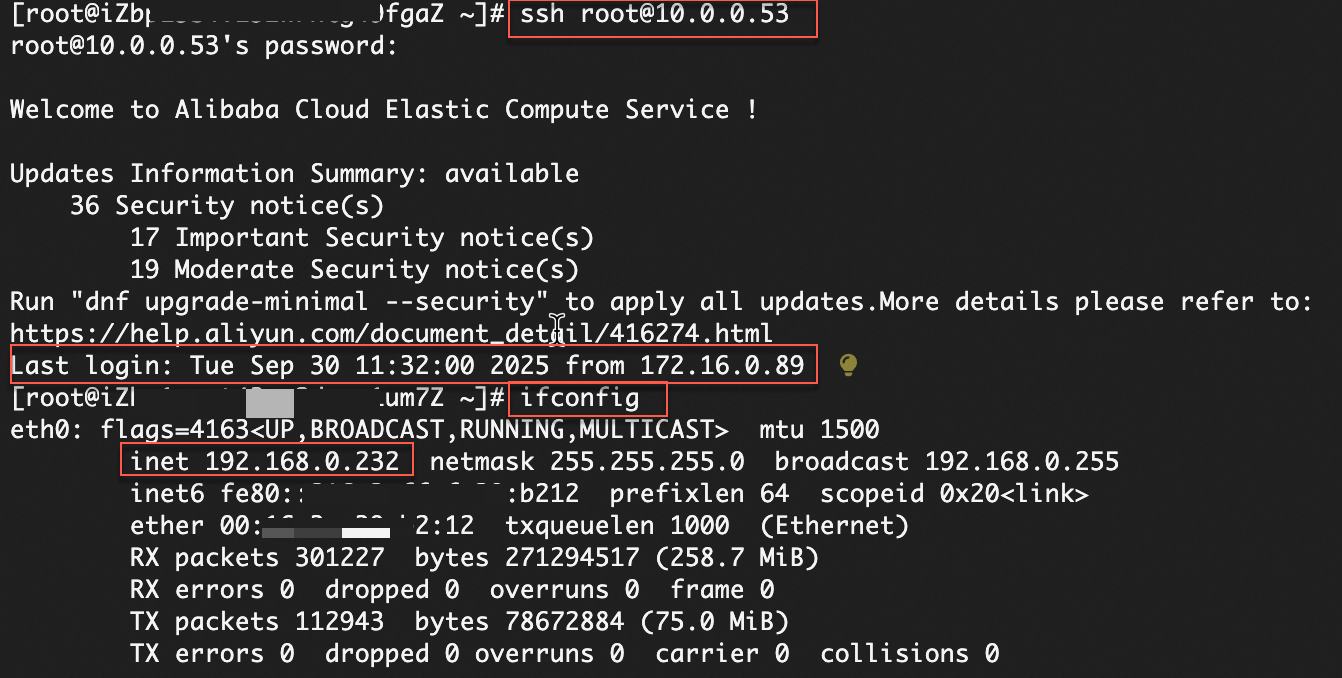

Sebagai contoh, ECS_A (IP privat: 192.168.0.86) mengakses VPC_NATGW_B (IP privat: 10.0.0.53).

Traffic dari ECS_A mengikuti konfigurasi rute pada tabel rute kustom yang terikat ke vSwitch-nya dan diteruskan ke gateway NAT VPC.

Aturan SNAT yang dikonfigurasi di VPC_NAT_A mengubah IP sumber paket menjadi alamat IP NAT (172.16.0.89).

Tabel rute sistem VPC_A meneruskan paket ke router transit TR. TR kemudian meneruskannya ke VPC_B dan akhirnya ke gateway NAT VPC di VPC_B.

Aturan DNAT pada VPC_NATGW_B menerjemahkan alamat IP tujuan ke ECS_B. Traffic kemudian diteruskan ke server target, sehingga memungkinkan komunikasi antar instance ECS.

Ketika ECS_B mengirimkan paket respons, tabel pemetaan sesi mengembalikan alamat IP privat asli, lalu routing mengirimkan paket tersebut ke ECS_A.

Prosedur

Pertimbangkan skenario jalur traffic sebagai contoh.

Langkah 1: Konfigurasi blok CIDR sekunder

Tambahkan blok CIDR sekunder:

Buka Konsol VPC. Di bilah menu atas, pilih wilayah tempat VPC Anda berada.

Klik ID VPC target, pilih tab CIDR Block Management, lalu klik Add Secondary IPv4 CIDR Block untuk menambahkan blok CIDR sekunder masing-masing untuk VPC_A dan VPC_B.

Buat vSwitch: Buka halaman Buat vSwitch.

VPC: Buat vSwitch untuk VPC_A dan VPC_B.

IPv4 CIDR: Pilih blok CIDR IPv4 sekunder yang telah ditambahkan.

Langkah 2: Konfigurasi gateway NAT VPC

Buat gateway NAT VPC dan konfigurasikan entri SNAT dan DNAT untuk mengonversi alamat IP privat instance ECS di setiap VPC menjadi alamat IP NAT, sehingga mengatasi konflik alamat.

Buat gateway NAT VPC: Buka halaman pembelian gateway NAT VPC.

Region: Pilih wilayah tempat VPC berada.

Network and Zone: Buat Gateway NAT VPC untuk masing-masing VPC_A dan VPC_B, lalu pilih vSwitch yang dibuat dari blok CIDR sekunder.

Konfigurasi entri SNAT: Gateway NAT VPC menerjemahkan alamat IP sumber paket menjadi alamat IP NAT berdasarkan aturan SNAT yang dikonfigurasi.

Buka halaman daftar gateway NAT VPC. Di bilah menu atas, pilih wilayah tempat gateway NAT VPC Anda berada.

Klik Actions di kolom SNAT Management instans gateway NAT VPC target, lalu klik Create SNAT Entry.

SNAT Entry: Topik ini memilih Specify VPC, dan Anda dapat menyesuaikannya sesuai kebutuhan.

Select NAT IP Address: Pilih IP privat gateway NAT VPC.

Konfigurasi entri DNAT: Gateway NAT VPC menerjemahkan alamat IP tujuan paket menjadi alamat IP NAT berdasarkan aturan DNAT yang dikonfigurasi.

Buka halaman daftar gateway NAT VPC. Di bilah menu atas, pilih wilayah tempat gateway NAT VPC Anda berada.

Klik DNAT Management di kolom Actions gateway NAT VPC target, lalu klik Create DNAT Entry.

Select NAT IP Address: Pilih IP privat gateway NAT VPC.

Select Private IP Address: Pilih instance ECS di VPC yang perlu saling berkomunikasi.

Port Settings: Topik ini menggunakan layanan SSH sebagai metode verifikasi untuk interkoneksi layanan. Layanan SSH menggunakan protokol TCP berorientasi koneksi dan beroperasi pada port 22. Oleh karena itu, konfigurasikan port frontend dan backend pada Specific Port ke 22, dan pilih TCP sebagai Jenis Protokol.

Buat entri DNAT kustom sesuai kebutuhan Anda.

Langkah 3: Hubungkan VPC

Buat koneksi VPC:

Wilayah dan zona yang didukung.

Contoh ini menghubungkan VPC dalam akun dan wilayah yang sama. Untuk VPC di akun atau wilayah berbeda, lihat Peering VPC antar-wilayah atau Peering VPC lintas-akun.

Buka dan Konsol Manajemen Cloud Enterprise Network (CEN), klik Create CEN Instance. Pilih Create CEN Only dan OK.

Setelah berhasil dibuat, klik .

Pada contoh ini, VPC dengan konflik alamat berada di wilayah yang sama. Jadi, buat koneksi intra-wilayah. Untuk VPC di wilayah berbeda, buat koneksi antar-wilayah.

Anda juga dapat mengklik ID instans CEN, lalu pada tab Informasi Dasar, klik

di bawah VPC untuk membuat koneksi intra-wilayah.

di bawah VPC untuk membuat koneksi intra-wilayah.Network Type: Pilih virtual private cloud (VPC).

Region: Pilih wilayah tempat VPC berada.

Resource Owner ID: Pilih berdasarkan kepemilikan akun VPC. Topik ini memilih Your Account.

Networks: Pilih VPC_A.

VSwitch: Untuk mencapai pemulihan bencana multi-zona, pilih minimal dua zona. Anda harus menyertakan vSwitch tempat Gateway NAT VPC berada.

Advanced Settings: Pilih semua.

Setelah pembuatan selesai, klik Continue To Create Connection untuk membuat koneksi VPC untuk VPC_B.

Konfigurasi rute:

Gateway NAT hanya menangani terjemahan alamat dan tidak mengontrol aliran traffic. Tabel routing di VPC menentukan apakah traffic dialihkan ke gateway NAT dan ke mana traffic tersebut diteruskan setelah diterjemahkan.

Buat tabel rute kustom dan ikatkan ke vSwitch:

Buka Halaman Tabel Rute. Di bilah menu atas, pilih wilayah tempat VPC Anda berada.

Klik Create Route Table.

VPC: Buat tabel rute masing-masing untuk VPC_A dan VPC_B.

Associated Resource Type: Pilih vSwitch.

Di halaman Tabel Rute, klik Bind di kolom Associated Resource tabel rute kustom target untuk mengasosiasikan vSwitch yang berisi instance ECS.

Konfigurasi entri rute: Klik ID tabel rute target, pada tab Custom Route, klik Add Route Entry, lalu konfigurasikan blok CIDR tujuan dan lompatan berikutnya.

Konfigurasikan rute berdasarkan tabel berikut untuk memastikan penerusan traffic yang benar.

VPC

Tabel rute

Blok CIDR tujuan

Next Hop

VPC_A

tabel rute sistem

10.0.0.0/24

Router transit

tabel rute kustom

10.0.0.0/24

VPC_NATGW_A

VPC_B

tabel rute sistem

172.16.0.0/24

Router transit

tabel rute kustom

172.16.0.0/24

VPC_NATGW_B

Langkah 4: Verifikasi hasil

Login ke instance ECS_A dan jalankan perintah berikut.

# Akses alamat IP NAT (10.0.0.53) VPC_NATGW_B untuk login remote ke ECS_B

# Pastikan grup keamanan ECS_B mengizinkan permintaan ke port 22

ssh root@10.0.0.53

# Lihat alamat IP network interface controller (NIC)

ifconfigHal ini mengonfirmasi bahwa ECS_A mengakses alamat IP NAT (10.0.0.53) VPC_NATGW_B melalui alamat IP NAT (172.16.0.89) VPC_NATGW_A, sehingga memungkinkan login remote ke ECS_B.

Informasi penagihan

Gateway NAT VPC: Biaya mencakup biaya instans dan biaya unit kapasitas (CU).

Cloud Enterprise Network (CEN): Untuk koneksi intra-wilayah, biaya mencakup biaya koneksi dan biaya pemrosesan traffic. Untuk koneksi antar-wilayah, berlaku biaya bandwidth cross-region tambahan.