Saluran data SSL-VPN mengarahkan seluruh lalu lintas antara client lokal Anda dan instans ApsaraDB for MongoDB melalui jaringan pribadi Alibaba Cloud—tanpa mengekspos Port database ke Internet. Gunakan pendekatan ini jika:

Client lokal Anda memiliki alamat IP publik dinamis, sehingga tidak praktis memelihara daftar putih alamat IP yang akurat.

Workload Anda memerlukan koneksi berkeamanan tinggi melalui Internet.

Anda perlu mengakses instans dari instans Elastic Compute Service (ECS) melalui Internet sambil menjaga izin manajemen ECS terpisah dari izin database.

Jika kondisi di atas tidak berlaku—misalnya, client Anda sudah berjalan di dalam VPC yang sama dengan instans—hubungkan secara langsung menggunakan titik akhir internal instans tersebut.

Penagihan

Pembuatan gerbang VPN dikenai biaya. Untuk detail harga, lihat Billing.

Prasyarat

Sebelum memulai, pastikan bahwa:

Instans ApsaraDB for MongoDB menggunakan VPC sebagai jenis jaringannya. Jika instans menggunakan jaringan klasik, alihkan ke VPC terlebih dahulu.

Blok CIDR client lokal Anda tidak tumpang tindih dengan blok CIDR instans.

Client lokal Anda dapat mengakses Internet.

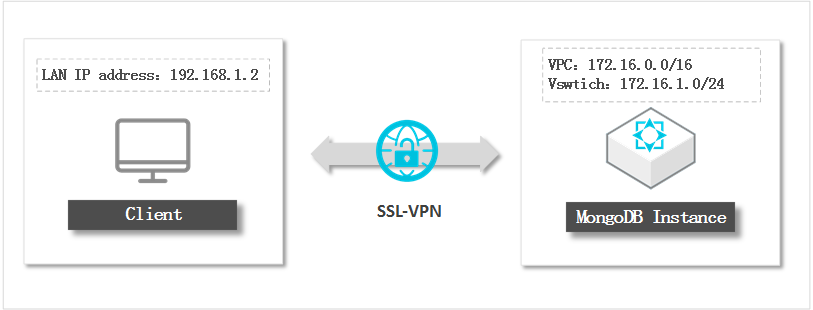

Arsitektur jaringan

Hubungkan ke instans

Pengaturan koneksi mencakup lima langkah berurutan:

Buat gerbang VPN

Buat server SSL

Buat sertifikat klien SSL

Buat koneksi SSL-VPN pada client lokal Anda

Login ke instans ApsaraDB for MongoDB

Langkah 1: Buat gerbang VPN

Ikuti petunjuk dalam Buat dan kelola gerbang VPN. Saat mengonfigurasi gerbang, atur parameter sebagai berikut:

| Parameter | Deskripsi |

|---|---|

| Region | Wilayah tempat gerbang VPN berada. Harus sesuai dengan wilayah instans ApsaraDB for MongoDB. |

| VPC | VPC tempat gerbang VPN berada. Harus sesuai dengan VPC instans ApsaraDB for MongoDB. |

| IPsec-VPN | Atur ke Disable. IPsec-VPN menyediakan koneksi situs-ke-situs antar pusat data atau VPC; tidak diperlukan dalam skenario ini. |

| SSL-VPN | Atur ke Enable. SSL-VPN membuat koneksi antara client lokal Anda dan gerbang VPN tanpa memerlukan gerbang di sisi client. |

Langkah 2: Buat server SSL

Ikuti petunjuk dalam Buat dan kelola server SSL. Saat mengonfigurasi server SSL, atur parameter sebagai berikut:

Pastikan bahwa Client CIDR Block tidak tumpang tindih dengan Local Network. Tumpang tindih akan mencegah gerbang VPN memberikan alamat IP kepada client.

| Parameter | Deskripsi | Contoh nilai |

|---|---|---|

| VPN gateway | Gerbang VPN yang terkait dengan instans. Pilih gerbang yang telah Anda buat di Langkah 1. | — |

| Local network | Blok CIDR vSwitch di VPC tempat instans berada. Masker subnet harus 16–29 bit. | 172.16.1.0/24 |

| Client CIDR block | Rentang alamat yang digunakan gerbang VPN untuk memberikan alamat IP kepada client lokal saat terhubung. Jangan masukkan blok CIDR tempat client lokal Anda berada. | 192.168.100.0/24 |

Langkah 3: Buat sertifikat klien SSL

Ikuti petunjuk dalam Buat dan kelola sertifikat klien SSL.

Setelah sertifikat dibuat:

Instal sertifikat pada client lokal Anda dengan mengikuti panduan Hubungkan client ke VPC.

Langkah 4: Buat koneksi SSL-VPN

Petunjuk berbeda tergantung sistem operasi.

Linux

Instal OpenVPN dan buat direktori konfigurasi.

CentOS

yum install -y openvpn mkdir -p /etc/openvpn/confUbuntu

apt-get update apt-get install -y openvpn mkdir -p /etc/openvpn/confEkstrak paket sertifikat klien SSL dan salin file sertifikat ke

/etc/openvpn/conf/.Jalankan koneksi VPN:

openvpn --config /etc/openvpn/conf/config.ovpn --daemon

Windows

Unduh dan instal client OpenVPN. Jika tautan unduhan tidak tersedia, hubungi account manager atau engineer Alibaba Cloud Anda.

Ekstrak paket sertifikat klien SSL dan salin file sertifikat ke direktori

OpenVPN\config(misalnya,C:\Program Files\OpenVPN\config).Klik ganda ikon OpenVPN GUI di desktop untuk menjalankan client.

Klik kanan ikon VPN di system tray lalu klik Connect.

Verifikasi bahwa State menampilkan Connected dan alamat IP telah diberikan.

Langkah 5: Login ke instans ApsaraDB for MongoDB

Tambahkan blok CIDR client lokal yang ditentukan di Langkah 2 ke semua daftar putih alamat IP instans. Dalam contoh ini, tambahkan

172.16.1.0/24.Login ke Konsol ApsaraDB for MongoDB.

Ambil titik akhir internal instans. Untuk detailnya, lihat Hubungkan ke instans set replika.

Hubungkan ke instans menggunakan mongo shell atau client database lainnya. Untuk petunjuk mongo shell, lihat Hubungkan ke instans set replika ApsaraDB for MongoDB menggunakan mongo shell.

Selalu gunakan titik akhir internal, bukan titik akhir publik.