MaxCompute memungkinkan Anda memberikan izin kepada akun RAM (RAM user dan RAM role) dengan menetapkan role di konsol. Topik ini menjelaskan cara memberikan berbagai jenis izin serta menyediakan contoh.

Berikan izin administratif tingkat proyek

Izin administratif tingkat proyek di MaxCompute mencakup pengelolaan pengaturan keamanan proyek, pengguna dan role tingkat proyek, packages, label-based access control, serta pencabutan izin yang telah kedaluwarsa. Untuk informasi selengkapnya, lihat Izin manajemen proyek.

Prosedur

Login ke MaxCompute console, lalu pilih Wilayah di pojok kiri atas.

Pada panel navigasi di sebelah kiri, pilih .

Pada halaman Projects, temukan proyek target lalu klik Manage di kolom Actions.

Pada halaman Project Settings, pilih tab Role Permissions.

Pada tab Role Permissions, Anda dapat membuat role administrator (Admin) atau memodifikasi izin role administrator (Admin) yang sudah ada.

CatatanSecara default, hanya Akun Alibaba Cloud yang memiliki izin untuk mengelola role dalam suatu proyek. Untuk memberikan izin menggunakan akun RAM (RAM user atau RAM role), akun tersebut harus memiliki izin administratif untuk proyek tersebut.

Buat role administrator (Admin)

Klik Create Project-level Role untuk membuat role tingkat proyek dengan izin MaxCompute.

Pada kotak dialog Create Role, konfigurasikan informasi role sesuai petunjuk lalu klik OK.

Untuk Role Type, pilih Admin dan tentukan sebuah policy.

Modifikasi izin role administrator (Admin) yang sudah ada

Pada tab Role Permissions, temukan role target lalu klik Modify Authorization di kolom Actions. Setelah memodifikasi policy, klik Confirm untuk menyimpan perubahan.

Untuk informasi lebih lanjut mengenai nilai Action dan Resource, lihat Izin manajemen proyek. Topik ini menyediakan contoh policy untuk berbagai modul manajemen.

Temukan role tingkat proyek target lalu klik Manage Members di kolom Actions. Pada kotak dialog Manage Members, Anda dapat melihat anggota role, menetapkan role kepada pengguna, atau menghapus pengguna dari role tersebut.

Contoh policy

Izin administratif untuk suatu modul biasanya melibatkan berbagai aksi dan izin pada resource yang berbeda. Contoh-contoh berikut menggunakan wildcard (

*) untuk memberikan izin ke beberapa objek dalam satu pernyataan.Untuk informasi lebih lanjut mengenai Action dan Resource, lihat Izin manajemen proyek.

Ganti

project_namedalam contoh dengan nama proyek MaxCompute Anda.

Manajemen role

Policy berikut memberikan izin untuk mengelola role.

{

"Statement": [

{

"Action": [

"odps:*"

],

"Effect": "Allow",

"Resource": [

"acs:odps:*:projects/project_name/authorization/roles",

"acs:odps:*:projects/project_name/authorization/roles/*/*"

]

}

],

"Version": "1"

}Manajemen package

Policy berikut memberikan izin untuk mengelola packages.

{

"Statement": [

{

"Action": [

"odps:*"

],

"Effect": "Allow",

"Resource": [

"acs:odps:*:projects/project_name/authorization/packages",

"acs:odps:*:projects/project_name/authorization/packages/*",

"acs:odps:*:projects/project_name/authorization/packages/*/*/*"

]

}

],

"Version": "1"

}Mengelola Paket di Konsol memerlukan izin list untuk Proyek. Oleh karena itu, Anda harus terlebih dahulu memberikan izin list kepada pengguna untuk Proyek saat ini. Untuk memberikan izin ini dengan menggunakan Konsol, lihat Memberikan izin operasi objek tingkat Proyek. Untuk memberikan izin ini dengan menggunakan baris perintah, lihat Mengelola izin pengguna dengan menggunakan perintah.

Konfigurasi keamanan proyek

Policy berikut memberikan izin untuk memodifikasi konfigurasi keamanan proyek.

{

"Statement":[

{

"Action":[

"odps:*"

],

"Effect":"Allow",

"Resource":[

"acs:odps:*:projects/project_name/authorization/configurations/*"

]

}

],

"Version":"1"

}Manajemen pengguna proyek

Policy berikut memberikan izin untuk mengelola pengguna proyek.

{

"Statement":[

{

"Action":[

"odps:*"

],

"Effect":"Allow",

"Resource":[

"acs:odps:*:projects/project_name/authorization/users"

]

}

],

"Version":"1"

}Semua izin administratif

Policy berikut memberikan semua izin administratif.

{

"Statement":[

{

"Action":[

"odps:*"

],

"Effect":"Allow",

"Resource":[

"acs:odps:*:projects/project_name/authorization/*"

]

}

],

"Version":"1"

}Berikan izin operasi objek tingkat proyek

Izin operasi objek tingkat proyek berlaku untuk operasi pada proyek dan objek di dalamnya, seperti tabel, fungsi, dan resource. Contoh operasi termasuk CreateTable, CreateInstance, dan SelectTable. Untuk informasi selengkapnya, lihat Izin pada proyek dan objek dalam proyek.

Prosedur

Login ke MaxCompute console, lalu pilih Wilayah di pojok kiri atas.

Pada panel navigasi di sebelah kiri, pilih .

Pada halaman Projects, temukan proyek target lalu klik Manage di kolom Actions.

Pada halaman Project Settings, pilih tab Role Permissions.

Anda dapat membuat peran Sumber Daya atau memodifikasi izin peran Sumber Daya yang sudah ada.

CatatanSecara default, hanya Akun Alibaba Cloud yang memiliki izin untuk mengelola role dalam suatu proyek. Untuk memberikan izin menggunakan akun RAM (RAM user atau RAM role), akun tersebut harus memiliki izin administratif untuk proyek tersebut.

Buat peran Sumber Daya

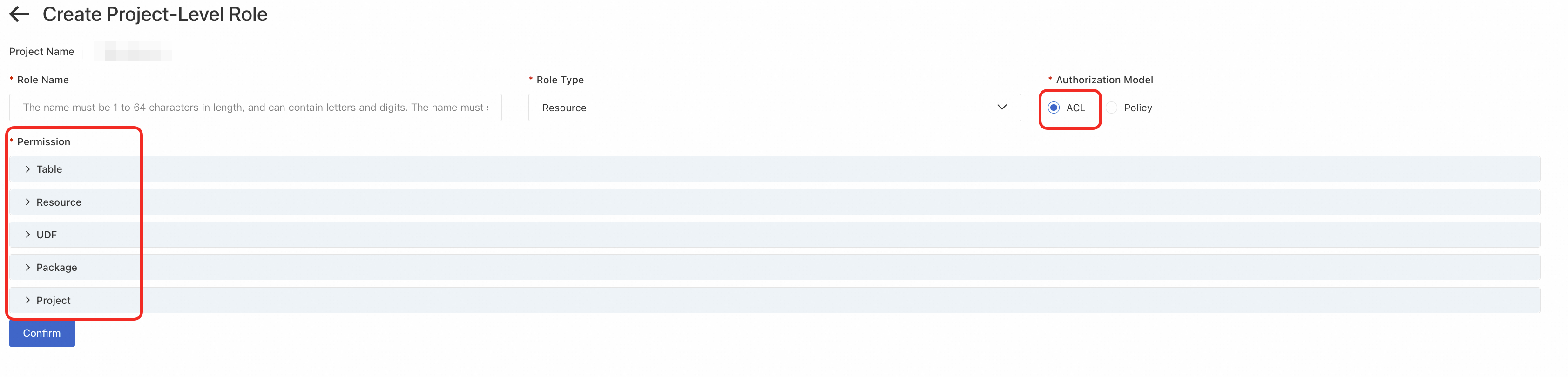

Klik Create Project-level Role untuk membuat role tingkat proyek dengan izin MaxCompute.

Pada kotak dialog Create Role, konfigurasikan informasi role sesuai petunjuk lalu klik OK.

Untuk Role Type, pilih Resource, lalu konfigurasikan izin menggunakan ACL atau policy.

Modifikasi izin role Resource yang sudah ada

Pada tab Role Permissions, temukan role target lalu klik Modify Authorization di kolom Actions. Kemudian, modifikasi izin ACL atau policy.

Untuk informasi lebih lanjut mengenai izin tersebut, lihat Izin pada proyek dan objek dalam proyek. Topik ini menyediakan contoh pemberian izin menggunakan ACL dan policy di konsol. Untuk informasi selengkapnya, lihat Berikan izin administratif tingkat proyek.

Temukan role tingkat proyek target lalu klik Manage Members di kolom Actions. Pada kotak dialog Manage Members, Anda dapat melihat anggota role, menetapkan role kepada pengguna, atau menghapus pengguna dari role tersebut.

Contoh otorisasi

Untuk informasi lebih lanjut mengenai Actions dan Objects untuk izin operasi objek tingkat proyek, lihat Izin pada proyek dan objek dalam proyek.

Ganti

project_namedalam contoh dengan nama proyek MaxCompute Anda.

Otorisasi menggunakan ACL

Anda dapat menggunakan ACL untuk memberikan role Resource izin membuat tabel (CreateTable), membuat instance (CreateInstance), melihat daftar semua jenis objek dalam proyek (List), membaca metadata semua tabel (Describe), dan membaca data tabel (Select). Gambar berikut menunjukkan contohnya.

Jangan menutup progress bar atau halaman selama proses pemberian izin, karena proses tersebut mungkin terganggu.

Otorisasi menggunakan policy

Policy berikut memberikan role Resource izin membuat tabel (CreateTable), membuat instance (CreateInstance), dan melihat daftar semua jenis objek dalam proyek (List), serta izin membaca metadata semua tabel (Describe) dan membaca data tabel (Select).

{ "Statement": [{ "Action": ["odps:CreateTable","odps:CreateInstance","odps:List"], "Effect": "Allow", "Resource": ["acs:odps:*:projects/project_name"]}, { "Action": ["odps:Describe","odps:Select"], "Effect": "Allow", "Resource": ["acs:odps:*:projects/project_name/tables/*"]}], "Version": "1"}Policy berikut memberikan role Resource izin membaca metadata (Describe) dan mengkueri data (Select) untuk semua tabel yang namanya diawali dengan tmp. Policy ini juga memberikan izin membaca dan memperbarui semua resource dan fungsi, tetapi menolak izin menghapus tabel apa pun.

{ "Statement": [{ "Action": ["odps:Describe","odps:Select"], "Effect": "Allow", "Resource": ["acs:odps:*:projects/project_name/tables/tmp_*"]}, { "Action": ["odps:Read","odps:Write"], "Effect": "Allow", "Resource": ["acs:odps:*:projects/project_name/resources/*"]}, { "Action": ["odps:Read","odps:Write"], "Effect": "Allow", "Resource": ["acs:odps:*:projects/project_name/functions/*"]}, { "Action": ["odps:Drop"], "Effect": "Deny", "Resource": ["acs:odps:*:projects/project_name/tables/*"]}], "Version": "1"}Jika penyimpanan data berbasis skema diaktifkan untuk proyek tersebut (Schema operations), Anda harus memodifikasi policy sebagai berikut:

{ "Statement": [{ "Action": ["odps:Describe","odps:Select"], "Effect": "Allow", "Resource": ["acs:odps:*:projects/project_name/schemas/*/tables/tmp_*"]}, { "Action": ["odps:Read","odps:Write"], "Effect": "Allow", "Resource": ["acs:odps:*:projects/project_name/schemas/*/resources/*"]}, { "Action": ["odps:Read","odps:Write"], "Effect": "Allow", "Resource": ["acs:odps:*:projects/project_name/schemas/*/functions/*"]}, { "Action": ["odps:Drop"], "Effect": "Deny", "Resource": ["acs:odps:*:projects/project_name/schemas/*/tables/*"]}], "Version": "1"}

Berikan izin administratif tingkat tenant

Izin administratif tingkat tenant digunakan untuk mengelola pengguna tingkat tenant dan izin role. Izin ini mencakup penambahan atau penghapusan pengguna tenant, pembuatan atau penghapusan role tingkat tenant, melihat pengguna dan role tingkat tenant beserta izinnya, menetapkan role tingkat tenant kepada pengguna, mencabut role tingkat tenant dari pengguna, menambahkan role tingkat tenant ke proyek, serta menghapus role tingkat tenant dari proyek.

Hanya Akun Alibaba Cloud atau pengguna dengan role Super_Administrator atau Admin tingkat tenant yang dapat mengelola izin tingkat tenant.

Untuk memberikan izin administratif kepada akun RAM (RAM user atau RAM role), Akun Alibaba Cloud harus menetapkan role Super_Administrator atau Admin kepada akun RAM tersebut. Role Super_Administrator dan Admin tingkat tenant memiliki izin manajemen yang luas. Gunakan dengan hati-hati. Untuk informasi lebih lanjut mengenai izin ini, lihat Perencanaan role. Untuk informasi lebih lanjut mengenai role tingkat tenant, lihat Berikan izin kepada role tingkat tenant.

Login ke MaxCompute console, lalu pilih Wilayah di pojok kiri atas.

Pada panel navigasi di sebelah kiri, pilih .

Pada halaman Tenants, klik tab Users.

Pada tab Users, klik Modify Role di kolom Actions untuk RAM user target.

Pada kotak dialog Edit Role, pilih role yang akan ditetapkan kepada pengguna dari area Available Roles, pindahkan ke area Added Roles, lalu klik OK.

Berikan izin operasi objek tingkat tenant

Izin operasi objek tingkat tenant mencakup izin untuk mengoperasikan objek tingkat tenant seperti kuota dan koneksi jaringan (Networklink). Contohnya termasuk use quota dan CreateNetworkLink. Izin ini juga memungkinkan satu akun mengelola objek di beberapa proyek sekaligus, sehingga menyederhanakan pengelolaan izin. Untuk informasi lebih lanjut mengenai role tingkat tenant, lihat Berikan izin kepada role tingkat tenant.

Prosedur

Login ke MaxCompute console, lalu pilih Wilayah di pojok kiri atas.

Pada panel navigasi di sebelah kiri, pilih .

Pada halaman Tenants, klik tab Roles.

Pada halaman Roles, Anda dapat membuat role tingkat tenant baru atau mengelola izin role kustom yang sudah ada.

CatatanHanya Akun Alibaba Cloud atau pengguna dengan role Super_Administrator atau Admin tingkat tenant yang dapat mengelola izin tingkat tenant.

Tambahkan role tingkat tenant

Pada tab Roles, klik Add Role. Pada kotak dialog Add Role, masukkan Role Name dan Policy Content, lalu klik OK untuk membuat role.

Parameter

Deskripsi

Role Name

Nama role tingkat tenant. Nama harus unik dalam Akun Alibaba Cloud Anda. Panjangnya harus 6 hingga 64 karakter, dimulai dengan huruf, dan hanya boleh berisi huruf, angka, serta garis bawah (_).

Policy Content

Policy izin untuk role tersebut. Anda dapat mengedit kode policy secara langsung di UI berdasarkan templat policy.

Modifikasi izin role tingkat tenant yang sudah ada

Pada tab Roles, temukan role target lalu klik Manage Permissions di kolom Actions. Modifikasi isi kebijakan lalu klik OK untuk menyimpan perubahan.

Pada tab Users, temukan pengguna yang akan diberikan izin lalu klik Modify Role di kolom Actions.

Pada kotak dialog Edit Role, pilih role yang akan ditetapkan kepada pengguna dari area Available Roles, pindahkan ke area Added Roles, lalu klik OK.

Contoh policy

Contoh-contoh berikut menggunakan wildcard (

*) untuk memberikan izin ke sekelompok objek dalam satu pernyataan.Untuk informasi lebih lanjut mengenai Actions dan Resources spesifik, lihat Izin pada objek dalam tenant.

Contoh 1: Berikan role tingkat tenant izin

Usagepada semua kuota di semua Wilayah, serta izinCreateNetworkLink,List, danExecutepada semua networklink.{ "Statement":[ { "Action":[ "odps:Usage" ], "Effect":"Allow", "Resource":[ "acs:odps:*:regions/*/quotas/*" ] }, { "Action":[ "odps:CreateNetworkLink", "odps:List", "odps:Execute" ], "Effect":"Allow", "Resource":[ "acs:odps:*:networklinks/*" ] } ], "Version":"1" }Contoh 2: Berikan role tingkat tenant semua izin operasi pada proyek MaxCompute

project_1danproject_2.{ "Statement":[ { "Action":[ "odps:*" ], "Effect":"Allow", "Resource":[ "acs:odps:*:projects/project_1", "acs:odps:*:projects/project_1/*", "acs:odps:*:projects/project_2", "acs:odps:*:projects/project_2/*" ] } ], "Version":"1" }CatatanSetelah Anda memberikan izin pada objek proyek menggunakan role tingkat tenant, Anda harus menambahkan role tersebut ke proyek agar izin berlaku. Pemilik proyek atau pengguna dengan role Super_Administrator atau Admin tingkat proyek dapat melakukan tindakan ini. Pada tab Role Permissions, untuk Role Level, pilih Tenant. Temukan role target lalu klik Enable di kolom Actions.