Secrets Manager memungkinkan Anda mengelola rahasia selama periode waktu hidup (TTL) mereka. Aplikasi dapat mengakses Secrets Manager melalui metode yang aman dan nyaman, mencegah risiko kebocoran data sensitif akibat rahasia yang di-hardcode.

Manfaat

Kebocoran rahasia seperti kata sandi akun database, kata sandi akun server, kunci SSH, dan AccessKey merupakan ancaman utama terhadap keamanan data. Untuk mengurangi risiko keamanan dari kebocoran data, Anda harus secara efektif melindungi dan secara berkala merotasikan rahasia. Dalam melindungi dan merotasikan rahasia, perusahaan sering menghadapi tantangan berikut:

- Untuk melindungi rahasia, perusahaan harus mengenkripsinya. Proses ini memperpanjang penyebaran aplikasi, meningkatkan biaya penelitian dan pengembangan (R&D) serta operasi dan pemeliharaan (O&M), serta sulit untuk diterapkan.

- Kurangnya fasilitas perangkat lunak untuk rotasi rahasia otomatis. Rotasi rahasia manual bergantung pada kerja sama beberapa peran, seperti keamanan, O&M, dan R&D. Proses ini sulit dikembangkan, dilaksanakan, dan rentan terhadap kesalahan.

- Kurangnya kemampuan tanggap darurat cepat terhadap insiden kebocoran rahasia. Kesalahan sistem dapat terjadi saat menangani insiden tersebut.

- Kurangnya manajemen terpusat untuk rahasia yang dibutuhkan oleh sumber daya cloud. Akibatnya, manajemen skala besar sulit direalisasikan, dan biaya manajemen menjadi tinggi.

- Mengenkripsi dan mengelola rahasia untuk mencegah kebocoran aset berharga akibat rahasia yang di-hardcode, sehingga meningkatkan keamanan data.

- Menyediakan metode akses yang aman dan nyaman bagi klien, memungkinkan aplikasi menggunakan rahasia dengan pendekatan tanpa kode atau kode rendah.

- Menyediakan kemampuan tanggap darurat. Aplikasi tetap tidak terpengaruh saat Anda merotasikan rahasia secara manual dalam satu proses.

- Memungkinkan Anda merotasikan rahasia dinamis dengan frekuensi tinggi, mempersingkat masa berlaku setiap rahasia dan lebih lanjut mengurangi risiko kebocoran rahasia.

- Memungkinkan Anda menggunakan operasi API dan alat orkestrasi operasi seperti Terraform dan Resource Orchestration Service (ROS), memenuhi persyaratan untuk manajemen keamanan terpusat dan skala besar.

Skenario

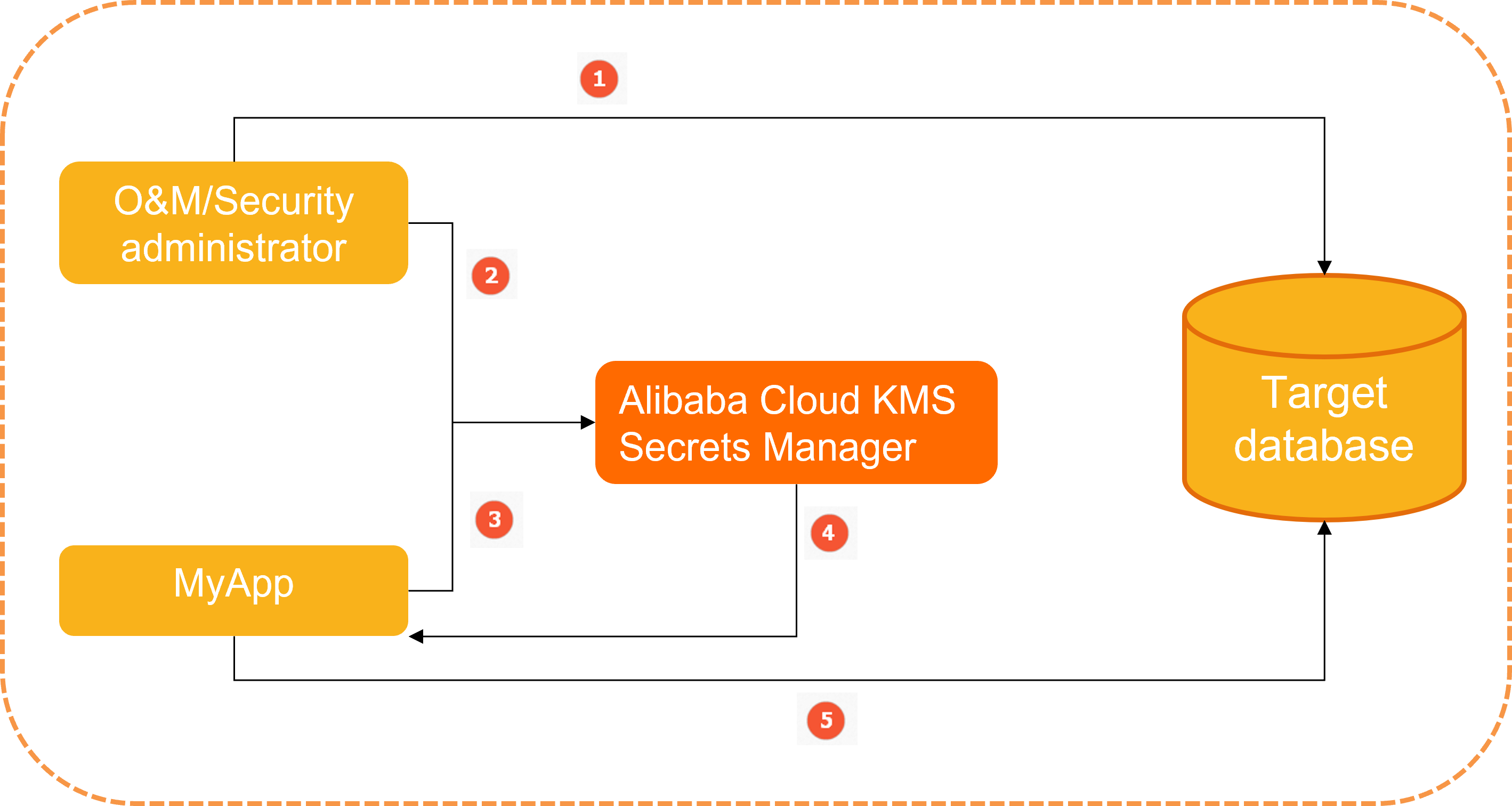

Berikut ini menggunakan nama pengguna basis data dan kata sandinya sebagai rahasia yang dikelola.

- Administrator sistem mengonfigurasikan nama pengguna dan kata sandi di basis data, yang digunakan untuk mengakses basis data dari aplikasi MyApp.

- Administrator membuat objek rahasia MyDbCreds di Secrets Manager untuk menyimpan nama pengguna dan kata sandi.

- Saat MyApp perlu mengakses basis data, ia mengirim permintaan untuk MyDbCreds ke Secrets Manager.

- Secrets Manager membaca nama pengguna dan kata sandi dalam bentuk ciphertext, mendekripsinya, lalu mengembalikan teks biasa ke MyApp melalui HTTPS.

- MyApp membaca dan mengurai teks biasa yang dikembalikan oleh Secrets Manager untuk mendapatkan nama pengguna dan kata sandi, lalu menggunakannya untuk mengakses basis data.

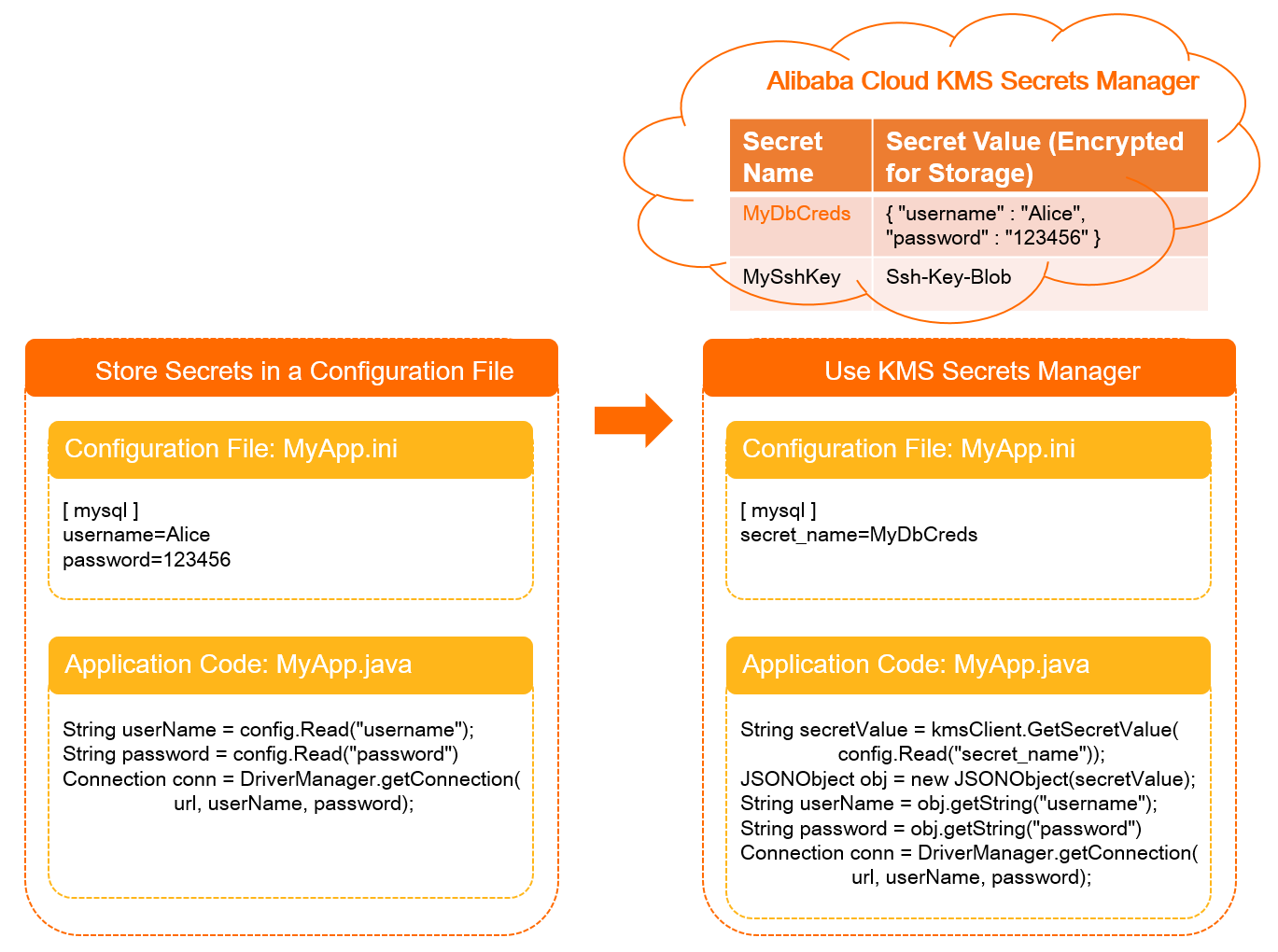

Dalam proses ini, MyApp memanggil operasi API dari Secrets Manager untuk mendapatkan nama pengguna dan kata sandi, mencegah risiko kebocoran data akibat rahasia yang di-hardcode. Gambar berikut menunjukkan perbedaan antara rahasia yang di-hardcode dan memanggil operasi API dari Secrets Manager.

Fitur

- Enkripsi rahasia: Secrets Manager menggunakan kunci master pelanggan (CMK) di Key Management Service (KMS) untuk mengenkripsi rahasia. Anda dapat menentukan CMK atau menggunakan CMK yang dibuat secara otomatis oleh Secrets Manager. Secrets Manager menghasilkan CMK independen untuk setiap akun Alibaba Cloud di setiap wilayah. CMK ini digunakan untuk enkripsi rahasia jika Anda tidak menentukan CMK yang akan digunakan.

- Penggunaan rahasia dinamis: Aplikasi Anda dapat membaca rahasia secara dinamis menggunakan Secrets Manager Client dan menggunakan rahasia terbaru.

- Rotasi rahasia otomatis: Secrets Manager mendukung rotasi otomatis out-of-the-box untuk jenis rahasia tertentu. Anda juga dapat merotasikan rahasia sesuai jadwal kustom menggunakan Function Compute.

- Kontrol akses rahasia dan audit penggunaan: Anda dapat menggunakan Resource Access Management (RAM) untuk mengontrol akses ke rahasia. Anda dapat menggunakan ActionTrail untuk mengaudit operasi seperti merotasikan dan membaca rahasia.

Menggunakan Secrets Manager

- Manajemen keamananPilih tipe rahasia yang sesuai berdasarkan skenario Anda. Buat, kelola, dan rotasikan rahasia.

- Kata sandi akun ApsaraDB RDS: Ikhtisar Rahasia Dinamis ApsaraDB RDS.

- Pasangan AccessKey pengguna RAM: Ikhtisar.

- Kata sandi dan kunci publik serta privat SSH untuk instance Elastic Compute Service (ECS): Ikhtisar Rahasia Dinamis ECS.

- Rahasia generik: Ikhtisar Rahasia Generik.

- Pengembangan dan penyebaran aplikasi

Aplikasi dapat mengakses Secrets Manager menggunakan beberapa metode seperti KMS SDK, Secrets Manager Client, dan plug-in Kubernetes. Aplikasi dapat membaca nilai rahasia sensitif secara dinamis berdasarkan nama rahasia. Untuk informasi lebih lanjut, lihat Hubungkan aplikasi ke Secrets Manager.