Rotasi berkala terhadap Customer Master Key (CMK) membatasi jumlah data yang dilindungi oleh satu versi bahan kunci, sehingga mengurangi risiko kompromi kunci. Di Key Management Service (KMS), rotasi otomatis mengganti bahan kunci sesuai jadwal yang Anda tentukan—tanpa perubahan pada kode aplikasi atau gangguan terhadap operasi enkripsi dan dekripsi yang sedang berjalan.

Rotasi kunci otomatis hanya tersedia untuk CMK dengan Origin = Aliyun_KMS. Kunci yang dikelola layanan dan kunci Bring Your Own Key (BYOK) tidak mendukung beberapa versi kunci atau rotasi. Untuk detailnya, lihat Batasan.Cara kerja rotasi otomatis

Sebuah CMK dapat memiliki beberapa versi kunci. Setiap versi dihasilkan secara independen—versi-versi dari CMK yang sama tidak memiliki hubungan kriptografis satu sama lain.

Jenis versi kunci:

| Tipe | Deskripsi |

|---|---|

| Versi kunci utama | Kunci enkripsi aktif. Setiap CMK memiliki tepat satu versi kunci primary pada satu waktu. KMS menggunakan versi kunci primary saat Anda memanggil GenerateDataKey atau Encrypt. Anda dapat menanyakannya melalui DescribeKey → PrimaryKeyVersion. |

| Versi kunci non-primary | Versi kunci primary sebelumnya yang kini tidak aktif. Sebuah CMK dapat memiliki nol atau lebih versi kunci non-primary. KMS menyimpan semua versi kunci non-primary — versi ini diperlukan untuk mendekripsi data yang dienkripsi saat versi tersebut masih aktif. |

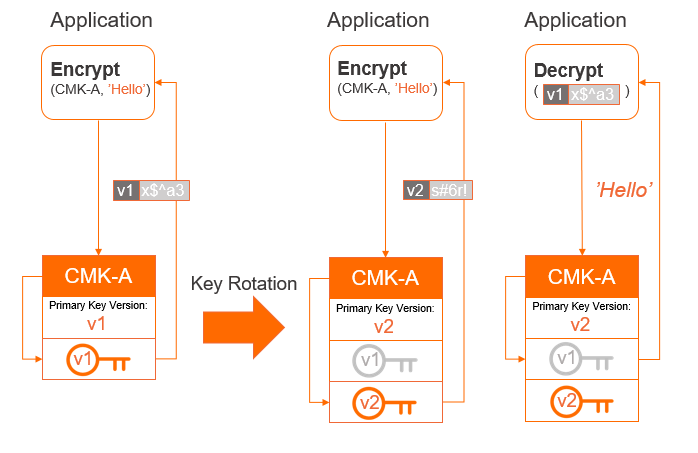

Enkripsi selalu menggunakan versi kunci primary saat ini. Dekripsi secara otomatis memilih versi kunci yang digunakan untuk mengenkripsi data tersebut.

Cara pembuatan versi kunci:

Saat pembuatan CMK — ketika Anda memanggil

CreateKeydenganOrigin = Aliyun_KMS, KMS menghasilkan versi kunci awal dan menetapkannya sebagai versi kunci primary.Melalui rotasi otomatis — setelah diaktifkan, KMS membuat versi kunci baru secara berkala dan menjadikannya sebagai primary.

Dampak terhadap enkripsi dan dekripsi

Setelah rotasi, KMS menggunakan versi kunci primary baru untuk semua enkripsi baru. Untuk data yang dienkripsi oleh versi kunci sebelumnya, Anda hanya dapat menggunakan versi kunci historis tersebut untuk mendekripsinya—KMS secara otomatis memilih versi kunci historis yang tepat untuk setiap permintaan dekripsi. Tidak diperlukan perubahan kode aplikasi.

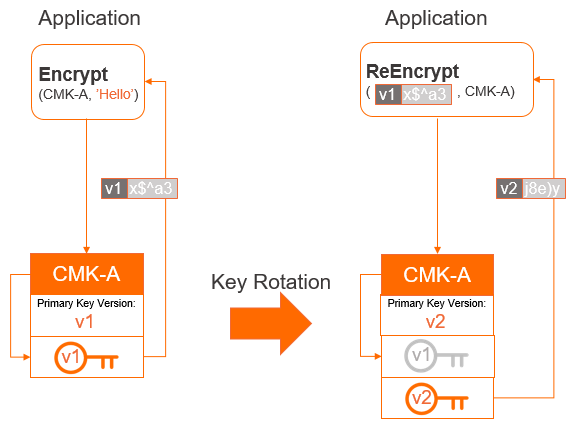

Untuk memigrasikan ciphertext dari versi kunci historis ke versi primary saat ini, panggil operasi ReEncrypt. ReEncrypt mendekripsi ciphertext menggunakan versi kunci aslinya, lalu mengenkripsi ulang hasilnya menggunakan versi kunci primary saat ini.

Konfigurasi rotasi kunci otomatis

Atur rotasi kunci otomatis saat pembuatan CMK, atau perbarui jadwalnya kapan saja.

Saat pembuatan CMK, berikan parameter rotasi ke CreateKey:

| Parameter | Deskripsi |

|---|---|

EnableAutomaticRotation | Apakah akan mengaktifkan rotasi otomatis |

RotationInterval | Seberapa sering KMS membuat versi kunci baru |

Setelah pembuatan, panggil UpdateRotationPolicy dengan parameter yang sama untuk mengubah jadwal rotasi.

Untuk melihat konfigurasi rotasi saat ini, panggil DescribeKey. Tanggapan mencakup:

| Field | Deskripsi | Nilai |

|---|---|---|

AutomaticRotation | Status rotasi saat ini | Enabled, Disabled, Suspended |

RotationInterval | Interval rotasi yang dikonfigurasi | Nilai durasi |

LastRotationDate | Kapan versi kunci terakhir dibuat | Timestamp |

NextRotationDate | Kapan rotasi berikutnya dijadwalkan | Timestamp |

Rumus jadwal rotasi:

NextRotationDate = LastRotationDate + RotationIntervalJika Anda memperbarui RotationInterval dan NextRotationDate yang dihitung ulang jatuh di masa lalu, KMS segera menjalankan rotasi dan kemudian melanjutkan sesuai jadwal baru.

Status CMK dan perilaku rotasi

Rotasi hanya dijalankan pada CMK dalam status Enabled (KeyState = Enabled).

Skenario: CMK masuk ke status `Disabled` atau `Pending Deletion`

KMS menangguhkan rotasi otomatis. DescribeKey mengembalikan AutomaticRotation = Suspended. Konfigurasi kebijakan rotasi tetap dipertahankan dan tidak ada versi kunci baru yang dibuat.

Skenario: CMK kembali ke status `Enabled`

Kebijakan rotasi otomatis kembali aktif. KMS menghitung rotasi berikutnya berdasarkan LastRotationDate + RotationInterval dan melanjutkan jadwal tersebut.

Skenario: Memperbarui kebijakan rotasi pada CMK yang tidak dalam status `Enabled`

Jangan panggil UpdateRotationPolicy pada CMK dalam status Disabled atau Pending Deletion.

Batasan

Tipe kunci berikut tidak mendukung beberapa versi kunci atau rotasi kunci manual dan otomatis:

Kunci yang dikelola layanan — CMK default yang dikelola KMS atas nama layanan Alibaba Cloud tertentu. Kunci ini dimiliki oleh pengguna layanan cloud dan menyediakan enkripsi dasar untuk data layanan.

Kunci BYOK — kunci yang Anda impor ke KMS dengan

Origin = EXTERNAL. KMS tidak menghasilkan bahan kunci atau memulai tugas rotasi untuk kunci-kunci ini.Kunci BYOK tidak mendukung beberapa versi karena dua alasan:

Anda mengontrol seluruh siklus hidup bahan kunci di luar KMS, termasuk penyimpanan on-premises dan sinkronisasi dengan cloud. Mengelola beberapa versi bahan kunci yang diimpor di berbagai lingkungan menimbulkan risiko operasional signifikan—misalnya, tidak ada periode tenggang jika bahan kunci dihapus dari KMS.

Jika versi apa pun menjadi tidak tersedia—karena dihapus dari KMS atau bahan kunci yang diimpor ulang tidak cocok dengan yang asli—dekripsi data yang dienkripsi oleh versi tersebut gagal, yang berdampak pada integritas sistem.

Untuk informasi lebih lanjut, lihat Impor bahan kunci.