Resource Access Management (RAM) mengontrol siapa yang dapat memanggil operasi API KMS dan resource mana yang dapat diaksesnya. Untuk memberikan akses KMS kepada RAM user, buat kebijakan RAM kustom yang secara eksplisit menentukan operasi dan resource yang diizinkan, lalu sambungkan kebijakan tersebut ke pengguna tersebut.

RAM menyediakan dua mode pengeditan: visual dan dokumen. Untuk KMS, gunakan mode pengeditan dokumen karena mode visual hanya memungkinkan pemilihan semua resource KMS dan semua operasi, sehingga tidak mendukung prinsip hak akses minimal (least-privilege).

Prasyarat

Sebelum memulai, pastikan Anda telah memiliki:

Akun Alibaba Cloud dengan akses administrator ke Konsol RAM

RAM user yang akan diberikan izin

Struktur kebijakan

Pernyataan kebijakan RAM untuk KMS mencakup hingga empat elemen:

| Elemen | Wajib | Deskripsi |

|---|---|---|

| Effect | Ya | Allow atau Deny |

| Action | Ya | Satu atau beberapa operasi API KMS dalam format kms:<api-name> |

| Resource | Ya | Nama Sumber Daya Alibaba Cloud (ARN) dari resource target |

| Condition | Tidak | Batasan tambahan seperti pembatasan berbasis waktu |

Lampiran di bawah ini mencantumkan semua aksi, format ARN resource, dan kunci kondisi yang didukung.

Berikan akses KMS kepada RAM user

Langkah 1: Buat kebijakan kustom

Masuk ke Konsol RAM menggunakan Akun Alibaba Cloud Anda.

Di panel navigasi sebelah kiri, pilih Permissions > Policies.

Pada halaman Policies, klik Create Policy.

Pada halaman Create Policy, klik tab JSON.

Ganti isi kebijakan default dengan dokumen kebijakan kustom Anda. Contoh berikut memberikan izin kepada RAM user untuk melakukan enkripsi dan dekripsi menggunakan kunci tertentu, tanpa kemampuan untuk mengelola atau menghapusnya:

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "kms:Encrypt", // enkripsi data menggunakan kunci "kms:Decrypt", // dekripsi data menggunakan kunci "kms:GenerateDataKey" // hasilkan kunci data untuk enkripsi amplop ], "Resource": "acs:kms:${region}:${account}:key/${key-id}" } ] }Ganti

${region},${account}, dan${key-id}dengan nilai aktual Anda. Untuk menargetkan semua kunci dalam suatu akun, gunakanacs:kms:*:${account}:key/*.Klik Optimize untuk memvalidasi dan memformat dokumen kebijakan (opsional).

Klik OK.

Masukkan nama dan deskripsi kebijakan, lalu klik OK.

Langkah 2: Sambungkan kebijakan ke RAM user

Di panel navigasi sebelah kiri, pilih Identities > Users.

Pada halaman Users, temukan RAM user target dan klik Add Permissions di kolom Actions.

Pada panel Grant Permission, konfigurasikan parameter berikut dan klik Grant Permissions.

Parameter Deskripsi Resource Scope Pilih Account. KMS tidak mendukung fitur kelompok sumber daya. Principal RAM user yang akan diberikan izin. Secara default adalah pengguna yang Anda pilih; ubah sesuai kebutuhan. Policy Pilih kebijakan kustom yang Anda buat pada Langkah 1.

Lampiran: Resource, aksi, dan kondisi yang didukung

Resource

KMS mendefinisikan enam jenis resource. Konfigurasikan elemen Resource dalam kebijakan RAM menggunakan ARN dari resource target.

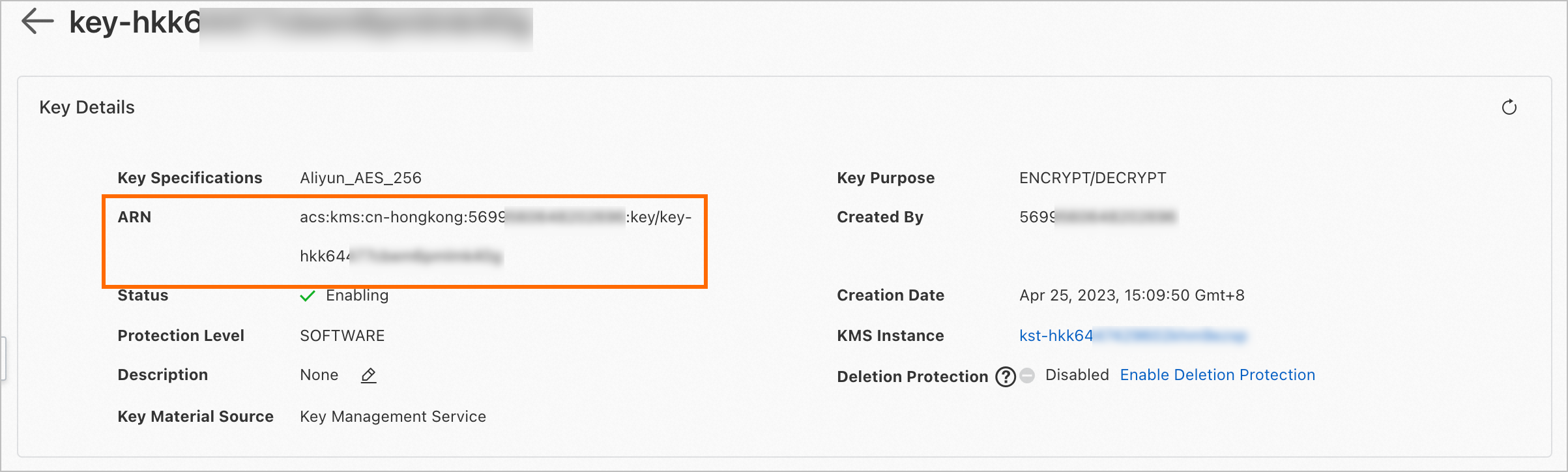

Untuk menemukan ARN suatu kunci:

Masuk ke Konsol KMS. Pada bilah navigasi atas, pilih wilayah. Di panel navigasi sisi kiri, pilih Resource > Keys.

Pada tab Keys, temukan kunci tersebut dan klik Details di kolom Actions. ARN akan ditampilkan di halaman detail.

Ganti${region}dan${account}dengan wilayah dan ID akun Alibaba Cloud Anda yang sebenarnya.${region}mendukung karakter wildcard asterisk (*) untuk menargetkan semua wilayah yang didukung.

| Jenis resource | ARN |

|---|---|

| Key container | acs:kms:${region}:${account}:key |

| Secret container | acs:kms:${region}:${account}:secret |

| Alias container | acs:kms:${region}:${account}:alias |

| Key | acs:kms:${region}:${account}:key/${key-id} |

| Secret | acs:kms:${region}:${account}:secret/${secret-name} |

| Alias | acs:kms:${region}:${account}:alias/${alias-name} |

Contoh Penggunaan Wildcard

Untuk kunci:

acs:kms:${region}:${account}:key/*— semua kunci dalam wilayah tertentu di suatu akunacs:kms:*:${account}:key/*— semua kunci di semua wilayah dalam suatu akun

Untuk rahasia:

acs:kms:${region}:${account}:secret/*— semua rahasia dalam wilayah tertentu di suatu akunacs:kms:${region}:${account}:secret/prefix*— semua rahasia yang namanya diawali denganprefix

Action

KMS mendefinisikan satu aksi untuk setiap operasi API yang memerlukan kontrol akses. Aksi mengikuti format kms:<api-name>.

Operasi DescribeRegions tidak memerlukan kontrol akses. Operasi ini dapat dipanggil oleh akun Alibaba Cloud, RAM user, atau RAM role apa pun setelah melewati otentikasi RAM.Operasi API Terkait Kunci

| Operasi | Action | Jenis resource | Format ARN |

|---|---|---|---|

| ListKeys | kms:ListKeys | Key container | acs:kms:${region}:${account}:key |

| CreateKey | kms:CreateKey | Key container | acs:kms:${region}:${account}:key |

| DescribeKey | kms:DescribeKey | Key | acs:kms:${region}:${account}:key/${key-id} |

| UpdateKeyDescription | kms:UpdateKeyDescription | Key | acs:kms:${region}:${account}:key/${key-id} |

| EnableKey | kms:EnableKey | Key | acs:kms:${region}:${account}:key/${key-id} |

| DisableKey | kms:DisableKey | Key | acs:kms:${region}:${account}:key/${key-id} |

| ScheduleKeyDeletion | kms:ScheduleKeyDeletion | Key | acs:kms:${region}:${account}:key/${key-id} |

| CancelKeyDeletion | kms:CancelKeyDeletion | Key | acs:kms:${region}:${account}:key/${key-id} |

| GetParametersForImport | kms:GetParametersForImport | Key | acs:kms:${region}:${account}:key/${key-id} |

| ImportKeyMaterial | kms:ImportKeyMaterial | Key | acs:kms:${region}:${account}:key/${key-id} |

| DeleteKeyMaterial | kms:DeleteKeyMaterial | Key | acs:kms:${region}:${account}:key/${key-id} |

| ListAliasesByKeyId | kms:ListAliasesByKeyId | Key | acs:kms:${region}:${account}:key/${key-id} |

| CreateKeyVersion | kms:CreateKeyVersion | Key | acs:kms:${region}:${account}:key/${key-id} |

| DescribeKeyVersion | kms:DescribeKeyVersion | Key | acs:kms:${region}:${account}:key/${key-id} |

| ListKeyVersions | kms:ListKeyVersions | Key | acs:kms:${region}:${account}:key/${key-id} |

| UpdateRotationPolicy | kms:UpdateRotationPolicy | Key | acs:kms:${region}:${account}:key/${key-id} |

| Encrypt | kms:Encrypt | Key | acs:kms:${region}:${account}:key/${key-id} |

| Decrypt | kms:Decrypt | Key | acs:kms:${region}:${account}:key/${key-id} |

| ReEncrypt | kms:ReEncryptFrom (kunci sumber) dan kms:ReEncryptTo (kunci tujuan) | Key | acs:kms:${region}:${account}:key/${key-id} |

| GenerateDataKey | kms:GenerateDataKey | Key | acs:kms:${region}:${account}:key/${key-id} |

| GenerateDataKeyWithoutPlaintext | kms:GenerateDataKeyWithoutPlaintext | Key | acs:kms:${region}:${account}:key/${key-id} |

| ExportDataKey | kms:ExportDataKey | Key | acs:kms:${region}:${account}:key/${key-id} |

| GenerateAndExportDataKey | kms:GenerateAndExportDataKey | Key | acs:kms:${region}:${account}:key/${key-id} |

| AsymmetricSign | kms:AsymmetricSign | Key | acs:kms:${region}:${account}:key/${key-id} |

| AsymmetricVerify | kms:AsymmetricVerify | Key | acs:kms:${region}:${account}:key/${key-id} |

| AsymmetricEncrypt | kms:AsymmetricEncrypt | Key | acs:kms:${region}:${account}:key/${key-id} |

| AsymmetricDecrypt | kms:AsymmetricDecrypt | Key | acs:kms:${region}:${account}:key/${key-id} |

| GetPublicKey | kms:GetPublicKey | Key | acs:kms:${region}:${account}:key/${key-id} |

| ListAliases | kms:ListAliases | Alias container | acs:kms:${region}:${account}:alias |

| CreateAlias | kms:CreateAlias | Alias dan key | Alias: acs:kms:${region}:${account}:alias/${alias-name} dan Key: acs:kms:${region}:${account}:key/${key-id} |

| UpdateAlias | kms:UpdateAlias | Alias dan key | Alias: acs:kms:${region}:${account}:alias/${alias-name} dan Key: acs:kms:${region}:${account}:key/${key-id} |

| DeleteAlias | kms:DeleteAlias | Alias dan key | Alias: acs:kms:${region}:${account}:alias/${alias-name} dan Key: acs:kms:${region}:${account}:key/${key-id} |

Operasi API Terkait Rahasia

| Operasi | Action | Jenis resource | ARN |

|---|---|---|---|

| CreateSecret | kms:CreateSecret | Secret container | acs:kms:${region}:${account}:secret |

| ListSecrets | kms:ListSecrets | Secret container | acs:kms:${region}:${account}:secret |

| DescribeSecret | kms:DescribeSecret | Secret | acs:kms:${region}:${account}:secret/${secret-name} |

| DeleteSecret | kms:DeleteSecret | Secret | acs:kms:${region}:${account}:secret/${secret-name} |

| UpdateSecret | kms:UpdateSecret | Secret | acs:kms:${region}:${account}:secret/${secret-name} |

| RestoreSecret | kms:RestoreSecret | Secret | acs:kms:${region}:${account}:secret/${secret-name} |

| GetSecretValue | kms:GetSecretValue (selalu) dan kms:Decrypt (hanya saat kunci yang dikelola sendiri digunakan sebagai kunci enkripsi) | Secret | acs:kms:${region}:${account}:secret/${secret-name} |

| PutSecretValue | kms:PutSecretValue (selalu) dan kms:GenerateDataKey (hanya saat kunci yang dikelola sendiri digunakan sebagai kunci enkripsi) | Secret | acs:kms:${region}:${account}:secret/${secret-name} |

| ListSecretVersionIds | kms:ListSecretVersionIds | Secret | acs:kms:${region}:${account}:secret/${secret-name} |

| UpdateSecretVersionStage | kms:UpdateSecretVersionStage | Secret | acs:kms:${region}:${account}:secret/${secret-name} |

| GetRandomPassword | kms:GetRandomPassword | None | None |

Operasi API Terkait Tag

| Operasi | Action | Jenis resource | ARN |

|---|---|---|---|

| ListResourceTags | kms:ListResourceTags | Key atau secret | Key: acs:kms:${region}:${account}:key/${key-id} atau Secret: acs:kms:${region}:${account}:secret/${secret-name} |

| UntagResource | kms:UntagResource | Key atau secret | Key: acs:kms:${region}:${account}:key/${key-id} atau Secret: acs:kms:${region}:${account}:secret/${secret-name} |

| TagResource | kms:TagResource | Key atau secret | Key: acs:kms:${region}:${account}:key/${key-id} atau Secret: acs:kms:${region}:${account}:secret/${secret-name} |

Condition

Elemen Condition bersifat opsional. Tambahkan kunci kondisi ke kebijakan RAM untuk menerapkan batasan tambahan—otentikasi RAM hanya berhasil jika semua kondisi yang ditentukan terpenuhi.

Dua jenis kunci kondisi didukung:

Kunci kondisi umum dalam format

acs:<condition-key>—misalnya, gunakanacs:CurrentTimeuntuk membatasi kebijakan pada jendela waktu tertentu. Untuk daftar lengkapnya, lihat Elemen kebijakan.Kunci kondisi khusus KMS dalam format

kms:<condition-key>—untuk daftar lengkapnya, lihat Kunci kondisi.

Untuk informasi selengkapnya mengenai sintaks dan struktur kebijakan RAM, lihat Struktur dan Sintaks Kebijakan.