Dokumen ini menjelaskan konsep otorisasi utama untuk Realtime Compute for Apache Flink, termasuk kasus penggunaan, model izin, perbedaan fungsional antara Konsol Manajemen dan Pengembangan, proses otorisasi, serta instruksi berdasarkan metode logon yang berbeda.

Sebelum Anda memulai

Saat pertama kali mengaktifkan Realtime Compute for Apache Flink, Anda akan diminta untuk mengotorisasi akses ke sumber daya cloud. Anda akan diarahkan ke halaman otorisasi akses sumber daya cloud untuk Resource Access Management (RAM), di mana Anda harus mengklik Authorize in RAM. Setelah memberikan otorisasi ini, Akun Alibaba Cloud Anda menerima izin untuk mengakses Konsol Manajemen dan Pengembangan Realtime Compute for Apache Flink, serta mengakses sumber daya produk cloud terkait.

Untuk berbagi ruang kerja dengan pengguna lain dan menerapkan kontrol akses granular, ikuti instruksi dalam dokumen ini untuk mengonfigurasi izin yang diperlukan.

Panduan otorisasi umum

Otorisasi kasus penggunaan

Kasus penggunaan | Deskripsi | Kebijakan otorisasi | Metode otorisasi |

Operasi manajemen | Untuk melakukan operasi manajemen seperti pembelian ruang kerja, pembelian sumber daya, atau penyesuaian konfigurasi sumber daya, pengguna harus masuk ke Konsol Manajemen. |

| |

Operasi pengembangan dan O&M | Untuk melakukan operasi seperti pengembangan pekerjaan, debugging, atau tugas O&M lainnya, pengguna harus masuk ke Konsol Pengembangan. |

|

Model izin

Konsol Manajemen

Izin untuk Konsol Manajemen dikelola di konsol RAM. Akun Alibaba Cloud memberikan izin dengan menempelkan kebijakan ke identitas RAM, seperti pengguna RAM atau Peran. Ruang lingkup kebijakan ini mencakup semua sumber daya dalam Akun Alibaba Cloud, termasuk izin untuk Realtime Compute for Apache Flink dan produk terkait.

Konsol Pengembangan

Akun Alibaba Cloud mengelola izin untuk Konsol Pengembangan dengan menetapkan peran kepada pengguna RAM atau akun Alibaba Cloud lainnya di dalam konsol itu sendiri. Ruang lingkup peran ini mencakup semua izin fungsional tingkat pertama dan kedua dalam Konsol Pengembangan.

Ikhtisar Konsol

Realtime Compute for Apache Flink memiliki dua konsol berbeda: Konsol Manajemen dan Konsol Pengembangan. Tabel di bawah ini menjelaskan perbedaan mereka dalam antarmuka pengguna (UI) dan fungsi.

Nama Konsol | UI | Fungsi |

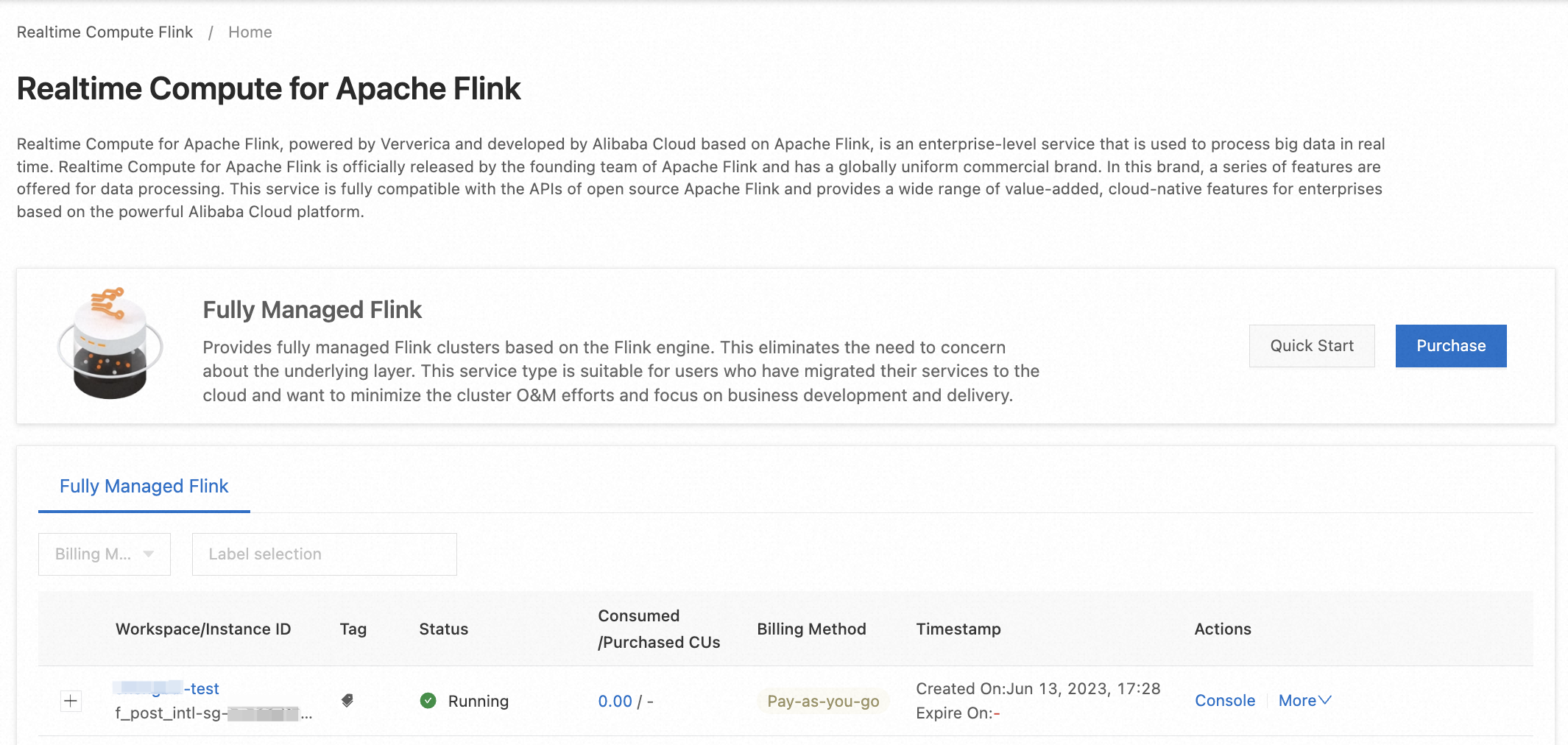

Konsol Manajemen |

| Melihat, membuat, melepaskan, dan menyesuaikan ruang kerja; mengkloning namespace. |

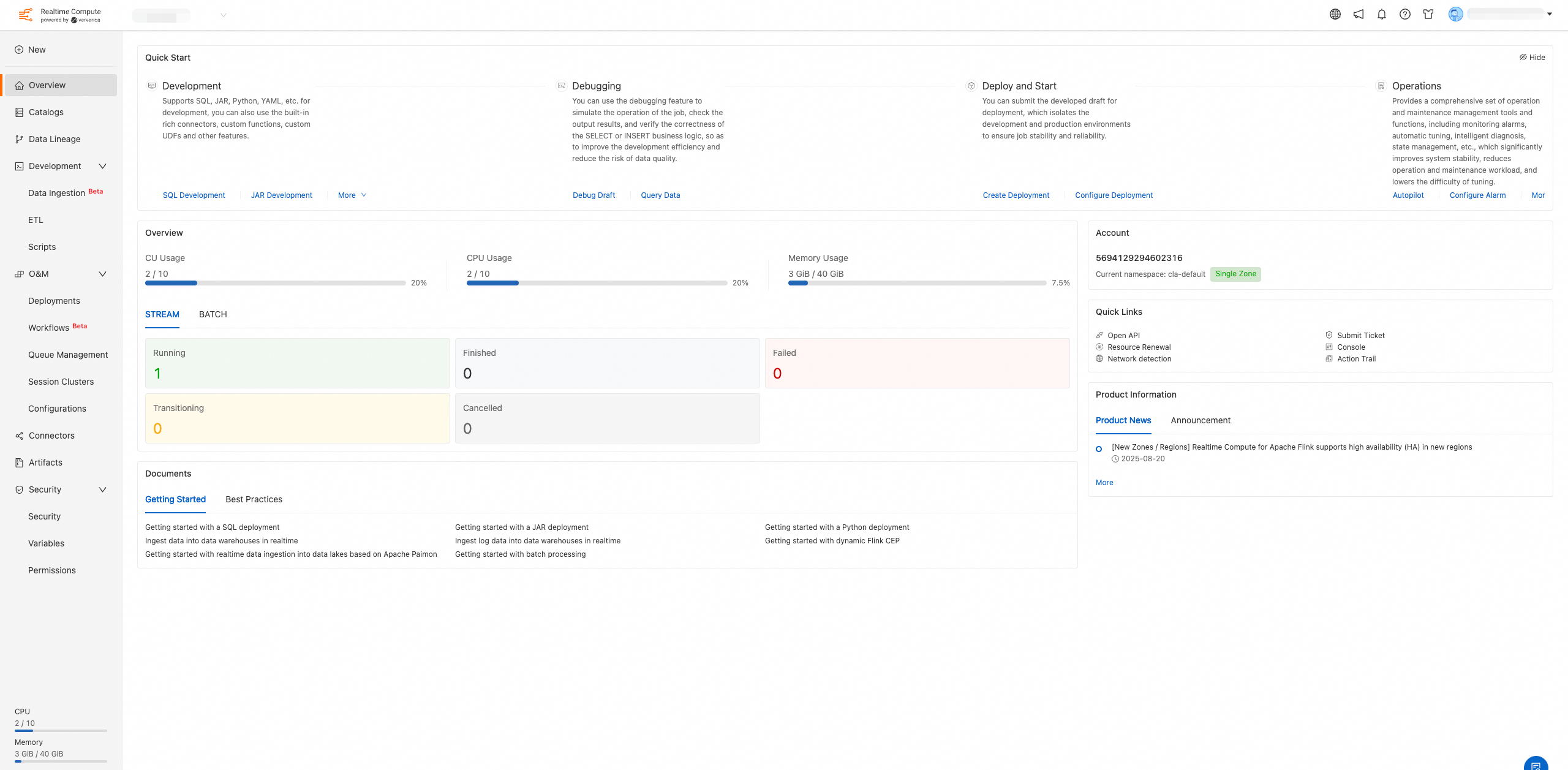

Konsol Pengembangan |

| Melakukan operasi dalam namespace target, seperti pengembangan pekerjaan, O&M, dan otorisasi namespace. |

Proses otorisasi

Pertama, pemilik Akun Alibaba Cloud atau administrator RAM mengidentifikasi konsol tertentu yang memerlukan akses oleh pihak yang berwenang. Selanjutnya, mereka memutuskan apakah akan memberikan kebijakan/role sistem yang telah ditentukan sebelumnya, atau membuat dan menetapkan kebijakan/role kustom. Terakhir, mereka mengikuti prosedur otorisasi khusus konsol untuk memberikan izin yang dipilih.

Berikan izin berdasarkan metode logon

Logon akun Alibaba Cloud

Akun Alibaba Cloud yang membeli ruang kerja memiliki semua izin untuk Konsol Manajemen Realtime Compute dan Konsol Pengembangan Realtime Compute secara default dan tidak memerlukan otorisasi terpisah. Saat akun Alibaba Cloud lainnya perlu mengakses konsol Realtime Compute, Anda dapat memberikan izin seperti yang dijelaskan di bawah ini.

Metode logon | Target logon | Instruksi otorisasi |

Akun Alibaba Cloud | Konsol Manajemen | Akses lintas akun tidak diperbolehkan. |

Konsol Pengembangan |

|

Logon pengguna RAM

Metode logon | Target logon | Instruksi otorisasi |

Pengguna RAM | Konsol Manajemen |

|

Konsol Pengembangan |

|

Logon peran RAM

Untuk mengasumsikan dan menggunakan peran RAM untuk logon, pengguna RAM harus memiliki izin AliyunSTSAssumeRoleAccess.

Metode logon | Target logon | Instruksi otorisasi |

Peran RAM | Konsol Manajemen |

|

Konsol Pengembangan |

|

Saat pengguna RAM mengasumsikan peran RAM, pihak yang berwenang selalu adalah peran RAM itu sendiri. Contoh: Jika flinktestA (dari akun A) atau flinktestB (dari akun B) mengasumsikan peran RAM, pihak yang berwenang adalah peran RAM dalam kedua kasus tersebut. Izin ditentukan oleh konfigurasi peran.

Logon anggota direktori sumber daya

Metode logon | Target Logon | Instruksi otorisasi |

Logon sebagai root user (Akun Alibaba Cloud) | Konsol Manajemen | Tidak diperlukan otorisasi terpisah. |

Konsol Pengembangan |

| |

Logon admin RAM sebagai peran RAM | Konsol Manajemen | Biasanya tidak diperlukan otorisasi terpisah. |

Konsol Pengembangan |

| |

Logon sebagai pengguna RAM | Konsol Manajemen |

|

Konsol Pengembangan |

| |

Logon pengguna CloudSSO sebagai peran RAM | Konsol Manajemen |

|

Konsol Pengembangan Realtime Compute |

| |

Logon pengguna CloudSSO sebagai pengguna RAM | Konsol Manajemen |

|

Konsol Pengembangan |

|

Konsep dasar otorisasi

Jenis akun

Jenis akun | Deskripsi |

Akun Alibaba Cloud | Akun Alibaba Cloud adalah entitas fundamental yang memiliki sumber daya Alibaba Cloud dan digunakan untuk pengukuran dan penagihan. Ini memiliki semua izin untuk produk dan sumber daya yang dimilikinya. |

Pengguna RAM | Pengguna RAM adalah entitas yang mewakili orang atau aplikasi yang perlu mengakses Alibaba Cloud. Setelah Anda membuat pengguna RAM dan memberikan izin, ia dapat mengakses sumber daya cloud yang diizinkan. Untuk membuat pengguna RAM, lihat Buat pengguna RAM. |

Peran RAM | Peran RAM adalah identitas virtual yang dapat diberikan serangkaian kebijakan izin. Berbeda dengan pengguna RAM, peran RAM tidak memiliki kredensial permanen seperti kata sandi logon atau pasangan Kunci Akses. Entitas tepercaya harus mengasumsikan peran RAM untuk menggunakan izinnya. Untuk informasi lebih lanjut, lihat Ikhtisar peran RAM. |

Anggota Direktori Sumber Daya | Direktori Sumber Daya (RD) adalah layanan yang disediakan oleh Alibaba Cloud untuk pelanggan perusahaan untuk mengelola hubungan akun dan sumber daya multi-level. Anggota adalah akun sumber daya yang dibuat melalui RD untuk menampung proyek atau aplikasi tertentu di Alibaba Cloud. Untuk informasi lebih lanjut, lihat Apa itu Direktori Sumber Daya?. |

Izin

Alibaba Cloud menggunakan izin untuk menggambarkan kemampuan identitas RAM dalam mengakses sumber daya tertentu:

Akun Alibaba Cloud (pemilik sumber daya) mengontrol semua izin

Setiap sumber daya memiliki satu dan hanya satu pemilik, yang harus berupa Akun Alibaba Cloud. Akun ini memiliki kontrol penuh atas sumber daya tersebut.

Pemilik sumber daya tidak selalu merupakan pembuat sumber daya. Sebagai contoh, jika identitas RAM diberikan izin untuk membuat sumber daya, sumber daya yang dibuat oleh identitas tersebut dimiliki oleh Akun Alibaba Cloud. Dalam hal ini, identitas RAM adalah pembuat tetapi bukan pemilik.

Identitas RAM tidak memiliki izin secara default

Mereka dapat mengoperasikan sumber daya melalui konsol atau API hanya setelah Akun Alibaba Cloud memberikan izin yang diperlukan.

Kebijakan

Kebijakan adalah serangkaian izin yang dijelaskan menggunakan sintaksis dan struktur tertentu. Ini dapat secara tepat mendefinisikan set sumber daya yang diizinkan, set aksi, dan kondisi. Untuk informasi lebih lanjut, lihat Elemen Kebijakan dan Sintaksis dan Struktur Kebijakan.

RAM mendukung dua jenis kebijakan berikut:

Kebijakan Sistem: Ini dibuat dan dikelola oleh Alibaba Cloud. Anda dapat menggunakannya tetapi tidak dapat memodifikasinya.

Kebijakan Kustom: Anda dapat membuat, memperbarui, dan menghapus kebijakan ini. Anda bertanggung jawab untuk memelihara dan memperbaruinya.

Menempelkan kebijakan ke identitas RAM memberikan izin yang ditentukan dalam kebijakan tersebut. Untuk informasi lebih lanjut, lihat Berikan Izin kepada Pengguna RAM, Berikan Izin kepada Kelompok Pengguna RAM, dan Berikan Izin kepada Peran RAM.