Topik ini menjelaskan cara menggunakan Alibaba Cloud Auditbeat untuk mengumpulkan data dari kerangka audit Linux, memantau perubahan file sistem, serta menghasilkan bagan visual.

Informasi latar belakang

Auditbeat adalah layanan pengirim ringan yang dapat digunakan untuk mengumpulkan log audit dari kerangka audit Linux dan memantau perubahan file. Sebagai contoh, Anda dapat menggunakan Auditbeat untuk mengumpulkan peristiwa audit dari kerangka audit Linux dan mengaudit peristiwa tersebut secara terpusat. Anda juga dapat mendeteksi perubahan pada file penting, seperti file biner dan konfigurasi, serta mengidentifikasi pelanggaran potensial kebijakan keamanan. Auditbeat menghasilkan data terstruktur standar untuk analitik dan dapat diintegrasikan dengan mulus bersama Logstash, Elasticsearch, dan Kibana.

Auditbeat mendukung modul-modul berikut:

Auditd

Modul auditd menerima peristiwa audit dari kerangka audit Linux, yang merupakan bagian dari kernel Linux. Modul ini membuat langganan ke kernel untuk menerima peristiwa saat terjadi. Untuk informasi lebih lanjut, lihat dokumentasi Auditbeat sumber terbuka.

PentingJika Anda menjalankan Auditbeat saat modul auditd diaktifkan, alat pemantauan lainnya mungkin memengaruhi Auditbeat. Sebagai contoh, jika proses auditd juga terdaftar untuk menerima data dari kerangka audit Linux, Auditbeat mungkin mengalami kesalahan. Dalam kasus ini, jalankan perintah

service auditd stopuntuk menghentikan proses.Integritas File

Modul integritas file memantau perubahan pada file dalam direktori tertentu secara real-time. Untuk menggunakan modul ini di Linux, pastikan kernel Linux Anda mendukung inotify, yang tersedia untuk kernel Linux versi 2.6.13 atau lebih baru. Untuk informasi lebih lanjut, lihat dokumentasi Auditbeat sumber terbuka.

CatatanAuditbeat sumber terbuka juga mencakup modul eksperimental bernama system. Modul system mungkin dihapus atau diubah di versi Auditbeat selanjutnya. Oleh karena itu, kami menyarankan agar Anda tidak menggunakan modul ini. Untuk informasi lebih lanjut, lihat Modul.

Prasyarat

Operasi berikut telah dilakukan:

Buat kluster Elasticsearch Alibaba Cloud.

Untuk informasi lebih lanjut, lihat Buat Kluster Elasticsearch Alibaba Cloud.

Aktifkan fitur Auto Indexing untuk kluster Elasticsearch.

Untuk tujuan keamanan, Alibaba Cloud Elasticsearch menonaktifkan fitur Auto Indexing secara default. Namun, Beats bergantung pada fitur ini. Jika Anda memilih Elasticsearch sebagai Output saat membuat pengirim, Anda harus mengaktifkan fitur Auto Indexing. Untuk informasi lebih lanjut, lihat Akses dan Konfigurasikan Kluster Elasticsearch.

Buat instance Elastic Compute Service (ECS) Alibaba Cloud di virtual private cloud (VPC) tempat kluster Elasticsearch berada.

Untuk informasi lebih lanjut, lihat Buat Instance di Tab Peluncuran Kustom.

PentingBeats hanya mendukung Alibaba Cloud Linux (Alinux), Red Hat Enterprise Linux (RHEL), dan CentOS.

Instal Cloud Assistant dan Docker pada instance ECS.

Untuk informasi lebih lanjut, lihat Instal Agen Cloud Assistant dan Sebarkan dan Gunakan Docker pada Instance Alibaba Cloud Linux 2.

Prosedur

Masuk ke Konsol Elasticsearch Alibaba Cloud.

Di panel navigasi sebelah kiri, klik Beats Data Shippers.

Di bagian Create Shipper halaman yang muncul, klik Auditbeat.

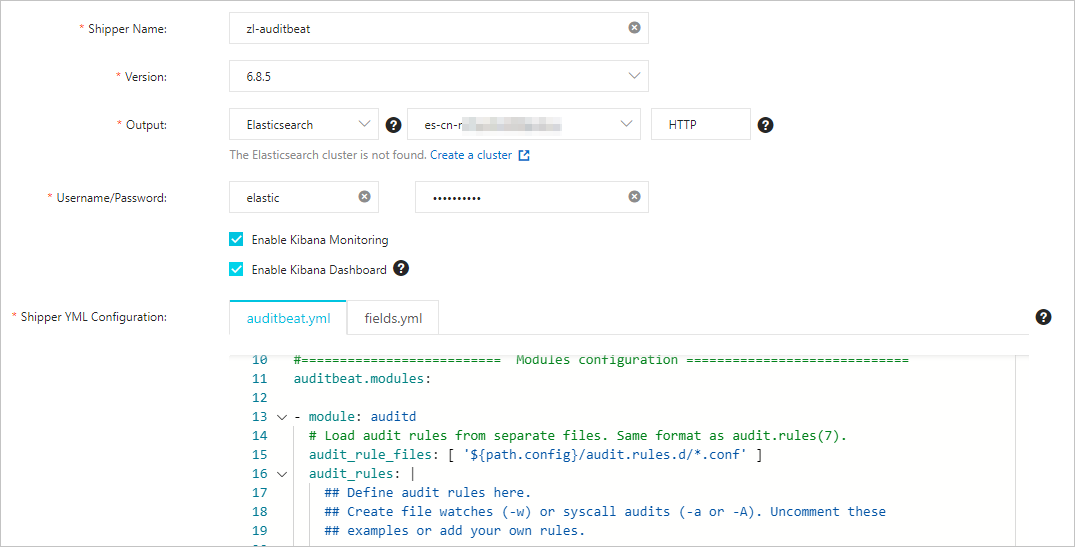

Instal dan konfigurasikan pengirim.

Untuk informasi lebih lanjut, lihat Kumpulkan Log Instance ECS dan Siapkan File Konfigurasi YML untuk Pengirim. Gambar berikut menunjukkan konfigurasi yang digunakan dalam contoh ini.

Catatan

CatatanJika Anda memilih Enable Kibana Monitoring, sistem mengaktifkan pemantauan layanan Auditbeat di konsol Kibana.

Jika Anda memilih Enable Kibana Dashboard, sistem menghasilkan bagan di konsol Kibana. Anda tidak perlu mengonfigurasi file YML. Alibaba Cloud Kibana diterapkan di VPC. Anda harus mengaktifkan fitur Akses Jaringan Pribadi untuk Kibana di halaman Konfigurasi Kibana. Untuk informasi lebih lanjut, lihat Konfigurasikan Daftar Putih Alamat IP Publik atau Pribadi untuk Kibana.

Dalam contoh ini, konfigurasi default dalam file auditbeat.yml digunakan. Konfigurasi berikut digunakan untuk modul terkait:

Auditd

- module: auditd # Muat aturan audit dari file terpisah. Format sama seperti audit.rules(7). audit_rule_files: [ '${path.config}/audit.rules.d/*.conf' ] audit_rules: |audit_rule_files: menentukan file dari mana aturan audit dimuat. Wildcard didukung. Secara default, file untuk sistem operasi 32-bit dan 64-bit disediakan. Anda dapat memilih file yang sesuai berdasarkan sistem operasi Anda.audit_rules: menentukan aturan audit. Anda dapat terhubung ke instance ECS Anda dan menjalankan perintah./auditbeat show auditd-rulesuntuk melihat aturan audit default.-a never,exit -S all -F pid=26253 -a always,exit -F arch=b32 -S all -F key=32bit-abi -a always,exit -F arch=b64 -S execve,execveat -F key=exec -a always,exit -F arch=b64 -S connect,accept,bind -F key=external-access -w /etc/group -p wa -k identity -w /etc/passwd -p wa -k identity -w /etc/gshadow -p wa -k identity -a always,exit -F arch=b64 -S open,truncate,ftruncate,create,openat,open_by_handle_at -F exit=-EACCES -F key=access -a always,exit -F arch=b64 -S open,truncate,ftruncate,create,openat,open_by_handle_at -F exit=-EPERM -F key=accessCatatanDalam banyak kasus, aturan audit default dapat memenuhi kebutuhan Anda. Jika Anda ingin menggunakan aturan audit kustom, ubah file aturan audit di direktori audit.rules.d.

Integritas File

- module: file_integrity paths: - /bin - /usr/bin - /sbin - /usr/sbin - /etcpaths: menentukan jalur yang menyimpan file yang ingin Anda pantau. Jalur default termasuk/bin,/usr/bin,/sbin,/usr/sbin, dan/etc.

Pilih instance ECS tempat Anda ingin menginstal pengirim.

Mulai pengirim dan periksa apakah pengirim terinstal.

Klik Start.

Kemudian, pesan Start Shipper akan muncul.

Klik Back to Beats Shippers. Di bagian Manage Shippers halaman Beats Data Shippers, lihat pengirim yang terinstal.

Setelah state pengirim berubah menjadi Enabled 1/1, klik View Instances di kolom Actions.

Di panel View Instances, periksa apakah pengirim terinstal pada instance ECS. Jika nilai Installed Shippers adalah Normal Heartbeat, pengirim telah terinstal.

Lihat hasilnya

Masuk ke konsol Kibana kluster Elasticsearch.

Untuk informasi lebih lanjut, lihat Masuk ke Konsol Kibana.

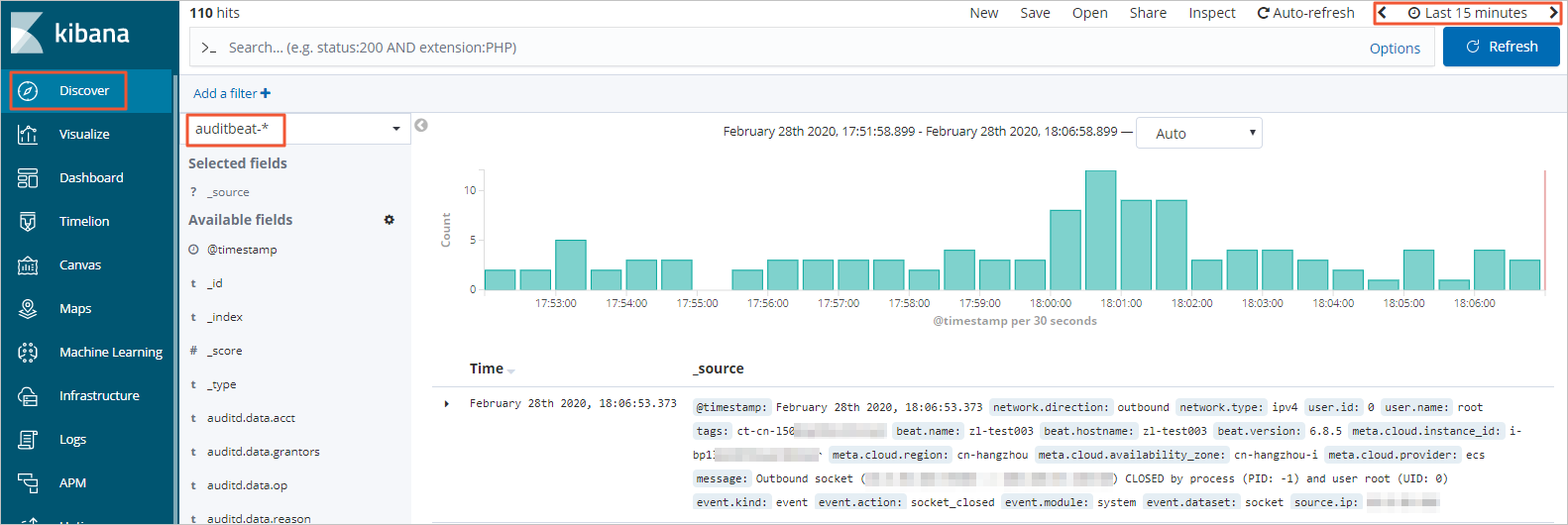

Di panel navigasi sebelah kiri, klik Discover. Di halaman yang muncul, pilih auditbeat-* dari daftar drop-down di pojok kiri atas dan tentukan periode di pojok kanan atas. Lalu, lihat data yang dikumpulkan oleh Auditbeat dalam periode yang ditentukan.

Di panel navigasi sebelah kiri, klik Dashboard.

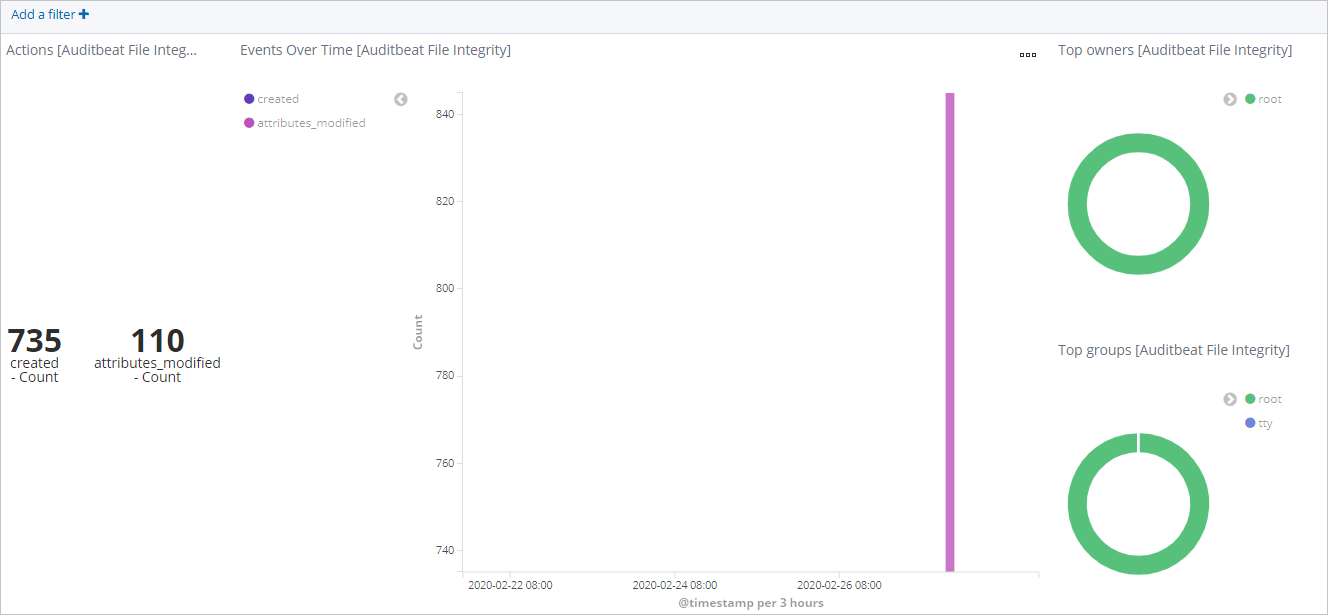

Di bagian Dashboards halaman yang muncul, klik [Auditbeat File Integrity] Overview. Di halaman yang muncul, pilih periode. Lalu, lihat perubahan pada file yang dipantau dalam periode yang ditentukan.