Kluster Alibaba Cloud Elasticsearch ditempatkan di virtual private cloud (VPC) yang terisolasi secara logis. Beberapa lapisan keamanan melindungi kluster Anda, mencakup kontrol akses tingkat jaringan, autentikasi, otorisasi, enkripsi, serta fitur keamanan lanjutan yang disediakan oleh X-Pack.

Lapisan keamanan

Kontrol akses beroperasi dalam tiga lapisan:

Lapisan jaringan — Daftar putih alamat IP mengontrol host mana yang dapat mengakses kluster atau titik akhir Kibana.

Lapisan autentikasi — Kata sandi pengguna

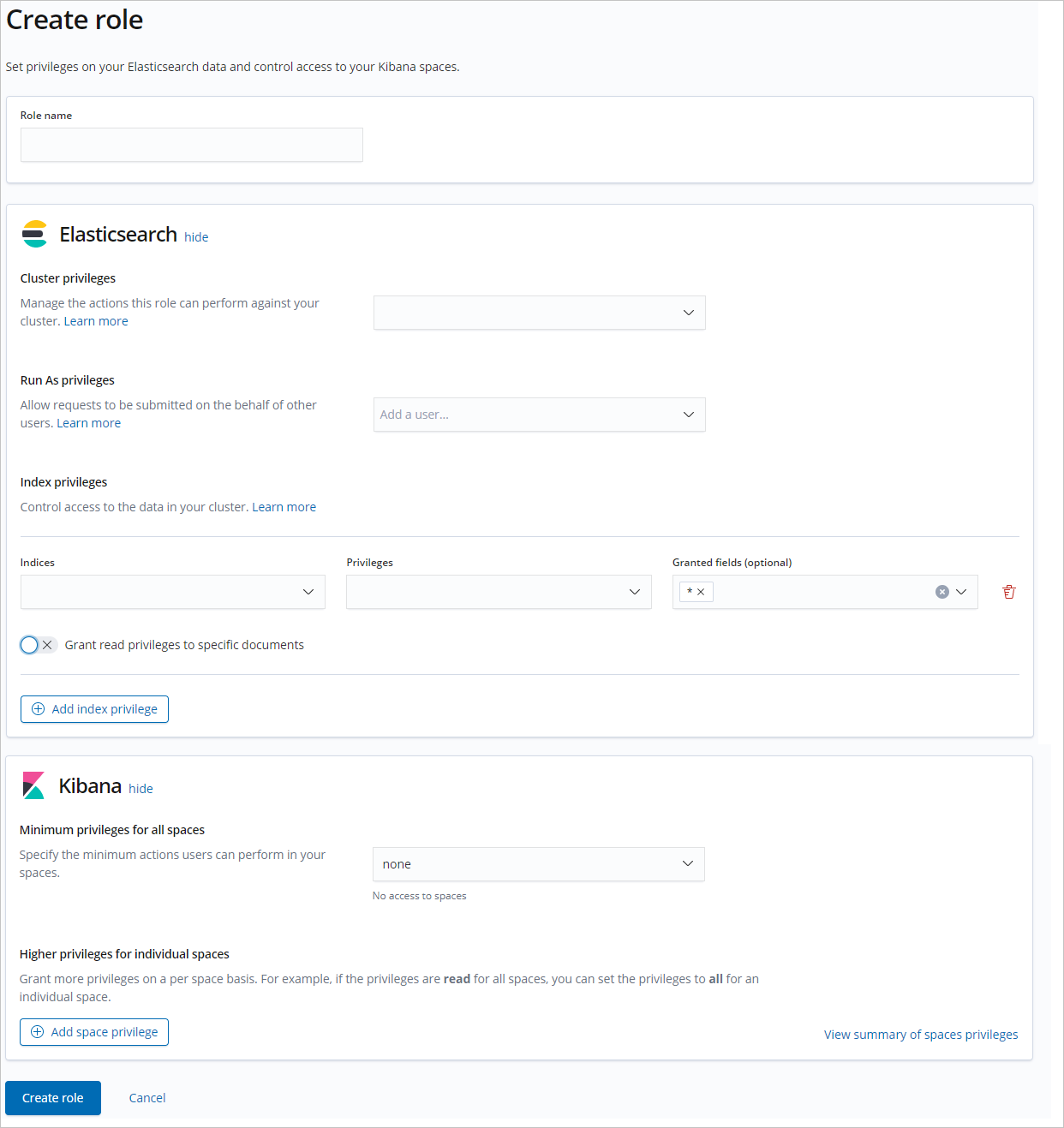

elasticmemverifikasi identitas saat terhubung melalui klien atau Kibana.Lapisan otorisasi — Kontrol akses berbasis peran (RBAC) melalui X-Pack memberikan izin granular pada objek seperti kluster, indeks, dan bidang.

Tabel berikut merangkum status default dan tindakan yang diperlukan untuk setiap metode.

| Metode | Cakupan | Status default | Tindakan yang diperlukan |

|---|---|---|---|

| Kata sandi akses kluster | Autentikasi kluster dan Kibana | Ditetapkan saat pembuatan kluster | Tentukan kata sandi untuk pengguna elastic |

| Daftar putih alamat IP publik (kluster) | Akses jaringan kluster | Akses Jaringan Publik dinonaktifkan | Aktifkan Akses Jaringan Publik dan tambahkan alamat IP |

| Daftar putih alamat IP privat (kluster) | Akses jaringan kluster | Akses jaringan internal diizinkan | Tambahkan alamat IP ke daftar putih privat |

| Daftar putih alamat IP publik (Kibana) | Akses jaringan Kibana | Akses Jaringan Publik diaktifkan; daftar putih default adalah 127.0.0.1,::1 (memblokir seluruh traffic) | Tambahkan alamat IP Anda ke daftar putih publik Kibana |

| Daftar putih alamat IP privat (Kibana) | Akses jaringan Kibana | Akses Jaringan Privat dinonaktifkan | Aktifkan Akses Jaringan Privat dan tambahkan alamat IP |

| X-Pack RBAC | Otorisasi (kluster, indeks, bidang) | Tersedia setelah pembuatan kluster | Buat role kustom dan tetapkan kepada pengguna di Konsol Kibana |

Kontrol akses jaringan

Daftar putih alamat IP kluster

Daftar putih alamat IP publik

Akses Jaringan Publik untuk kluster Elasticsearch dinonaktifkan secara default. Untuk mengakses kluster Anda melalui Internet, aktifkan Akses Jaringan Publik dan tambahkan alamat IP host Anda ke daftar putih alamat IP publik.

Untuk informasi selengkapnya, lihat Konfigurasikan daftar putih alamat IP publik atau privat untuk kluster Elasticsearch.

Daftar putih alamat IP privat

Secara default, Elasticsearch mengizinkan akses ke kluster Anda melalui jaringan internal. Untuk membatasi akses hanya ke host tertentu, tambahkan alamat IP mereka ke daftar putih alamat IP privat.

Untuk informasi selengkapnya, lihat Konfigurasikan daftar putih alamat IP publik atau privat untuk kluster Elasticsearch.

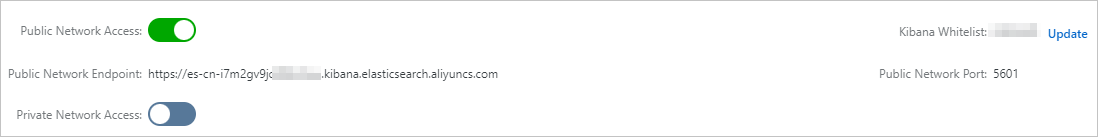

Daftar putih alamat IP Kibana

Daftar putih alamat IP publik

Akses Jaringan Publik untuk Kibana diaktifkan secara default. Namun, daftar putih alamat IP publik default berisi 127.0.0.1,::1, yang menolak semua permintaan dari alamat IPv4 dan IPv6. Saat pertama kali login ke Konsol Kibana, sistem akan meminta Anda untuk mengonfigurasi daftar putih alamat IP publik. Tambahkan alamat IP host Anda sebelum login.

Untuk informasi selengkapnya, lihat Konfigurasikan daftar putih alamat IP publik atau privat untuk Kibana.

Daftar putih alamat IP privat

Akses Jaringan Privat untuk Kibana dinonaktifkan secara default. Untuk login ke Konsol Kibana dari host melalui jaringan internal, aktifkan Akses Jaringan Privat dan tambahkan alamat IP host tersebut ke daftar putih alamat IP privat.

Untuk informasi selengkapnya, lihat Konfigurasikan daftar putih alamat IP publik atau privat untuk Kibana.

Autentikasi

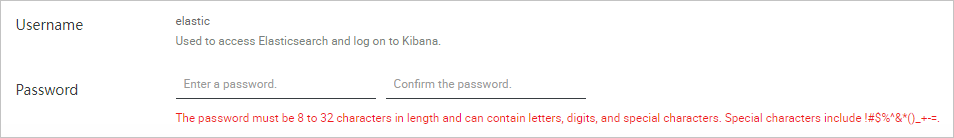

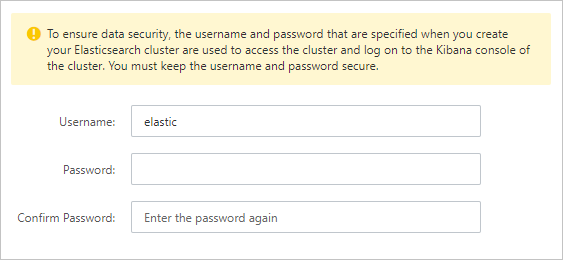

Kata sandi akses kluster

Saat membuat kluster Elasticsearch, tentukan kata sandi untuk pengguna default elastic. Kata sandi ini digunakan untuk mengotentikasi identitas Anda saat mengakses kluster melalui klien atau login ke Konsol Kibana.

Untuk informasi selengkapnya, lihat Parameter pada halaman pembelian.

Untuk mengubah kata sandi, lakukan reset melalui halaman detail kluster.

Untuk informasi selengkapnya, lihat Reset kata sandi akses untuk kluster Elasticsearch.

Otorisasi

X-Pack RBAC

Untuk memberikan izin granular pada objek seperti kluster Elasticsearch, indeks, dan bidang, gunakan mekanisme RBAC yang disediakan oleh plugin X-Pack. Buat role kustom dengan izin spesifik, lalu tetapkan role tersebut kepada pengguna di Konsol Kibana.

Untuk informasi selengkapnya, lihat Gunakan mekanisme RBAC yang disediakan oleh Elasticsearch X-Pack untuk menerapkan kontrol akses.