ESA WAF menawarkan empat strategi mitigasi dengan tingkat kompleksitas yang meningkat. Pilih pendekatan yang sesuai untuk situs web Anda, mulai dari pembatasan laju berbasis AI satu klik hingga aturan sepenuhnya kustom.

Mitigation policies

Tabel berikut membandingkan keempat kebijakan berdasarkan kasus penggunaan, kompleksitas, dan manfaat utamanya. Mulailah dengan kebijakan yang sesuai dengan kebutuhan Anda saat ini. Anda selalu dapat menambahkan kebijakan lain seiring berkembangnya kebutuhan Anda.

Policy | Use cases | Complexity | Key benefits |

Smart rate limiting | Individual developers dan website baru berskala kecil | Very Low | Perlindungan satu klik berbasis AI tanpa konfigurasi. |

Create rules from security analytics | Untuk mengidentifikasi dan memitigasi potensi ancaman secara proaktif pada website yang stabil. | Low | Wawasan berbasis data untuk mengidentifikasi dan merespons trafik anomali dengan cepat. |

Create rules from a rule template | Untuk mengatasi serangan umum atau memenuhi kebutuhan perlindungan spesifik yang bersifat umum. | Medium | Templat bawaan mencakup skenario umum untuk penerapan yang efisien. |

Create custom rules | Untuk kebutuhan keamanan kompleks atau unik yang memerlukan kontrol detail halus. | High | Memberikan fleksibilitas untuk memenuhi persyaratan perlindungan yang kompleks. |

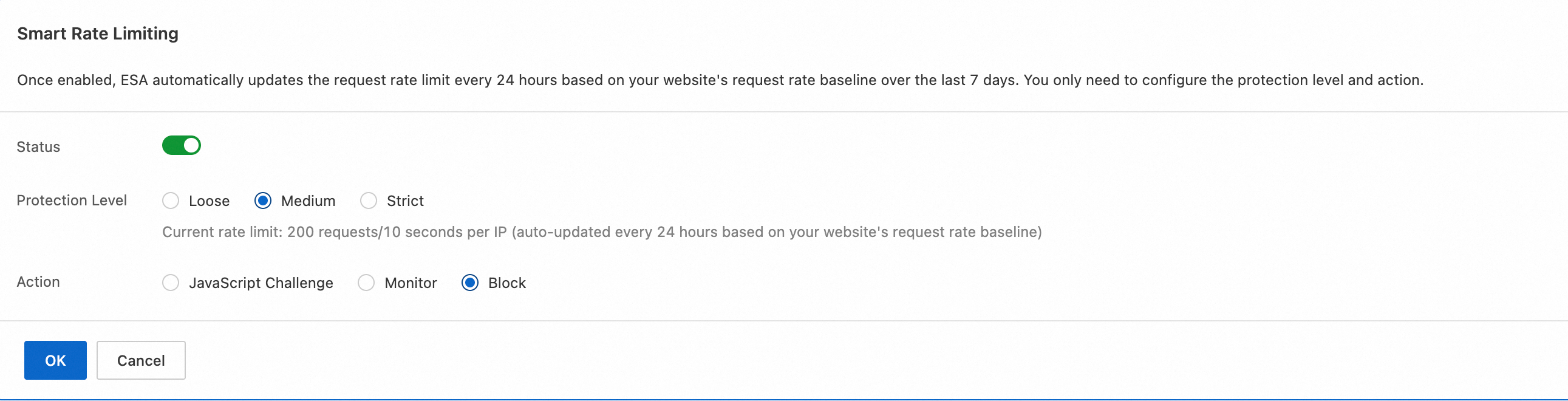

Policy 1: Smart rate limiting

Ini adalah cara paling sederhana dan tercepat untuk memulai, terutama bagi pengguna yang baru mengenal keamanan web.

Fitur smart rate limiting menggunakan engine AI ESA untuk mengotomatiskan pembatasan laju. Cukup aktifkan fitur ini dan pilih tingkat perlindungan. Sistem akan mempelajari garis dasar dari data lalu lintas situs web Anda selama tujuh hari terakhir dan secara otomatis memblokir permintaan yang melebihi pola frekuensi normal. Tidak diperlukan konfigurasi aturan manual. Fitur ini secara efektif melindungi dari serangan CC (kehabisan resource) dan crawler berbahaya.

Use cases

Individual developers atau startup: Situs web dengan lalu lintas rendah yang membutuhkan perlindungan dasar terhadap serangan CC dengan penyiapan minimal.

Pemula keamanan: Untuk pengguna yang tidak familiar dengan WAF dan membutuhkan solusi sederhana satu klik.

Before you begin

Activation time: Fitur ini berlaku sekitar 10 detik setelah diaktifkan.

Block duration: Sistem memblokir alamat IP yang memicu pembatasan laju selama kurang lebih 24 jam.

Handling false positives: Jika alamat IP sah diblokir, tambahkan ke daftar putih di bawah WAF > Whitelist Rules.

Steps

Policy 2: Security analytics

Anda mungkin ingin memantau lalu lintas secara lebih proaktif dan merespons potensi ancaman.

ESA menyediakan Dasbor Security Analytics dan Events tempat Anda dapat memeriksa setiap permintaan berdasarkan alamat IP, path, dan User-Agent. Saat Anda menemukan lalu lintas anomali, Anda dapat membuat aturan WAF langsung dari dasbor hanya dengan satu klik. Misalnya, Anda dapat:

Memblokir alamat IP yang mengirim permintaan berbahaya berulang kali.

Memblokir crawler yang menyamar sebagai browser, yang diidentifikasi melalui string User-Agent-nya.

Use cases

Growing websites: Memantau peningkatan lalu lintas situs web untuk mendeteksi anomali sedini mungkin.

Proactive security operations: Mendeteksi dan menghentikan perilaku mencurigakan, seperti pemindaian direktori cepat, sebelum berkembang menjadi serangan penuh.

Note

Data di Dasbor Security Analytics dan Events memiliki latensi sekitar 5 menit.

Steps

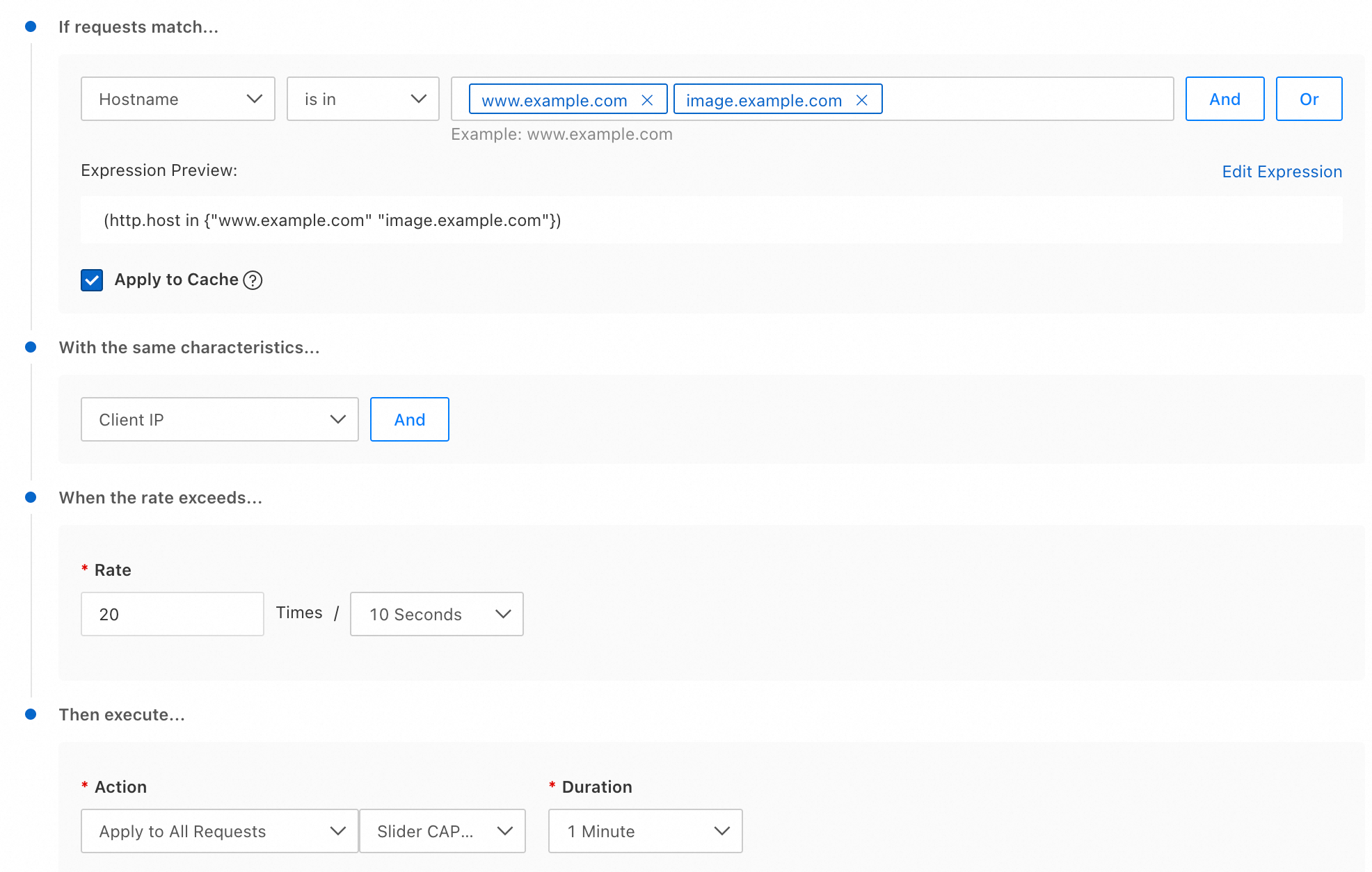

Policy 3: Rule templates

Gunakan templat aturan untuk mengatasi jenis serangan umum yang sudah diketahui.

ESA menyediakan templat aturan yang telah dikonfigurasi sebelumnya berdasarkan data serangan dunia nyata, mencakup skenario seperti memblokir permintaan dengan Referer kosong, melindungi halaman login backend dari serangan brute-force, dan allowlisting IP tertentu. Pilih templat, isi parameter yang diperlukan (misalnya URL login backend Anda), dan aturan langsung diterapkan.

Use cases

Common attacks: Situs web Anda mengalami brute-forcing password, Injeksi SQL, atau jenis serangan dikenal lainnya.

Clear protection goals: Anda tahu persis apa yang Anda butuhkan, misalnya "izinkan hanya crawler mesin pencari".

Note

Baca deskripsi setiap templat dengan cermat sebelum digunakan. Parameter yang salah konfigurasi dapat memblokir lalu lintas sah.

Steps

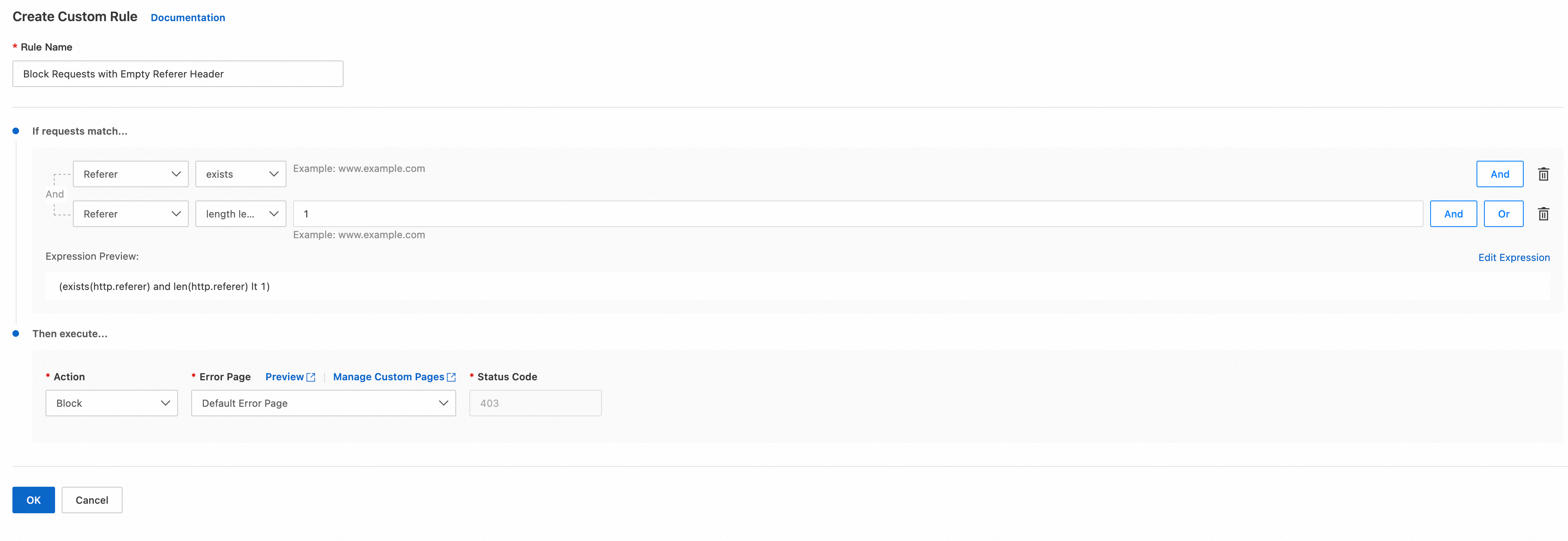

Policy 4: Custom rules

Jika kebijakan sebelumnya tidak dapat memenuhi kebutuhan Anda, gunakan Configuration Rules WAF untuk perlindungan yang sepenuhnya disesuaikan.

Aturan kustom memungkinkan Anda membangun kondisi pencocokan dengan menggabungkan atribut permintaan seperti alamat IP, path URL, header, cookie, dan konten body. Anda kemudian menetapkan aksi: block, observe, atau allow. Ini memberi Anda kontrol penuh atas cara lalu lintas difilter dan ditangani.

Use cases

Advanced security operations: Anda membutuhkan logika perlindungan multi-kondisi detail halus yang dibangun oleh insinyur keamanan berpengalaman.

Special business scenarios: Aplikasi Anda memiliki logika unik yang memerlukan aturan terintegrasi ketat, seperti hanya mengizinkan pengguna dengan cookie tertentu mengakses API.

Responding to complex attacks: Anda menghadapi ancaman persisten canggih (APTs) di mana penyerang terus-menerus mengubah metode, sehingga memerlukan aturan yang fleksibel dan adaptif.