ESA menyediakan serangkaian templat perlindungan yang telah dikonfigurasi sebelumnya untuk melindungi dari jenis dan skenario serangan umum. Template standar ini memungkinkan Anda menerapkan kebijakan mitigasi secara efektif hanya dengan mengonfigurasi beberapa parameter, menyederhanakan pengaturan WAF dan meningkatkan efisiensi operasi keamanan.

Detail Template

Daftar hitam berbasis wilayah

Template ini menggunakan database geolokasi IP presisi tinggi untuk mengidentifikasi asal geografis permintaan masuk dan secara otomatis memblokir lalu lintas dari negara atau wilayah tertentu.

Kasus Penggunaan

Mitigasi Serangan Internasional: Buat kebijakan pemagaran geografis dengan cepat untuk wilayah yang diidentifikasi sebagai sumber serangan dalam log historis.

Kepatuhan & Kedaulatan Data: Blokir akses tidak sah dari yurisdiksi tempat peraturan residensi data berlaku.

Optimalkan Kinerja Bisnis: Selama acara lalu lintas tinggi (seperti penjualan e-commerce), sementara blokir lalu lintas dari wilayah latensi tinggi untuk mengurangi beban server.

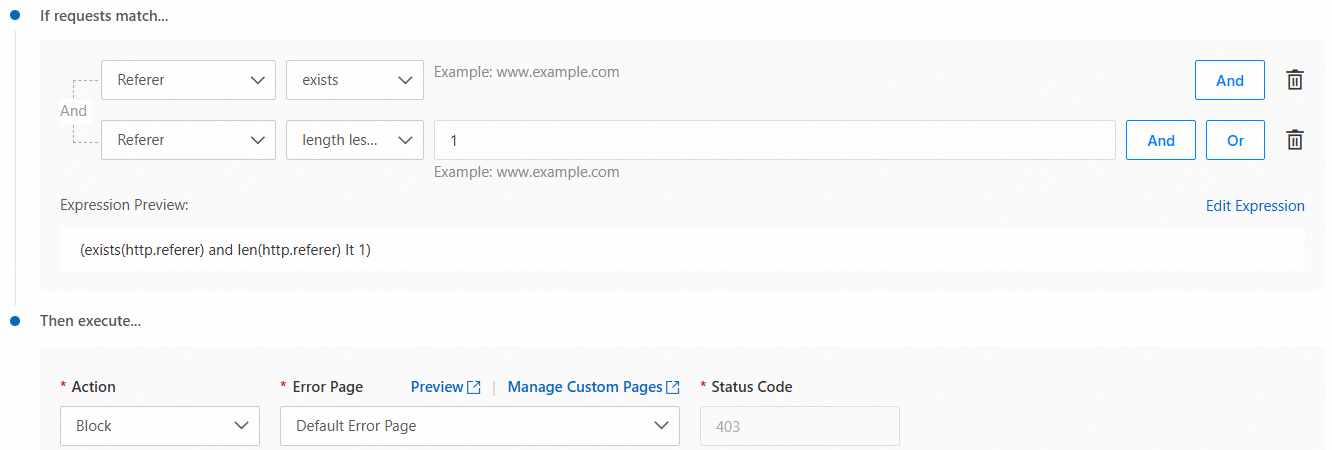

Blokir permintaan dengan header Referer kosong

Template ini memeriksa Referer header dalam permintaan HTTP dan memblokir yang memiliki nilai kosong.

Kasus Penggunaan

Blokir Crawler Sederhana: Banyak alat otomatis (seperti Scrapy dan Python requests) menghilangkan header Referer atau mengirim

headers={"Referer": ""}untuk menghindari deteksi.Cegah Hotlinking Sumber Daya: Hentikan situs web pihak ketiga menyematkan gambar, CSS, atau file JS Anda, yang mengonsumsi bandwidth dan memengaruhi kinerja.

Pembatasan laju berbasis IP

Template ini memungkinkan Anda mengelola frekuensi akses alamat IP individu secara dinamis. Jika IP sumber yang sama mengirim lebih dari 20 permintaan HTTP ke nama domain tertentu dalam 10 detik, mekanisme pemblokiran akan otomatis dipicu. IP tersebut ditambahkan ke daftar hitam sementara dan diblokir selama satu jam. Anda juga dapat menyesuaikan ambang batas frekuensi akses (misalnya, dari 20 permintaan/10 detik menjadi 40 permintaan/15 detik) dan durasi pemblokiran sesuai dengan skenario bisnis yang berbeda.

Kasus Penggunaan

Pertahanan DDoS: Mitigasi serangan DDoS volume rendah yang melibatkan permintaan GET frekuensi tinggi.

Pembatasan Crawler: Tekan pencarian direktori brute-forcing atau alat pengikisan data. Misalnya, alat crawler mungkin mengakses path

/products/dengan frekuensi 20 permintaan setiap 10 detik.Perlindungan Penyalahgunaan API: Cegah penyalahgunaan API publik, seperti membanjiri titik akhir CAPTCHA pesan teks.

Pembatasan laju permintaan dinamis

Menerapkan pembatasan laju secara selektif pada permintaan pengambilan asal yang melewati cache dan mencapai server asal. Ini melindungi sumber daya backend sambil memungkinkan lalu lintas yang di-cache mengalir bebas.

Kasus Penggunaan

Perlindungan Penyalahgunaan API: Platform SaaS membatasi akses ke

/data/exportAPI untuk mencegah pengikisan data.Pertahanan Kelelahan Sumber Daya: Platform video mengaktifkan pembatasan laju dinamis selama siaran langsung untuk mencegah kelebihan beban CPU.

Penekanan Crawler: Batasan bertingkat diterapkan pada panggilan API

/search(seperti > 200 permintaan/detik) untuk mengurangi beban server.

Perlindungan pemindaian

Menggunakan analisis perilaku dan pengenalan pola untuk mendeteksi dan memblokir alat pemindaian direktori web (seperti dirsearch dan gobuster). Secara otomatis memasukkan IP yang berulang kali meminta jalur yang tidak ada (respon 404) ke daftar hitam.

Kasus Penggunaan

Pertahanan Pemindaian Kerentanan: Platform keuangan memblokir dirsearch dari brute-forcing

/config/, menghentikan 12.000 upaya pemindaian dalam satu hari.Perlindungan File Sensitif: Situs web e-commerce mendeteksi dan memblokir upaya mengakses

.git/untuk mencegah pencurian kode sumber.

Perlindungan serangan brute force

Menganalisis frekuensi pemicu aturan terkelola untuk mengidentifikasi perilaku mencurigakan. Secara otomatis memblokir klien yang berulang kali memicu aturan keamanan dasar (seperti percobaan login).

Kasus Penggunaan

Pertahanan Brute-Force Akun: Platform pembayaran bank memblokir percobaan login otomatis melalui antarmuka

/login.Perlindungan API Selama Promosi: Situs e-commerce menghentikan bot dari spamming

/api/couponuntuk mengklaim diskon.

Izinkan IP yang ditentukan

Membuat daftar putih IP untuk mengizinkan sumber tepercaya melewati WAF atau perlindungan Bot sepenuhnya dan mencapai backend secara langsung.

Kasus Penggunaan

Kepercayaan Sistem Internal: Daftar putih IP internal (seperti 192.0.XX.XX) untuk komunikasi lancar antara sistem OA dan ERP.

Akses Mitra: Daftar putih IP gerbang pembayaran (seperti 192.0.XX.XX) untuk memastikan pemrosesan transaksi latensi rendah.

Izinkan permintaan statis

Mengidentifikasi permintaan sumber daya statis (seperti gambar, CSS, dan JS) dan menerapkan kebijakan transmisi langsung, melewati pemeriksaan WAF atau Bot. Hanya permintaan pengambilan asal dinamis yang dilindungi.

Kasus Penggunaan

Acara Konkurensi Tinggi: Selama penjualan kilat, situs e-commerce menangani 100.000 permintaan gambar per detik tanpa memicu batas laju asal.

Optimalisasi Cloud Hibrid: Aset statis di

/public/diizinkan lewat; hanya permintaan/api/yang dilindungi, mengurangi biaya inspeksi.

Daftar putih jalur yang ditentukan

Menggunakan pencocokan jalur URL tepat untuk melewati perlindungan WAF atau Bot untuk titik akhir tertentu.

Kasus Penggunaan

Pengunggahan Repositori Kode: Platform open-source memasukkan

/git/repo/submitke daftar putih untuk mencegah WAF memblokir kiriman pengembang.Antarmuka Unggah File: Perusahaan memasukkan

/file/uploadke daftar putih untuk menghindari pembatasan laju selama transfer file besar.Pengujian Integrasi Pihak Ketiga: Gerbang pembayaran memasukkan

/partner/testke daftar putih untuk menyederhanakan pengujian API bersama.

Contoh konfigurasi

Sebuah platform periklanan online mendeteksi lalu lintas klik penipuan yang meningkatkan biaya bandwidth sebesar 30%. Analisis mengungkap bahwa penyerang sedang mensimulasikan klik menggunakan permintaan dengan header Referer kosong dengan lebih dari 150.000 permintaan semacam itu per hari.

Solusi: Blokir permintaan referer kosong

Di Konsol ESA, pilih Websites, lalu klik situs web target di kolom Website.

Di panel navigasi di sebelah kiri, pilih .

Pada tab Overview, klik Create di bagian Block Empty Referer Requests.

Masukkan Rule Name. Pertahankan pengaturan default di bagian If requests match... dan Then execute.... Lalu, klik OK.

Hasil: Permintaan dengan header

Refererkosong sekarang diblokir.