Fitur Transformasi Terkelola dari Edge Security Acceleration (ESA) secara otomatis menambahkan header ke permintaan asal untuk menyertakan informasi seperti alamat IP asal klien, geolokasi, dan sidik jari TLS. Fitur ini juga menambahkan header keamanan standar ke respons klien, sehingga menyederhanakan konfigurasi header permintaan umum dan header keamanan.

Ikhtisar

Setelah Anda mengaktifkan Transformasi Terkelola, ESA menambahkan serangkaian header permintaan asal umum dan header respons keamanan di titik keberadaan (POPs). Alur kerjanya sebagai berikut:

Header permintaan HTTP (Klien → ESA → server asal): Saat POP menerima permintaan klien, header permintaan HTTP tertentu ditambahkan berdasarkan konfigurasi Anda sebelum meneruskan permintaan ke server asal. Header tersebut meliputi:

Jenis

Header yang disertakan

Deskripsi

Tambahkan Header IP Klien Asli

ali-real-client-ipMencatat alamat IP asal klien yang membangun koneksi TCP. Header ini ditambahkan oleh ESA di POP dan lebih andal dibandingkan header

X-Forwarded-For, yang dapat dipalsukan oleh klien.Tambahkan header lokasi pengunjung

ali-ip-countryali-ip-city

Menanyakan database geolokasi IP berdasarkan alamat IP asal klien dan menambahkan kode negara/wilayah serta kota yang sesuai sebagai nilai header. Nilai header tersebut merupakan kode negara/wilayah dua huruf Alpha-2 yang didefinisikan dalam ISO 3166-1. Misalnya,

ali-ip-country=cnmenunjukkan bahwa klien berlokasi di Daratan Tiongkok.Tambahkan header permintaan keamanan

Tls-HashTls-Ja3Tls-Ja4

Menganalisis informasi proses jabat tangan TLS klien untuk menghasilkan sidik jari JA3 dan JA4. Sidik jari ini digunakan untuk mengidentifikasi jenis klien atau mendeteksi bot. Header tersebut mencakup

Tls-Hash,Tls-Ja3, danTls-Ja4.Header sidik jari TLS hanya memiliki nilai untuk situs pada paket Enterprise.

Header respons HTTP (ESA → Klien): Saat ESA menerima respons dari server asal, fitur ini menambahkan serangkaian header respons keamanan standar berdasarkan konfigurasi Anda sebelum mengembalikan respons ke klien.

CatatanJika respons server asal sudah berisi header keamanan dengan nama yang sama, ESA secara default akan menimpa nilai header dari server asal guna memastikan konsistensi kebijakan.

Jenis

Header yang disertakan

Deskripsi

Tambahkan header respons keamanan

x-content-type-options: nosniffMemberikan perlindungan terhadap serangan kebingungan tipe Multipurpose Internet Mail Extensions (MIME). Header ini mengharuskan browser untuk secara ketat mengikuti tipe yang dideklarasikan dalam header respons

Content-Type. Nilainosniffmengaktifkan mode ketat.x-xss-protection: 1; mode=blockMemberikan perlindungan terhadap serangan skrip lintas situs (XSS) reflektif, di mana skrip berbahaya disisipkan melalui parameter URL. Nilai

1mengaktifkan penyaringan XSS. Nilaimode=blockmencegah halaman dirender jika serangan terdeteksi.x-frame-options: SAMEORIGINMembatasi izin penyematan halaman untuk melindungi dari serangan clickjacking. Nilai

SAMEORIGINhanya mengizinkan halaman disematkan oleh halaman dari origin yang sama. Misalnya, halaman dariexample.comhanya dapat disarangkan dalam halaman lain dariexample.com.referrer-policy: same-originMengontrol kebocoran informasi header Referer. Ini mencegah jalur perilaku pengguna terpapar selama permintaan lintas asal. Nilai

same-originhanya mengirim Referer lengkap untuk permintaan dari origin yang sama. Referer tidak dikirim untuk permintaan lintas asal.expect-ct: max-age=86400, enforceDigunakan untuk mendeteksi sertifikat abnormal. Nilai

max-age=86400menetapkan periode validitas kebijakan menjadi 24 jam. Nilaienforcememaksa browser menolak koneksi yang tidak memenuhi persyaratan Certificate Transparency.

Konfigurasikan informasi klien untuk analisis permintaan

Anda dapat secara otomatis menambahkan header HTTP yang berisi alamat IP asal klien, geolokasi, dan sidik jari TLS ke permintaan asal. Hal ini memungkinkan aplikasi asal Anda memperoleh konteks lebih lengkap mengenai klien.

Prosedur

Di Konsol ESA, pilih Websites. Di kolom Website, klik situs target.

Di panel navigasi sebelah kiri, pilih .

Di halaman Transform Rules, klik tab Managed Transforms.

Pilih header yang diperlukan.

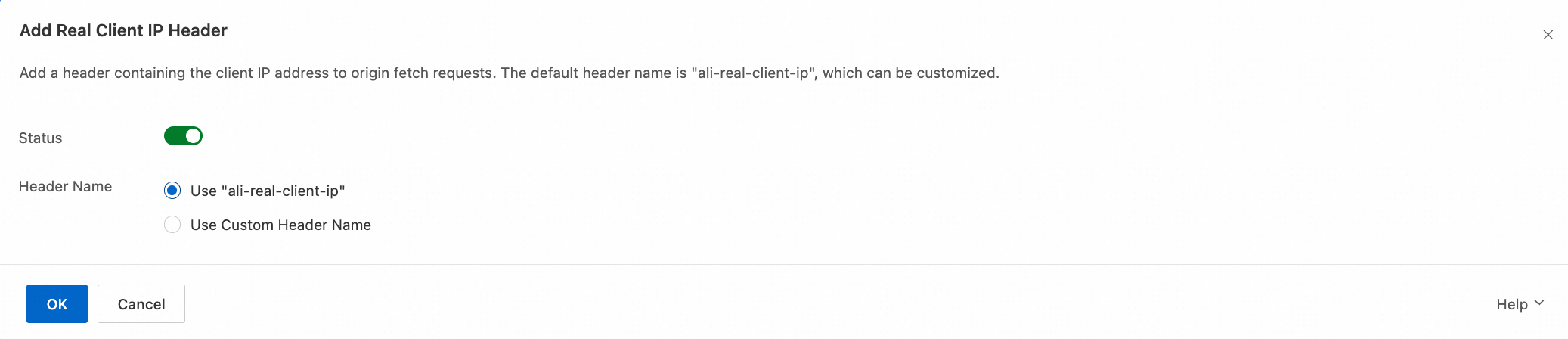

Add real client IP header: Mengirim header

ali-real-client-ipagar server asal dapat mengambil alamat IP asal klien yang memulai permintaan. Klik Configure, aktifkan sakelar Status, pilih untuk menggunakan header defaultali-real-client-ipatau tambahkan nama header kustom, lalu klik OK.

Add Visitor Location Headers: Mengirim header

ali-ip-countrydanali-ip-city, yang memungkinkan server asal mengambil kode negara/wilayah dan kode kota klien.

Add Security Request Headers: Mengirim header seperti

Tls-Hash,Tls-Ja3, danTls-Ja4. Server asal dapat menggunakan header ini untuk mengidentifikasi jenis klien atau mendeteksi bot.

Hasil

Untuk memverifikasi konfigurasi, pantau permintaan asal dari ESA di server asal Anda dan periksa log-nya.

Sebelum

Hanya header permintaan dasar yang disertakan.

Saat diaktifkan

Setelah Anda mengaktifkan Add Real Client IP Header, Add Visitor Location Headers, dan Add Security Request Headers di ESA, permintaan asal mencakup header seperti Ali-Ip-Country, Tls-Hash, Tls-Ja3, Tls-Ja4, Ali-Ip-City, dan Ali-Real-Client-Ip.

Konfigurasikan header respons keamanan untuk meningkatkan keamanan klien

Anda dapat secara otomatis menambahkan serangkaian header keamanan standar ke respons klien guna melindungi dari serangan seperti skrip lintas situs (XSS) dan clickjacking, sehingga meningkatkan keamanan aplikasi web Anda.

Prosedur

Di Konsol ESA, pilih Websites. Di kolom Website, klik situs target.

Di panel navigasi sebelah kiri, pilih .

Di halaman Transform Rules, klik tab Managed Transforms.

Di bagian Add Security Response Headers, aktifkan sakelar untuk menambahkan header keamanan ke respons klien.

Hasil

Untuk memverifikasi konfigurasi, buka developer tools di browser Anda, pilih , lalu periksa header respons.

Sebelum

Hanya header respons dasar yang disertakan.

Setelah Anda mengaktifkan

Setelah Anda mengaktifkan Add Security Response Headers di ESA, respons mencakup header berikut: expect-ct: max-age=86400, enforce, referrer-policy: same-origin, x-content-type-options: nosniff, x-xss-protection: 1; mode=block, dan x-frame-options: SAMEORIGIN.