Jika terjadi pengecualian seperti kehilangan paket atau latensi saat server sumber mengakses server target, Anda dapat menangkap paket untuk mendapatkan data interaksi asli guna pemecahan masalah dan analisis. Topik ini menjelaskan cara menangkap paket jaringan menggunakan alat pengambilan paket di Linux dan Windows.

Proses pengambilan paket

Dalam hal terjadinya pengecualian jaringan, menangkap paket data adalah salah satu metode penting untuk menemukan masalah. Gambar berikut menunjukkan proses pengambilan paket.

Perhatikan item berikut tentang proses yang disebutkan di atas.

No. | Langkah | Deskripsi |

1 | Identifikasi gejala masalah | Pada langkah ini, Anda dapat menggunakan alat seperti ping dan traceroute untuk menganalisis dan menentukan apakah fenomena berikut ada:

|

2 | Pilih alat pengambilan paket yang sesuai | Pilih alat pengambilan paket yang sesuai berdasarkan kebutuhan bisnis, perangkat keras, dan lingkungan perangkat lunak Anda.

|

3 | Instal dan konfigurasikan alat pengambilan paket | Sebelum Anda menangkap paket jaringan, kami sarankan Anda mengonfigurasi kondisi filter untuk alat pengambilan paket berdasarkan kebutuhan Anda untuk meningkatkan efisiensi. |

4 | Tangkap paket jaringan | Sebelum Anda menangkap paket jaringan, klarifikasi informasi berikut:

|

5 | Analisis data yang ditangkap | Analisis data yang ditangkap dengan cara berikut:

|

6 | Selesaikan masalah dan verifikasi hasilnya | Jika Anda tidak dapat menemukan masalah berdasarkan data yang ditangkap, gunakan alat atau metode lain untuk troubleshooting lebih lanjut.

|

Gunakan alat tcpdump di instansi Linux

Di instansi Linux, Anda dapat menggunakan alat tcpdump untuk menangkap dan menganalisis paket jaringan. Sebagian besar distribusi Linux memiliki alat tcpdump yang sudah terinstal sebelumnya. Jika alat tcpdump belum terinstal, Anda dapat menginstalnya dengan menggunakan alat manajemen paket seperti Advanced Package Tool (APT) atau Yellowdog Updater Modified (YUM). Untuk informasi lebih lanjut, lihat Gunakan alat manajemen paket untuk mengelola perangkat lunak.

Deskripsi

Perintah tcpdump:

tcpdump [ -AbdDefhHIJKlLnNOpqStuUvxX# ] [ -B buffer_size ]

[ -c count ] [ --count ] [ -C file_size ]

[ -E spi@ipaddr algo:secret,... ]

[ -F file ] [ -G rotate_seconds ] [ -i interface ]

[ --immediate-mode ] [ -j tstamp_type ] [ -m module ]

[ -M secret ] [ --number ] [ --print ] [ -Q in|out|inout ]

[ -r file ] [ -s snaplen ] [ -T type ] [ --version ]

[ -V file ] [ -w file ] [ -W filecount ] [ -y datalinktype ]

[ -z postrotate-command ] [ -Z user ]

[ --time-stamp-precision=tstamp_precision ]

[ --micro ] [ --nano ]

[ expression ]Tabel berikut menjelaskan parameter yang sering digunakan dalam perintah di atas.

Parameter | Deskripsi |

-s | Ukuran tangkapan. Nilai 0 menunjukkan bahwa paket data ditangkap berdasarkan ukuran tangkapan yang ditentukan sistem. |

-w | Simpan paket yang ditangkap ke file untuk analisis nanti, bukan menguraikan dan mencetak data paket di konsol. |

-i | Antarmuka (antarmuka jaringan) tempat mendengarkan. |

-vvv | Mencetak data interaksi secara detail. |

expression | Ekspresi reguler yang digunakan untuk menyaring paket. Anda dapat menggunakan ekspresi tersebut dengan cara berikut:

|

Untuk informasi lebih lanjut tentang parameter lainnya dan petunjuk penggunaan alat tcpdump, lihat halaman manual tcpdump.

Contoh

Berikut ini adalah contoh cara menggunakan perintah tcpdump dan keluaran perintah sampel.

Tangkap paket untuk antarmuka jaringan dan port tertentu.

Jalankan perintah berikut untuk menangkap paket antara antarmuka jaringan eth0 dan port 22 serta menampilkan data paket yang ditangkap di konsol:

tcpdump -s 0 -i eth0 port 22Selama proses pengambilan, data paket yang diambil ditampilkan secara real-time. Anda dapat menghentikan proses pengambilan dengan menekan

Ctrl+C. Setelah proses pengambilan dihentikan, ringkasan data yang diambil ditampilkan.tcpdump: verbose output suppressed, use -v or -vv for full protocol decode listening on eth0, link-type EN10MB (Ethernet), capture size 65535 bytes 20:24:59.414951 IP 172.xx.xx.226.ssh > 42.xx.xx.107.43414: Flags [P.], seq 442372:442536, ack 53, win 141, length 164 20:24:59.415002 IP 172.xx.xx.226.ssh > 42.xx.xx.107.43414: Flags [P.], seq 442536:442700, ack 53, win 141, length 164 20:24:59.415052 IP 172.xx.xx.226.ssh > 42.xx.xx.107.43414: Flags [P.], seq 442700:442864, ack 53, win 141, length 164 20:24:59.415103 IP 172.xx.xx.226.ssh > 42.xx.xx.107.43414: Flags [P.], seq 442864:443028, ack 53, win 141, length 164Tangkap paket untuk antarmuka jaringan dan port tertentu dan cetak informasi detail tentang paket yang ditangkap.

Jalankan perintah berikut untuk menangkap paket antara antarmuka jaringan eth1 dan port 22 serta menampilkan informasi detail tentang paket yang ditangkap di konsol:

tcpdump -s 0 -i eth1 -vvv port 22Selama proses pengambilan, data paket ditampilkan secara real-time. Anda dapat menghentikan proses pengambilan dengan menekan

Ctrl+C. Setelah proses pengambilan dihentikan, ringkasan data yang diambil ditampilkan.tcpdump: listening on eth1, link-type EN10MB (Ethernet), snapshot length 262144 bytes 15:45:54.817920 IP (tos 0x10, ttl 64, id 61958, offset 0, flags [DF], proto TCP (6), length 172) iZr1ulp9t4u4a8Z.ssh > 123.xxx.xxx.74.2057: Flags [P.], cksum 0x80cd (incorrect -> 0x2ee9), seq 890113592:890113724, ack 2345612678, win 592, length 132 15:45:54.894215 IP (tos 0x14, ttl 116, id 16850, offset 0, flags [DF], proto TCP (6), length 40) 123.139.88.74.2057 > iZr1ulp9t4u4a8Z.ssh: Flags [.], cksum 0x1e6a (correct), seq 1, ack 132, win 1021, length 0 15:45:54.913403 IP (tos 0x10, ttl 64, id 61959, offset 0, flags [DF], proto TCP (6), length 172) iZr1ulp9t4u4a8Z.ssh > 123.xxx.xxx.74.2057: Flags [P.], cksum 0x80cd (incorrect -> 0x1105), seq 132:264, ack 1, win 592, length 132 15:45:54.988025 IP (tos 0x10, ttl 64, id 61960, offset 0, flags [DF], proto TCP (6), length 236) iZr1ulp9t4u4a8Z.ssh > 123.xxx.xxx.74.2057: Flags [P.], cksum 0x810d (incorrect -> 0x98d1), seq 264:460, ack 1, win 592, length 196Tangkap paket dari protokol tertentu untuk antarmuka jaringan dan alamat IP tertentu.

Jalankan perintah berikut untuk menangkap paket Internet Control Messages Protocol (ICMP) ping antara antarmuka jaringan eth0 dan alamat IP tertentu serta menampilkan informasi detail tentang paket yang ditangkap di konsol:

tcpdump -s 0 -i eth0 -vvv dst 123.xxx.xxx.74 and icmpSelama proses pengambilan, data paket ditampilkan secara real-time. Anda dapat menghentikan proses pengambilan dengan menekan

Ctrl+C. Setelah proses pengambilan dihentikan, ringkasan data yang diambil ditampilkan.tcpdump: listening on eth0, link-type EN10MB (Ethernet), snapshot length 262144 bytes 15:43:29.116058 IP (tos 0x14, ttl 64, id 26185, offset 0, flags [none], proto ICMP (1), length 60) iZr1ulp9t4u4a8Z > 123.xxx.xxx.74: ICMP echo reply, id 2048, seq 65, length 40 15:43:30.129600 IP (tos 0x14, ttl 64, id 27043, offset 0, flags [none], proto ICMP (1), length 60) iZr1ulp9t4u4a8Z > 123.xxx.xxx.74: ICMP echo reply, id 2048, seq 66, length 40 15:43:31.141576 IP (tos 0x14, ttl 64, id 27201, offset 0, flags [none], proto ICMP (1), length 60) iZr1ulp9t4u4a8Z > 123.xxx.xxx.74: ICMP echo reply, id 2048, seq 67, length 40 15:43:32.153912 IP (tos 0x14, ttl 64, id 27802, offset 0, flags [none], proto ICMP (1), length 60) iZr1ulp9t4u4a8Z > 123.xxx.xxx.74: ICMP echo reply, id 2048, seq 68, length 40Tangkap paket dan simpan paket ke file.

Jalankan perintah berikut untuk menangkap paket pada semua antarmuka jaringan dan menyimpan paket yang ditangkap ke file tertentu:

tcpdump -i any -s 0 -w test.capKeluaran perintah sampel berikut menunjukkan bahwa penangkapan paket sedang berlangsung:

tcpdump: data link type LINUX_SLL2 tcpdump: listening on any, link-type LINUX_SLL2 (Linux cooked v2), snapshot length 262144 bytesUntuk menghentikan proses pengambilan, tekan

Ctrl+C. Setelah proses pengambilan dihentikan, ringkasan data yang diambil ditampilkan.^C97 packets captured 127 packets received by filter 0 packets dropped by kernelLihat isi file penangkapan paket yang dihasilkan.

Jalankan perintah berikut untuk melihat isi file penangkapan paket yang dihasilkan oleh tcpdump:

tcpdump -r test.capCatatanAnda juga dapat menggunakan Wireshark untuk melihat file penangkapan paket yang dihasilkan oleh tcpdump.

Gunakan alat Wireshark di instansi Windows

Berikut ini menjelaskan cara menggunakan alat Wireshark di instansi Windows untuk menangkap dan menganalisis paket jaringan.

Prosedur

Instal dan mulai alat Wireshark.

Kunjungi situs resmi Wireshark, peroleh paket instalasi Wireshark, lalu instal alat Wireshark.

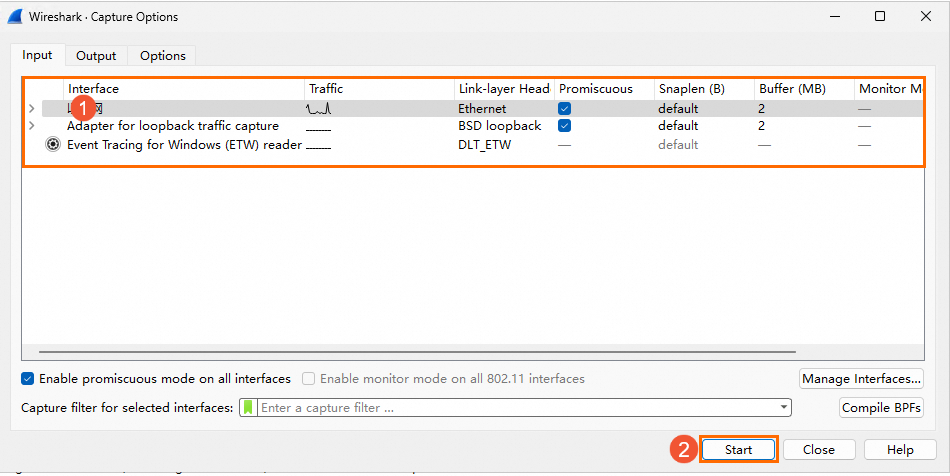

Pilih Capture> Options.

Di halaman Wireshark Capture Options, pilih antarmuka jaringan untuk penangkapan paket berdasarkan nama antarmuka atau alamat IP dan klik Start.

Setelah cukup banyak paket data ditangkap, pilih Capture > Stop.

Pilih File > Save untuk menyimpan paket yang ditangkap ke file.

(Opsional) Untuk melihat file penangkapan paket, pilih File > Open di bilah menu antarmuka Wireshark dan pilih file penangkapan paket yang ingin Anda lihat.

Kunjungi situs resmi Wireshark untuk informasi lebih lanjut tentang cara menggunakan alat Wireshark dan menganalisis data.

Referensi

Untuk informasi tentang cara memecahkan masalah jika Anda dapat melakukan ping ke instansi tetapi tidak dapat melakukan ping ke port instansi, lihat Apa yang harus saya lakukan jika klien dapat melakukan ping ke instansi tetapi tidak dapat melakukan ping ke port instansi?

Untuk informasi tentang cara menggunakan alat My Traceroute (MTR) untuk analisis jalur jaringan, lihat Gunakan MTR untuk menganalisis jalur jaringan.