Topik ini menjelaskan cara mengonfigurasi otorisasi Resource Access Management (RAM) untuk akun Alibaba Cloud yang memiliki instans database saat Anda mengonfigurasi tugas Data Transmission Service (DTS) lintas akun.

Jika tidak memerlukan informasi latar belakang, Anda dapat langsung mengonfigurasi otorisasi RAM sesuai skenario tugas lintas akun Anda. Hal ini berlaku ketika opsi Replicate Data Across Alibaba Cloud Accounts diatur ke Yes untuk instans database. Untuk informasi selengkapnya, lihat Skenario 1: Database sumber lintas akun, Skenario 2: Database tujuan lintas akun, dan Skenario 3: Database sumber dan tujuan lintas akun.

Informasi latar belakang

Sebelum mengonfigurasi tugas lintas akun, Anda harus memberikan otorisasi RAM. Hal ini menetapkan akun Alibaba Cloud yang membuat tugas DTS sebagai akun tepercaya sehingga dapat mengakses sumber daya cloud milik akun pemilik instans database melalui DTS. Saat mengonfigurasi tugas, atur Replicate Data Across Alibaba Cloud Accounts ke Yes.

Apa itu tugas lintas akun?

Tugas lintas akun adalah tugas DTS di mana instans database sumber atau tujuan dimiliki oleh akun Alibaba Cloud yang berbeda dari akun yang digunakan untuk membuat tugas tersebut.

Skenario

Terdapat tiga skenario lintas akun untuk tugas DTS.

Untuk informasi selengkapnya tentang akun, lihat Informasi akun.

Skenario | Deskripsi skenario | Deskripsi konfigurasi |

Database sumber lintas akun | Atur Replicate Data Across Alibaba Cloud Accounts ke Yes untuk database sumber, dan atur Replicate Data Across Alibaba Cloud Accounts ke No untuk database tujuan. | Konfigurasi otorisasi RAM menggunakan akun database sumber (Akun A). Buat tugas DTS menggunakan akun database tujuan (Akun B). |

Database tujuan lintas akun | Atur Replicate Data Across Alibaba Cloud Accounts ke No untuk database sumber, dan atur Replicate Data Across Alibaba Cloud Accounts ke Yes untuk database tujuan. | Konfigurasi otorisasi RAM menggunakan akun database tujuan (Akun B). Buat tugas DTS menggunakan akun database sumber (Akun A). |

Database sumber dan tujuan lintas akun | Atur Replicate Data Across Alibaba Cloud Accounts ke Yes untuk database sumber dan tujuan. | Konfigurasi otorisasi RAM menggunakan akun database sumber (Akun A) dan akun database tujuan (Akun B). Buat tugas DTS menggunakan akun yang ditentukan (Akun C). |

Database yang didukung

Instans database mendukung akses lintas akun hanya berdasarkan Database Type dan Access Method-nya. Tabel berikut mencantumkan instans database yang mendukung akses lintas akun.

Mengonfigurasi Replicate Data Across Alibaba Cloud Accounts untuk database sumber tidak memengaruhi opsi Database Type untuk database tujuan.

Database sumber

Jenis database | Jenis koneksi |

MySQL | Alibaba Cloud Instance, Express Connect, VPN Gateway, or Smart Access Gateway, Self-managed Database on ECS |

PolarDB for MySQL | Alibaba Cloud Instance |

Tair/Redis | Alibaba Cloud Instance, Express Connect, VPN Gateway, or Smart Access Gateway, Self-managed Database on ECS, Cloud Enterprise Network (CEN), Database Gateway |

SQL Server | Alibaba Cloud Instance, Express Connect, VPN Gateway, or Smart Access Gateway |

PostgreSQL | Alibaba Cloud Instance, Express Connect, VPN Gateway, or Smart Access Gateway |

MongoDB | Alibaba Cloud Instance, Express Connect, VPN Gateway, or Smart Access Gateway, Self-managed Database on ECS, Cloud Enterprise Network (CEN) |

Oracle | Express Connect, VPN Gateway, or Smart Access Gateway |

PolarDB (Compatible with Oracle) | Alibaba Cloud Instance, Express Connect, VPN Gateway, or Smart Access Gateway |

PolarDB for PostgreSQL | Alibaba Cloud Instance |

PolarDB-X 1.0 | Alibaba Cloud Instance |

PolarDB-X 2.0 | Alibaba Cloud Instance |

DB2 for iSeries (AS/400) | Express Connect, VPN Gateway, or Smart Access Gateway |

DB2 for LUW | Express Connect, VPN Gateway, or Smart Access Gateway, Self-managed Database on ECS |

MariaDB | Alibaba Cloud Instance, Express Connect, VPN Gateway, or Smart Access Gateway, Self-managed Database on ECS |

ApsaraDB OceanBase for MySQL | Alibaba Cloud Instance, Express Connect, VPN Gateway, or Smart Access Gateway, Self-managed Database on ECS |

SLS | Alibaba Cloud Instance |

AnalyticDB for MySQL 3.0 | Alibaba Cloud Instance |

Kafka | Alibaba Cloud Instance, Express Connect, VPN Gateway, or Smart Access Gateway, Self-managed Database on ECS |

Database tujuan

Jenis database | Jenis koneksi |

MySQL | Alibaba Cloud Instance |

PolarDB for MySQL | Alibaba Cloud Instance |

AnalyticDB for MySQL 3.0 | Alibaba Cloud Instance |

Tair/Redis | Alibaba Cloud Instance |

ClickHouse | Alibaba Cloud Instance |

SelectDB | Alibaba Cloud Instance |

MongoDB | Alibaba Cloud Instance |

Informasi akun

Dalam tugas lintas akun, peran berbagai akun Alibaba Cloud—akun untuk database sumber, database tujuan, dan tugas DTS—bergantung pada database mana yang termasuk dalam skenario lintas akun.

Database lintas akun: Database yang merupakan bagian dari skenario lintas akun, yang diaktifkan dengan mengatur Replicate Data Across Alibaba Cloud Accounts ke Yes saat Anda mengonfigurasi tugas DTS.

Untuk menggunakan tabel ini, pertama-tama tentukan apakah database sumber, database tujuan, atau keduanya lintas akun. Kemudian, temukan baris yang sesuai di kolom Database lintas akun untuk mengidentifikasi akun Alibaba Cloud yang harus digunakan pada setiap tahap.

Database lintas akun | Akun Alibaba Cloud untuk masuk ke konsol RAM | Akun Alibaba Cloud yang dimasukkan dalam kebijakan kepercayaan | Akun Alibaba Cloud untuk membuat tugas DTS | Akun Alibaba Cloud lintas akun yang dimasukkan untuk tugas DTS |

Database sumber | Akun Alibaba Cloud yang memiliki database sumber. | Akun Alibaba Cloud yang memiliki database tujuan. | Akun Alibaba Cloud yang memiliki database tujuan. | Di bagian Source Database, masukkan akun Alibaba Cloud yang memiliki database sumber di bidang Alibaba Cloud Account. |

Database tujuan | Akun Alibaba Cloud yang memiliki database tujuan. | Akun Alibaba Cloud yang memiliki database sumber. | Akun Alibaba Cloud yang memiliki database sumber. | Di bagian Destination Database, di bidang Alibaba Cloud Account, masukkan akun Alibaba Cloud yang memiliki database tujuan. |

Database sumber dan tujuan | Akun Alibaba Cloud yang memiliki database sumber dan tujuan. | Akun Alibaba Cloud yang ditentukan. | Akun Alibaba Cloud yang ditentukan. |

|

Prosedur

Konfirmasi skenario tugas lintas akun.

Tentukan skenario tugas lintas akun untuk instans database tempat Replicate Data Across Alibaba Cloud Accounts diatur ke Yes.

Dapatkan ID akun Alibaba Cloud.

Dapatkan ID akun Alibaba Cloud yang memiliki instans database dan yang akan digunakan untuk membuat tugas DTS.

Buat peran RAM.

Gunakan akun Alibaba Cloud yang memiliki instans database untuk membuat peran RAM yang diperlukan.

Berikan izin.

Berikan izin kepada peran RAM yang dibuat.

Ubah kebijakan kepercayaan.

Ubah kebijakan kepercayaan peran RAM.

Prasyarat

DTS memiliki izin yang diperlukan untuk mengakses sumber daya cloud milik akun Alibaba Cloud yang memiliki instans database. Untuk informasi selengkapnya, lihat Berikan izin kepada DTS untuk mengakses sumber daya cloud.

Catatan penggunaan

Anda hanya dapat mengonfigurasi tugas sinkronisasi dua arah lintas akun Alibaba Cloud antara instans ApsaraDB RDS for MySQL, antara kluster ApsaraDB RDS for MySQL, antara instans Tair (Edisi Perusahaan), antara instans set replika ApsaraDB for MongoDB, atau instans kluster sharded ApsaraDB for MongoDB.

Tugas sinkronisasi dua arah lintas akun adalah skenario di mana database sumber dan tujuan keduanya lintas akun. Oleh karena itu, Anda harus mengonfigurasi otorisasi RAM untuk akun Alibaba Cloud yang memiliki database sumber dan tujuan.

Tugas sinkronisasi antar akun jenis berbeda, seperti antara akun Alibaba Finance Cloud dan akun cloud pemerintah, tidak didukung.

Masuk ke konsol menggunakan akun Alibaba Cloud, bukan Pengguna RAM. Jika Anda menggunakan Pengguna RAM, kesalahan otorisasi dapat terjadi saat membuat tugas DTS.

Persiapan

Dapatkan ID akun Alibaba Cloud yang memiliki database sumber

Di akun Alibaba Cloud yang memiliki database sumber, buka halaman atau Pengaturan Keamanan. temukan Account ID.

Dapatkan ID akun Alibaba Cloud yang memiliki database tujuan

Gunakan akun Alibaba Cloud yang memiliki database tujuan untuk membuka halaman atau Pengaturan Keamanan. dapatkan Account ID.

Dapatkan ID akun Alibaba Cloud yang digunakan untuk membuat tugas DTS

Buka halaman atau Pengaturan Keamanan untuk akun Alibaba Cloud yang akan Anda gunakan untuk membuat tugas DTS. dapatkan Account ID.

Skenario 1: Database sumber lintas akun

Langkah 1: Buat peran RAM

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database sumber.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

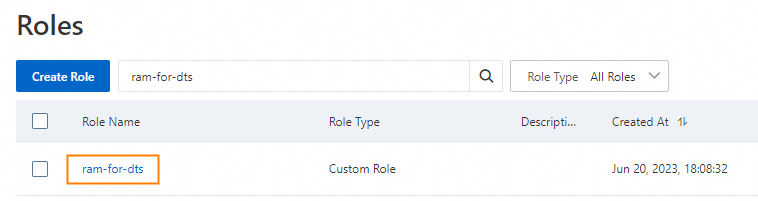

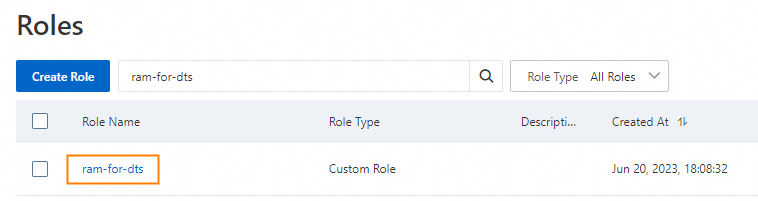

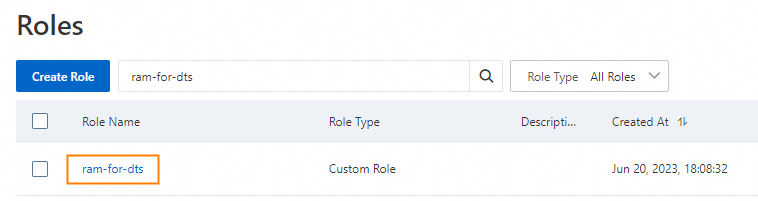

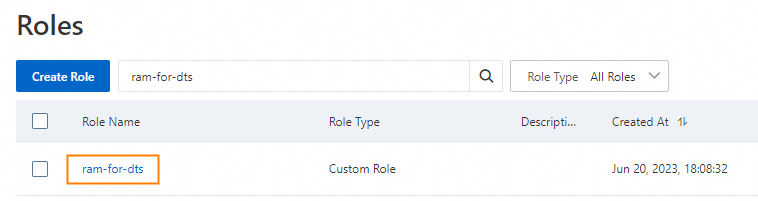

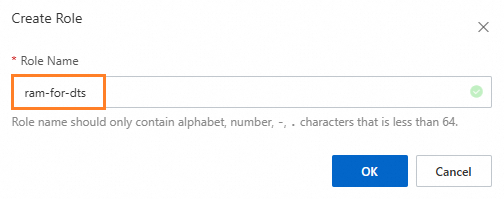

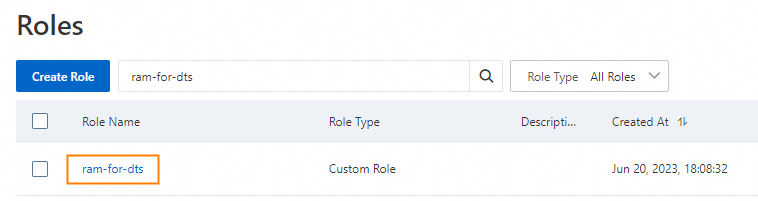

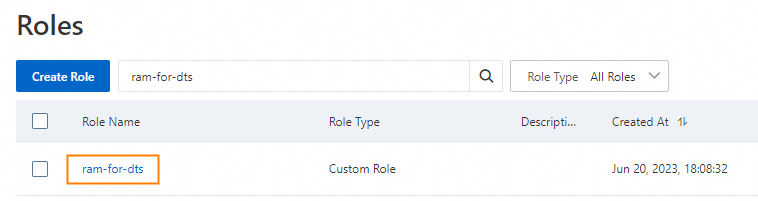

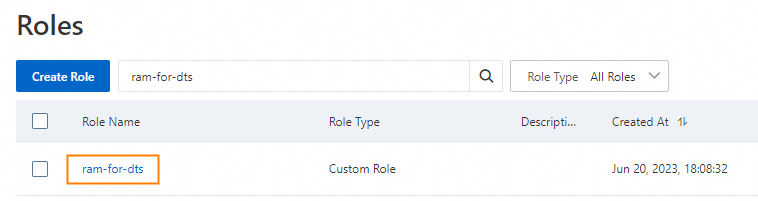

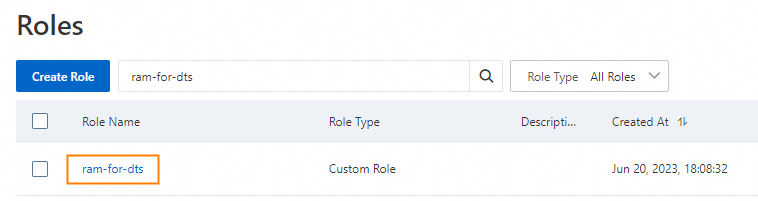

Di halaman Roles, klik Create Role.

Di panel Create Role, Anda dapat mengonfigurasi peran RAM.

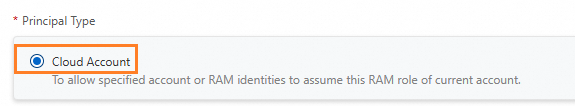

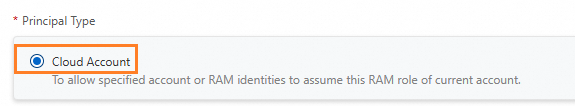

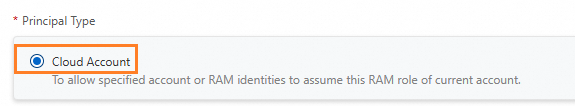

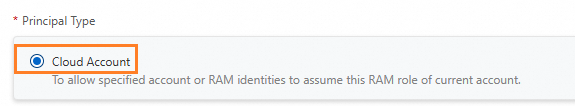

Untuk Select Trusted Entity, pilih Alibaba Cloud Account.

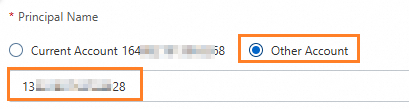

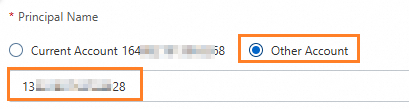

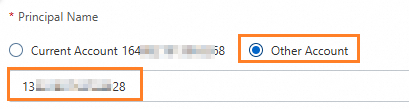

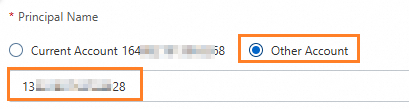

Atur Account ke Other Alibaba Cloud Account, dan masukkan ID akun Alibaba Cloud database tujuan.

Di bagian bawah halaman, klik OK.

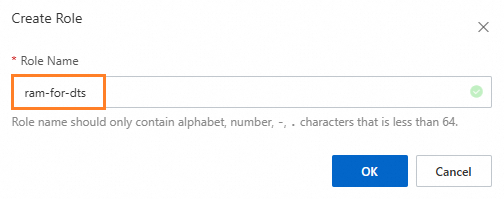

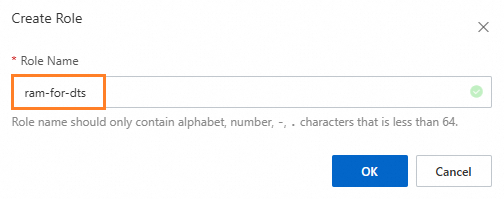

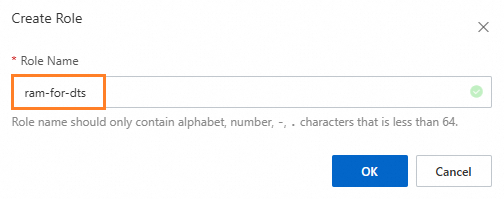

Di panel Create Role, masukkan nama untuk peran RAM dan klik OK.

Contoh ini menggunakan ram-for-dts.

Langkah 2: Berikan izin kepada peran RAM

Dari halaman yang menunjukkan peran RAM telah dibuat

Di tab Permissions, klik Add Permissions.

Di panel Precise Permission, Anda dapat mengatur Policy Type ke System Policy.

Masukkan AliyunDTSRolePolicy di kotak teks Policy Name.

Klik OK.

Klik ikon

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

Dari daftar peran RAM

Buka halaman detail peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database sumber.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik peran RAM target.

Di tab Permissions, klik Add Permissions.

Di panel Precise Permission, Anda dapat mengatur Policy Type ke System Policy.

Masukkan AliyunDTSRolePolicy di kotak teks Policy Name.

Klik OK.

Klik ikon

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

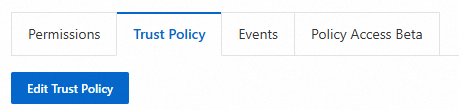

Langkah 3: Ubah kebijakan kepercayaan peran RAM

Dari halaman yang menunjukkan izin telah diberikan

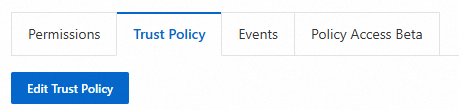

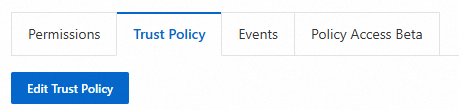

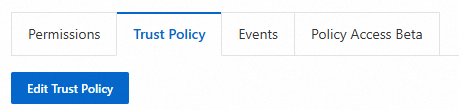

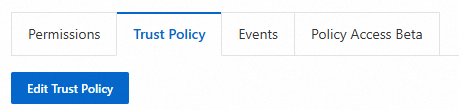

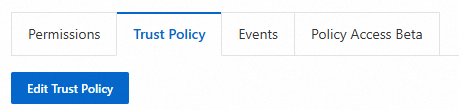

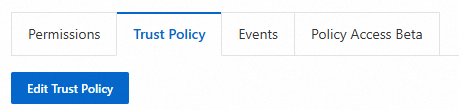

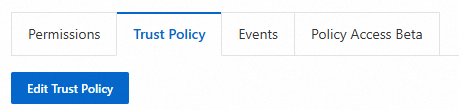

Klik tab Trust Policy.

Di tab Trust Policy, klik Edit Trust Policy.

Di tab Script Editor, ganti isi editor kebijakan dengan kode berikut.

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::<Alibaba Cloud account ID>:root" ], "Service": [ "<Alibaba Cloud account ID>@dts.aliyuncs.com" ] } } ], "Version": "1" }Ganti dua placeholder

<Alibaba Cloud account ID>dengan ID akun yang memiliki database tujuan.Klik OK untuk menyimpan kebijakan kepercayaan.

Jika

"<Alibaba Cloud account ID>@dts.aliyuncs.com"di bagian `Service` kode secara otomatis berubah menjadi"dts.aliyuncs.com"setelah Anda menyimpan kebijakan kepercayaan, ini berarti<Alibaba Cloud account ID>salah. Hal ini terjadi karena Anda memasukkan ID akun database sumber alih-alih ID akun database tujuan.CatatanUntuk informasi selengkapnya tentang akun Alibaba Cloud yang digunakan untuk masuk ke konsol RAM dan akun yang ditentukan dalam kebijakan kepercayaan, lihat Informasi akun.

Dari daftar peran RAM

Buka halaman detail peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database sumber.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik peran RAM target.

Klik tab Trust Policy.

Di tab Trust Policy, klik Edit Trust Policy.

Di tab Script Editor, ganti isi editor kebijakan dengan kode berikut.

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::<Alibaba Cloud account ID>:root" ], "Service": [ "<Alibaba Cloud account ID>@dts.aliyuncs.com" ] } } ], "Version": "1" }Ganti dua placeholder

<Alibaba Cloud account ID>dengan ID akun yang memiliki database tujuan.Klik OK untuk menyimpan kebijakan kepercayaan.

Jika

"<Alibaba Cloud account ID>@dts.aliyuncs.com"di bagian `Service` kode secara otomatis berubah menjadi"dts.aliyuncs.com"setelah Anda menyimpan kebijakan kepercayaan, ini berarti<Alibaba Cloud account ID>salah. Hal ini terjadi karena Anda memasukkan ID akun database sumber alih-alih ID akun database tujuan.CatatanUntuk informasi selengkapnya tentang akun Alibaba Cloud yang digunakan untuk masuk ke konsol RAM dan akun yang ditentukan dalam kebijakan kepercayaan, lihat Informasi akun.

Skenario 2: Database tujuan lintas akun

Langkah 1: Buat peran RAM

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database tujuan.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik Create Role.

Di panel Create Role, Anda dapat mengonfigurasi peran RAM.

Untuk Select Trusted Entity, pilih Alibaba Cloud Account.

Untuk parameter Account, pilih Other Alibaba Cloud Account dan masukkan ID akun Alibaba Cloud yang memiliki database sumber.

Di bagian bawah halaman, klik OK.

Di panel Create Role, masukkan nama untuk peran RAM dan klik OK.

Contoh ini menggunakan ram-for-dts.

Langkah 2: Berikan izin kepada peran RAM

Dari halaman yang menunjukkan peran RAM telah dibuat

Di tab Permissions, klik Add Permissions.

Di panel Precise Permission, Anda dapat mengatur Policy Type ke System Policy.

Masukkan AliyunDTSRolePolicy di kotak teks Policy Name.

Klik OK.

Klik ikon

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

Dari daftar peran RAM

Buka halaman detail peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database tujuan.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik peran RAM target.

Di tab Permissions, klik Add Permissions.

Di panel Precise Permission, Anda dapat mengatur Policy Type ke System Policy.

Masukkan AliyunDTSRolePolicy di kotak teks Policy Name.

Klik OK.

Klik ikon

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

Langkah 3: Ubah kebijakan kepercayaan peran RAM

Dari halaman yang menunjukkan izin telah diberikan

Klik tab Trust Policy.

Di tab Trust Policy, klik Edit Trust Policy.

Di tab Script Editor, ganti isi editor kebijakan dengan kode berikut.

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::<Alibaba Cloud account ID>:root" ], "Service": [ "<Alibaba Cloud account ID>@dts.aliyuncs.com" ] } } ], "Version": "1" }Ganti dua placeholder

<Alibaba Cloud account ID>dengan ID akun Alibaba Cloud yang memiliki database sumber.Klik OK untuk menyimpan kebijakan kepercayaan.

Jika nilai

"<Alibaba Cloud account ID>@dts.aliyuncs.com"di bagian `Service` kode secara otomatis berubah menjadi"dts.aliyuncs.com"setelah Anda menyimpan kebijakan kepercayaan, ini menunjukkan bahwa<Alibaba Cloud account ID>salah. Anda telah memasukkan ID akun database tujuan alih-alih ID akun database sumber.CatatanUntuk informasi selengkapnya tentang akun Alibaba Cloud yang digunakan untuk masuk ke konsol RAM dan akun yang ditentukan dalam kebijakan kepercayaan, lihat Informasi akun.

Dari daftar peran RAM

Buka halaman detail peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database tujuan.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik peran RAM target.

Klik tab Trust Policy.

Di tab Trust Policy, klik Edit Trust Policy.

Di tab Script Editor, ganti isi editor kebijakan dengan kode berikut.

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::<Alibaba Cloud account ID>:root" ], "Service": [ "<Alibaba Cloud account ID>@dts.aliyuncs.com" ] } } ], "Version": "1" }Ganti dua placeholder

<Alibaba Cloud account ID>dengan ID akun Alibaba Cloud yang memiliki database sumber.Klik OK untuk menyimpan kebijakan kepercayaan.

Jika nilai

"<Alibaba Cloud account ID>@dts.aliyuncs.com"di bagian `Service` kode secara otomatis berubah menjadi"dts.aliyuncs.com"setelah Anda menyimpan kebijakan kepercayaan, ini menunjukkan bahwa<Alibaba Cloud account ID>salah. Anda telah memasukkan ID akun database tujuan alih-alih ID akun database sumber.CatatanUntuk informasi selengkapnya tentang akun Alibaba Cloud yang digunakan untuk masuk ke konsol RAM dan akun yang ditentukan dalam kebijakan kepercayaan, lihat Informasi akun.

Skenario 3: Database sumber dan tujuan lintas akun

Langkah 1: Konfigurasi otorisasi RAM menggunakan akun Alibaba Cloud yang memiliki database sumber

Buat peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database sumber.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik Create Role.

Di panel Create Role, Anda dapat mengonfigurasi peran RAM.

Untuk Select Trusted Entity, pilih Alibaba Cloud Account.

Atur Account ke Other Alibaba Cloud Account dan masukkan ID akun Alibaba Cloud yang akan membuat tugas DTS.

Di bagian bawah halaman, klik OK.

Di panel Create Role, masukkan nama untuk peran RAM dan klik OK.

Contoh ini menggunakan ram-for-dts.

Berikan izin kepada peran RAM.

Dari halaman yang menunjukkan peran RAM telah dibuat

Di tab Permissions, klik Add Permissions.

Di panel Precise Permission, Anda dapat mengatur Policy Type ke System Policy.

Masukkan AliyunDTSRolePolicy di kotak teks Policy Name.

Klik OK.

Klik ikon

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

Dari daftar peran RAM

Buka halaman detail peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database sumber.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik peran RAM target.

Di tab Permissions, klik Add Permissions.

Di panel Precise Permission, Anda dapat mengatur Policy Type ke System Policy.

Masukkan AliyunDTSRolePolicy di kotak teks Policy Name.

Klik OK.

Klik ikon

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

Ubah kebijakan kepercayaan peran RAM.

Dari halaman yang menunjukkan izin telah diberikan

Klik tab Trust Policy.

Di tab Trust Policy, klik Edit Trust Policy.

Di tab Script Editor, ganti isi editor kebijakan dengan kode berikut.

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::<Alibaba Cloud account ID>:root" ], "Service": [ "<Alibaba Cloud account ID>@dts.aliyuncs.com" ] } } ], "Version": "1" }Ganti dua placeholder

<Alibaba Cloud account ID>dengan ID akun Alibaba Cloud yang akan Anda gunakan untuk membuat tugas DTS.Klik OK untuk menyimpan kebijakan kepercayaan.

Jika

"<Alibaba Cloud account ID>@dts.aliyuncs.com"di bagian `Service` kode secara otomatis berubah menjadi"dts.aliyuncs.com"setelah Anda menyimpan kebijakan kepercayaan, ini menunjukkan bahwa<Alibaba Cloud account ID>salah. Anda harus memasukkan ID akun yang digunakan untuk membuat tugas DTS, bukan ID akun database sumber.CatatanUntuk informasi selengkapnya tentang akun Alibaba Cloud yang digunakan untuk masuk ke konsol RAM dan akun yang ditentukan dalam kebijakan kepercayaan, lihat Informasi akun.

Dari daftar peran RAM

Buka halaman detail peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database sumber.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik peran RAM target.

Klik tab Trust Policy.

Di tab Trust Policy, klik Edit Trust Policy.

Di tab Script Editor, ganti isi editor kebijakan dengan kode berikut.

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::<Alibaba Cloud account ID>:root" ], "Service": [ "<Alibaba Cloud account ID>@dts.aliyuncs.com" ] } } ], "Version": "1" }Ganti dua placeholder

<Alibaba Cloud account ID>dengan ID akun Alibaba Cloud yang akan Anda gunakan untuk membuat tugas DTS.Klik OK untuk menyimpan kebijakan kepercayaan.

Jika

"<Alibaba Cloud account ID>@dts.aliyuncs.com"di bagian `Service` kode secara otomatis berubah menjadi"dts.aliyuncs.com"setelah Anda menyimpan kebijakan kepercayaan, ini menunjukkan bahwa<Alibaba Cloud account ID>salah. Anda harus memasukkan ID akun yang digunakan untuk membuat tugas DTS, bukan ID akun database sumber.CatatanUntuk informasi selengkapnya tentang akun Alibaba Cloud yang digunakan untuk masuk ke konsol RAM dan akun yang ditentukan dalam kebijakan kepercayaan, lihat Informasi akun.

Langkah 2: Konfigurasi otorisasi RAM menggunakan akun Alibaba Cloud yang memiliki database tujuan

Buat peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database tujuan.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik Create Role.

Di panel Create Role, Anda dapat mengonfigurasi peran RAM.

Untuk Select Trusted Entity, pilih Alibaba Cloud Account.

Atur Account ke Other Alibaba Cloud Account dan masukkan ID akun Alibaba Cloud yang akan membuat tugas DTS.

Di bagian bawah halaman, klik OK.

Di panel Create Role, masukkan nama untuk peran RAM dan klik OK.

Contoh ini menggunakan ram-for-dts.

Berikan izin kepada peran RAM.

Dari halaman yang menunjukkan peran RAM telah dibuat

Di tab Permissions, klik Add Permissions.

Di panel Precise Permission, Anda dapat mengatur Policy Type ke System Policy.

Masukkan AliyunDTSRolePolicy di kotak teks Policy Name.

Klik OK.

Klik ikon

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

Dari daftar peran RAM

Buka halaman detail peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database tujuan.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik peran RAM target.

Di tab Permissions, klik Add Permissions.

Di panel Precise Permission, Anda dapat mengatur Policy Type ke System Policy.

Masukkan AliyunDTSRolePolicy di kotak teks Policy Name.

Klik OK.

Klik ikon

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

di sisi kanan tab Permission Management untuk menyegarkan halaman. Verifikasi bahwa otorisasi tepat berhasil.

Ubah kebijakan kepercayaan peran RAM.

Dari halaman yang menunjukkan izin telah diberikan

Klik tab Trust Policy.

Di tab Trust Policy, klik Edit Trust Policy.

Di tab Script Editor, ganti isi editor kebijakan dengan kode berikut.

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::<Alibaba Cloud account ID>:root" ], "Service": [ "<Alibaba Cloud account ID>@dts.aliyuncs.com" ] } } ], "Version": "1" }Ganti dua placeholder

<Alibaba Cloud account ID>dengan ID akun Alibaba Cloud yang akan Anda gunakan untuk membuat tugas DTS.Klik OK untuk menyimpan kebijakan kepercayaan.

Jika

"<Alibaba Cloud account ID>@dts.aliyuncs.com"di bagian `Service` kode secara otomatis berubah menjadi"dts.aliyuncs.com"setelah Anda menyimpan kebijakan kepercayaan, ini menunjukkan bahwa<Alibaba Cloud account ID>salah. Anda harus memasukkan ID akun yang digunakan untuk membuat tugas DTS, bukan ID akun database tujuan.CatatanUntuk informasi selengkapnya tentang akun Alibaba Cloud yang digunakan untuk masuk ke konsol RAM dan akun yang ditentukan dalam kebijakan kepercayaan, lihat Informasi akun.

Dari daftar peran RAM

Buka halaman detail peran RAM.

Masuk ke Konsol RAM menggunakan akun Alibaba Cloud yang memiliki database tujuan.

Di panel navigasi sebelah kiri, pilih .

Penting

PentingJangan pilih . Jika tidak, DTS akan gagal mengakses instans database dan melaporkan kesalahan.

Di halaman Roles, klik peran RAM target.

Klik tab Trust Policy.

Di tab Trust Policy, klik Edit Trust Policy.

Di tab Script Editor, ganti isi editor kebijakan dengan kode berikut.

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "RAM": [ "acs:ram::<Alibaba Cloud account ID>:root" ], "Service": [ "<Alibaba Cloud account ID>@dts.aliyuncs.com" ] } } ], "Version": "1" }Ganti dua placeholder

<Alibaba Cloud account ID>dengan ID akun Alibaba Cloud yang akan Anda gunakan untuk membuat tugas DTS.Klik OK untuk menyimpan kebijakan kepercayaan.

Jika

"<Alibaba Cloud account ID>@dts.aliyuncs.com"di bagian `Service` kode secara otomatis berubah menjadi"dts.aliyuncs.com"setelah Anda menyimpan kebijakan kepercayaan, ini menunjukkan bahwa<Alibaba Cloud account ID>salah. Anda harus memasukkan ID akun yang digunakan untuk membuat tugas DTS, bukan ID akun database tujuan.CatatanUntuk informasi selengkapnya tentang akun Alibaba Cloud yang digunakan untuk masuk ke konsol RAM dan akun yang ditentukan dalam kebijakan kepercayaan, lihat Informasi akun.

Apa yang harus dilakukan selanjutnya

Setelah menyelesaikan otorisasi RAM, Anda dapat membuat tugas lintas akun. Untuk informasi selengkapnya, lihat Konfigurasi tugas lintas akun.