Fitur always-confidential database untuk ApsaraDB RDS for MySQL memanfaatkan confidential computing untuk mengenkripsi data sensitif sepanjang siklus hidupnya sekaligus memenuhi regulasi perlindungan data. Penyedia platform cloud, pengguna yang tidak berwenang, DBA, developer, dan personel O&M tidak dapat mengakses data dalam bentuk teks biasa. Untuk perbandingan pendekatan enkripsi, lihat Perbandingan teknologi enkripsi database.

Cara kerja

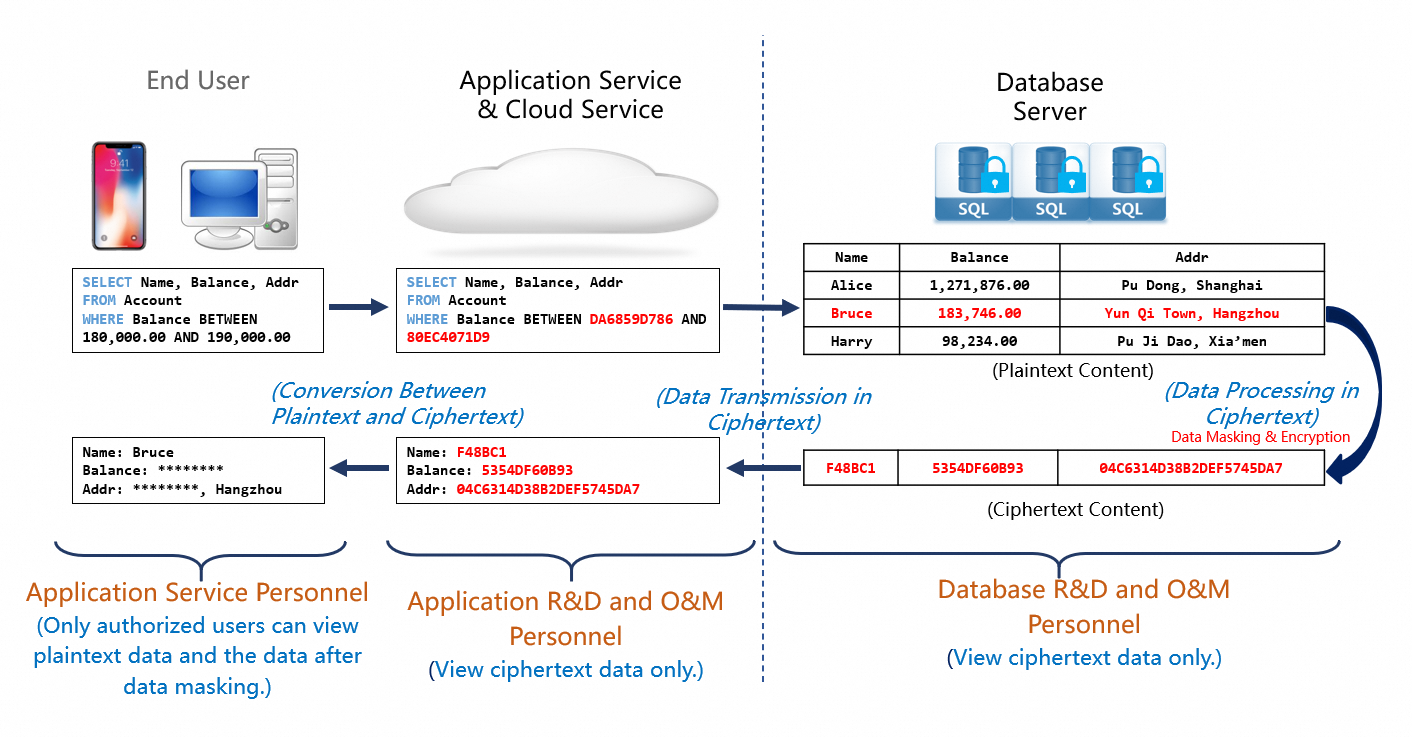

Always-confidential database mendukung semua operasi database pada data terenkripsi, termasuk transaksi, kueri, dan analisis. Data diproses di dalam enclave aman, seperti aplikasi dan database. Di luar enclave, data tetap dalam bentuk ciphertext. Hasil kueri dienkripsi sebelum dikembalikan.

Pendekatan ini melindungi dari ancaman eksternal maupun internal, menjaga kerahasiaan data sepanjang siklus hidupnya, serta memastikan privasi data di cloud.

Mencegah kebocoran data di cloud

Always-confidential database mengenkripsi data yang dilindungi dalam hasil kueri. Bahkan jika kredensial akun bocor, data tetap rahasia.

Kombinasikan always-confidential database dengan salah satu fitur enkripsi disk berikut untuk menerapkan enkripsi multi-lapis:

-

Cloud disk encryption (direkomendasikan). Untuk detailnya, lihat Gunakan fitur cloud disk encryption.

-

Transparent data encryption (TDE). Untuk detailnya, lihat Konfigurasikan TDE.

Baik Cloud disk encryption maupun TDE menyediakan kemampuan enkripsi disk. Kombinasikan keduanya dengan always-confidential database sesuai kebutuhan bisnis Anda.

Kasus penggunaan

Always-confidential database menyediakan kemampuan keamanan native untuk melindungi kerahasiaan data pada tingkat arsitektur, menjamin stabilitas tinggi, performa tinggi, dan efisiensi biaya sistem database Anda.

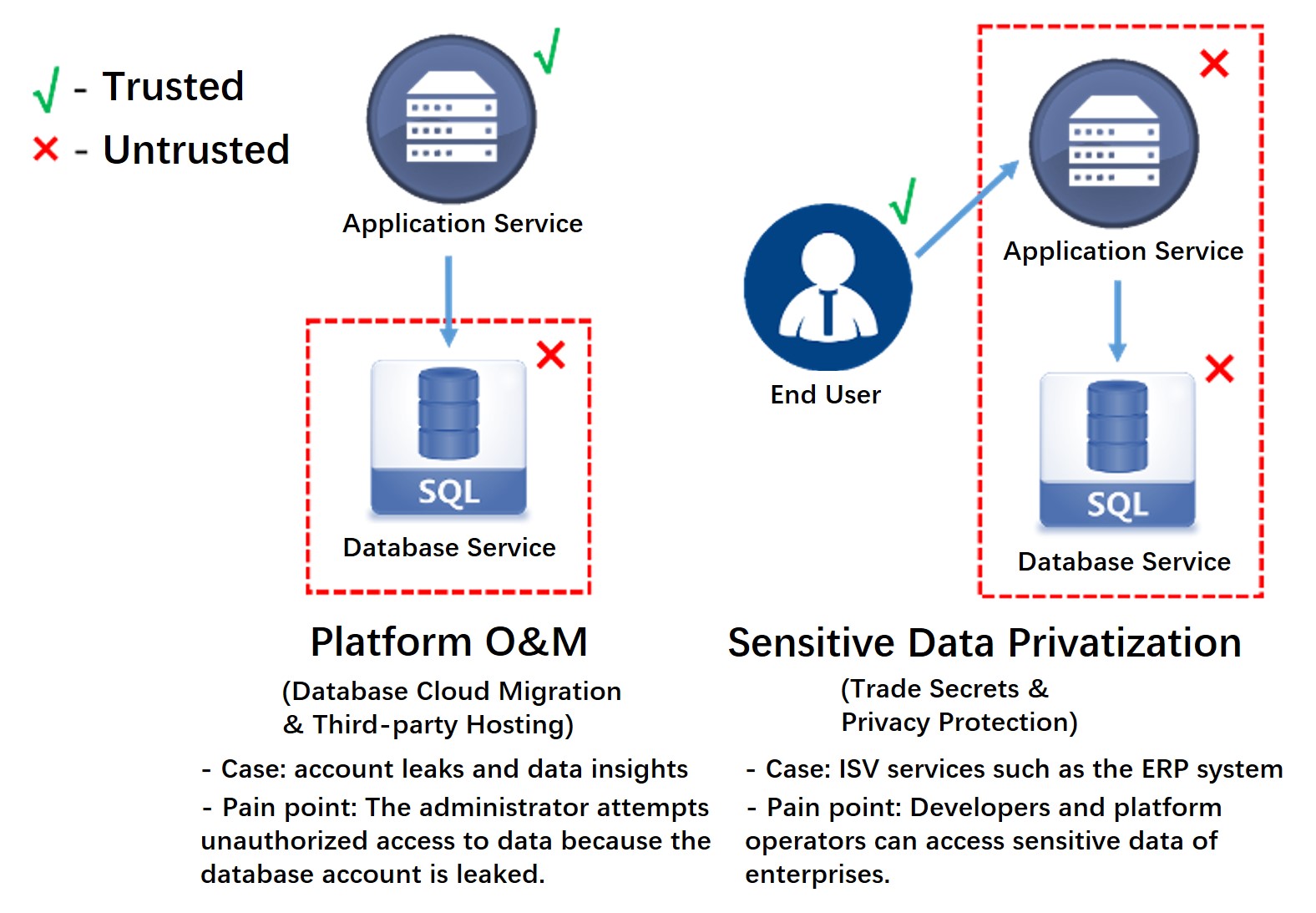

Platform O&M

Menjaga layanan database dalam trusted execution environments (TEEs) di platform pihak ketiga. Pemilik data biasanya adalah penyedia layanan aplikasi yang ingin mencegah penyedia layanan database dan personel O&M yang tidak berwenang mengakses data aplikasi.

Contoh:

-

Database dimigrasikan ke cloud. Always-confidential database mencegah penyedia platform cloud dan personel O&M yang tidak berwenang mengakses data.

-

Sistem database dideploy di server di pusat data untuk koneksi aplikasi. Always-confidential database mencegah personel O&M yang tidak berwenang mengakses data.

Kepatuhan terhadap perlindungan data

Menjaga data pengguna dalam TEE di platform pihak ketiga. Dalam aplikasi yang berinteraksi langsung dengan pengguna, data tertentu seperti data kesehatan dan data keuangan dimiliki oleh pengguna. Pengguna menginginkan layanan aplikasi menyediakan kemampuan manajemen dan analisis data tanpa mengakses data pribadi dalam bentuk teks biasa.

Contoh:

-

Perusahaan menggunakan layanan pihak ketiga untuk mengelola data komersial. Always-confidential database mencegah rahasia dagang terungkap kepada penyedia layanan pihak ketiga.

-

Penyedia layanan pihak ketiga mengelola data rahasia seperti personally identifiable information (PII) dan informasi genetik. Always-confidential database membantu memenuhi persyaratan kepatuhan untuk enkripsi end-to-end.

Tingkat keamanan

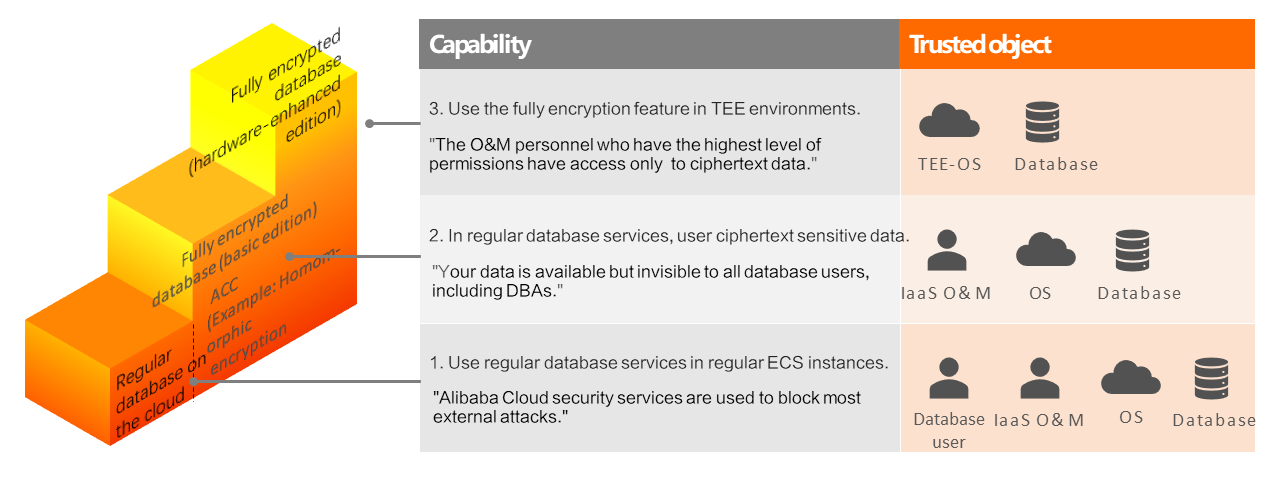

ApsaraDB RDS mencegah ancaman keamanan pada tingkat berikut, diurutkan berdasarkan peningkatan perlindungan:

Tingkat keamanan |

Perlindungan |

Persyaratan kepercayaan |

Metode isolasi |

Ketersediaan |

Database reguler di cloud |

Memblokir sebagian besar serangan eksternal saat digunakan bersama layanan keamanan Alibaba Cloud |

Sistem operasi, perangkat lunak database, personel O&M Infrastructure as a Service (IaaS), dan pengguna database |

Layanan keamanan Alibaba Cloud |

Tersedia |

Always-confidential database (edisi dasar) Direkomendasikan |

Data tersedia tetapi tidak terlihat oleh semua pengguna database, termasuk DBA. Bekerja sama dengan modul always-confidential access control untuk membatasi kemampuan pengguna database dalam memanipulasi data. |

Sistem operasi, perangkat lunak database, dan personel O&M IaaS |

Modul always-confidential access control |

Tersedia untuk semua tipe instans |

Always-confidential database (edisi berbasis hardware) |

Menggunakan teknologi TEE untuk memungkinkan instans RDS yang menggunakan always-confidential database (edisi dasar) berjalan di lingkungan TEE, dengan semua ancaman keamanan eksternal diisolasi. |

Sistem operasi dan perangkat lunak database |

Teknologi TEE: Intel SGX, Intel TDX, ARM TrustZone, AMD SEV, Hygon CSV, dan confidential containers |

Belum dirilis resmi. Edisi berbasis TDX sedang dalam pengembangan awal. |

Semua tingkat keamanan memiliki fitur dan kemampuan kriptografi lanjutan yang konsisten, termasuk fully homomorphic encryption (FHE) dan homomorphic encryption. Untuk mencoba edisi berbasis TDX, ajukan permohonan uji coba.