Anda hanya dapat menyimpan log di Simple Log Service (SLS) untuk wilayah dan Virtual Private Cloud (VPC) yang telah mengaktifkan analisis lalu lintas. Mengaktifkan penyimpanan log secara otomatis mengaktifkan analisis lalu lintas. Jika Anda menonaktifkan analisis lalu lintas, tidak ada data log yang dikumpulkan. Untuk informasi selengkapnya, lihat Aktifkan atau nonaktifkan analisis lalu lintas jaringan.

Kasus penggunaan

Karena alasan kepatuhan dan keamanan, organisasi sering kali diwajibkan untuk menyimpan dan menganalisis log jaringan. Log resolusi zona pribadi mencatat penggunaan nama domain dalam jaringan pribadi Anda, sehingga membantu Anda melakukan audit aktivitas pengguna serta segera mengidentifikasi potensi risiko keamanan.

Log resolusi zona pribadi

Sebuah log resolusi zona pribadi mencatat aktivitas kueri dan respons DNS dari titik akhir di semua Virtual Private Cloud (VPC) yang terkait dengan Akun Alibaba Cloud tertentu. Setiap entri log mencakup detail seperti wilayah, ID VPC, alamat IP sumber, alamat IP tujuan (alamat server DNS), nama domain yang dikueri, tipe catatan, dan respons. Domain yang dikueri mencakup domain pribadi otoritatif yang dikonfigurasi di PrivateZone maupun domain publik eksternal. Untuk menyederhanakan pengumpulan, manajemen, dan analisis log dalam skenario multi-akun dan multi-wilayah, Alibaba Cloud DNS dan Simple Log Service (SLS) menyediakan fitur pencatatan satu-klik di aplikasi Log Audit.

Log resolusi zona pribadi mencatat kueri dan respons nama domain dari titik akhir internal. Nama domain yang dikueri termasuk dalam empat kategori berikut:

1. Nama domain otoritatif bawaan

PrivateZone menyediakan layanan DNS pribadi berdasarkan lingkungan Virtual Private Cloud (VPC) Alibaba Cloud. Layanan ini memungkinkan Anda memetakan nama domain pribadi kustom ke alamat IP di satu atau beberapa VPC. Anda dapat menggunakan nama domain pribadi kustom tersebut untuk mengelola resource Alibaba Cloud dalam VPC Anda, seperti hostname ECS, instance SLB, dan bucket OSS. Nama domain pribadi ini tidak dapat diakses dari luar VPC. Anda juga dapat menghubungkan VPC Anda ke pusat data tradisional melalui jalur sewa atau VPN, sehingga memungkinkan berbagi sumber daya antara pusat data dan VPC melalui nama domain pribadi.

2. Nama domain instance produk cloud

DNS infrastruktur cloud menyelesaikan semua nama domain instance dari produk Alibaba Cloud.

3. Nama domain eksternal yang diteruskan

Fitur penerusan meneruskan permintaan resolusi nama domain dari VPC ke sistem DNS pusat data Anda.

4. Nama domain publik yang diselesaikan secara rekursif

Server DNS otoritatif publik adalah server DNS yang dikonfigurasi untuk nama domain publik tertentu, seperti "example.com", di registri nama domain atau pendaftar nama domain. Server ini mengelola dan menyelesaikan data otoritatif untuk domain root, domain tingkat atas, dan tingkat domain lainnya. Server DNS otoritatif publik hanya menyelesaikan nama domain yang dikelolanya dan menolak permintaan untuk nama domain lain.

Field log resolusi zona pribadi

1. Log permintaan

Parameter | Deskripsi | Contoh |

dns_msg_flags | Flag pesan DNS.

| RD |

dns_msg_id | ID unik untuk kueri DNS. | 30914 |

dst_addr | Alamat IP tujuan. | 100.100.2.136 |

dst_port | Port tujuan. | 53 |

ecs_hostname | Hostname ECS. | iZbp1b1mx9fhe34k***** |

ecs_id | ID instance ECS. | i-bp1b1mx9fhe34kh**** |

module_type | Modul yang menghasilkan log. Untuk log permintaan, nilai ini selalu

| GLOBAL |

query_name | Nama domain yang dikueri. | www.example.com. |

query_type | Tipe catatan kueri, seperti A, AAAA, CNAME, TXT, atau MX. | A |

region_id | ID wilayah. | cn-shanghai |

src_addr | Alamat IP sumber. | 192.168.0.1 |

src_port | Port sumber. | 42071 |

transport | Protokol transport. | UDP |

user_id | ID akun Alibaba Cloud. | 139749398683**** |

vpc_id | ID VPC. | vpc-bp1eyy43516itw78**** |

edns | Mekanisme Ekstensi untuk DNS (EDNS). Field ini dapat muncul dalam log kueri atau respons. | "flags: DO udp: 1408 CLIENT-SUBNET: 1.1.XX.XX/32/24" |

2. Log respons global

Parameter | Deskripsi | Contoh |

answer_rrset | Set record resource jawaban. | Array JSON: ["www.example.com. 600 A 192.168.1.1", "www.example.com 600 A 192.168.1.2", ] |

authority_rrset | Set record resource otoritatif. | Array JSON: ["example.com. 600 SOA ns1.example.com. hostmaster.example.com. 2023010101 3600 1200 3600 360" ] |

additional_rrset | Set record resource tambahan. | Array JSON: ["ns1.example.com. 600 A 100.100.2.136"] |

dns_msg_flags |

| QR |

dns_msg_id | ID unik untuk kueri DNS. | 30914 |

dst_addr | Alamat IP tujuan. | 192.168.0.1 |

dst_port | Port tujuan. | 42071 |

ecs_hostname | Hostname ECS. | iZbp1b1mx9fhe34k***** |

ecs_id | ID instance ECS. | i-bp1b1mx9fhe34kh**** |

module_type | Modul yang menghasilkan log.

| GLOBAL |

query_name | Nama domain yang dikueri. | www.example.com. |

query_type | Tipe catatan kueri, seperti A, AAAA, CNAME, TXT, atau MX. | A |

rcode | Kode respons.

| 0 |

region_id | Wilayah | cn-shanghai |

resolve_path | Jalur resolusi, hanya tersedia pada log respons global. Dipisahkan dengan koma ASCII, masing-masing merepresentasikan zona akselerasi otoritatif, zona biasa otoritatif, modul cache, modul forward, dan modul rekursif. 1: Menunjukkan permintaan melewati modul tersebut 0: Menunjukkan permintaan melewati modul tersebut Saat melibatkan resolusi CNAME bertingkat, beberapa posisi dapat bernilai 1. | 1,0,0,0,0 |

rt | Latensi respons:

| 10ms |

src_addr | Alamat IP sumber | 100.100.2.136 |

src_port | Port sumber | 53 |

transport | Protokol transport | UDP |

user_id | ID akun Alibaba Cloud | 139749398683**** |

vpc_id | ID instance VPC | vpc-bp1eyy43516itw78**** |

edns | Protokol ekstensi DNS, mungkin muncul dalam log kueri/respons | "flags: DO udp: 1408 CLIENT-SUBNET: 1.1.XX.XX/32/24" |

3. Contoh log respons modul

Field log | Penjelasan | Data contoh (hanya sebagai referensi format) |

answer_rrset | Set record resource jawaban | Array JSON: ["www.example.com. 600 A 192.168.1.1", "www.example.com 600 A 192.168.1.2", ] |

authority_rrset | Kumpulan Catatan Sumber Daya Otoritatif | Array JSON: ["example.com. 600 SOA ns1.example.com. hostmaster.example.com. 2023010101 3600 1200 3600 360" ] |

additional_rrset | Kumpulan Rekaman Sumber Daya Lainnya | Array JSON: ["ns1.example.com. 600 A 100.100.2.136"] |

dns_msg_id | ID pesan DNS, menunjukkan kode identifikasi unik untuk kueri DNS ini | 30914 |

dst_addr | Alamat IP tujuan | 100.100.2.136 |

dst_port | Port tujuan | 53 |

ecs_hostname | Hostname ECS | iZbp1b1mx9fhe34k***** |

ecs_id | ID instance ECS | i-bp1b1mx9fhe34kh**** |

module_type | Tipe log modul:

| AUTH_FAST |

query_name | Mencari Nama Domain | www.example.com. |

query_type | Tipe catatan kueri, misalnya A, AAAA, CNAME, TXT, MX, dll. | A |

rcode | Kode status respons:

| 0 |

region_id | Wilayah | cn-shanghai |

rt | Latensi respons:

| 1ms |

src_addr | Alamat IP sumber | 192.168.0.1 |

src_port | Port sumber | 42071 |

transport | Protokol transport | UDP |

user_id | ID akun Alibaba Cloud | 139749398683**** |

vpc_id | ID instance VPC | vpc-bp1eyy43516itw78**** |

edns | Protokol ekstensi DNS, mungkin muncul dalam log kueri/respons | "flags: DO udp: 1408 CLIENT-SUBNET: 1.1.XX.XX/32/24" |

Audit Log DNS Pribadi

1. Apa itu log audit

Log Audit Service adalah aplikasi pada platform Simple Log Service (SLS) Alibaba Cloud. Layanan ini mewarisi semua fitur Simple Log Service (SLS) dan menyediakan kemampuan canggih seperti manajemen multi-akun serta pengumpulan log lintas-wilayah dari berbagai produk Alibaba Cloud. Layanan ini juga memungkinkan Anda menggunakan Resource Directory untuk mengelola dan mencatat informasi log instance produk cloud secara terpusat dan sistematis di berbagai akun.

2. Mengaktifkan log audit DNS pribadi

Fitur Audit Log DNS Internal tersedia di wilayah Tiongkok (Shanghai), Tiongkok (Beijing), Tiongkok (Guangzhou), Tiongkok (Shenzhen), Tiongkok (Hangzhou), Tiongkok (Qingdao), Tiongkok (Zhangjiakou), Singapura, Tiongkok (Hong Kong), dan Tiongkok (Shenzhen) Finance. Jika Anda memerlukan fitur ini di wilayah lain, kirimkan tiket. Tim produk akan mengevaluasi permintaan Anda dan memutuskan apakah akan menambahkan dukungan.

Login ke Konsol aplikasi Log Audit.

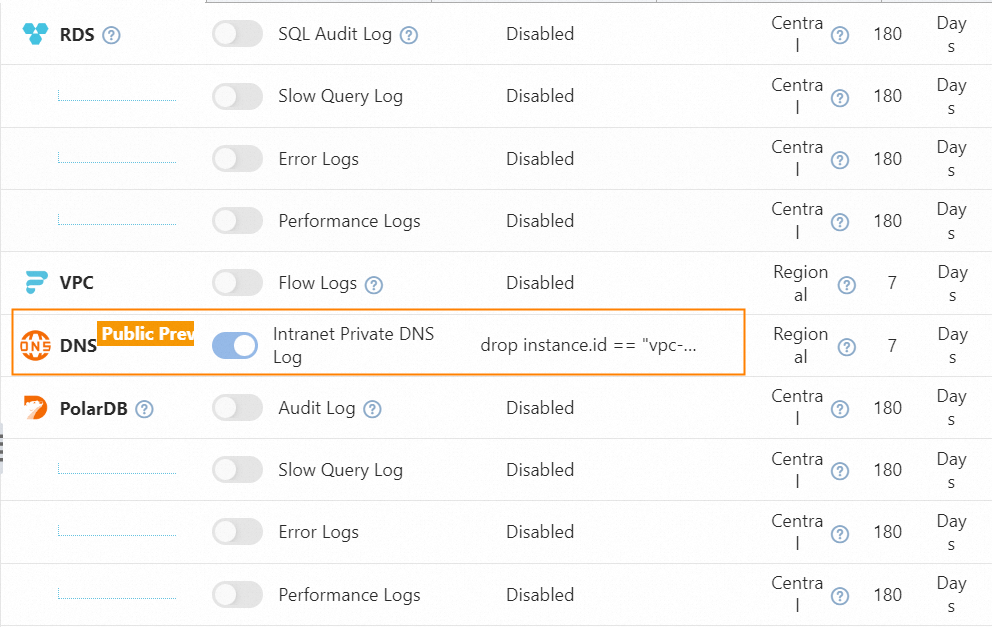

Pada halaman Global Settings, aktifkan sakelar Log Audit untuk DNS internal dan pilih Central Project region, seperti cn-hangzhou. Untuk informasi selengkapnya, lihat Aktifkan pengumpulan log.

3. Fitur lainnya

Log Audit menyediakan kemampuan pengumpulan cross-account yang kuat untuk mengkonsolidasikan log resolusi zona pribadi dari akun anggota ke akun manajemen pusat. Log Audit mendukung dua mode manajemen multi-akun:

Kemampuan pengumpulan cross-account yang kuat dari Log Audit memungkinkan Anda mengumpulkan log DNS internal dari akun anggota ke akun pusat secara terpusat dalam skenario multi-akun. Log Audit mendukung dua jenis konfigurasi manajemen multi-akun:

Mode manajemen Resource Directory

Mode manajemen autentikasi kustom

Untuk langkah-langkah konfigurasi terperinci, lihat Kumpulkan log produk cloud multi-akun.

Terraform adalah tool open-source. Anda dapat menggunakan command-line interface (CLI)-nya untuk dengan mudah men-deploy dan mengelola versi file konfigurasi di Alibaba Cloud atau cloud lain yang didukung. Untuk langkah-langkah terperinci tentang cara mengonfigurasi pengumpulan log untuk produk cloud menggunakan Log Audit dan Terraform, lihat Configure Log Audit Service using Terraform.

Terraform adalah tool open-source yang menyediakan command-line interface (CLI) untuk men-deploy dan mengontrol versi file konfigurasi di Alibaba Cloud atau cloud lain yang didukung. Untuk langkah-langkah terperinci tentang cara menggunakan Terraform untuk mengonfigurasi pengumpulan log untuk produk cloud di Log Audit, lihat Gunakan Terraform untuk mengonfigurasi layanan Log Audit.

Contoh berikut menunjukkan cara menggunakan Terraform untuk mengonfigurasi pengumpulan log DNS pribadi:

resource "alicloud_log_audit" "dns_example" {

display_name = "tf-audit-test-dns"

aliuid = "1480************" // Akun manajemen.

variable_map = {

"dns_intranet_enabled" = "true", // Aktifkan pengumpulan log DNS internal.

"dns_sync_enabled" = "true", // Aktifkan sinkronisasi log regional ke proyek pusat.

"dns_intranet_ttl" = "3", // Periode penyimpanan log regional: 3 hari.

"dns_sync_ttl" = "185" // Periode penyimpanan log terpusat: 185 hari.

"dns_intranet_collection_policy" = "accept tag.env == \\\"test\\\"\\ndrop \\\"*\\\"" // Aktifkan log DNS internal hanya untuk instance VPC dengan tag env=test.

}

multi_account = ["1039************"] // Konfigurasi multi-akun.

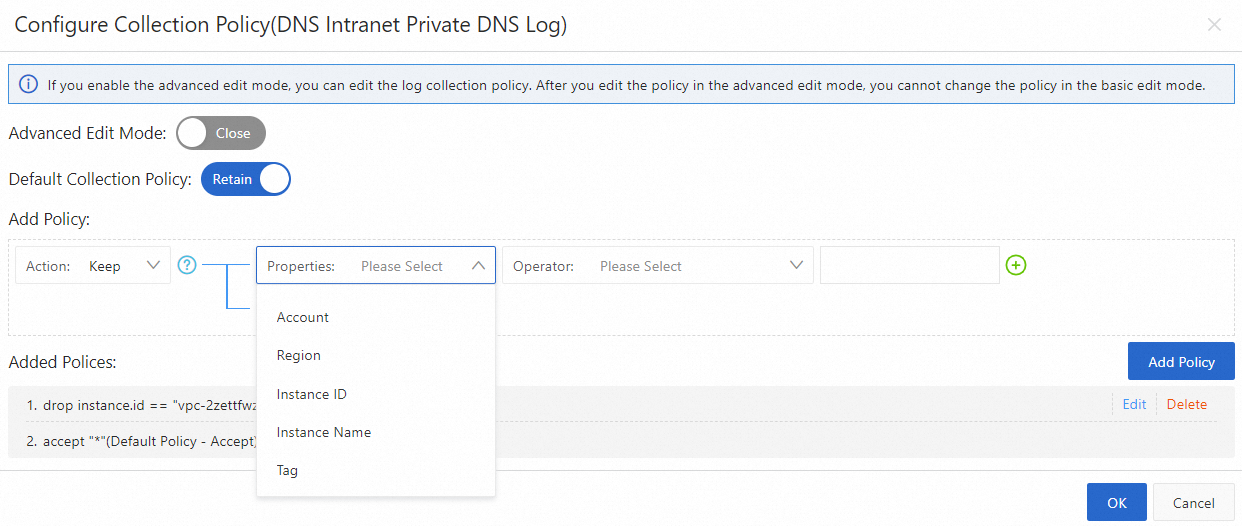

}Anda dapat mengontrol secara detail pengumpulan log resolusi zona pribadi. Unit terkecil untuk pengumpulan log adalah instance VPC, yang memungkinkan Anda mengontrol pengumpulan log DNS berdasarkan informasi instance VPC.

Anda dapat mengelola pengumpulan log DNS internal dengan kontrol detail halus. Granularitas pengumpulan minimum adalah instance VPC, yang memungkinkan Anda mengontrol pengumpulan log untuk setiap VPC.

Anda dapat mengelola kebijakan pengumpulan di konsol Log Audit. Gambar berikut menunjukkan contoh kebijakan yang dikonfigurasi untuk mengumpulkan log DNS internal hanya dari instance VPC yang memiliki kunci tag env dan nilai tag prod. Dengan mengonfigurasi kebijakan pengumpulan, Anda dapat menerapkan manajemen pengumpulan detail halus dan mengurangi pengumpulan log yang tidak perlu.

Praktik Terbaik Analisis Log

Berikut ini beberapa skenario umum untuk mengkueri dan menganalisis log DNS internal. Anda juga dapat membuat pernyataan kueri dan analisis kustom berdasarkan kebutuhan aktual Anda. Selain itu, Anda dapat menambahkan hasil kueri SQL ke dasbor, menyimpannya sebagai kueri cepat, atau membuat alert darinya untuk analisis dan pemrosesan lebih lanjut.

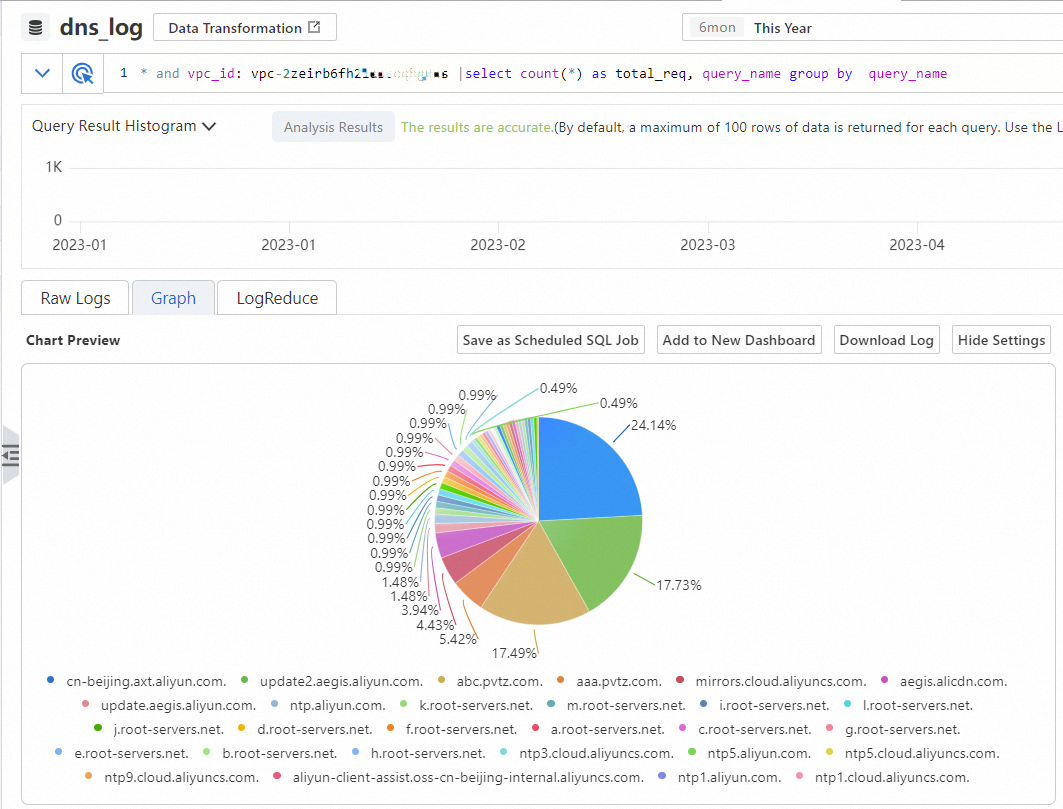

1. Jenis hasil resolusi DNS

Distribusi permintaan DNS untuk nama domain berbeda dalam VPC tertentu selama periode waktu tertentu.

* and vpc_id: vpc-2ze9dducyc3t6p8aeksb3 |select count(*) as total_req, query_name group by query_name

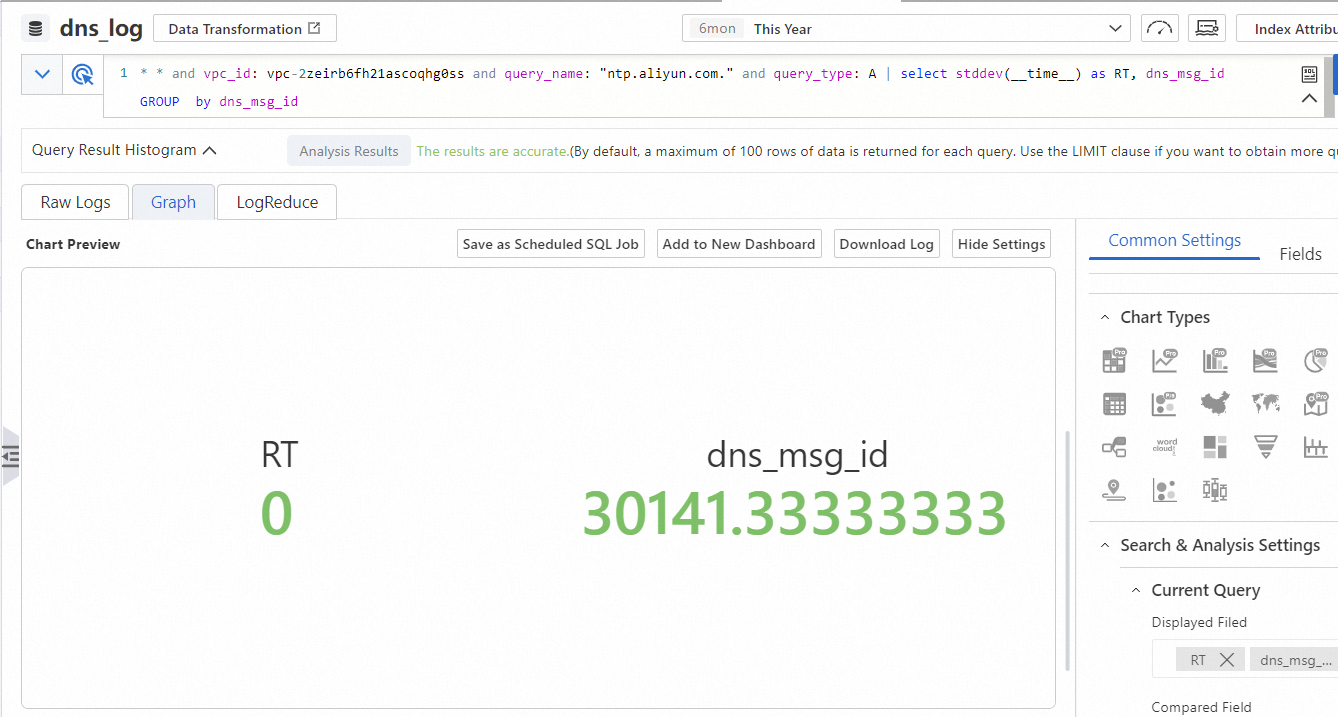

2. Masalah waktu respons resolusi DNS

Analisis statistik waktu respons resolusi DNS untuk VPC, nama domain, dan tipe kueri tertentu dalam periode waktu tertentu.

* and vpc_id: vpc-2ze9dducyc3t6p8aeksb3 and query_name: "metrichub-cn-beijing.aliyun.com." and query_type: A | select stddev(__time__) as RT, dns_msg_id GROUP by dns_msg_id

3. Analisis anomali parsing

Server ECS Alibaba Cloud pelanggan mengalami anomali resolusi saat mengkueri sebuah domain. Pelanggan mengaktifkan log resolusi zona pribadi dan menyimpan log terkait di SLS untuk menganalisis lebih lanjut penyebab anomali tersebut. Catatan log SLS dapat berisi tiga jenis log berikut: log permintaan, log respons global, dan log respons modul.

Proses analisisnya sebagai berikut:

Gunakan parameter

src_portdandns_msg_iduntuk mengidentifikasi dan menyaring semua entri log untuk satu permintaan resolusi.Gunakan field berikut untuk membedakan ketiga jenis log:

rt: Field ini kosong untuk log permintaan.resolve_path: Field ini kosong untuk log respons modul.Field ini tidak kosong untuk log respons global.

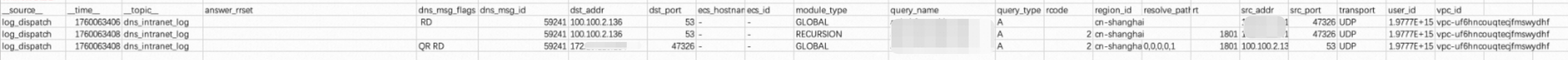

Contoh hasil error

Berdasarkan aturan di atas, entri pertama adalah log permintaan, yang kedua adalah log respons modul, dan yang ketiga adalah log respons global.

Klien mengirim permintaan DNS untuk kueri rekursif.

Permintaan dikirim ke modul rekursif, tetapi resolusi gagal.

Server di 100.100.2.136 mengembalikan hasil kegagalan ke klien.

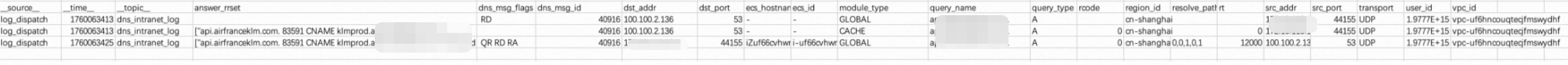

Contoh hasil sukses

Klien mengirim permintaan DNS untuk kueri rekursif.

Permintaan dikirim ke modul rekursif, dan resolusi berhasil.

Server di 100.100.2.136 mengembalikan hasil resolusi ke klien.