Topik ini menggunakan sumber data OSS sebagai contoh untuk menjelaskan cara mengonfigurasi sumber data menggunakan otorisasi berbasis peran RAM. Metode ini meningkatkan keamanan data Anda di cloud.

Prasyarat

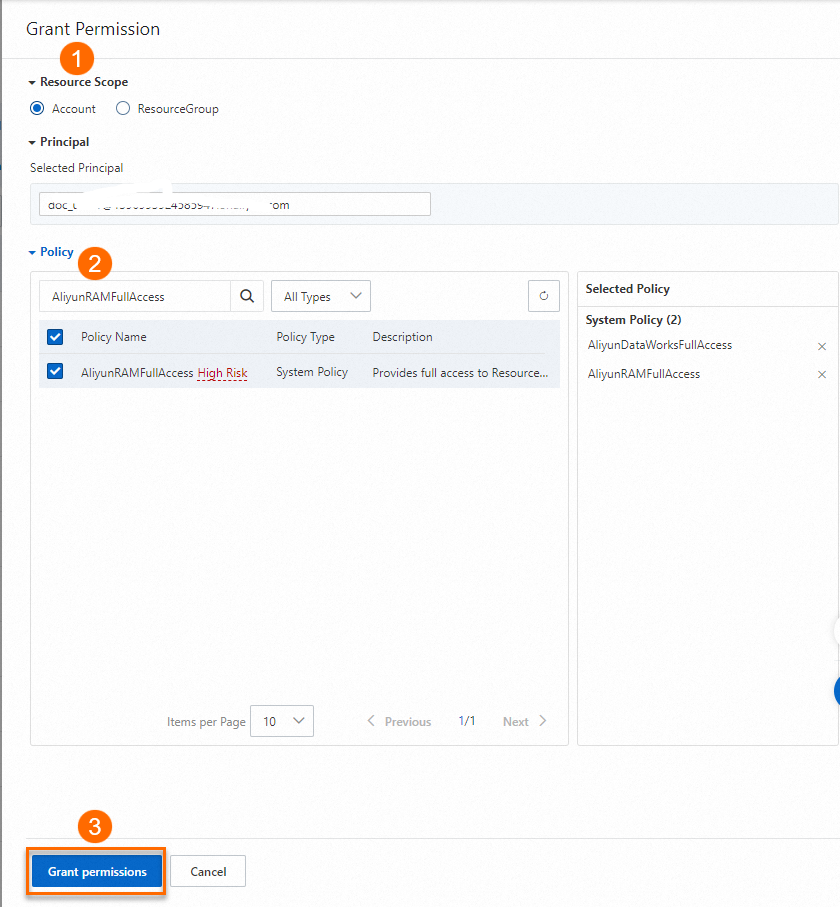

Untuk masuk sebagai pengguna Resource Access Management (RAM) dan menyelesaikan langkah-langkah dalam topik ini, Anda harus terlebih dahulu memberikan kebijakan AliyunDataWorksFullAccess dan AliyunRAMFullAccess kepada pengguna RAM tersebut. Untuk informasi selengkapnya, lihat Manage RAM user permissions.

Jika Anda menggunakan akun Alibaba Cloud, Anda dapat melewati prasyarat ini.

Gambar berikut menunjukkan cara menambahkan izin.

Informasi latar belakang

Sumber data merupakan fondasi bagi tugas sinkronisasi data dan memengaruhi keamanan data perusahaan Anda di cloud. DataWorks memungkinkan Anda menggunakan mode RAM role-based authorization yang lebih aman untuk mengonfigurasi dan mengakses sumber data, seperti OSS, AnalyticDB for MySQL, LogHub, Tablestore, dan Hologres. Mode ini meningkatkan keamanan data cloud Anda serta membantu mencegah masalah seperti penyalahgunaan sumber data dan kebocoran AccessKey.

Mode akses sumber data mencakup otorisasi berbasis peran RAM dan mode AccessKey. Topik ini menjelaskan cara mengonfigurasi sumber data menggunakan otorisasi berbasis peran RAM. Anda dapat memilih mode yang sesuai dengan kebutuhan bisnis Anda. Prinsip dari mode AccessKey dan mode otorisasi berbasis peran RAM adalah sebagai berikut:

AccessKey mode

Pada mode AccessKey yang kurang aman—yang menggunakan ID AccessKey dan rahasia AccessKey—Anda dapat menyelesaikan konfigurasi dengan memasukkan AccessKey dari akun Alibaba Cloud atau pengguna RAM.

Sebagai contoh, untuk mengonfigurasi sumber data OSS, Anda dapat memasukkan AccessKey dari akun yang memiliki izin untuk mengakses bucket OSS tertentu pada halaman Configure Data Source.

Ketika Anda mengeksekusi atau menjadwalkan tugas sinkronisasi, tugas tersebut menggunakan AccessKey ini untuk mengakses OSS dan membaca atau menulis data.

CatatanPada AccessKey mode, jika AccessKey bocor, data OSS yang terkait juga akan terpapar.

RAM role-based authorization

Mode RAM role-based authorization menyediakan cara yang lebih aman untuk mengakses sumber data. Mode ini tidak memerlukan AccessKey, sehingga secara efektif menghindari risiko kebocoran AccessKey.

Pada mode RAM role-based authorization, Anda hanya perlu memberikan peran yang memiliki izin akses OSS kepada akun layanan DataWorks. Hal ini memungkinkan akses ke sumber data OSS tanpa AccessKey.

Mode ini juga memenuhi kebutuhan pengguna perusahaan, memungkinkan Anda menetapkan peran dengan cakupan izin berbeda untuk sumber data yang berbeda guna mendukung pengelolaan izin yang lebih profesional.

Ikhtisar proses

Agar pengguna RAM dapat melakukan seluruh proses alih-alih akun root, topik ini menjelaskan kondisi yang diperlukan agar pengguna RAM dapat menjalankan setiap langkah. Proses penggunaan otorisasi berbasis peran RAM adalah sebagai berikut.

Akun Alibaba Cloud atau pengguna RAM yang diberikan kebijakan AliyunRAMFullAccess membuka Konsol RAM untuk menentukan peran yang akan diasumsikan dan kebijakan yang akan diberikan.

Peran yang akan diasumsikan: Buat peran kustom untuk akun layanan DataWorks asumsikan. Setelah akun layanan DataWorks mengasumsikan peran tersebut, peran tersebut dapat mengakses sumber data OSS dalam cakupan izin yang diberikan kepada peran tersebut.

Kebijakan yang akan diberikan: Buat kebijakan yang mencakup izin `PassRole`. Kebijakan ini memberikan pengguna izin untuk menggunakan peran tertentu guna membuat sumber data atau menjalankan tugas sinkronisasi.

Akun Alibaba Cloud atau pengguna RAM yang diberikan kebijakan AliyunRAMFullAccess membuka Konsol RAM untuk memberikan izin kepada pengguna RAM yang akan menjalankan Langkah 4 dan Langkah 5 agar dapat menggunakan peran tersebut.

CatatanJika pengguna RAM yang belum diberikan izin ini membuat sumber data menggunakan mode RAM role-based authorization, semua tugas sinkronisasi yang dikonfigurasi dengan sumber data tersebut akan gagal.

Pembuat sumber data membuka Data Integration DataWorks untuk membuat sumber data dalam mode RAM role-based authorization. Hal ini memungkinkan akun layanan DataWorks mengasumsikan peran untuk mengakses sumber data OSS saat tugas sinkronisasi dijalankan.

CatatanLangkah ini hanya tersedia jika pembuat sumber data telah diotorisasi pada Langkah 3.

Pembuat tugas sinkronisasi membuka Data Studio untuk membuat tugas sinkronisasi berdasarkan sumber data yang telah dikonfigurasi.

Pelaksana menjalankan tugas sinkronisasi data di Data Studio atau Operation Center.

CatatanLangkah ini hanya dapat dilakukan setelah pelaksana tugas diberi otorisasi dalam Langkah 3.

Prosedur

Buat peran yang akan diasumsikan.

Berdasarkan kebutuhan keamanan Anda, Anda dapat membuat peran kustom berbeda untuk sumber data yang berbeda. Topik ini menggunakan skenario berikut sebagai contoh untuk menunjukkan cara membuat peran yang akan diasumsikan.

CatatanHanya akun Alibaba Cloud atau pengguna RAM dengan izin AliyunRAMFullAccess yang dapat melakukan langkah ini.

Sebuah perusahaan memiliki 100 bucket yang menyimpan seluruh datanya. Tim data besar hanya perlu menggunakan data dari salah satu bucket tersebut. Jika peran preset AliyunDataWorksAccessingOSSRole digunakan, tim data besar mungkin dapat mengakses 99 bucket lainnya, yang menimbulkan risiko manajemen.

Oleh karena itu, pemilik akun Alibaba Cloud dapat membuat peran kustom bernama BigDataOssRole untuk tim data besar. Pemilik juga dapat membatasi penggunaan peran ini hanya untuk anggota tertentu dari tim data besar guna mengelola izin antar tim.

Buat peran kustom.

Contoh ini menunjukkan cara membuat peran kustom bernama BigDataOssRole dengan Alibaba Cloud Account sebagai entitas tepercaya. Untuk informasi selengkapnya, lihat Create a RAM role for a trusted Alibaba Cloud account.

Buat kebijakan kustom.

Contoh ini menunjukkan cara membuat kebijakan yang memberikan izin baca dan tulis pada bucket tertentu. Untuk informasi selengkapnya tentang cara membuat kebijakan, lihat Create a custom policy. Konten kebijakan adalah sebagai berikut.

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "oss:GetObject", "oss:ListObjects", "oss:GetObjectMetadata", "oss:GetObjectMeta", "oss:GetBucketAcl", "oss:GetBucketInfo", "oss:PutObject", "oss:DeleteObject", "oss:PutBucket" ], "Resource": [ "acs:oss:*:*:bucket_name_1", "acs:oss:*:*:bucket_name_1/*" ] } ] }Berikan kebijakan yang ditentukan kepada peran tersebut.

Ubah kebijakan kepercayaan peran BigDataOSSRole untuk menyambungkan kebijakan policy yang Anda buat pada langkah sebelumnya ke peran BigDataOSSRole. Hal ini memungkinkan pengguna yang diberikan peran BigDataOSSRole untuk membaca data dari dua bucket yang ditentukan.

PentingAnda harus melakukan langkah ini. Jika tidak, peran tersebut tidak dapat digunakan.

Untuk informasi selengkapnya tentang cara mengubah kebijakan kepercayaan peran, lihat Modify the trust policy of a RAM role. Konten kebijakan adalah sebagai berikut.

{ "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "Service": [ "di.dataworks.aliyuncs.com" ] } } ], "Version": "1" }

Berikan izin kepada pengguna untuk menggunakan peran tersebut.

Setelah Anda mengonfirmasi semua peran yang akan diasumsikan, Anda harus memberikan kebijakan yang mencakup izin `PassRole` kepada pengguna terkait. Pengguna tersebut kemudian dapat menggunakan peran tersebut untuk membuat sumber data dan menjalankan tugas sinkronisasi. Anda juga dapat mengonfigurasi pemetaan antara pengguna dan peran berdasarkan skenario Anda untuk menentukan pengguna mana yang dapat menggunakan peran mana.

Templat Kebijakan 1: Anda dapat membuat kebijakan menggunakan templat berikut. Templat ini memungkinkan penerima untuk menggunakan semua peran yang terkait dengan Data Integration DataWorks. Berikan kebijakan ini dengan hati-hati.

{ "Version": "1", "Statement": [ { "Action": "ram:PassRole", "Resource": "*", "Effect": "Allow", "Condition": { "StringEquals": { "acs:Service": "di.dataworks.aliyuncs.com" } } } ] }Templat Kebijakan 2: Berdasarkan kebutuhan keamanan Anda, Anda dapat membuat kebijakan kustom yang mencakup izin `PassRole` untuk mengonfigurasi pemetaan antara pengguna dan peran.

CatatanHanya akun Alibaba Cloud atau pengguna RAM dengan izin AliyunRAMFullAccess yang dapat melakukan langkah ini.

Contoh skenario: Seperti yang dijelaskan dalam skenario untuk peran yang akan diasumsikan, setelah administrator akun menentukan peran BigDataOssRole untuk tim data besar, administrator perlu menentukan bahwa hanya pengguna terkait yang dapat menggunakan peran ini. Anda dapat membuat kebijakan kustom bernama BigDataOssRoleAllowUse dan memberikannya kepada pengguna terkait.

Buat kebijakan bernama BigDataOssRoleAllowUse. Untuk informasi selengkapnya, lihat Create a custom policy. Skrip kebijakan adalah sebagai berikut:

{ "Version": "1", "Statement": [ { "Action": "ram:PassRole", "Resource": "acs:ram::19122324****:role/BigDataOssRole", "Effect": "Allow", "Condition": { "StringEquals": { "acs:Service": [ "oss.aliyuncs.com", "di.dataworks.aliyuncs.com" ] } } } ] }CatatanGanti UID dalam kebijakan (19122324****) dengan UID akun Alibaba Cloud saat ini.

Administrator memberikan kebijakan BigDataOssRoleAllowUse kepada pengguna RAM yang diizinkan menggunakan peran BigDataOssRole. Pengguna RAM yang diberikan kebijakan BigDataOssRoleAllowUse kemudian dapat menggunakan peran BigDataOssRole untuk membuat sumber data dan menjalankan tugas sinkronisasi. Saat membuat sumber data, Anda dapat menggunakan BigDataOssRole sebagai identitas akses untuk sumber data tersebut.

Buat sumber data.

Setelah administrator akun memberikan izin kepada pembuat sumber data, pembuat tersebut dapat membuat sumber data.

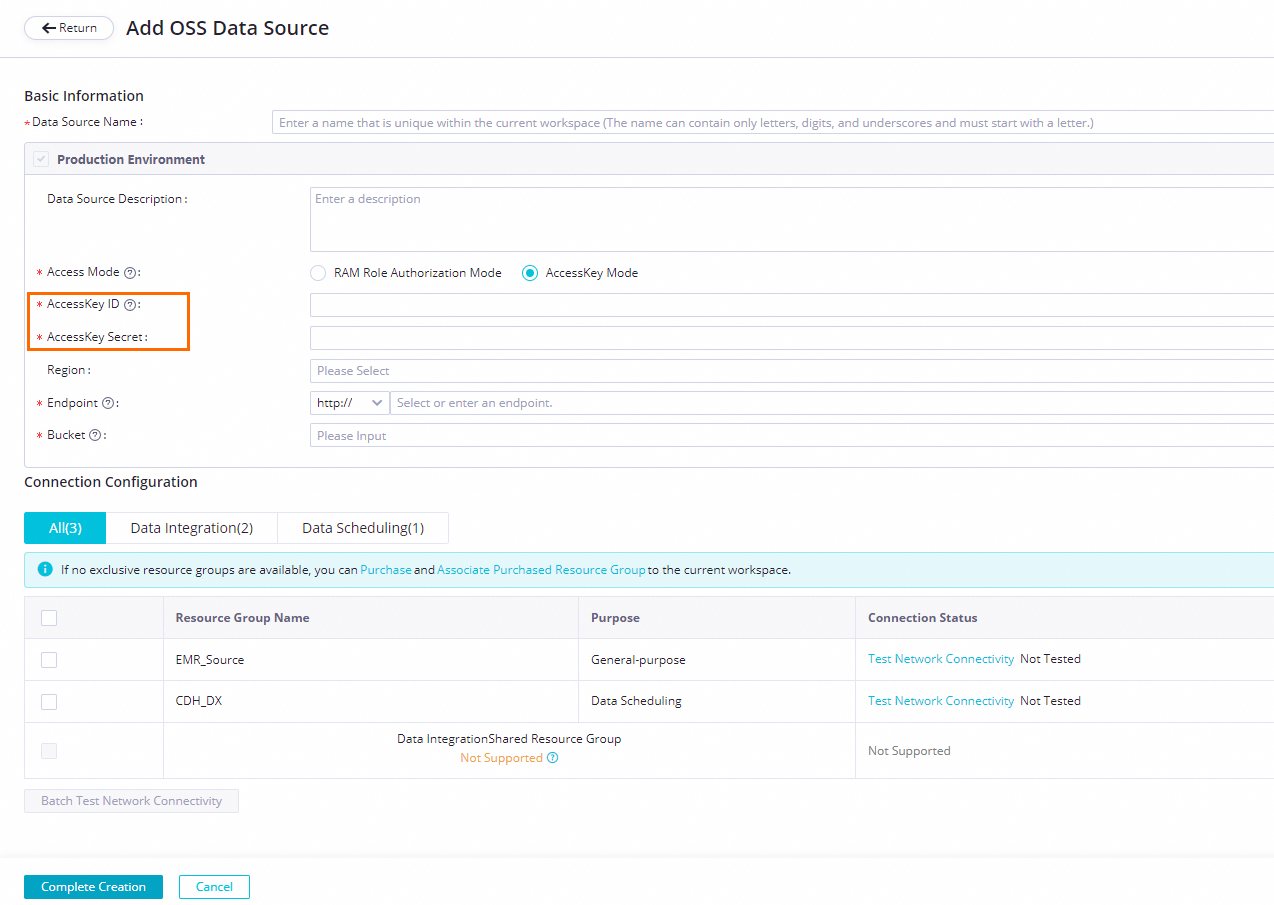

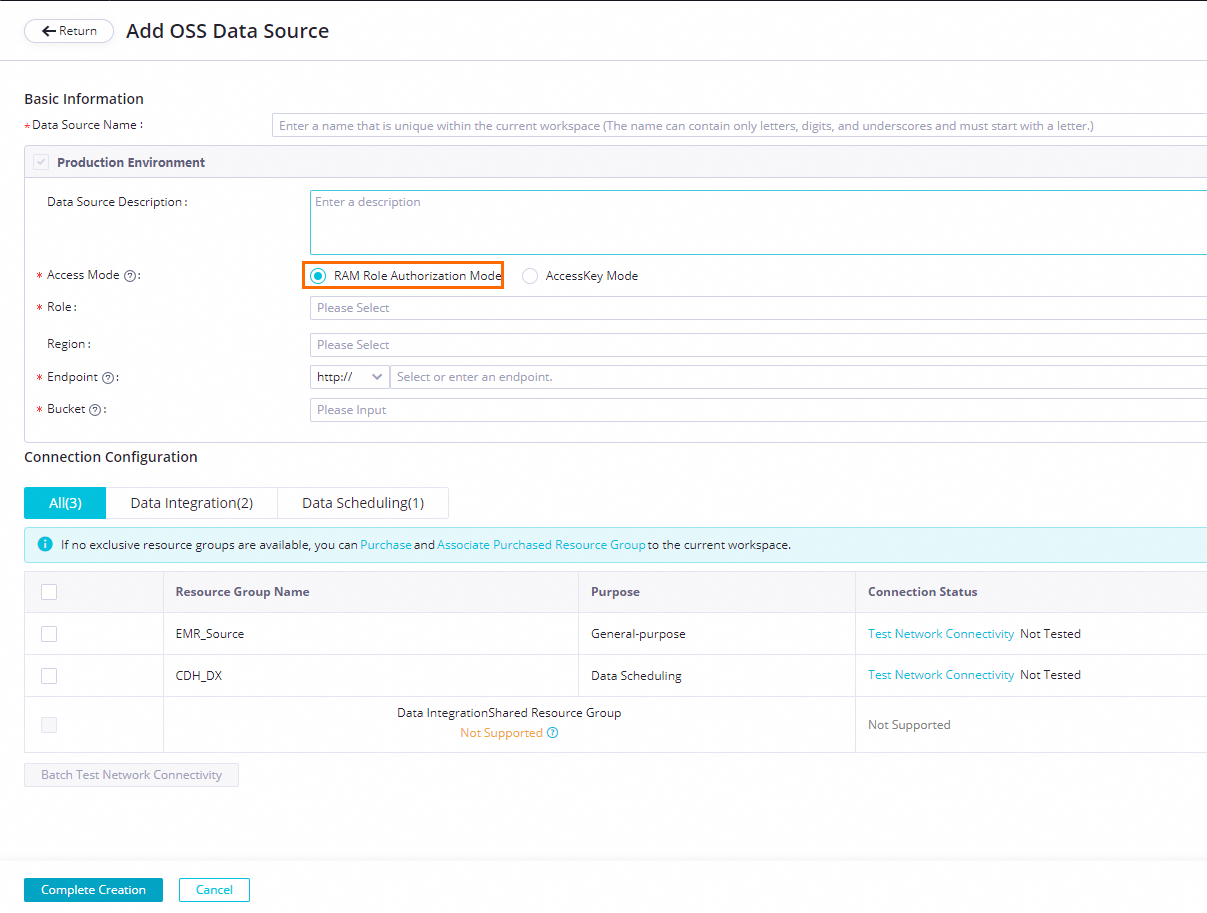

Akun Alibaba Cloud atau pengguna RAM dengan kebijakan AliyunDataWorksFullAccess membuat dan mengonfigurasi sumber data OSS.

Saat konfigurasi, atur Access Mode ke RAM role-based authorization. Konfigurasikan parameter lainnya seperti yang dijelaskan dalam topik ini. Jika Anda menggunakan ruang kerja mode standar, Anda dapat mengonfigurasi lingkungan Development atau Production sesuai kebutuhan.

CatatanTopik ini menggunakan sumber data OSS sebagai contoh. Antarmuka aktual mungkin berbeda tergantung pada sumber data yang Anda gunakan. Untuk informasi selengkapnya tentang mengonfigurasi sumber data OSS, lihat Configure an OSS data source.

Parameter

Deskripsi

Data Source Name

Nama sumber data harus terdiri dari huruf, angka, dan garis bawah (_). Nama tidak boleh dimulai dengan angka atau garis bawah (_).

Data Source Description

Deskripsi singkat tentang sumber data. Deskripsi tidak boleh melebihi 80 karakter.

Endpoint

Endpoint OSS. Formatnya adalah

http://oss.aliyuncs.com. Endpoint layanan OSS berbeda-beda tergantung wilayahnya. Anda perlu memasukkan nama domain yang berbeda saat mengakses wilayah yang berbeda.CatatanFormat yang benar untuk Endpoint adalah

http://oss.aliyuncs.com. Jangan tambahkan nama bucket sebelumoss.aliyuncs.comdengan titik, sepertihttp://xxx.oss.aliyuncs.com. Meskipun uji konektivitas mungkin berhasil dengan format ini, sinkronisasi akan gagal.Bucket

Informasi bucket OSS. Bucket adalah wadah untuk menyimpan objek.

Anda dapat membuat satu atau beberapa bucket. Anda dapat menambahkan satu atau beberapa file ke setiap bucket.

Dalam tugas sinkronisasi data, Anda dapat menemukan file yang sesuai di bucket yang dimasukkan di sini. Anda tidak dapat menemukan file di bucket yang tidak ditambahkan.

Access Mode

Pilih RAM role-based authorization. Mode ini menggunakan otorisasi Security Token Service (STS) untuk memungkinkan akun layanan produk cloud mengasumsikan peran guna mengakses sumber data, sehingga memberikan keamanan yang lebih tinggi.

Select Role

Pilih peran RAM dari daftar drop-down Select Role.

Region

Pilih wilayah dari daftar drop-down Region.

Uji konektivitas jaringan.

Pada bagian Connection Configuration, klik Test Connectivity untuk kelompok sumber daya.

Tugas sinkronisasi data hanya dapat menggunakan satu jenis kelompok sumber daya. Anda harus menguji konektivitas kelompok sumber daya untuk memastikan bahwa kelompok sumber daya integrasi data yang digunakan oleh tugas sinkronisasi dapat terhubung ke sumber data. Jika tidak, tugas sinkronisasi data tidak dapat berjalan dengan baik. Untuk menguji beberapa kelompok sumber daya sekaligus, Anda dapat memilih kelompok sumber daya tersebut dan mengklik Batch Test Connectivity. Untuk informasi selengkapnya, lihat Network connectivity solutions.

Setelah uji konektivitas berhasil, klik Complete.

Buat tugas sinkronisasi.

Setelah sumber data dibuat, developer dapat membuka halaman Data Studio untuk membuat tugas sinkronisasi berdasarkan sumber data ini. Untuk informasi selengkapnya, lihat Configure a sync task.

Jalankan tugas sinkronisasi.

Pelaksana menjalankan tugas sinkronisasi data di halaman Data Studio atau Operation Center.

CatatanSaat menjalankan tugas di Data Studio, pastikan pelaksana tugas telah diberikan izin yang diperlukan pada Langkah 2: Berikan izin kepada pengguna untuk menggunakan peran. Hal ini mencegah kegagalan tugas.