Dalam pengembangan node DataWorks tradisional, akses ke layanan eksternal seperti OSS mengharuskan Anda mengonfigurasi AccessKey dalam bentuk teks biasa. Pendekatan ini menimbulkan risiko keamanan dan tantangan manajemen. Menyematkan kredensial permanen secara langsung dalam kode menciptakan risiko kebocoran. Kredensial yang bocor dapat mengekspos seluruh aset data Anda. Selain itu, mengelola kredensial terpisah untuk setiap task sangat kompleks, sehingga AccessKey sering diberikan izin yang terlalu luas. Hal ini menyulitkan penerapan kontrol akses detail halus yang mengikuti prinsip hak istimewa minimal. Untuk mengatasi masalah ini, Anda dapat menggunakan otorisasi RAM role. Metode ini memperoleh kredensial temporary secara dinamis dari Security Token Service (STS), sehingga menghilangkan risiko kebocoran kredensial sekaligus memungkinkan manajemen izin detail halus dan sesuai kebutuhan untuk setiap task.

Ikhtisar solusi

Proses konfigurasi terdiri dari tiga bagian utama: Create a RAM role → Create an access policy → Grant permissions to a RAM user.

Prasyarat

Akun Alibaba Cloud atau akun administrator RAM dengan izin AliyunRAMFullAccess.

Langkah 1: Buat dan konfigurasikan RAM role

Role ini berfungsi sebagai kredensial identitas bagi layanan DataWorks untuk mengakses resource cloud lainnya.

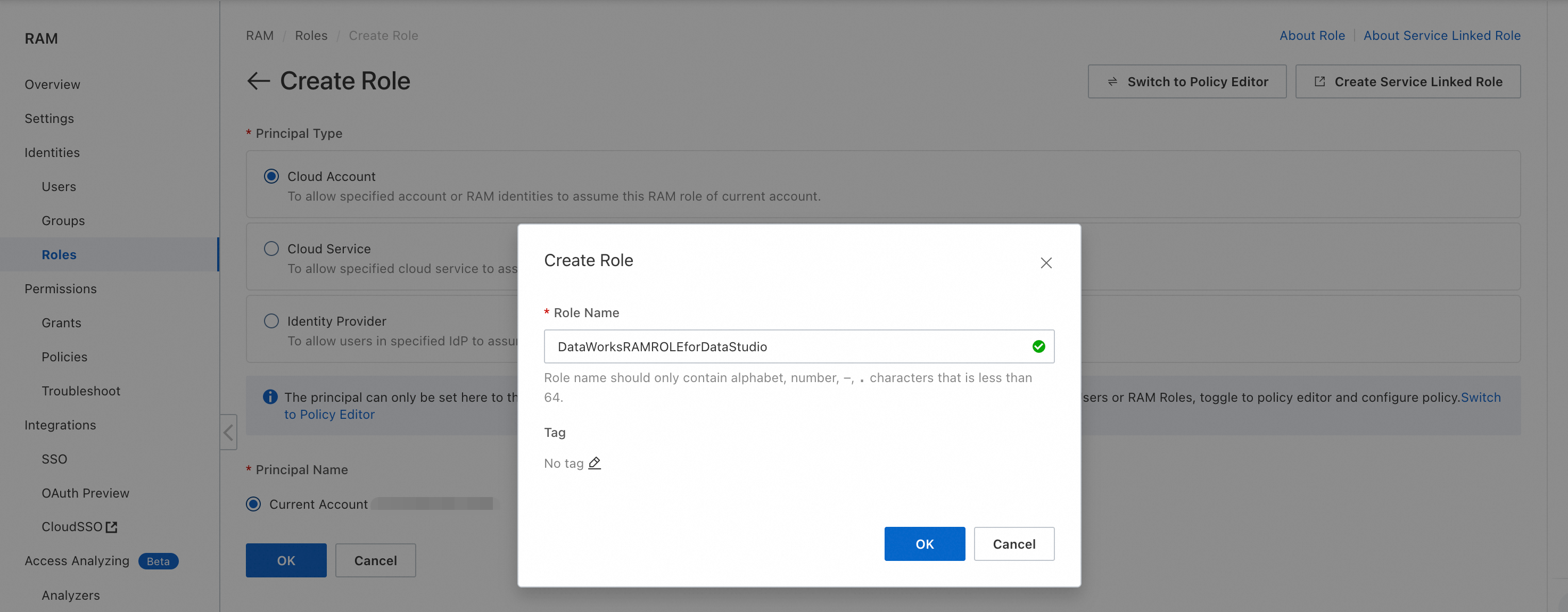

Create a RAM role. Masuk ke halaman Roles di Konsol RAM dan klik Create Role. Pertahankan pengaturan default lalu klik OK. Kemudian, masukkan nama role yang deskriptif, misalnya

DataWorksRAMROLEforDataStudio.

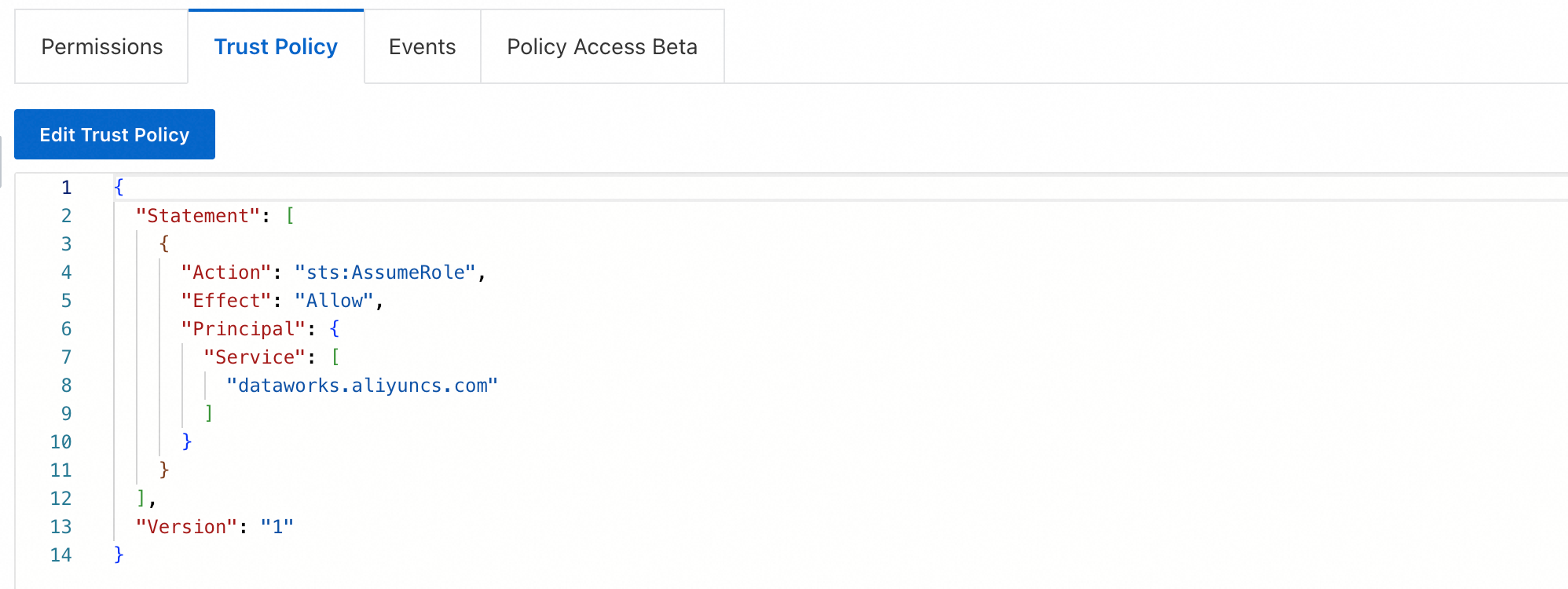

Modify the trust policy: Setelah role dibuat, buka halaman detailnya. Pada tab Trust Policy, edit kebijakan agar hanya layanan

dataworks.aliyuncs.comyang dapat mengasumsikan role ini. Isi kebijakan adalah sebagai berikut:Modify the trust policy of a RAM role.

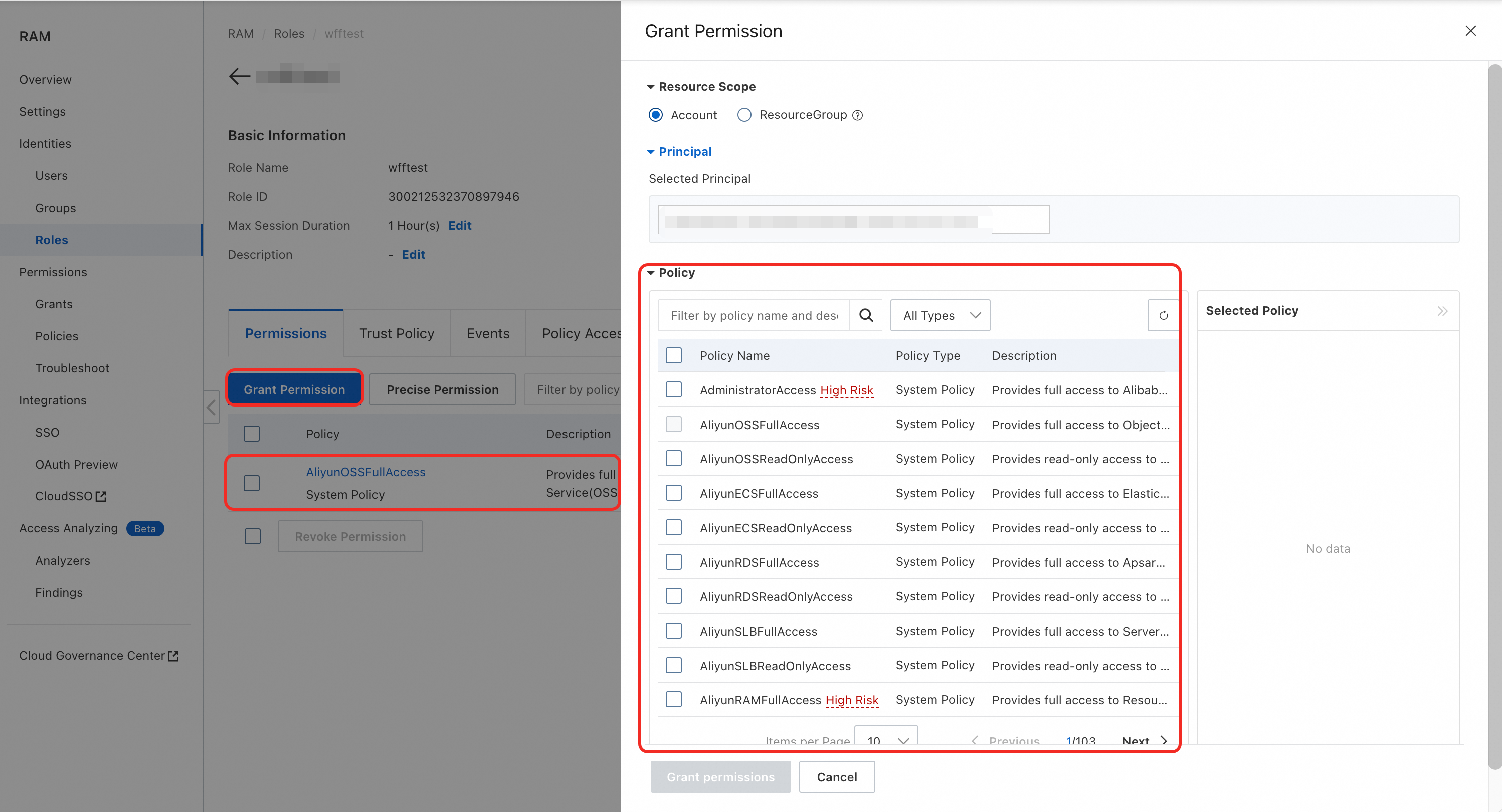

{ "Version": "1", "Statement": [ { "Action": "sts:AssumeRole", "Effect": "Allow", "Principal": { "Service": [ "dataworks.aliyuncs.com" ] } } ] }Grant permissions to the RAM role: Pada halaman detail role, klik tab Permissions. Klik Grant Permissions dan berikan izin yang diperlukan kepada role

DataWorksRAMROLEforDataStudio.Sebagai contoh, untuk mengakses OSS, berikan izin

AliyunOSSReadOnlyAccess(read-only) atauAliyunOSSFullAccess(full access).Manage RAM role permissions.

Langkah 2: Buat kebijakan akses

Kebijakan ini mengizinkan Pengguna RAM untuk meneruskan Peran RAM yang dibuat pada Langkah 1 ke layanan DataWorks.

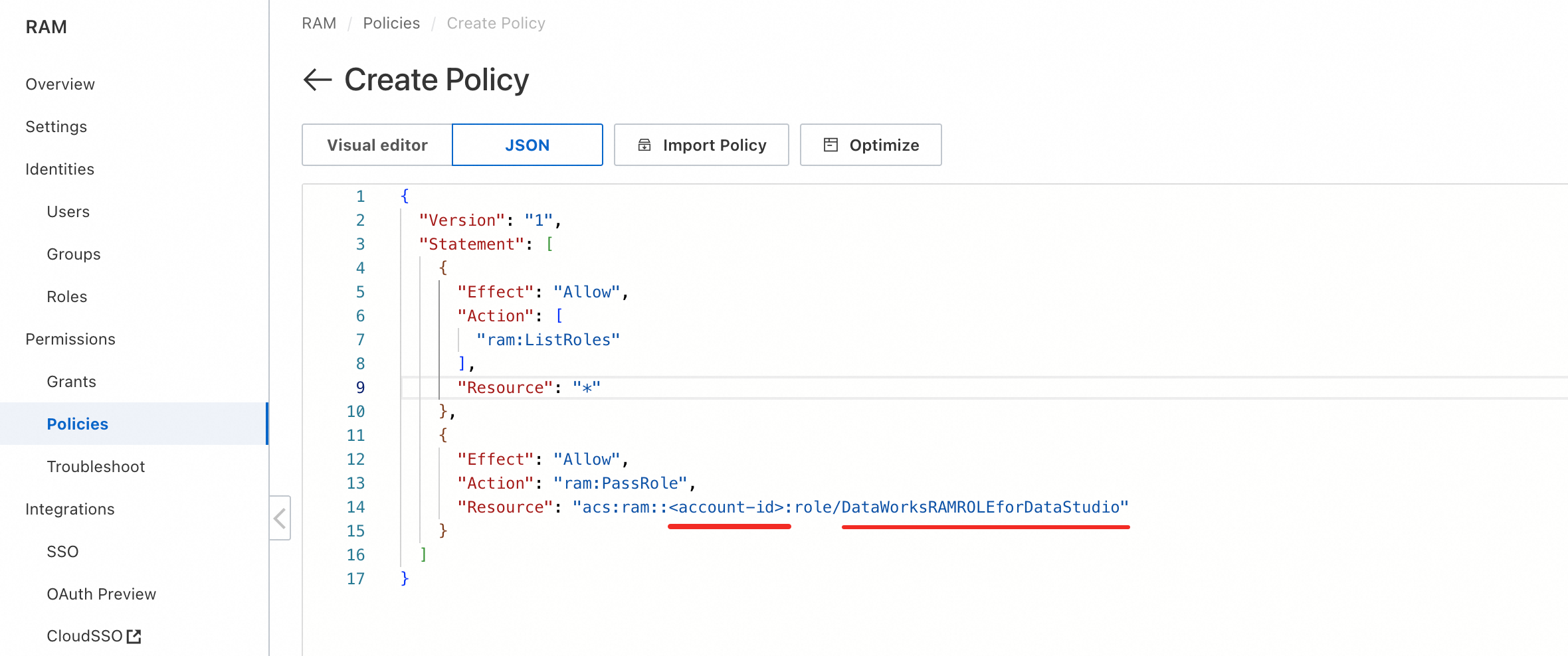

Masuk ke halaman Policies di Konsol RAM. Klik Create Policy. Pada tab JSON, edit isi kebijakan tersebut.

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "ram:ListRoles" ], "Resource": "*" }, { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "acs:ram::<account-id>:role/<role-name>" } ] }

Kebijakan | Deskripsi |

| Memungkinkan pengguna melihat daftar role dalam akun untuk memilih salah satu dari antarmuka. |

| Memungkinkan pengguna meneruskan role tertentu ke layanan Alibaba Cloud. Ganti

|

Create a custom policy.

Klik OK dan simpan policy sebagai

DataWorksRAMPolicyforDataStudio.

Langkah 3: Berikan izin kepada RAM user

Ini adalah langkah terakhir, yang memberikan izin kepada end user untuk meneruskan role tersebut.

Masuk ke halaman Users di Konsol RAM. Temukan RAM user yang ingin Anda otorisasi, misalnya

new_ram_user@.... Pada kolom Actions, klik Add Permissions.Pada panel Add Permissions, cari kebijakan

DataWorksRAMPolicyforDataStudioyang telah Anda buat pada Langkah 2, pilih kebijakan tersebut, lalu klik OK.

Untuk memberikan izin kepada beberapa RAM user, Anda dapat mengulangi langkah ini untuk setiap pengguna yang memerlukan izin tersebut.

Langkah selanjutnya

Setelah otorisasi selesai, gunakan akun new_ram_user@... untuk membuka halaman Pengembangan Data yang baru. Anda kemudian dapat menggunakan Associated Role untuk menjalankan task pada node terkait. Untuk informasi lebih lanjut, lihat Configure an associated role for a node in scheduling.

Untuk daftar node yang didukung, lihat antarmuka pengguna.