Layanan Data Integration dari DataWorks hanya mendukung otentikasi Kerberos. Setelah mengonfigurasi otentikasi Kerberos, akses dibatasi hanya untuk aplikasi dan layanan tepercaya yang telah lolos otentikasi. Topik ini menjelaskan cara kerja otentikasi Kerberos.

Informasi latar belakang

Kerberos adalah protokol keamanan jaringan komputer yang digunakan untuk otentikasi. Protokol ini memungkinkan pengguna memperoleh Tiket Pemberian (TGT) yang dapat digunakan untuk mengakses beberapa layanan dengan memberikan informasi otentikasi identitas sekali saja, mencapai Single Sign-On (SSO). Kerberos menawarkan keamanan tinggi. Saat menggunakan Kerberos, kunci bersama dibuat antara setiap klien dan layanan. Klien berkomunikasi dengan layanan menggunakan kunci tersebut, sehingga layanan atau aplikasi yang tidak tepercaya tidak dapat mengakses data.

Batasan

- Hanya kluster CDH V6.X yang mendukung otentikasi Kerberos. Kluster CDH versi lain atau kluster mandiri tempat uji otentikasi Kerberos tidak dilakukan mungkin gagal dalam otentikasi.

- Hanya sumber data HBase dan Hive milik Alibaba Cloud yang mendukung otentikasi Kerberos. Sumber data mandiri tidak mendukung otentikasi Kerberos.

- Hanya sumber data yang terhubung ke grup sumber daya eksklusif untuk Data Integration yang mendukung otentikasi Kerberos.

Cara kerja otentikasi Kerberos

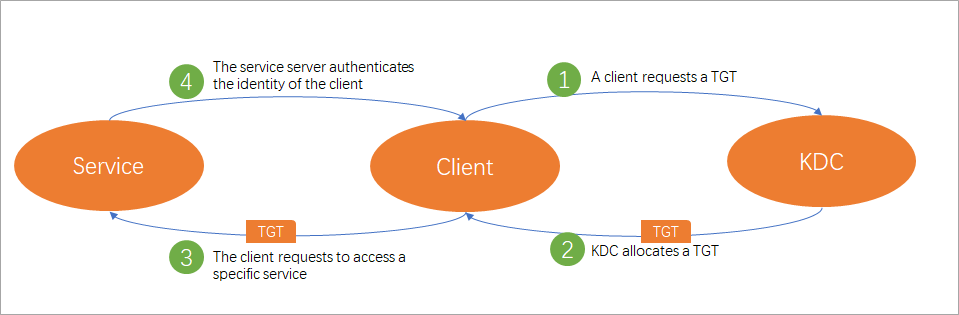

Gambar di atas menunjukkan empat tahap dalam proses otentikasi Kerberos di DataWorks:

- Klien meminta TGT: Ketika klien (principal) mengakses sumber data dengan otentikasi Kerberos diaktifkan, klien meminta TGT dari Authentication Server (AS) di KDC. Kemudian, klien menggunakan TGT yang diperoleh untuk meminta tiket lain untuk layanan tertentu dari Ticket Granting Server (TGS) di KDC.

- KDC mengalokasikan TGT: Setelah KDC menerima permintaan dari klien, KDC mengotentikasi identitas klien. Jika klien lolos otentikasi, KDC mengalokasikan TGT terenkripsi dengan periode validitas tertentu kepada klien.

- Klien meminta akses ke layanan tertentu: Setelah klien memperoleh TGT, klien meminta akses ke sumber daya layanan tertentu dari server layanan berdasarkan nama layanan.

- Server layanan mengotentikasi identitas klien: Setelah server layanan menerima permintaan dari klien, server mengotentikasi identitas klien. Jika klien lolos otentikasi, klien dapat mengakses sumber daya layanan.

File otentikasi keytab dan file konfigurasi krb5.conf diperlukan untuk otentikasi Kerberos. File konfigurasi krb5.conf digunakan untuk menyimpan konfigurasi server KDC. File keytab digunakan untuk menyimpan tiket otentikasi identitas prinsipal sumber daya, termasuk prinsipal dan kunci prinsipal terenkripsi. Sebelum melakukan otentikasi Kerberos, Anda harus mengunggah file otentikasi keytab dan file konfigurasi krb5.conf di halaman Manajemen File Otentikasi konsol DataWorks, merujuk file yang diunggah, dan mengonfigurasi prinsipal saat menambahkan sumber data. Untuk informasi lebih lanjut tentang cara mengunggah file otentikasi keytab dan parameter otentikasi Kerberos untuk berbagai jenis sumber data, lihat Kelola file otentikasi pihak ketiga dan Sumber data yang mendukung otentikasi Kerberos.

Sumber data yang mendukung otentikasi Kerberos

| Jenis sumber data | Referensi |

| HBase | Tambahkan sumber data HBase |

| Hive | Tambahkan sumber data Hive |