Di E-MapReduce (EMR) V3.43.0, V5.9.0, atau versi minor yang lebih baru dari V3.43.0 atau V5.9.0, Anda dapat membuat kluster keamanan tinggi di mana komponen sumber terbuka beroperasi dalam mode keamanan Kerberos. Hal ini memastikan bahwa hanya klien terotentikasi yang dapat mengakses layanan kluster seperti Hadoop Distributed File System (HDFS).

Informasi latar belakang

Setelah mengaktifkan autentikasi Kerberos untuk kluster, manfaat berikut diperoleh:

Klien: Klien tepercaya diautentikasi untuk mengirimkan pekerjaan dengan benar. Pengguna jahat tidak dapat menyamar sebagai pengguna lain untuk mengakses kluster, sehingga mencegah pengiriman pekerjaan ilegal.

Server: Semua layanan dalam kluster dapat dipercaya dan menggunakan kunci untuk berkomunikasi satu sama lain, mencegah serangan penyamaran layanan.

Autentikasi Kerberos meningkatkan keamanan kluster tetapi menambah kompleksitas penggunaannya.

Setelah autentikasi Kerberos diaktifkan, Anda harus menambahkan konten terkait autentikasi Kerberos ke pekerjaan yang ingin dikirimkan.

Sebelum mengaktifkan autentikasi Kerberos, Anda harus memahami cara Kerberos bekerja dan bagaimana menggunakannya secara efisien.

Setelah mengaktifkan autentikasi Kerberos untuk kluster, autentikasi diperlukan untuk komunikasi antar layanan dalam kluster. Proses ini membutuhkan waktu tambahan, sehingga pekerjaan dalam kluster memerlukan waktu pemrosesan lebih lama dibandingkan tanpa autentikasi Kerberos.

Autentikasi Kerberos

Kerberos adalah protokol otentikasi identitas berbasis kriptografi kunci simetris yang mendukung Single Sign-On (SSO). Setelah klien diautentikasi, klien dapat mengakses beberapa layanan seperti HBase dan HDFS.

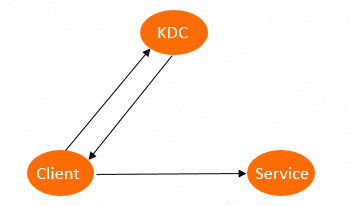

Autentikasi Kerberos melibatkan objek berikut:

Pusat Distribusi Kunci (KDC): server Kerberos.

Klien: klien (principal) yang perlu mengakses layanan. KDC dan layanan mengotentikasi identitas klien.

Layanan: layanan kluster yang terintegrasi dengan Kerberos, seperti HDFS, YARN, dan HBase.

Gambar berikut menunjukkan proses autentikasi Kerberos.

Proses autentikasi Kerberos terdiri dari dua tahap:

Tahap 1: Otentikasi Identitas Berbasis KDC

Sebelum klien dapat mengakses layanan dalam kluster yang terintegrasi dengan Kerberos, klien harus diautentikasi oleh KDC.

Setelah diautentikasi, klien memperoleh Tiket Pemberian (TGT) yang digunakan untuk mengakses layanan dalam kluster.

Tahap 2: Otentikasi Identitas Berbasis Layanan

Setelah memperoleh TGT, klien dapat menggunakannya untuk mengakses layanan dalam kluster.

Klien menggunakan TGT dan nama layanan yang ingin diakses untuk memperoleh Tiket Pemberian Layanan (SGT) dari KDC, kemudian menggunakan SGT untuk mengakses layanan seperti HDFS. Layanan tersebut kemudian mengotentikasi klien berdasarkan informasi terkait. Setelah berhasil diautentikasi, klien dapat mengakses layanan.

Aktifkan autentikasi Kerberos

Saat membuat kluster, Anda dapat mengaktifkan Kerberos Authentication di bagian Advanced Settings pada langkah Software Configuration.

Anda dapat menentukan sumber KDC untuk EMR V3.43.1, EMR V5.9.1, dan versi minor setelah EMR V3.43.1 atau EMR V5.9.1.

Sumber KDC berikut didukung:

Self-managed KDC: KDC yang dibuat oleh kluster. Ini adalah nilai default.

External KDC: KDC eksternal. Dalam hal ini, Anda harus mengonfigurasi parameter terkait KDC eksternal. Untuk informasi lebih lanjut, lihat Hubungkan ke KDC Eksternal.

Referensi

Untuk informasi tentang cara menggunakan Kerberos, lihat Operasi Dasar pada Kerberos.

Untuk informasi tentang cara menghubungkan ke KDC eksternal, lihat Hubungkan ke KDC Eksternal.