Di perusahaan besar, pengelolaan izin karyawan sering kali didelegasikan ke anak perusahaan atau unit bisnis. Pendekatan ini mengurangi beban kerja tim operasi pusat. Anda dapat menunjuk Pengguna CloudSSO sebagai administrator izin untuk departemen tertentu dan membatasi mereka hanya memberikan akses kepada pengguna dalam departemen tersebut. Pengaturan ini mendukung administrasi delegasi.

Prasyarat

Anda telah membuat Direktori Sumber Daya dan mengonfigurasi struktur organisasi perusahaan Anda.

Untuk informasi lebih lanjut, lihat Aktifkan Direktori Sumber Daya, Buat Folder, Buat Anggota, dan Undang Akun Alibaba Cloud untuk Bergabung dengan Direktori Sumber Daya.

Anda telah mengaktifkan CloudSSO dan membuat Direktori CloudSSO.

Untuk informasi lebih lanjut, lihat Aktifkan CloudSSO dan Buat Direktori CloudSSO.

Operasi dalam topik ini harus dilakukan oleh Administrator CloudSSO.

Administrator CloudSSO dapat berupa akun manajemen yang digunakan untuk mengaktifkan CloudSSO atau Pengguna Resource Access Management (RAM) dalam akun tersebut dengan Kebijakan AliyunCloudSSOFullAccess yang disambungkan.

Prosedur

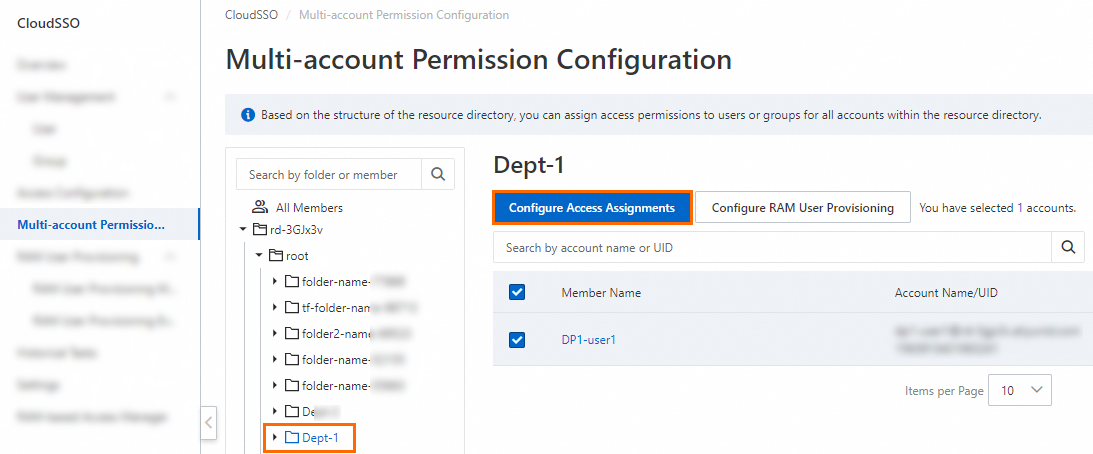

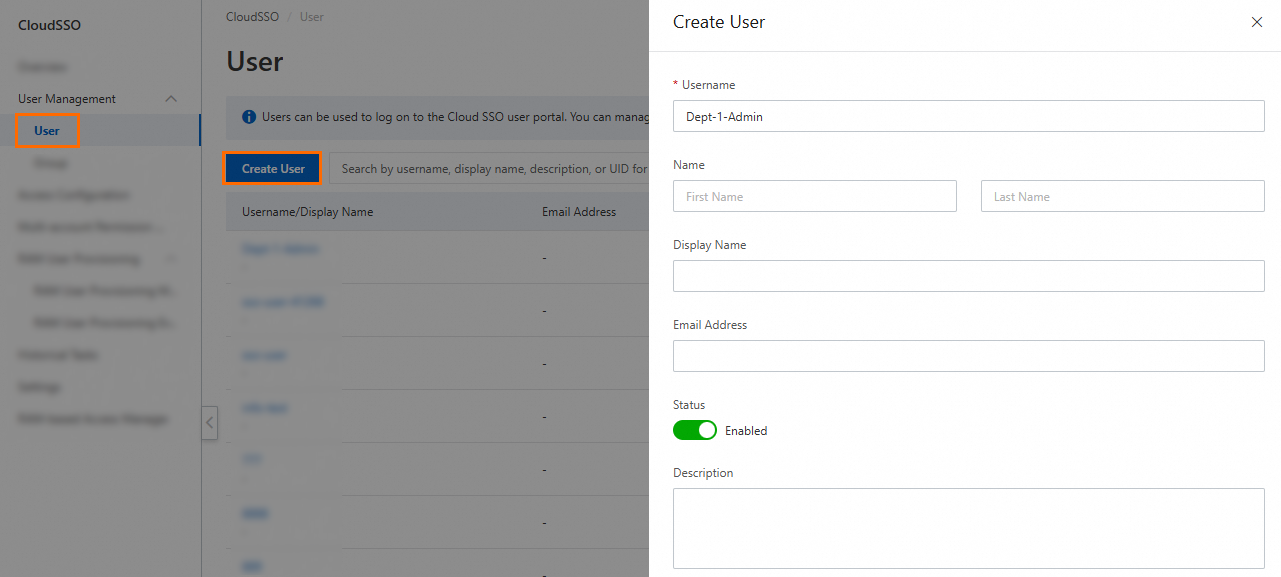

Topik ini memberikan contoh cara membuat Pengguna CloudSSO bernama Dept-1-Admin dan menunjuk mereka sebagai administrator izin untuk folder bernama Dept-1. Administrator ini hanya dapat mengelola izin untuk akun anggota dalam folder Dept-1.

Buat Pengguna CloudSSO bernama Dept-1-Admin dan atur kata sandi logon untuk pengguna tersebut.

Untuk informasi lebih lanjut, lihat bagian "Buat Pengguna" dalam topik Lakukan Operasi Dasar.

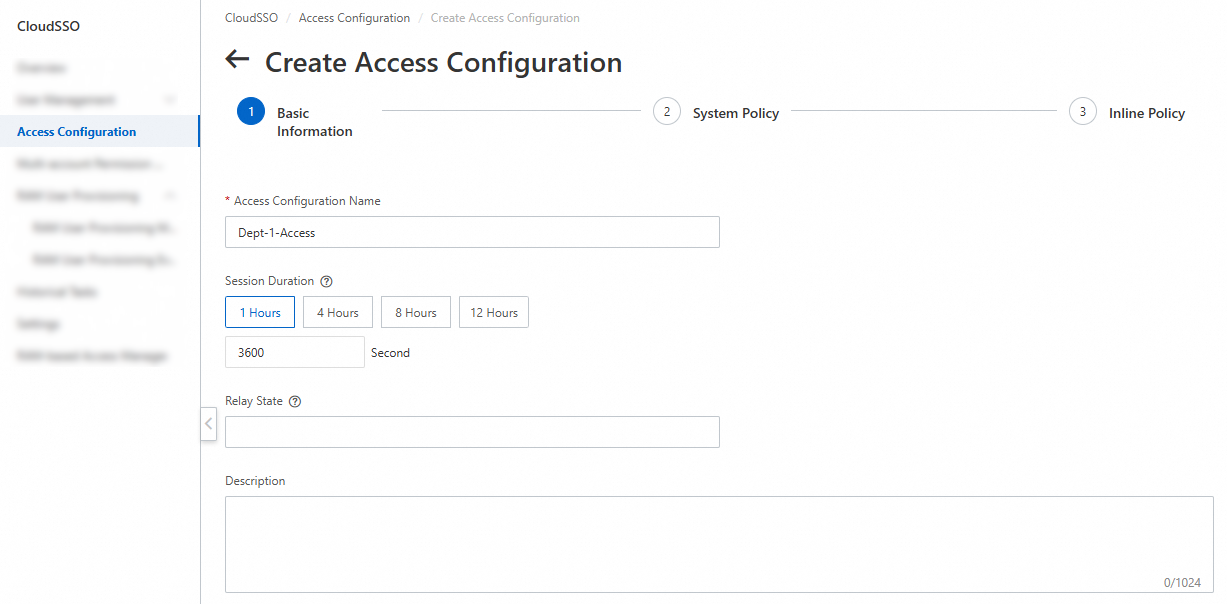

Buat konfigurasi akses bernama Dept-1-Access.

Untuk informasi lebih lanjut, lihat Buat Konfigurasi Akses.

Untuk skenario ini, konfigurasikan hanya kebijakan inline. Dua contoh berikut menunjukkan tingkat izin delegasi yang berbeda. Pilih yang paling sesuai dengan kebutuhan Anda.

Contoh 1

Pengguna CloudSSO Dept-1-Admin tidak dapat mengelola (membuat, memodifikasi, atau menghapus) Pengguna CloudSSO lainnya. Mereka hanya dapat memberikan akses kepada Pengguna CloudSSO lainnya ke akun anggota yang ditentukan.

Kebijakan ini memberikan izin baca yang diperlukan untuk melihat informasi tentang akun anggota, Pengguna CloudSSO, dan konfigurasi akses, serta izin untuk memberikan akses terbatas pada RDPath tertentu.

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "resourcemanager:GetResourceDirectory", "resourcemanager:ListParents", "resourcemanager:ListChildrenForParent", "resourcemanager:ListAncestors", "resourcemanager:ListAccountRecordsForParent", "resourcemanager:GetFolder", "resourcemanager:GetAccount", "resourcemanager:ListAuthorizedFolders", "resourcemanager:ListAccounts", "resourcemanager:ListAccountsForParent", "resourcemanager:ListFoldersForParent" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "ram:ListPolicies", "ram:GetPolicyVersion", "ram:ListPolicyVersions", "ram:GetPolicy" ], "Resource": "acs:ram:*:system:policy/*" }, { "Effect": "Allow", "Action": [ "cloudsso:Get*", "cloudsso:List*", "cloudsso:CheckRDFeaturePrerequisite" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "cloudsso:CreateAccessAssignment", "cloudsso:DeleteAccessAssignments", "cloudsso:DeprovisionAccessConfiguration", "cloudsso:ProvisionAccessConfiguration", "cloudsso:CreateUserProvisioning", "cloudsso:DeleteUserProvisioning", "cloudsso:GetUserProvisioningRdAccountStatistics", "cloudsso:GetUserProvisioning", "cloudsso:UpdateUserProvisioning", "cloudsso:GetUserProvisioningStatistics", "cloudsso:PreCheckForCreateUserProvisioning", "cloudsso:DeleteUserProvisioningEvent", "cloudsso:GetUserProvisioningEvent", "cloudsso:RetryUserProvisioningEvent", "cloudsso:GetTask", "cloudsso:GetTaskStatus" ], "Resource": "*", "Condition": { "StringLike": { "acs:RDManageScope": [ "rd-3G****/r-Wm****/fd-Ca2****Q3Y/*" ] } } } ] }Contoh 2

Pengguna CloudSSO Dept-1-Admin dapat mengelola (membuat, memodifikasi, atau menghapus) Pengguna CloudSSO lainnya dan memberikan akses ke akun anggota yang ditentukan.

Kebijakan ini memberikan izin baca yang diperlukan untuk melihat informasi tentang akun anggota, Pengguna CloudSSO, dan konfigurasi akses; izin tulis untuk mengelola Pengguna CloudSSO; dan izin untuk memberikan akses terbatas pada RDPath tertentu. Kebijakan ini tidak termasuk izin untuk mengelola kelompok Pengguna CloudSSO.

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "resourcemanager:GetResourceDirectory", "resourcemanager:ListParents", "resourcemanager:ListChildrenForParent", "resourcemanager:ListAncestors", "resourcemanager:ListAccountRecordsForParent", "resourcemanager:GetFolder", "resourcemanager:GetAccount", "resourcemanager:ListAuthorizedFolders", "resourcemanager:ListAccounts", "resourcemanager:ListAccountsForParent", "resourcemanager:ListFoldersForParent" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "ram:ListPolicies", "ram:GetPolicyVersion", "ram:ListPolicyVersions", "ram:GetPolicy" ], "Resource": "acs:ram:*:system:policy/*" }, { "Effect": "Allow", "Action": [ "cloudsso:Get*", "cloudsso:List*", "cloudsso:CheckRDFeaturePrerequisite", "cloudsso:CreateUser", "cloudsso:UpdateUser", "cloudsso:UpdateUserStatus", "cloudsso:DeleteUser", "cloudsso:ResetUserPassword", "cloudsso:DeleteMFADeviceForUser", "cloudsso:UpdateUserMFAAuthenticationSettings" ], "Resource": "*" }, { "Effect": "Allow", "Action": [ "cloudsso:CreateAccessAssignment", "cloudsso:DeleteAccessAssignments", "cloudsso:DeprovisionAccessConfiguration", "cloudsso:ProvisionAccessConfiguration", "cloudsso:CreateUserProvisioning", "cloudsso:DeleteUserProvisioning", "cloudsso:GetUserProvisioningRdAccountStatistics", "cloudsso:GetUserProvisioning", "cloudsso:UpdateUserProvisioning", "cloudsso:GetUserProvisioningStatistics", "cloudsso:PreCheckForCreateUserProvisioning", "cloudsso:DeleteUserProvisioningEvent", "cloudsso:GetUserProvisioningEvent", "cloudsso:RetryUserProvisioningEvent", "cloudsso:GetTask", "cloudsso:GetTaskStatus" ], "Resource": "*", "Condition": { "StringLike": { "acs:RDManageScope": [ "rd-3G****/r-Wm****/fd-Ca2****Q3Y/*" ] } } } ] }PentingKunci kondisi

acs:RDManageScopedalam kebijakan inline menentukan RDPath dari folder atau akun anggota yang dapat dikelola oleh administrator delegasi.rd-******/r-*****/fd-*****/*: menentukan semua akun anggota dalam folder yang ditentukan.rd-******/r-*****/fd-*****/123******: menentukan akun anggota tertentu.

Dalam contoh kebijakan sebelumnya,

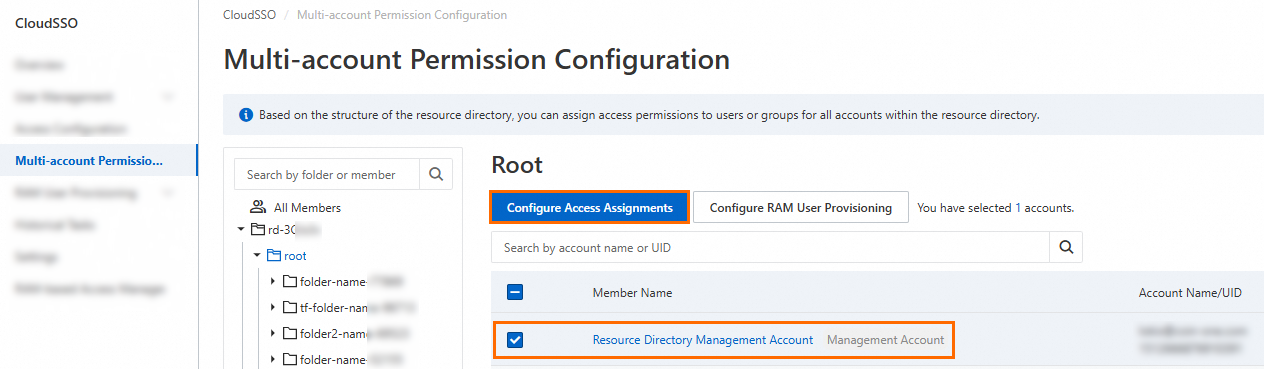

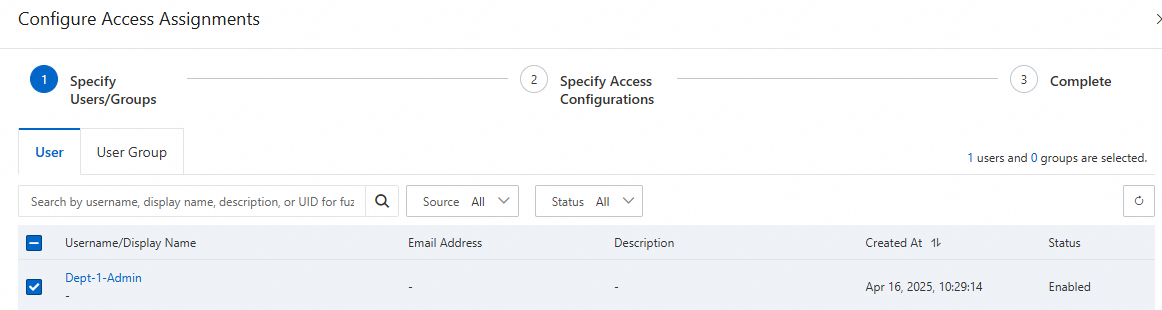

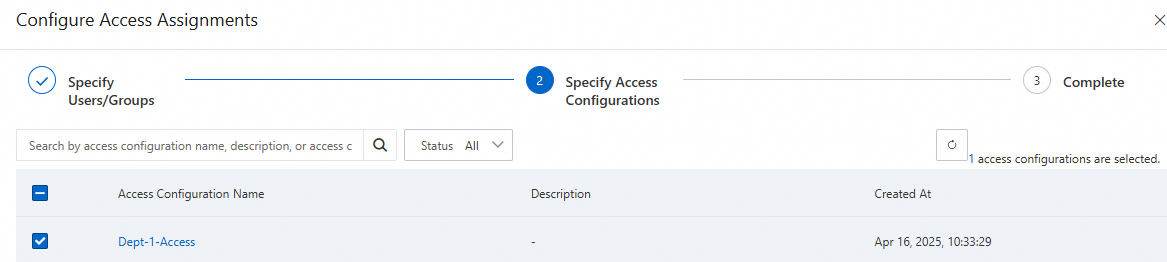

rd-3G****/r-Wm****/fd-Ca2****Q3Yadalah RDPath dari folder Dept-1. Gantilah dengan RDPath aktual dari folder target Anda. Untuk informasi tentang cara melihat RDPath, lihat Lihat Informasi tentang Folder dan Lihat Informasi Anggota.Berikan izin akses kepada pengguna Dept-1-Admin.

Untuk informasi lebih lanjut, lihat Tetapkan Izin Akses pada Akun dalam Direktori Sumber Daya.

Verifikasi hasil

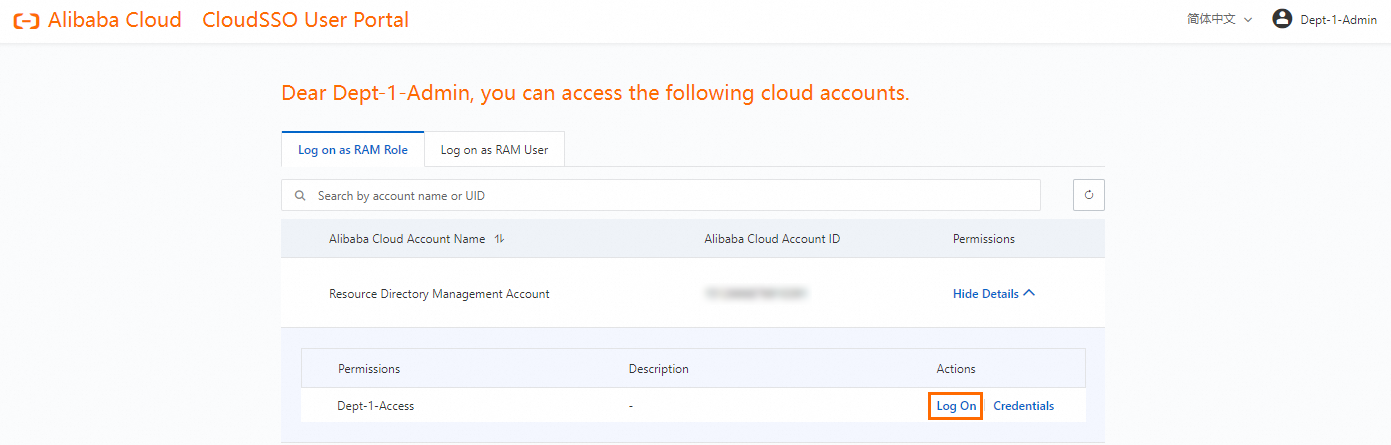

Masuk ke portal pengguna CloudSSO sebagai pengguna Dept-1-Admin.

Untuk informasi lebih lanjut, lihat Masuk ke Portal Pengguna CloudSSO dan Akses Sumber Daya Alibaba Cloud.

Berikan izin akses pada akun anggota dalam folder Dept-1.

Jika Anda berhasil menetapkan izin ke akun anggota dalam folder Dept-1 tetapi gagal menetapkan izin ke akun di folder lain, delegasi dikonfigurasi dengan benar.

CatatanAdministrator delegasi dapat melihat seluruh pohon Direktori Sumber Daya. Namun, mereka hanya dapat menetapkan izin kepada akun anggota dalam folder yang mereka berwenang kelola.