Router transit edisi perusahaan menawarkan fitur manajemen rute yang fleksibel untuk mengarahkan lalu lintas jaringan melalui server kontrol akses guna pembersihan. Hal ini memastikan hanya lalu lintas terpercaya yang diizinkan, meningkatkan keamanan jaringan. Topik ini menjelaskan cara menggunakan router transit edisi perusahaan untuk mengaktifkan dan mengamankan komunikasi jaringan.

Anda dapat menjalankan kode contoh dalam topik ini dengan satu klik.

Skenario

Contoh berikut menunjukkan cara menggunakan router transit edisi perusahaan untuk membangun komunikasi intra-region yang aman. Sebuah perusahaan telah menerapkan tiga VPC yang terisolasi satu sama lain di wilayah China (Hong Kong). Layanan keamanan diterapkan di VPC1. Untuk mendukung pertumbuhan bisnis dan persyaratan keamanan, perusahaan ingin membangun komunikasi jaringan antara VPC2 dan VPC3 serta mengarahkan lalu lintas jaringan ke VPC1 untuk pembersihan.

Dalam hal ini, perusahaan dapat menghubungkan VPC2 dan VPC3 ke router transit edisi perusahaan dan menambahkan kebijakan perutean kustom untuk membangun komunikasi antara VPC2 dan VPC3.

Prasyarat

Pastikan wilayah tempat VPC keamanan diterapkan mendukung router transit edisi perusahaan. Untuk informasi lebih lanjut tentang wilayah dan zona yang didukung, lihat Wilayah dan Zona yang Mendukung Router Transit Edisi Perusahaan.

Tiga VPC telah dibuat di wilayah China (Hangzhou), dengan setiap VPC memiliki instance ECS. Untuk informasi lebih lanjut, lihat Buat VPC dengan Blok CIDR IPv4.

Beberapa vSwitch diterapkan di setiap VPC di zona router transit edisi perusahaan. Setiap vSwitch memiliki setidaknya satu alamat IP yang tidak digunakan.

Jika router transit edisi perusahaan diterapkan di wilayah yang hanya mendukung satu zona, misalnya, China (Nanjing - Local Region), VPC harus memiliki setidaknya satu vSwitch di zona tersebut.

Jika router transit edisi perusahaan diterapkan di wilayah yang mendukung beberapa zona, misalnya, China (Shanghai), VPC harus memiliki setidaknya dua vSwitch di zona tersebut. vSwitch tersebut harus berada di zona yang berbeda.

Sebagai contoh, jika Anda membuat VPC di wilayah China (Hangzhou), VPC tersebut harus memiliki setidaknya satu vSwitch di Zona B dan Zona C, dengan setiap vSwitch memiliki setidaknya satu alamat IP yang tidak digunakan.

CatatanRouter transit edisi perusahaan mengaitkan antarmuka jaringan elastis (ENI) dengan setiap vSwitch di zona. ENI berfungsi sebagai titik masuk yang meneruskan lalu lintas jaringan dari VPC ke router transit. Setiap ENI menempati satu alamat IP.

Dalam contoh ini, VPC1 memiliki tiga vSwitch. vSwitch 1 menjadi tuan rumah layanan kontrol akses, sedangkan vSwitch 2 dan vSwitch 3 terhubung ke router transit edisi perusahaan. Tabel berikut menjelaskan blok CIDR yang dialokasikan ke VPC. Pastikan bahwa blok CIDR tidak tumpang tindih dan atur gambar untuk tiga instance ECS sebagai Alibaba Cloud Linux.

VPC

vSwitch

Zona vSwitch

Blok CIDR

Alamat ECS

VPC1

Blok CIDR: 10.0.0.0/16

vSwitch 1

Zona I

10.0.0.0/24

ECS1

10.0.0.1

vSwitch 2

Zona J

10.0.1.0/24

vSwitch 3

Zona K

10.0.2.0/24

VPC2

Blok CIDR: 10.1.0.0/16

vSwitch 4

Zona I

10.1.0.0/24

ECS2

10.1.0.1

vSwitch 5

Zona J

10.1.1.0/24

vSwitch 6

Zona K

10.1.2.0/24

VPC3

Blok CIDR: 10.2.0.0/16

vSwitch 7

Zona I

10.2.0.0/24

ECS3

10.2.0.1

vSwitch 8

Zona J

10.2.1.0/24

vSwitch 9

Zona K

10.2.2.0/24

Anda sudah familiar dengan aturan grup keamanan instance ECS di VPC1, 2, dan 3. Aturan grup keamanan tersebut mengizinkan instance ECS untuk saling berkomunikasi. Untuk informasi lebih lanjut, lihat Kueri Aturan Grup Keamanan dan Tambah Aturan Grup Keamanan.

Mulai konfigurasi

Topik ini menyediakan dua metode konfigurasi: Konsol dan Terraform. Pilih metode yang paling sesuai dengan kebutuhan Anda.

Konsol

Langkah 1: Buat instance Cloud Enterprise Network (CEN)

Instance CEN adalah sumber daya dasar untuk membuat dan mengelola jaringan terintegrasi. Sebelum menghubungkan instance jaringan ke router transit edisi perusahaan, Anda harus terlebih dahulu membuat instance CEN.

Masuk ke Konsol CEN.

Di halaman Instances, klik Create CEN Instance.

Di kotak dialog Create CEN Instance, konfigurasikan parameter berikut dan klik OK:

Name: Masukkan nama untuk instance CEN.

Description: Masukkan deskripsi untuk instance CEN.

Resource Group: Pilih grup sumber daya untuk instance CEN.

Dalam contoh ini, tidak ada grup sumber daya yang dipilih. Instance CEN ditambahkan ke grup sumber daya default.

Tag: Tambahkan tag ke instance CEN. Dalam contoh ini, tidak ada tag yang ditambahkan ke koneksi instance jaringan.

Langkah 2: Buat instance router transit

Sebelum menghubungkan instance jaringan, Anda harus membuat router transit di wilayah tempat instance jaringan diterapkan di dalam instance CEN.

Masuk ke Konsol CEN.

Di halaman Instances, pilih instance CEN yang dibuat di Langkah 1, dan klik ID instance CEN.

Di tab , klik Create Transit Router.

Di kotak dialog Create Transit Router, konfigurasikan informasi instance router transit, lalu klik OK.

Parameter

Deskripsi

Nilai

Region

Pilih wilayah tempat Anda ingin membuat router transit.

Dalam contoh ini, wilayah China (Hangzhou) dipilih.

Edition

Edisi instance router transit.

Edisi router transit yang didukung di wilayah yang dipilih akan ditampilkan secara otomatis.

Enable Multicast

Tentukan apakah akan mengaktifkan multicast.

Nilai default dipertahankan, dengan multicast tidak diaktifkan.

Name

Masukkan nama instance router transit.

Dalam contoh ini, nama kustom ditentukan untuk router transit.

Description

Masukkan deskripsi untuk instance router transit.

Tentukan deskripsi kustom untuk instance router transit.

Tag

Tambahkan tag ke router transit.

Dalam contoh ini, tidak ada tag yang ditambahkan.

Transit Router CIDR

Masukkan blok CIDR untuk router transit.

Untuk informasi lebih lanjut, lihat Blok CIDR Router Transit.

Dalam contoh ini, tidak ada blok CIDR yang ditentukan untuk router transit.

Langkah 3: Hubungkan VPC ke router transit

Lampirkan instance jaringan yang ingin Anda hubungkan ke router transit edisi perusahaan di wilayah tempat setiap instance jaringan diterapkan.

Masuk ke Konsol CEN.

Di halaman Instances, klik ID instance CEN yang ingin Anda kelola.

Pergi ke tab , temukan router transit yang ingin Anda kelola, lalu klik Create Connection di kolom Actions.

Di halaman Connection with Peer Network Instance, konfigurasikan informasi berikut, lalu klik OK:

Tabel berikut menjelaskan pengaturan setiap VPC. Hubungkan VPC1, 2, dan 3 ke router transit edisi perusahaan:

Parameter

Deskripsi

VPC1

VPC2

VPC3

Instance Type

Pilih jenis instance jaringan yang ingin dihubungkan.

Virtual Private Cloud (VPC)

Virtual Private Cloud (VPC)

Virtual Private Cloud (VPC)

Region

Pilih wilayah tempat instance jaringan diterapkan.

China (Hangzhou)

China (Hangzhou)

China (Hangzhou)

Transit Router

ID router transit di wilayah yang dipilih akan ditampilkan.

Resource Owner ID

Pilih akun Alibaba Cloud tempat instance jaringan berada.

Current Account

Current Account

Current Account

Billing Method

Nilai default adalah Pay-As-You-Go.

Attachment Name

Masukkan nama untuk koneksi jaringan.

Koneksi VPC1

Koneksi VPC2

Koneksi VPC3

Tag

Tambahkan tag ke koneksi instance jaringan.

Dalam contoh ini, tidak ada tag yang ditambahkan.

Dalam contoh ini, tidak ada tag yang ditambahkan.

Dalam contoh ini, tidak ada tag yang ditambahkan.

Network Instance

Pilih instance jaringan yang ingin dihubungkan.

VPC1

VPC2

VPC3

VSwitch

Pilih vSwitch di zona router transit.

Jika setiap zona router transit memiliki vSwitch, Anda dapat memilih beberapa zona dan memilih vSwitch di masing-masing zona untuk mengaktifkan pemulihan bencana zona.

China (Hangzhou) Zona J: vSwitch 2

China (Hangzhou) Zona K: vSwitch 3

China (Hangzhou) Zona J: vSwitch 2

China (Hangzhou) Zona K: vSwitch 3

China (Hangzhou) Zona I: vSwitch 4

China (Hangzhou) Zona J: vSwitch 8

Advanced Settings

Fitur lanjutan berikut dinonaktifkan untuk VPC1, 2, dan 3:

Associate with Default Route Table of Transit Router

Propagate System Routes to Default Route Table of Transit Router

Automatically Creates Route That Points to Transit Router and Adds to All Route Tables of Current VPC

CatatanJika fitur lanjutan diaktifkan, VPC1, 2, dan 3 dapat secara otomatis mempelajari rute satu sama lain, tetapi lalu lintas tidak disaring. Dalam contoh ini, fitur lanjutan dinonaktifkan. Di langkah-langkah berikutnya, tabel rute kustom dan entri rute digunakan untuk menentukan bagaimana lalu lintas jaringan dirutekan sehingga lalu lintas jaringan dapat disaring.

Langkah 4: Tambahkan entri rute ke instance VPC

Tambahkan entri rute ke VPC1, 2, dan 3 untuk mengarahkan lalu lintas mereka ke router transit edisi perusahaan. Lalu lintas jaringan didistribusikan oleh router transit edisi perusahaan untuk penyaringan.

Masuk ke Konsol VPC.

Di bilah navigasi atas, pilih wilayah tempat tabel rute berada.

Tambahkan entri rute kustom ke VPC2 dan VPC3.

Tambahkan entri rute ke tabel rute sistem VPC2 dan VPC3. Atur blok CIDR tujuan menjadi 0.0.0.0/0 dan hop berikutnya ke router transit. Hal ini memastikan bahwa lalu lintas dari VPC2 dan VPC3 diteruskan ke router transit edisi perusahaan.

Di panel navigasi sisi kiri, klik Route Tables.

Di halaman Route Tables, klik ID tabel rute yang ingin Anda kelola.

Dalam contoh ini, tabel rute sistem VPC2 digunakan.

Di tab Route Entry List, klik tab Custom Route, lalu klik Add Route Entry.

Di panel Add Route Entry, konfigurasikan informasi berikut, lalu klik OK:

Name: Masukkan nama untuk entri rute kustom.

Destination CIDR Block: Dalam contoh ini, masukkan 0.0.0.0/0.

Next Hop Type: Dalam contoh ini, pilih Transit Router.

Transit Router: Dalam contoh ini, pilih instance router transit yang terkait dengan VPC2.

Ulangi langkah sebelumnya dan konfigurasikan parameter berikut untuk menambahkan entri rute ke tabel rute sistem VPC3:

Destination CIDR Block: Dalam contoh ini, masukkan 0.0.0.0/0.

Next Hop Type: Dalam contoh ini, Transit Router dipilih.

Transit Router: Dalam contoh ini, router transit yang terkait dengan VPC3 dipilih.

Buat tiga tabel rute kustom bernama routetable1, routetable2, dan routetable3 untuk VPC1. Untuk informasi lebih lanjut, lihat Buat Tabel Rute Kustom.

Asosiasikan vSwitch dengan tabel rute kustom. Untuk informasi lebih lanjut, lihat Asosiasikan vSwitch dengan Tabel Rute.

Dalam contoh ini, asosiasikan vSwitch 1 dari VPC1 dengan routetable1, vSwitch 2 dengan routetable2, dan vSwitch 3 dengan routetable3.

Tambahkan entri rute ke tabel rute kustom VPC1.

Di halaman Route Tables, klik ID tabel rute yang telah Anda buat.

Dalam contoh ini, pilih routetable1 yang diasosiasikan dengan vSwitch 1.

Di tab Route Entry List, klik tab Custom Route, lalu klik Add Route Entry.

Di panel Add Route Entry, konfigurasikan parameter berikut, lalu klik OK:

Name: Masukkan nama untuk entri rute kustom.

Resource Group: Dalam contoh ini, All dipilih.

Destination CIDR Block: Dalam contoh ini, masukkan 0.0.0.0/0.

Next Hop Type: Dalam contoh ini, ECS Instance dipilih.

ECS Instance: Dalam contoh ini, instance ECS yang menyediakan layanan keamanan di vSwitch 3 dari VPC1 dipilih.

Ulangi langkah-langkah sebelumnya dan tambahkan entri rute yang sama ke tabel rute kustom routetable2 dari vSwitch 2.

Ulangi langkah-langkah sebelumnya dan tambahkan entri rute ke routetable3 dari vSwitch 3. Konfigurasikan parameter berikut untuk entri rute:

Destination CIDR Block: Dalam contoh ini, masukkan 0.0.0.0/0.

Next Hop Type: Dalam contoh ini, pilih Transit Router.

Transit Router: Dalam contoh ini, router transit yang terkait dengan VPC1 dipilih.

Tabel berikut menjelaskan informasi tentang entri rute baru yang ditambahkan di setiap VPC1.

NetworkInstance

Tabel Rute

vSwitch

Entri Rute

Hop Berikutnya

VPC1

routetable1

vSwitch 1

0.0.0.0/0

Router transit yang terkait dengan VPC1

routetable2

vSwitch 2

0.0.0.0/0

Sebuah instance ECS di vSwitch 3

routetable3

vSwitch 3

0.0.0.0/0

Instance ECS di vSwitch 1

VPC2

Tabel rute sistem

vSwitch 1

vSwitch 2

vSwitch 3

0.0.0.0/0

Router transit yang terkait dengan VPC2

VPC3

Tabel rute sistem

vSwitch 1

vSwitch 2

vSwitch 3

0.0.0.0/0

Router transit yang terkait dengan VPC3

Langkah 5: Konfigurasikan rute di router transit

Setelah lalu lintas VPC masuk ke router transit edisi perusahaan, sesuaikan konektivitas dengan membuat tabel rute dan menambahkan entri rute. Hal ini mengarahkan lalu lintas dari VPC2 dan VPC3 ke VPC1 dan merutekan lalu lintas yang telah difilter dari VPC1 ke tujuan.

Masuk ke Konsol CEN.

Di halaman Instances, klik ID instance CEN.

Pergi ke tab dan klik ID router transit yang ingin Anda kelola.

Di bawah tab Route Table, buat dua tabel rute kustom untuk router transit edisi perusahaan, bernama TR_routetable1 dan TR_routetable2. Untuk informasi lebih lanjut, lihat Tabel Rute Kustom.

Asosiasikan koneksi VPC2 dan VPC3 dengan tabel rute kustom router transit edisi perusahaan dan konfigurasikan entri rute untuk mereka.

Di tab Route Table, pilih TR_routetable1. Klik tab Route Table Association, lalu klik Create Associate Forwarding.

Di kotak dialog Add Association, pilih koneksi instance jaringan untuk diasosiasikan dengan tabel rute kustom ini, lalu klik OK.

Dalam contoh ini, asosiasikan koneksi VPC2 dan VPC3 dengan TR_routetable1.

Di halaman detail tabel rute kustom, klik tab Route Entry, lalu klik Create Route Entry.

Di kotak dialog Add Route Entry, konfigurasikan parameter berikut, lalu klik OK:

Destination CIDR: Dalam contoh ini, 0.0.0.0/0 digunakan.

Blackhole Route: Jika Anda memilih Yes, lalu lintas yang menuju rute ini akan dijatuhkan. Dalam contoh ini, No dipilih.

Next Hop Connection: Dalam contoh ini, koneksi VPC1 dipilih.

Untuk informasi lebih lanjut, lihat Entri Rute Kustom untuk Router Transit.

Setelah Anda menyelesaikan langkah-langkah ini, lalu lintas jaringan dari VPC2 dan VPC3 akan diteruskan ke VPC1.

Asosiasikan tabel rute kustom dengan VPC1 dan konfigurasikan entri rute.

Di bawah tab Route Table, pilih TR_routetable2. Klik tab Route Table Association, lalu klik Create Associate Forwarding.

Di kotak dialog Add Association, pilih koneksi instance jaringan yang ingin diasosiasikan dengan tabel rute, lalu klik OK.

Dalam contoh ini, VPC1 diasosiasikan dengan TR_routetable2.

Di halaman detail tabel rute kustom, klik tab Route Propagation, lalu klik Enable Route Propagation.

Di kotak dialog Enable Route Propagation, pilih instance jaringan tempat Anda ingin mengaktifkan propagasi rute, lalu klik OK.

Dalam contoh ini, TR_routetable2 dipropagasikan ke VPC2 dan VPC3. Setelah propagasi rute diaktifkan, tabel rute ini akan dapat mempelajari rute dari VPC2 dan VPC3. VPC1 berkomunikasi dengan VPC2 dan VPC3 dengan menanyakan tabel rute ini.

Setelah pembuatan selesai, entri rute router transit edisi perusahaan adalah sebagai berikut:

Nama

Blok CIDR Tujuan

Hop Berikutnya

TR_routetable1

0.0.0.0/0

Koneksi VPC1

TR_routetable2

10.1.0.0/16

Koneksi VPC2

10.2.0.0/16

Koneksi VPC3

Langkah 6: Uji konektivitas jaringan

Setelah menyelesaikan langkah-langkah di atas, VPC1, VPC2, dan VPC3 dapat berkomunikasi secara aman satu sama lain. Untuk menguji konektivitas jaringan, lakukan langkah-langkah berikut:

Masuk ke ECS1 dan jalankan perintah berikut untuk mengaktifkan penerusan data. Untuk informasi lebih lanjut tentang cara masuk ke instance ECS, lihat Ikhtisar Metode Koneksi.

CatatanJika penerusan data tidak diaktifkan, konektivitas terbentuk antara VPC1 dan VPC2 serta antara VPC1 dan VPC3. Namun, VPC2 dan VPC3 tidak dapat berkomunikasi satu sama lain.

echo 1 > /proc/sys/net/ipv4/ip_forward # Aktifkan penerusan. Perintah ini berlaku sementara dan akan hilang setelah restart.Masuk ke ECS2 dan instal perangkat lunak mtr, yang merupakan alat diagnostik yang menggabungkan kemampuan ping dan traceroute untuk menganalisis latensi jaringan dan kehilangan paket secara real-time. Dalam contoh ini, ia membantu dalam deteksi aliran lalu lintas.

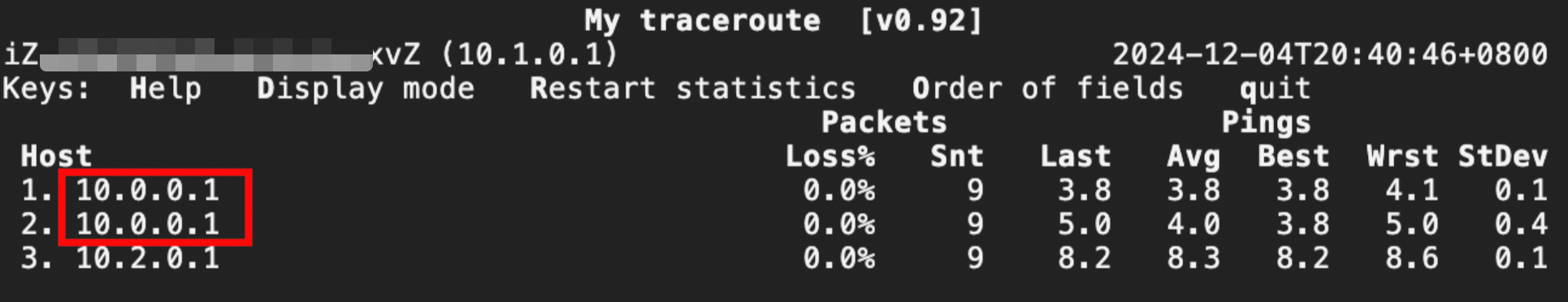

yum install -y mtrUntuk menguji konektivitas antara ECS2 dan ECS3, jalankan perintah mtr pada ECS2:

mtr 10.2.0.1 -i 5-i 5menentukan bahwa permintaan ping dikirim setiap 5 detik.

Hasilnya menunjukkan bahwa pesan dari ECS2 ke ECS3 dirutekan melalui ECS1 (10.0.0.1), yang berarti lalu lintas antara VPC2 dan VPC3 kini dialihkan melalui ECS1, yaitu ECS keamanan.

Terraform

Anda dapat menggunakan Terraform untuk menyiapkan lingkungan untuk contoh ini. Untuk detail tentang instalasi dan konfigurasi Terraform, lihat Instal Terraform.

Bagian berikut menggunakan Terraform v1.9.8 pada host Linux sebagai contoh. Pastikan Anda telah menyelesaikan Autentikasi sebelum melanjutkan.

Biaya mungkin berlaku untuk beberapa sumber daya dalam contoh ini. Lepaskan atau batalkan langganan sumber daya tersebut ketika mereka tidak lagi diperlukan.

Langkah 1: Buat sumber daya

Buat direktori untuk skenario dan navigasikan ke dalamnya.

mkdir tf-CenSec && cd tf-CenSecBuat file

main.tfuntuk mendefinisikan sumber daya yang diperlukan.touch main.tfBuka file

main.tf, tempelkan kode berikut ke dalam file, dan simpan perubahan. File ini mencakup semua sumber daya dan konfigurasi yang diperlukan.variable "pname" { description = "Nama awalan untuk sumber daya" type = string default = "tf-CenSec" } variable "default_region" { description = "Wilayah default" type = string default = "cn-hangzhou" } variable "az" { description = "Daftar zona ketersediaan yang digunakan" type = list(string) default = ["cn-hangzhou-i", "cn-hangzhou-j", "cn-hangzhou-k"] } variable "vpc_count" { description = "Jumlah VPC yang akan dibuat" type = number default = 3 } provider "alicloud" { region = var.default_region } # vpc resource "alicloud_vpc" "main" { count = var.vpc_count vpc_name = "${var.pname}-vpc${count.index + 1}" cidr_block = "10.${count.index}.0.0/16" } # vsw resource "alicloud_vswitch" "main" { count = var.vpc_count * length(var.az) vpc_id = alicloud_vpc.main[floor(count.index / length(var.az))].id cidr_block = "10.${floor(count.index / length(var.az))}.${count.index % length(var.az)}.0/24" zone_id = var.az[count.index % length(var.az)] vswitch_name = "${var.pname}-vsw${count.index + 1}" } # ecs resource "alicloud_instance" "main" { count = var.vpc_count instance_name = "${var.pname}-ecs${count.index + 1}" instance_type = "ecs.e-c1m1.large" security_groups = [alicloud_security_group.main[count.index].id] vswitch_id = alicloud_vswitch.main[count.index * length(var.az)].id image_id = "aliyun_3_x64_20G_qboot_alibase_20230727.vhd" system_disk_category = "cloud_essd" private_ip = "10.${count.index}.0.1" instance_charge_type = "PostPaid" user_data = base64encode(<<-EOT #!/bin/bash ${count.index == 0 ? "echo 1 > /proc/sys/net/ipv4/ip_forward" : ""} yum install -y traceroute yum install -y mtr EOT ) # ecs1 aktifkan ip_forward } # sg resource "alicloud_security_group" "main" { count = var.vpc_count name = "${var.pname}-${count.index + 1}" vpc_id = alicloud_vpc.main[count.index].id } resource "alicloud_security_group_rule" "allow_inbound_ssh" { count = var.vpc_count type = "ingress" ip_protocol = "tcp" nic_type = "intranet" policy = "accept" port_range = "22/22" priority = 1 security_group_id = alicloud_security_group.main[count.index].id cidr_ip = "0.0.0.0/0" } resource "alicloud_security_group_rule" "allow_inbound_icmp" { count = var.vpc_count type = "ingress" ip_protocol = "icmp" nic_type = "intranet" policy = "accept" port_range = "-1/-1" priority = 1 security_group_id = alicloud_security_group.main[count.index].id cidr_ip = "0.0.0.0/0" } resource "alicloud_security_group_rule" "allow_all_outbound" { count = var.vpc_count type = "egress" ip_protocol = "tcp" nic_type = "intranet" policy = "accept" port_range = "1/65535" priority = 1 security_group_id = alicloud_security_group.main[count.index].id cidr_ip = "0.0.0.0/0" } # cen resource "alicloud_cen_instance" "cen1" { cen_instance_name = var.pname } # tr resource "alicloud_cen_transit_router" "tr1" { transit_router_name = var.pname cen_id = alicloud_cen_instance.cen1.id } # attach1 ke vsw2 vsw3 di vpc1 resource "alicloud_cen_transit_router_vpc_attachment" "attach1" { cen_id = alicloud_cen_instance.cen1.id transit_router_id = alicloud_cen_transit_router.tr1.transit_router_id vpc_id = alicloud_vpc.main[0].id zone_mappings { zone_id = var.az[1] vswitch_id = alicloud_vswitch.main[1].id # vsw2, vpc1-2 } zone_mappings { zone_id = var.az[2] vswitch_id = alicloud_vswitch.main[2].id # vsw3, vpc1-3 } transit_router_vpc_attachment_name = "attach1" } # attach2 ke vsw1 vsw2 di vpc2 resource "alicloud_cen_transit_router_vpc_attachment" "attach2" { cen_id = alicloud_cen_instance.cen1.id transit_router_id = alicloud_cen_transit_router.tr1.transit_router_id vpc_id = alicloud_vpc.main[1].id zone_mappings { zone_id = var.az[0] vswitch_id = alicloud_vswitch.main[3].id # vsw4, vpc2-1 } zone_mappings { zone_id = var.az[1] vswitch_id = alicloud_vswitch.main[4].id # vsw5, vpc2-2 } transit_router_vpc_attachment_name = "attach2" } # attach3 ke vsw1 vsw2 di vpc3 resource "alicloud_cen_transit_router_vpc_attachment" "attach3" { cen_id = alicloud_cen_instance.cen1.id transit_router_id = alicloud_cen_transit_router.tr1.transit_router_id vpc_id = alicloud_vpc.main[2].id zone_mappings { zone_id = var.az[0] vswitch_id = alicloud_vswitch.main[6].id # vsw6, vpc3-1 } zone_mappings { zone_id = var.az[1] vswitch_id = alicloud_vswitch.main[7].id # vsw7, vpc3-2 } transit_router_vpc_attachment_name = "attach3" } # 3 rt untuk vpc1 resource "alicloud_route_table" "rt" { count = 3 vpc_id = alicloud_vpc.main[0].id route_table_name = "${var.pname}-rt${count.index}" associate_type = "VSwitch" } # 3 rt pasang ke vsw1 2 3 resource "alicloud_route_table_attachment" "rt_attach" { count = 3 vswitch_id = alicloud_vswitch.main[count.index].id route_table_id = alicloud_route_table.rt[count.index].id } # rt entry, vpc1 resource "alicloud_route_entry" "rt-entry1" { # hop berikutnya tr route_table_id = alicloud_route_table.rt[0].id destination_cidrblock = "0.0.0.0/0" nexthop_type = "Attachment" nexthop_id = alicloud_cen_transit_router_vpc_attachment.attach1.transit_router_attachment_id } resource "alicloud_route_entry" "rt-entry2" { # hop berikutnya ecs1 route_table_id = alicloud_route_table.rt[1].id destination_cidrblock = "0.0.0.0/0" nexthop_type = "Instance" nexthop_id = alicloud_instance.main[0].id # ecs1 } resource "alicloud_route_entry" "rt-entry3" { # hop berikutnya ecs1 route_table_id = alicloud_route_table.rt[2].id destination_cidrblock = "0.0.0.0/0" nexthop_type = "Instance" nexthop_id = alicloud_instance.main[0].id # ecs1 } # rt entry, vpc2 vpc3 resource "alicloud_route_entry" "rt-entry4" { route_table_id = alicloud_vpc.main[1].route_table_id destination_cidrblock = "0.0.0.0/0" nexthop_type = "Attachment" nexthop_id = alicloud_cen_transit_router_vpc_attachment.attach2.transit_router_attachment_id } resource "alicloud_route_entry" "rt-entry5" { route_table_id = alicloud_vpc.main[2].route_table_id destination_cidrblock = "0.0.0.0/0" nexthop_type = "Attachment" nexthop_id = alicloud_cen_transit_router_vpc_attachment.attach3.transit_router_attachment_id } # baru 2 tr_rt resource "alicloud_cen_transit_router_route_table" "tr_rt1" { transit_router_id = alicloud_cen_transit_router.tr1.transit_router_id transit_router_route_table_name = "tr_rt1" } resource "alicloud_cen_transit_router_route_table" "tr_rt2" { transit_router_id = alicloud_cen_transit_router.tr1.transit_router_id transit_router_route_table_name = "tr_rt2" } # ass rt1 attach2 3 resource "alicloud_cen_transit_router_route_table_association" "ass1" { transit_router_route_table_id = alicloud_cen_transit_router_route_table.tr_rt1.transit_router_route_table_id transit_router_attachment_id = alicloud_cen_transit_router_vpc_attachment.attach2.transit_router_attachment_id } resource "alicloud_cen_transit_router_route_table_association" "ass2" { transit_router_route_table_id = alicloud_cen_transit_router_route_table.tr_rt1.transit_router_route_table_id transit_router_attachment_id = alicloud_cen_transit_router_vpc_attachment.attach3.transit_router_attachment_id } # ass rt2 attach1 resource "alicloud_cen_transit_router_route_table_association" "ass3" { transit_router_route_table_id = alicloud_cen_transit_router_route_table.tr_rt2.transit_router_route_table_id transit_router_attachment_id = alicloud_cen_transit_router_vpc_attachment.attach1.transit_router_attachment_id } # tr_rt_entry resource "alicloud_cen_transit_router_route_entry" "tr_rt1_entry1" { transit_router_route_table_id = alicloud_cen_transit_router_route_table.tr_rt1.transit_router_route_table_id transit_router_route_entry_destination_cidr_block = "0.0.0.0/0" transit_router_route_entry_next_hop_type = "Attachment" transit_router_route_entry_next_hop_id = alicloud_cen_transit_router_vpc_attachment.attach1.transit_router_attachment_id } resource "alicloud_cen_transit_router_route_entry" "tr_rt2_entry1" { transit_router_route_table_id = alicloud_cen_transit_router_route_table.tr_rt2.transit_router_route_table_id transit_router_route_entry_destination_cidr_block = "10.1.0.0/16" transit_router_route_entry_next_hop_type = "Attachment" transit_router_route_entry_next_hop_id = alicloud_cen_transit_router_vpc_attachment.attach2.transit_router_attachment_id } resource "alicloud_cen_transit_router_route_entry" "tr_rt2_entry2" { transit_router_route_table_id = alicloud_cen_transit_router_route_table.tr_rt2.transit_router_route_table_id transit_router_route_entry_destination_cidr_block = "10.2.0.0/16" transit_router_route_entry_next_hop_type = "Attachment" transit_router_route_entry_next_hop_id = alicloud_cen_transit_router_vpc_attachment.attach3.transit_router_attachment_id } output "ecs1_login_address" { value = "https://ecs-workbench.aliyun.com/?from=EcsConsole&instanceType=ecs®ionId=${var.default_region}&instanceId=${alicloud_instance.main[0].id}" } output "ecs2_login_address" { value = "https://ecs-workbench.aliyun.com/?from=EcsConsole&instanceType=ecs®ionId=${var.default_region}&instanceId=${alicloud_instance.main[1].id}" } output "ecs3_login_address" { value = "https://ecs-workbench.aliyun.com/?from=EcsConsole&instanceType=ecs®ionId=${var.default_region}&instanceId=${alicloud_instance.main[2].id}" }Inisialisasi direktori untuk menyelesaikan pengaturan Terraform.

terraform initBuat sumber daya, Terraform akan menampilkan pratinjau sumber daya yang akan dibuat. Setelah verifikasi, masukkan

yesuntuk memulai proses pembuatan.terraform apply

Langkah 2: Uji konektivitas

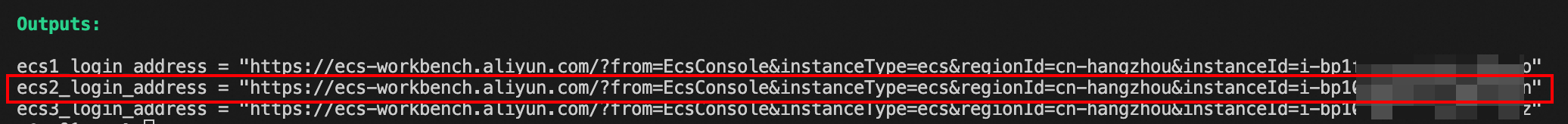

Masuk ke instance ECS2 bernama

tf-CenSec-ecs2.Alamat masuk untuk ECS2 tersedia di Output Terraform. Salin alamat ke browser dan pilih Temporary SSH Key-based sebagai metode autentikasi.

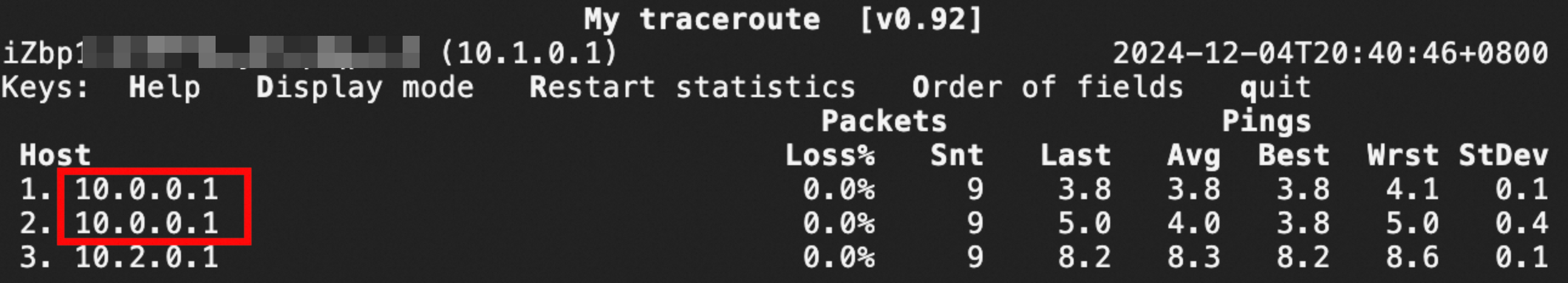

Jalankan perintah

mtrdi ECS2 untuk menguji jalur jaringan ke ECS3:mtr 10.2.0.1 -i 5-i 5menunjukkan bahwa permintaan ping dikirim setiap 5 detik.

Hasilnya menunjukkan bahwa paket dari ECS2 ke ECS3 sedang dirutekan melalui ECS1 (10.0.0.1). Ini mengonfirmasi bahwa lalu lintas antara VPC2 dan VPC3 diarahkan melalui ECS1, yaitu ECS keamanan.

Langkah 3: Lepaskan sumber daya

Ketika verifikasi selesai dan Anda tidak lagi memerlukan sumber daya tersebut, jalankan perintah berikut untuk melepaskannya dan menghentikan penagihan.

terraform destroy --auto-approve