Untuk mengendalikan izin akses pengguna pada layanan secara tepat, Anda dapat mengonfigurasi daftar hitam atau daftar putih dalam kebijakan keamanan Service Mesh (ASM). Daftar hitam dan daftar putih adalah mekanisme otorisasi umum yang melarang atau mengizinkan permintaan tertentu untuk mengakses aplikasi. ASM memungkinkan Anda mengonfigurasi daftar hitam dan daftar putih untuk mengontrol lalu lintas timur-barat dan utara-selatan dari berbagai dimensi, seperti alamat IP, nama domain HTTP, dan port, sehingga menjamin keamanan aplikasi di ASM. Topik ini menjelaskan cara mengonfigurasi daftar hitam untuk lalu lintas timur-barat dalam kebijakan keamanan ASM.

Prasyarat

Gateway masuk telah diterapkan, dan alamat IP gateway masuk telah diperoleh. Untuk informasi lebih lanjut, lihat Buat gateway masuk.

Aplikasi telah diterapkan di instance ASM Anda. Untuk informasi lebih lanjut, lihat Terapkan aplikasi di instance ASM.

Gateway Istio dan layanan virtual telah dibuat. http://${IP address of the ingress gateway}/productpage dapat diakses. Untuk informasi lebih lanjut, lihat Langkah 1 hingga Langkah 3 di Gunakan sumber daya Istio untuk merutekan lalu lintas ke versi layanan yang berbeda.

Prosedur

Masuk ke Konsol ASM. Di panel navigasi sebelah kiri, pilih .

Di halaman Mesh Management, klik nama instance ASM. Di panel navigasi sebelah kiri, pilih .

Pada halaman ASMSecurityPolicy, klik Create. Di kotak dialog Create ASMSecurityPolicy, pilih Black/White List, lalu klik OK.

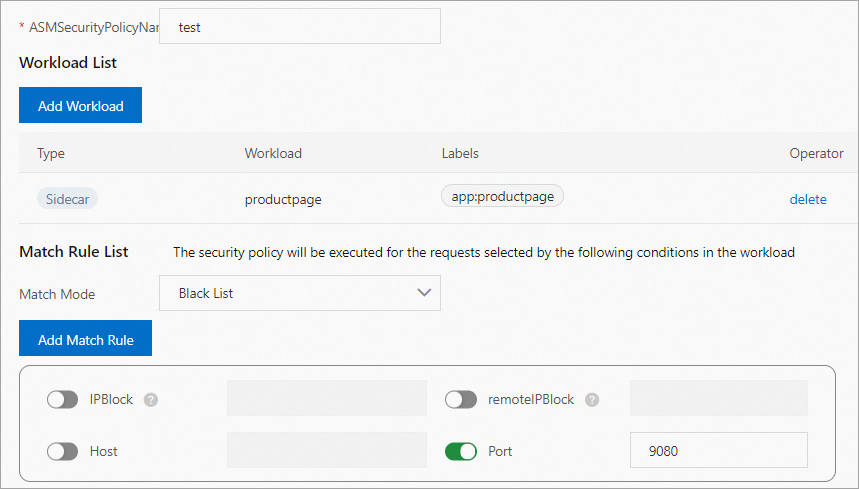

Dalam langkah Workload and Match Rules dari panduan konfigurasi, atur parameter yang diperlukan dan klik Submit.

Parameter

Deskripsi

ASMSecurityPolicyName

Atur nama menjadi test.

Workload List

Klik Add Workload.

Dalam kotak dialog Add Workload, pilih Workload Scope. Atur parameter Namespace menjadi default dan parameter Workload Type menjadi Service.

Dalam bagian Select workloads, pilih productpage, klik ikon

untuk menambahkan workload yang dipilih ke bagian selected, lalu klik OK.

untuk menambahkan workload yang dipilih ke bagian selected, lalu klik OK.

Match Rule List

Pilih Black List untuk Match Mode, aktifkan Port, lalu atur nilainya menjadi 9080. Pengaturan ini menunjukkan bahwa semua permintaan untuk mengakses port 9080 pod productpage ditolak.

Dalam langkah Complete dari panduan konfigurasi, pesan "Pembuatan ASMSecurityPolicy berhasil" akan muncul, menunjukkan bahwa kebijakan keamanan ASM telah dibuat. Anda dapat mengklik YAML untuk melihat sumber daya yang dibuat, atau klik Complete untuk kembali ke halaman ASMSecurityPolicy guna melihat kebijakan keamanan yang telah dibuat.

Jalankan perintah berikut untuk memeriksa apakah konfigurasi daftar hitam berlaku:

curl ${IP address of the ingress gateway}/productpage -IOutput yang diharapkan:

HTTP/1.1 403 Forbidden content-length: 19 content-type: text/plain date: Fri, 22 Dec 2023 03:07:26 GMT server: istio-envoy x-envoy-upstream-service-time: 10Kode status HTTP

403dikembalikan, menunjukkan bahwa akses ke layanan productpage ditolak. Ini menunjukkan bahwa konfigurasi daftar hitam telah diterapkan dengan sukses.

Referensi

Untuk informasi lebih lanjut tentang konsep dan fitur kebijakan keamanan ASM, lihat Ikhtisar kebijakan keamanan ASM.

Anda dapat mengaktifkan fitur audit mesh untuk mencatat atau melacak operasi harian pengguna yang berbeda. Anda juga dapat mengonfigurasi peringatan audit untuk operasi pada sumber daya ASM dan mengirim notifikasi peringatan kepada kontak peringatan secara tepat waktu ketika sumber daya penting berubah. Untuk informasi lebih lanjut, lihat Gunakan fitur audit Operasi KubeAPI di ASM dan Konfigurasikan peringatan audit untuk operasi pada sumber daya ASM.