Topik ini menjelaskan cara menggunakan fitur enkripsi tautan Secure Socket Layer (SSL).

Informasi latar belakang

Untuk meningkatkan keamanan tautan, OceanBase Database memungkinkan Anda mengaktifkan enkripsi SSL, yang mengenkripsi koneksi jaringan di lapisan transport untuk meningkatkan keamanan data komunikasi. Setelah koneksi SSL diaktifkan, Anda dapat mengonfigurasi pengaturan untuk meminta klien menggunakan koneksi SSL untuk akses.

Setelah enkripsi tautan SSL diaktifkan, tidak dapat dinonaktifkan. Kinerja instance mungkin sedikit terganggu karena enkripsi dan dekripsi sertifikat akan mengonsumsi sumber daya komputasi. Kami menyarankan Anda mengaktifkan enkripsi tautan SSL hanya ketika akses internet tersedia atau enkripsi transmisi diperlukan.

Enkripsi tautan SSL didukung di ApsaraDB for OceanBase V2.2.76 dan versi lebih baru.

Saat ini, enkripsi tautan SSL didukung untuk instance kluster Edisi Standar (Key-Value).

Enkripsi tautan SSL tidak berlaku untuk alamat koneksi langsung.

Prosedur

Masuk ke Konsol ApsaraDB for OceanBase.

Di panel navigasi di sebelah kiri, klik Instances.

Temukan instance kluster target dalam daftar dan klik nama instance kluster untuk masuk ke halaman Cluster Instance Workspace.

Di panel navigasi di sebelah kiri, klik Security Settings.

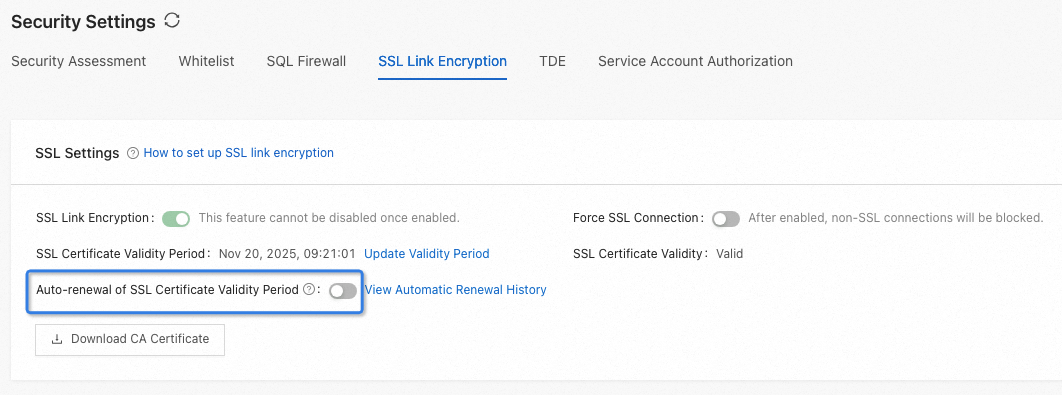

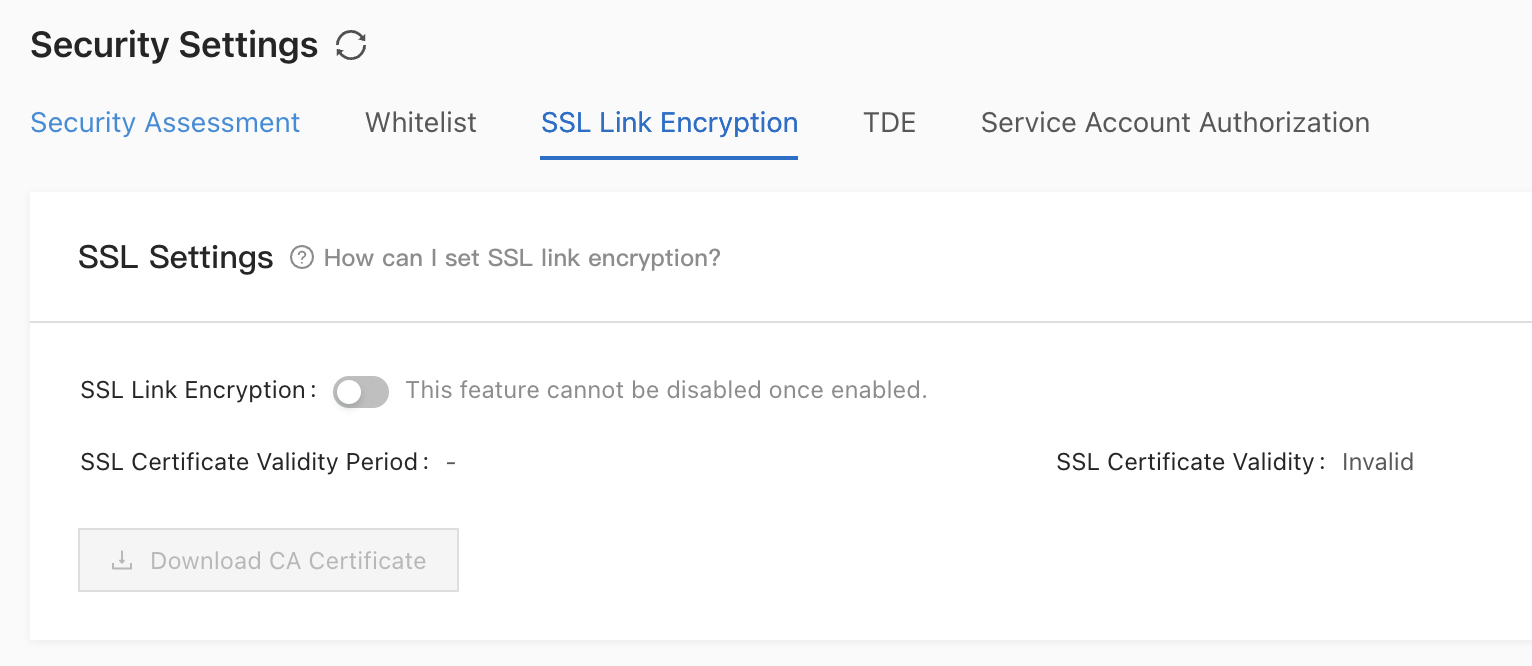

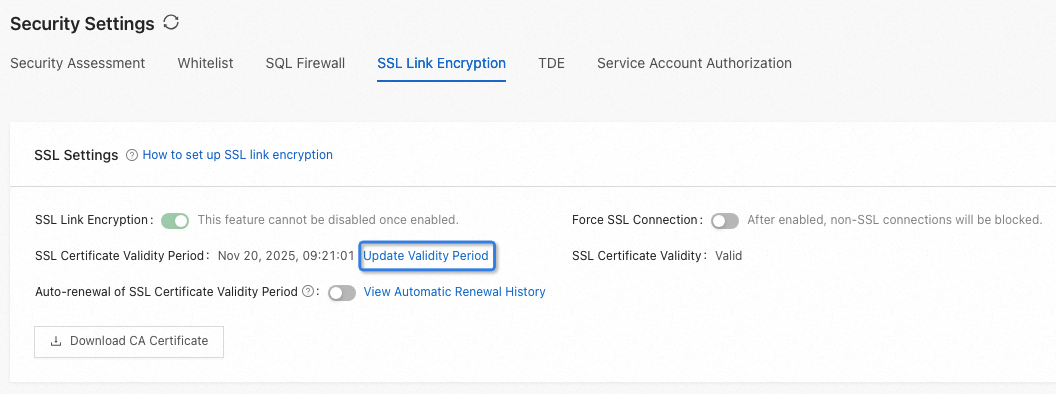

Klik tab SSL Link Encryption. Anda dapat melakukan operasi berikut:

Aktifkan SSL Link Encryption. Proses aktivasi membutuhkan waktu sekitar 3 hingga 5 menit. Setelah enkripsi tautan SSL diaktifkan, Anda dapat memilih apakah akan mengaktifkan Force SSL Connection di beberapa edisi. Opsi Force SSL Connection hanya ditampilkan jika edisi instance kluster saat ini mendukungnya.

Catatan

CatatanSetelah Force SSL Connection diaktifkan, koneksi non-SSL akan diblokir dan koneksi non-SSL yang dibuat sebelumnya akan gagal. Dalam hal ini, Anda harus mengubah metode koneksi.

Klik Download CA Certificate untuk mengunduh sertifikat.

Paket yang diunduh berisi tiga file:

File .p7b: digunakan untuk mengimpor sertifikat CA di sistem operasi Windows.

File .pem: digunakan untuk mengimpor sertifikat CA di sistem atau aplikasi lainnya.

File .jks: file Java TrustStore sertifikat yang digunakan untuk mengimpor rantai sertifikat CA di aplikasi Java. Kata sandinya adalah OceanBase.

CatatanKetika Anda menggunakan file .jks di JDK 7 atau JDK 8, Anda harus memodifikasi pengaturan keamanan default JDK. Secara spesifik, Anda harus menemukan file java.security di direktori

jre/lib/securitypada server tempat aplikasi berada, lalu mengonfigurasi ulang file tersebut sebagai berikut:jdk.tls.disabledAlgorithms=SSLv3, RC4, DH keySize < 224 jdk.certpath.disabledAlgorithms=MD2, RSA keySize < 1024Jika Anda tidak memodifikasi pengaturan keamanan JDK, kesalahan berikut akan dilaporkan. Secara umum, kesalahan serupa lainnya juga disebabkan oleh pengaturan keamanan JDK.

javax.net.ssl.SSLHandshakeException: DHPublicKey does not comply to algorithm constraintsKlik Update Validity Period dan perbarui SSL Certificate Validity Period.

Aktifkan Auto-renewal of SSL Certificate Validity Period. Setelah opsi ini diaktifkan, sertifikat secara otomatis diperbarui tujuh hari sebelum kedaluwarsa. Setiap pembaharuan berlaku selama 360 hari.