Izin WorkerRolePolicy default untuk node di kluster terkelola Container Service for Kubernetes (ACK) sebelumnya bersifat luas. Untuk memperkuat isolasi keamanan bagi node kluster terkelola dalam skenario multi-tenant, ACK telah melakukan konvergensi terhadap izin yang dikaitkan dengan peran RAM node kluster terkelola.

Otorisasi peran

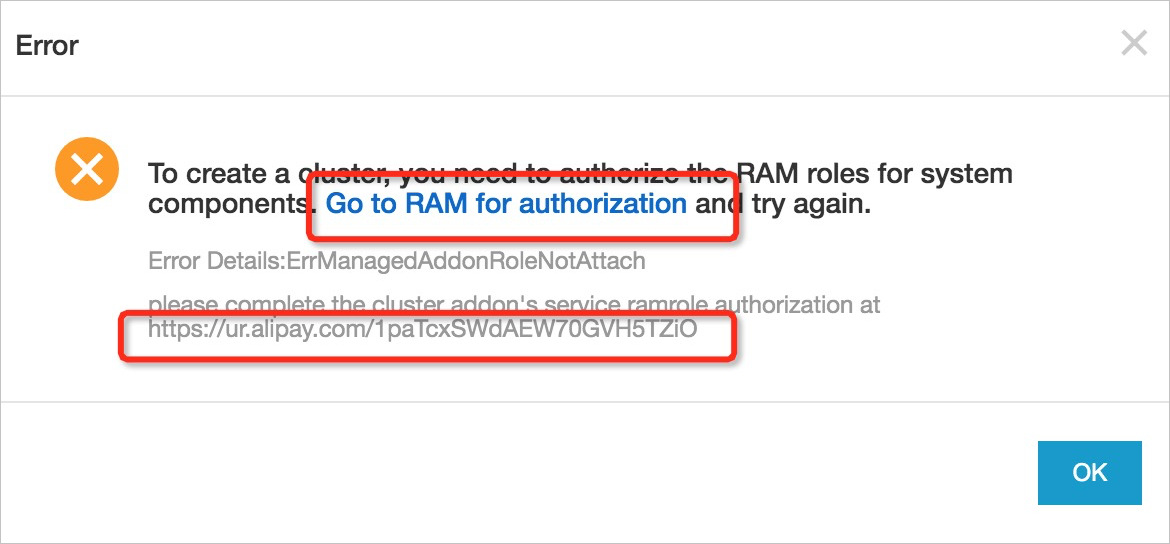

Setelah konvergensi, izin peran RAM asli tidak lagi mencakup kebijakan yang digunakan oleh komponen add-on sistem kluster. Sebagai gantinya, ACK menetapkan peran sistem khusus untuk setiap komponen add-on. Saat Anda membuat kluster terkelola di Konsol ACK setelah perubahan ini, sistem akan menampilkan prompt agar Anda mengotorisasi peran sistem tersebut. Gunakan Akun Alibaba Cloud atau pengguna RAM dengan izin AliyunRAMFullAccess atau AdministratorAccess. Klik Go to RAM console.

Catatan Jika Anda menggunakan OpenAPI untuk membuat kluster, gunakan authorization link untuk mengotorisasi.

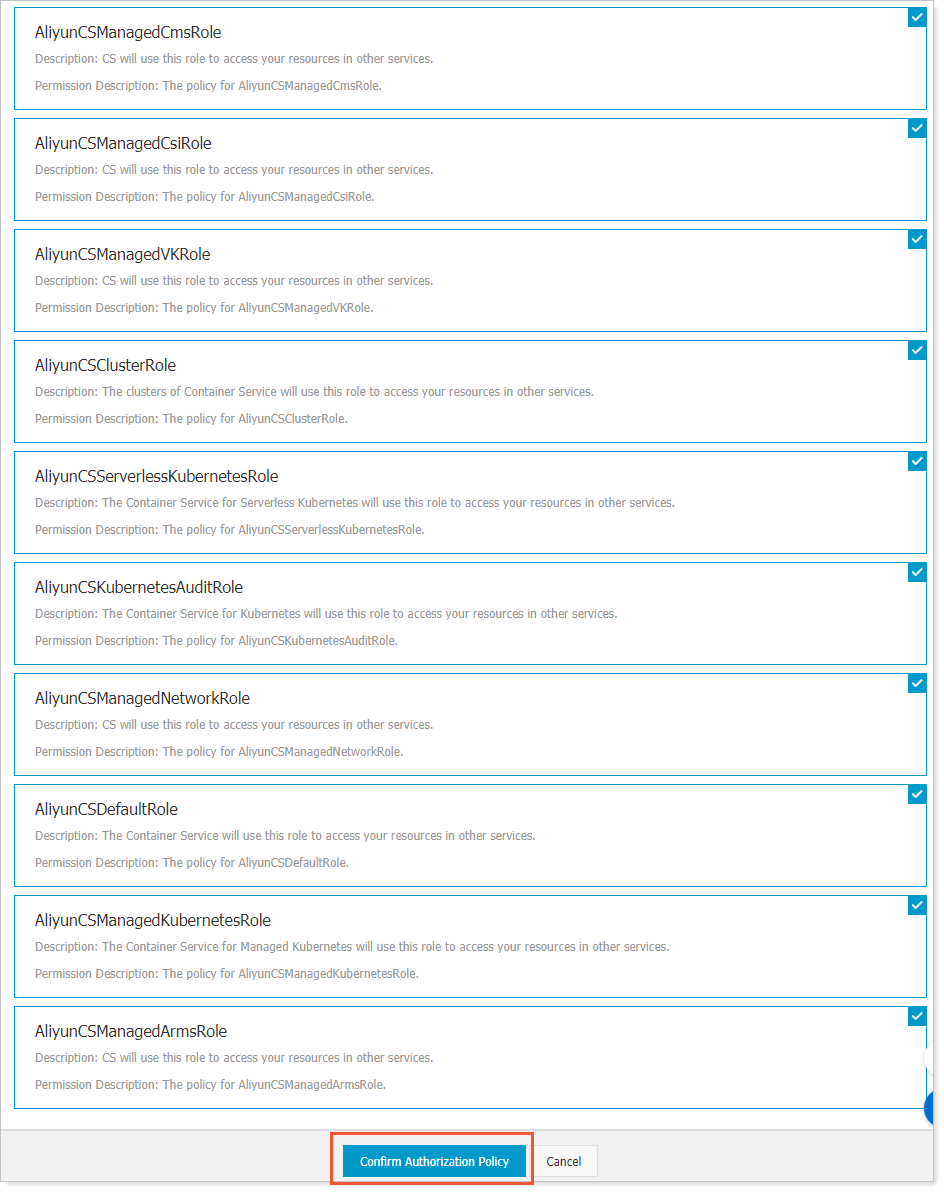

Di bagian bawah halaman otorisasi batch, klik Confirm Authorization Policy. Kemudian, kembali ke Container Service Management Console untuk membuat kluster Anda.

Otorisasi batch ini memberikan peran sistem berikut, yang mendukung panggilan OpenAPI dari komponen add-on kluster:

- AliyunCSManagedLogRole

- AliyunCSManagedCmsRole

- AliyunCSManagedCsiRole

- AliyunCSManagedVKRole

- AliyunCSManagedNetworkRole

- AliyunCSManagedArmsRole

Kebijakan RAM WorkerRole default yang telah dikonvergensikan didefinisikan sebagai berikut.

{

"Version": "1",

"Statement": [{

"Action": [

"ecs:DescribeInstanceAttribute",

"ecs:DescribeInstanceTypesNew",

"ecs:DescribeInstances"

],

"Resource": [

"*"

],

"Effect": "Allow"

},

{

"Action": [

"log:GetProject",

"log:GetLogStore",

"log:GetConfig",

"log:GetMachineGroup",

"log:GetAppliedMachineGroups",

"log:GetAppliedConfigs",

"log:GetIndex",

"log:GetSavedSearch",

"log:GetDashboard",

"log:GetJob"

],

"Resource": [

"*"

],

"Effect": "Allow"

},

{

"Action": [

"cr:GetAuthorizationToken",

"cr:ListInstanceEndpoint",

"cr:PullRepository"

],

"Resource": [

"*"

],

"Effect": "Allow"

}

]

}