Topik ini hanya berlaku untuk node yang tidak dikelola oleh Auto Mode.

ContainerOS membatasi akses shell langsung untuk mencegah operasi yang tidak dapat dilacak. Untuk menjalankan tugas administratif—seperti troubleshooting, instalasi paket, atau konfigurasi sistem—gunakan kontainer administratif: lingkungan dengan hak istimewa yang telah dipra-instal alat-alatnya serta memiliki akses ke proses sistem, status jaringan, dan sistem file host.

Pilih metode akses berdasarkan versi ContainerOS Anda:

| Versi | Login ke kontainer administratif | Masuk ke Host |

|---|---|---|

| ContainerOS 3.5 dan yang lebih baru | Workbench atau VNC (shell dihapus dari host) | Jalankan sudo superman dari dalam kontainer |

| ContainerOS sebelum versi 3.5 | SSH, menggunakan ECS Cloud Assistant + pasangan kunci | Workbench atau VNC |

| Semua versi | kubectl debug (metode alternatif) |

— |

Ikhtisar kontainer administratif

Kontainer administratif berjalan bersama OS host dengan properti berikut:

-

Telah dipra-instal paket perangkat lunak tambahan; mendukung instalasi paket melalui YUM.

-

Menampilkan proses sistem, status jaringan, dan konfigurasi host.

-

Memasang sistem file root host dalam mode read-only di

/.lifsea/rootfs. -

Menyediakan perintah

sudo supermanuntuk memasuki lingkungan host.

Login ke kontainer administratif (ContainerOS 3.5 dan yang lebih baru)

Login ke host (ContainerOS sebelum versi 3.5)

Untuk versi ContainerOS sebelum 3.5, login ke host menggunakan Workbench atau VNC.

Login Workbench

Sebelum memulai, pastikan node dapat mengakses layanan Cloud Assistant.

-

Login ke Konsol ACK. Di panel navigasi kiri, klik Clusters.

-

Di halaman Clusters, klik nama kluster. Di panel navigasi kiri, pilih Nodes > Nodes.

-

Pada kolom Actions node target, pilih More > Workbench Remote Connection.

Login VNC

Login VNC memerlukan otentikasi password. Sebelum memulai, atur password login menggunakan metode login Workbench tanpa rahasia di atas.

-

Login ke Konsol ACK. Di panel navigasi kiri, klik Clusters.

-

Di halaman Clusters, klik nama kluster. Di panel navigasi kiri, pilih Nodes > Nodes.

-

Pada kolom Actions node target, pilih More > VNC Remote Connection, lalu ikuti prompt untuk menyelesaikan otentikasi identitas.

Login ke kontainer administratif melalui SSH (ContainerOS sebelum versi 3.5)

Metode ini menggunakan ECS Cloud Assistant untuk menjalankan kontainer administratif, lalu terhubung melalui SSH.

Prasyarat

Sebelum memulai, pastikan Anda telah:

-

Memiliki pasangan kunci SSH yang di-bind ke node. Untuk kelompok node baru, konfigurasikan mode login sebagai Key Pair saat membuat kelompok node — lihat Buat dan kelola kelompok node. Untuk kelompok node yang sudah ada, bind pasangan kunci SSH ke instans yang sedang berjalan.

-

ECS Cloud Assistant terinstal pada node — lihat Instal Cloud Assistant Agent.

-

Port 22 terbuka di security group — lihat Kelola aturan security group.

-

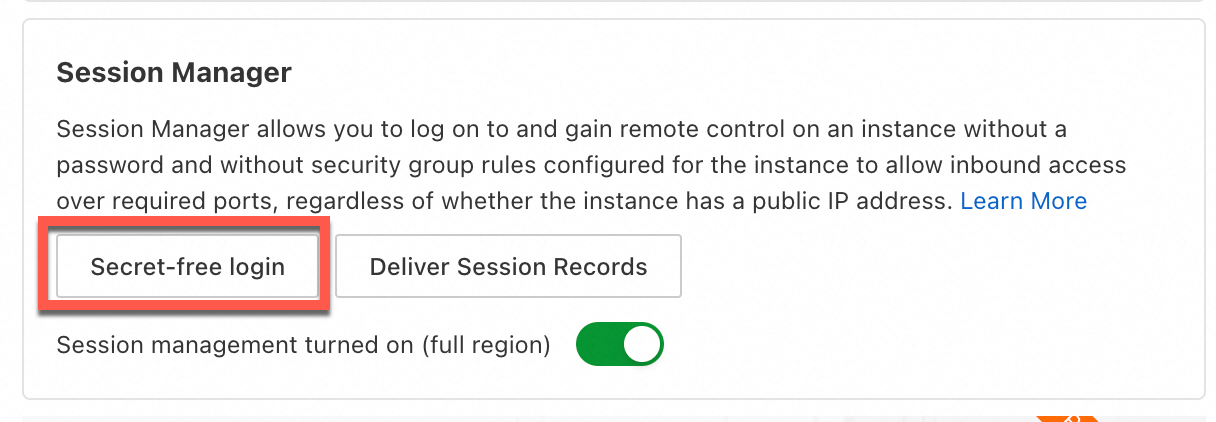

Login tanpa rahasia dikonfigurasi pada Instance ECS.

Jalankan kontainer administratif

-

Login ke Konsol ECS Cloud Assistant dan klik Create/Run Command di pojok kanan atas. Untuk detailnya, lihat Buat dan jalankan perintah.Konsol ECS

-

Di panel Create Command, jalankan perintah berikut:

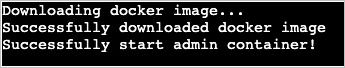

sudo lifseacli container startOutput berikut mengonfirmasi bahwa Cloud Assistant berhasil menjalankan kontainer administratif:

Terhubung melalui SSH

-

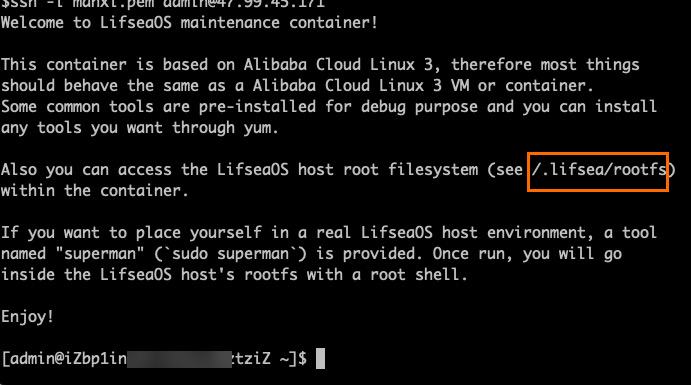

Dari terminal yang mendukung SSH, terhubung ke kontainer administratif menggunakan kunci privat yang di-bind ke instans:

ssh -i <ssh-private-key.pem> admin@<instance-ip>Ganti

<ssh-private-key.pem>dengan file kunci privat Anda dan<instance-ip>dengan alamat IP instans. Atau, login sebagaiadminlangsung melalui Workbench menggunakan pasangan kunci yang sama — port 22 harus terbuka. Setelah login berhasil, antarmuka kontainer administratif akan muncul. Sistem file root host dipasang dalam mode read-only di/.lifsea/rootfs.

Masuk ke lingkungan host

-

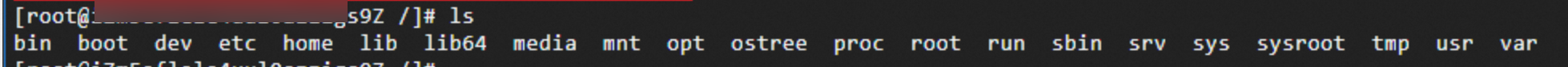

Dari dalam kontainer administratif, jalankan perintah berikut untuk masuk ke host:

sudo superman -

Jalankan

lsuntuk menampilkan daftar perintah yang tersedia di host. Host menyediakan kumpulan perintah sistem yang terbatas.

Keluar

Jalankan exit untuk meninggalkan lingkungan host. Jalankan exit lagi untuk memutus koneksi dari kontainer administratif. Kontainer tetap berjalan dan tetap dapat diakses melalui SSH.

Mengelola kontainer administratif

Gunakan lifseacli untuk menghentikan, merestart, menghapus, atau memeriksa status kontainer administratif. Jalankan perintah-perintah ini melalui ECS Cloud Assistant atau dari terminal yang terhubung ke node.

| Operasi | Perintah |

|---|---|

| Stop | sudo lifseacli container stop |

| Restart | sudo lifseacli container restart |

| Delete | sudo lifseacli container rm |

| Query status | sudo lifseacli container status |

Jika Anda meng-bind pasangan kunci baru ke instans atau melepas bind pasangan kunci setelah menjalankan kontainer administratif, restart kontainer agar perubahan tersebut berlaku.

Menghapus kontainer administratif akan menghapus semua perangkat lunak yang telah diinstal dan file yang disimpan. Merestart kontainer akan menginisialisasi lingkungan baru. Jangan menyimpan data penting di dalam kontainer administratif.

Troubleshooting

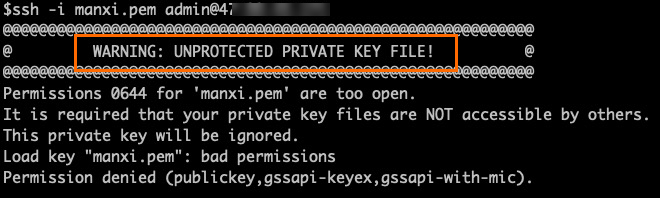

Error: UNPROTECTED PRIVATE KEY FILE!

File kunci privat dapat diakses oleh pengguna lain. Jalankan perintah berikut untuk membatasi akses:

chmod 400 <ssh-private-key.pem>Ganti <ssh-private-key.pem> dengan nama file kunci privat Anda.