Gunakan tag untuk mengidentifikasi dan mengkategorikan sumber daya cloud Anda. Resource Access Management (RAM) memungkinkan Anda mengelola identitas pengguna dan mengontrol akses mereka ke sumber daya cloud melalui kebijakan izin. Dengan menggabungkan tag dan kebijakan izin RAM, Anda dapat menerapkan kontrol akses detail halus yang memberikan akses berbeda kepada pengguna berbeda terhadap kluster tertentu.

Mengontrol izin pengguna RAM dengan tag—dikenal sebagai otorisasi berbasis tag—bekerja sebagai berikut:

Prosedur

Gunakan Akun Alibaba Cloud Anda untuk membuat kebijakan izin kustom. Dalam kebijakan tersebut, tetapkan bahwa pengguna RAM harus menentukan tag tertentu untuk mengelola kluster Alibaba Cloud Container Service for Kubernetes (ACK). Kemudian, lampirkan kebijakan ini ke pengguna RAM tersebut.

Masuk ke Konsol RAM menggunakan Akun Alibaba Cloud Anda. Buat kebijakan izin kustom. Untuk petunjuknya, lihat Buat kebijakan kustom. Dalam kebijakan tersebut, gunakan elemen Condition untuk membatasi akses dengan menetapkan kondisi tag pada sumber daya cloud Anda.

CatatanAkun Alibaba Cloud memiliki izin administratif penuh atas semua sumber daya dalam akun tersebut. Sebagai alternatif, Anda dapat membuat pengguna RAM dan memberikan izin

AdministratorAccessuntuk menunjuknya sebagai administrator akun. Administrator ini dapat mengelola semua sumber daya cloud dalam akun tersebut. Untuk informasi selengkapnya, lihat Buat pengguna RAM sebagai administrator akun.Kunci kondisi berikut ini didukung oleh ACK:

Kunci kondisi tag

Deskripsi

acs:RequestTagMewajibkan permintaan API menyertakan tag tertentu.

Permintaan yang tidak menyertakan parameter tag akan gagal dalam otorisasi.

acs:ResourceTagMembatasi akses hanya ke sumber daya yang memiliki tag tertentu.

Permintaan yang tidak menyertakan parameter ID sumber daya akan gagal dalam otorisasi.

Untuk contoh kebijakan, lihat Contoh.

Lampirkan kebijakan izin kustom ke Pengguna RAM. Untuk petunjuknya, lihat Berikan izin kepada pengguna RAM. Saat mendefinisikan kebijakan Anda, rujuk bagian tentang Jenis sumber daya yang mendukung tag dan Aksi yang tidak mendukung otorisasi tingkat tag.

CatatanSebelum memberikan izin kepada pengguna RAM yang sudah ada, tinjau kebijakan izin saat ini untuk menghindari duplikasi atau konflik.

Contoh

Bagian ini menyediakan contoh kebijakan untuk berbagai skenario. Gunakan templat ini sebagai titik awal dan konfigurasikan sesuai dengan prinsip hak istimewa minimal.

Kebijakan izin | Deskripsi | Hasil |

| Mengizinkan pembuatan kluster hanya dengan tag |

|

| Mengizinkan melihat hanya kluster dengan tag |

|

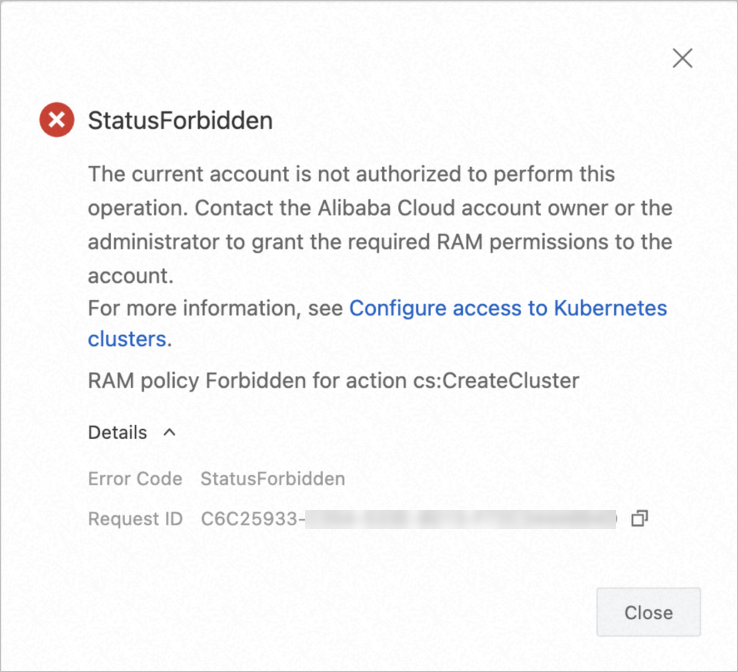

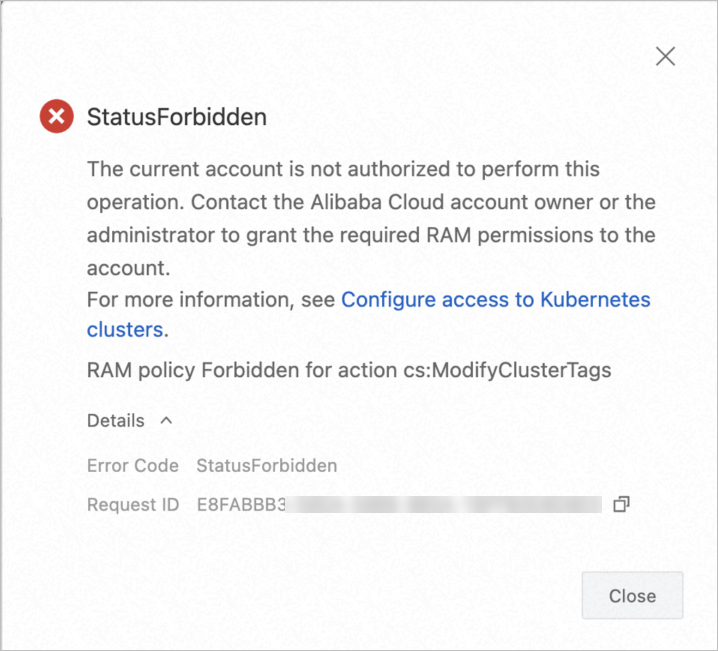

| Mencegah pengguna dari memodifikasi tag. | Mencoba memodifikasi tag akan gagal dengan pesan kesalahan berikut:

|

Referensi

Jenis sumber daya yang mendukung tag

Dalam ACK, hanya jenis sumber daya yang tercantum dalam tabel berikut yang mendukung otorisasi berbasis tag.

Nama layanan | Kode layanan | Jenis sumber daya |

ACK | cs | cluster: cluster |

Aksi yang tidak mendukung otorisasi berbasis tag

Aksi dalam tabel berikut tidak mendukung otorisasi berbasis tag. Untuk contoh kebijakan, lihat Contoh kebijakan izin kustom.

Aksi | Deskripsi |

cs:OpenAckService | Aktifkan ACK |

cs:ListOperationPlans | Kueri jadwal O&M otomatis sebuah kluster |

cs:CancelOperationPlan | Batalkan rencana O&M otomatis yang tertunda |

cs:DescribeTaskInfo | Kueri detail tugas |

cs:PauseTask | Jeda tugas |

cs:CancelTask | Batalkan tugas |

cs:ResumeTask | Pulihkan tugas |

cs:CreateKubernetesTrigger | Buat pemicu aplikasi |

cs:DeleteTriggerHook | Hapus pemicu |

cs:CreateTemplate | Buat template orkestrasi |

cs:DeleteTemplate | Hapus template orkestrasi |

cs:UpdateTemplate | Perbarui template orkestrasi |

cs:DescribeTemplates | Kueri semua template orkestrasi |

cs:DescribeTemplateAttribute | Kueri detail template orkestrasi |

cs:ListUserKubeConfigStates | Kueri daftar status KubeConfig semua kluster milik pengguna tertentu |

cs:ListAddons | Kueri daftar komponen yang tersedia |

cs:DescribeAddon | Kueri informasi tentang komponen tertentu |

cs:DescribeAddons | Kueri informasi tentang semua komponen |

cs:DescribeEvents | Kueri detail event |

cs:DescribeEventsForRegion | Kueri event di wilayah tertentu |

cs:DescribeKubernetesVersionMetadata | Kueri detail versi Kubernetes |

cs:CheckServiceRole | Periksa apakah peran layanan tertentu telah ditetapkan |

cs:DescribePatternTypes | Kueri tipe instans |

cs:CheckUserClustersActivity | Periksa status aktif pengguna di kluster tertentu |

cs:CreateSessionMessage | Buat sesi Asisten AI ACK |

cs:UpdateMessageFeedback | Perbarui umpan balik pesan Asisten AI ACK |

cs:DescribeKubeConfigManagementTaskList | Daftar tugas yang terkait dengan file kubeconfig |

cs:ListHaveKubeconfigDeletedAccounts | Kueri pengguna yang akunnya telah menghapus pengguna RAM atau peran RAM, tetapi file kubeconfig-nya masih aktif. |

cs:ListKubeConfigRecycle | Daftar file kubeconfig di Keranjang daur ulang dalam Akun Alibaba Cloud saat ini |

cs:RestoreKubeConfigRecycleItem | Pulihkan file kubeconfig yang dihapus dari Keranjang daur ulang |

cs:RestoreMultiKubeConfigRecycleItems | Pulihkan secara batch file kubeconfig yang dihapus dari Keranjang daur ulang |

cs:DeleteKubeConfigRecycleItem | Hapus permanen file kubeconfig dari Keranjang daur ulang |

cs:DescribeKubernetesVersionMetadata | Kueri detail versi Kubernetes |

cs:DescribePolicies | Kueri daftar kebijakan |

cs:DescribePolicyDetails | Kueri detail kebijakan tertentu |

cs:DescribeUserInstances | Dapatkan daftar node yang diperlukan untuk menambahkan node yang sudah ada |

cs:DescribeUserPermission | Kueri izin pengguna RAM atau peran RAM |

cs:UpdateUserPermissions | Perbarui izin Role-Based Access Control (RBAC) pengguna RAM atau peran RAM tertentu |

cs:CleanUserPermissions | Hapus sertifikat pengguna tertentu dan izin RBAC terkait |

cs:QueryAlertContact | Kueri kontak peringatan |

cs:AddOrUpdateAlertContact | Perbarui kontak peringatan |

cs:DeleteAlertContact | Hapus kontak peringatan |

cs:QueryAlertContactGroup | Kueri kelompok kontak peringatan |

cs:AddOrUpdateAlertContactGroup | Perbarui kelompok kontak peringatan |

cs:DeleteAlertContactGroup | Hapus kelompok kontak peringatan |

cs:DescribeUserQuota | Kueri informasi kuota |

cs:ListOperationPlans | Kueri daftar rencana tugas O&M otomatis |

cs:CancelOperationPlan | Batalkan rencana tugas O&M otomatis |

cs:DescribeTasks | Kueri daftar tugas |

Contoh kebijakan izin kustom

Pengguna RAM atau peran RAM yang memiliki izin tingkat akun dapat melakukan operasi pada sumber daya dalam seluruh akun. Pastikan izin yang diberikan kepada pengguna RAM atau peran RAM sesuai dengan harapan Anda dan mengikuti prinsip hak istimewa minimal.

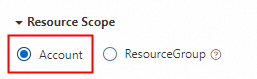

Untuk jenis sumber daya yang tidak mendukung otorisasi berbasis tag, pemberian izin dengan kondisi tag tidak berpengaruh. Anda harus membuat kebijakan izin kustom untuk sumber daya tersebut. Saat memberikan izin, atur cakupan sumber daya ke Account Level dan jangan tentukan kondisi tag apa pun dalam isi kebijakan.

Dua contoh kebijakan berikut dapat dimodifikasi sesuai kebutuhan.

Dua contoh kebijakan berikut dapat dimodifikasi sesuai kebutuhan.

Elemen

Actionmencantumkan semua aksi read-only yang tidak mendukung otorisasi berbasis tag.{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cs:DescribeAddon", "cs:DescribeAddons", "cs:DescribeEvents", "cs:DescribeEventsForRegion", "cs:DescribeKubeConfigManagementTaskList", "cs:DescribeKubernetesVersionMetadata", "cs:DescribePatternTypes", "cs:DescribePolicies", "cs:DescribePolicyDetails", "cs:DescribeTaskInfo", "cs:DescribeTemplateAttribute", "cs:DescribeTemplates", "cs:DescribeUserInstances", "cs:DescribeUserPermission", "cs:ListAddons", "cs:ListHaveKubeconfigDeletedAccounts", "cs:ListKubeConfigRecycle", "cs:ListOperationPlans", "cs:ListUserKubeConfigStates", "cs:QueryAlertContact", "cs:QueryAlertContactGroup", "cs:CheckServiceRole", "cs:DescribeTasks", "cs:DescribeUserQuota", "cs:ListOperationPlans", "cs:CheckUserClustersActivity" ], "Resource": "*" } ] }Elemen

Actionmencantumkan semua aksi yang tidak mendukung otorisasi berbasis tag.{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "cs:AddOrUpdateAlertContact", "cs:AddOrUpdateAlertContactGroup", "cs:CancelOperationPlan", "cs:CancelTask", "cs:CheckServiceRole", "cs:CheckUserClustersActivity", "cs:CleanUserPermissions", "cs:CreateKubernetesTrigger", "cs:CreateSessionMessage", "cs:CreateTemplate", "cs:DeleteAlertContact", "cs:DeleteAlertContactGroup", "cs:DeleteKubeConfigRecycleItem", "cs:DeleteTemplate", "cs:DeleteTriggerHook", "cs:DescribeAddon", "cs:DescribeAddons", "cs:DescribeEvents", "cs:DescribeEventsForRegion", "cs:DescribeKubeConfigManagementTaskList", "cs:DescribeKubernetesVersionMetadata", "cs:DescribePatternTypes", "cs:DescribePolicies", "cs:DescribePolicyDetails", "cs:DescribeTaskInfo", "cs:DescribeTemplateAttribute", "cs:DescribeTemplates", "cs:DescribeUserInstances", "cs:DescribeUserPermission", "cs:ListAddons", "cs:ListHaveKubeconfigDeletedAccounts", "cs:ListKubeConfigRecycle", "cs:ListOperationPlans", "cs:ListUserKubeConfigStates", "cs:OpenAckService", "cs:DescribeTasks", "cs:PauseTask", "cs:QueryAlertContact", "cs:QueryAlertContactGroup", "cs:RestoreKubeConfigRecycleItem", "cs:RestoreMultiKubeConfigRecycleItems", "cs:ResumeTask", "cs:UpdateMessageFeedback", "cs:DescribeUserQuota", "cs:ListOperationPlans", "cs:CancelOperationPlan", "cs:UpdateTemplate", "cs:UpdateUserPermissions" ], "Resource": "*" } ] }