Ketika seseorang mengakses kontainer—melalui kubectl exec atau sesi shell langsung—semua perintah yang dijalankan di dalamnya tidak terdeteksi oleh pertahanan perimeter standar. Kontainer yang telah dikompromikan dapat mengunduh malware, mengekstraksi data, atau meningkatkan hak istimewa tanpa memicu peringatan berbasis jaringan. Fitur audit operasi intra-kontainer mencatat setiap perintah yang dieksekusi di dalam kontainer setelah akses diberikan, sehingga Anda memperoleh event audit konkret yang dapat dikueri, dipantau melalui notifikasi, dan ditindaklanjuti sebelum insiden lokal berkembang menjadi pelanggaran di seluruh kluster.

Topik ini menjelaskan cara mengaktifkan fitur tersebut, melihat laporan audit dan log detail, mengatur peringatan real-time, serta menonaktifkan fitur secara bersih ketika tidak lagi diperlukan.

Ini adalah fitur daftar putih. Kirim tiket untuk mengaktifkan akses sebelum melanjutkan.

Penagihan

Fitur audit operasi intra-kontainer itu sendiri gratis. Setelah diaktifkan, Anda akan dikenai biaya atas penggunaan Simple Log Service (SLS). Untuk rincian harga, lihat Ikhtisar penagihan.

Batasan

Jenis kluster: ACK Managed Cluster Pro Edition, ACK Managed Cluster Basic Edition, dan ACK Dedicated Cluster.

Sistem operasi dan kernel: Alibaba Cloud Linux, Ubuntu, atau ContainerOS dengan versi kernel lebih baru dari 4.19.

| OS | Versi kluster minimum | Persyaratan tambahan |

|---|---|---|

| Alibaba Cloud Linux | 1.18 | — |

| ContainerOS | 1.24 | — |

| Ubuntu | 1.30 (lihat Tingkatkan kluster secara manual) | Peningkatan OS otomatis harus dinonaktifkan selama inisialisasi node. Symlink /etc/resolv.conf harus mengarah ke /run/systemd/resolve/stub-resolv.conf, dan DNS harus dikonfigurasi melalui DHCP. Volume persisten Cloud Parallel File System (CPFS), plugin akselerasi gambar, dan penguatan keamanan tidak didukung. |

Langkah 1: Aktifkan fitur

Mengaktifkan fitur audit operasi intra-kontainer akan menginstal dua komponen:

Komponen pengumpulan log — mengumpulkan log audit, mengirimkannya ke Simple Log Service, dan membuat laporan audit default. Lihat Komponen pengumpulan log.

Komponen ack-advanced-audit — melakukan audit operasi di dalam kontainer.

Sebuah Logstore bernama advaudit-${cluster_id} dibuat secara otomatis di proyek log yang digunakan oleh komponen pengumpulan log. Log audit disimpan di sana dengan periode retensi default selama 180 hari. Untuk menyesuaikan periode retensi, lihat Kelola Logstore.

Untuk mengaktifkan fitur:

Login ke Konsol ACK dan klik Clusters di panel navigasi kiri.

Klik nama kluster Anda. Di panel navigasi kiri, pilih Security > Audit.

Di halaman Audit, klik tab Container Audit lalu klik Install.

Langkah 2: Lihat laporan audit

Di halaman Audit, klik tab Container Audit lalu klik tab Container Audit Overview.

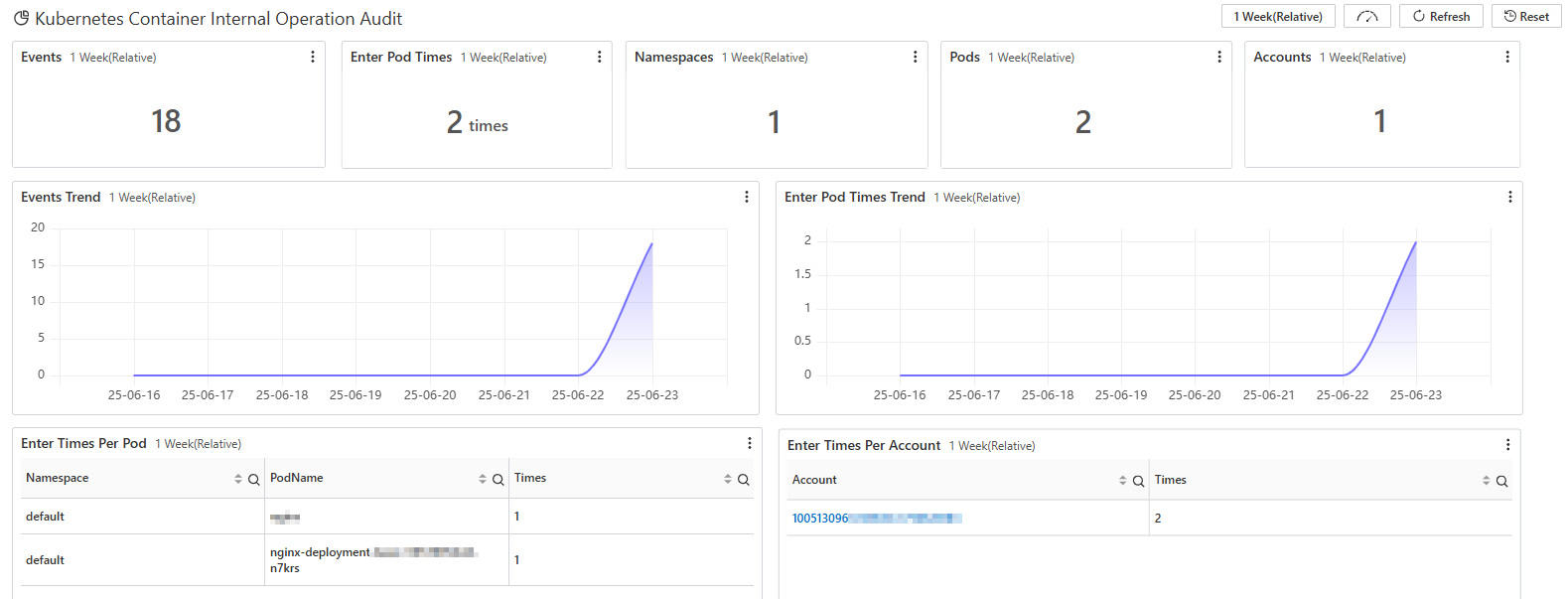

Laporan ikhtisar menampilkan:

Frekuensi akses Pod dan detail Pod terkait.

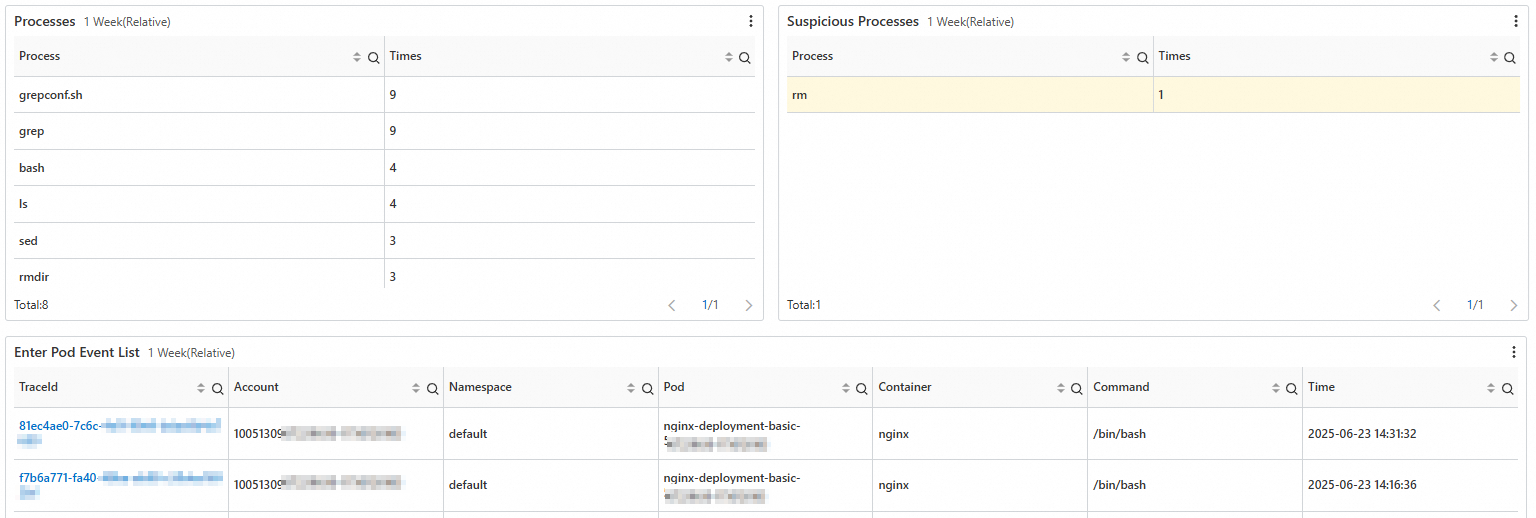

Akun Kubernetes yang melakukan operasi, perintah yang dijalankan setelah akses kontainer, serta daftar ancaman penting umum.

Langkah 3: Lihat catatan log detail

Tersedia dua metode tergantung pada tujuan Anda:

| Metode | Paling cocok untuk |

|---|---|

| Halaman laporan audit | Meninjau cepat suatu event individual terbaru |

| Halaman Logstore dengan pernyataan pencarian | Kueri historis dan filter kompleks |

Lihat log dari halaman laporan audit

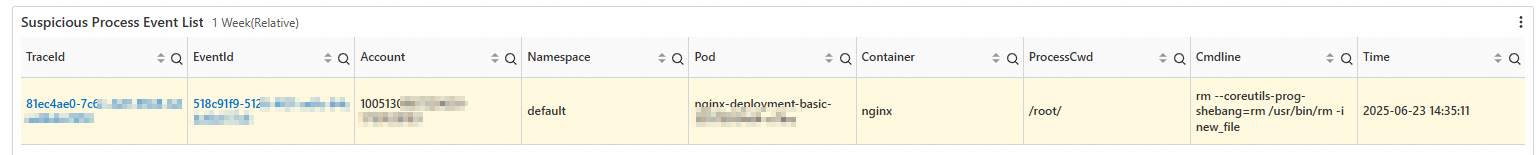

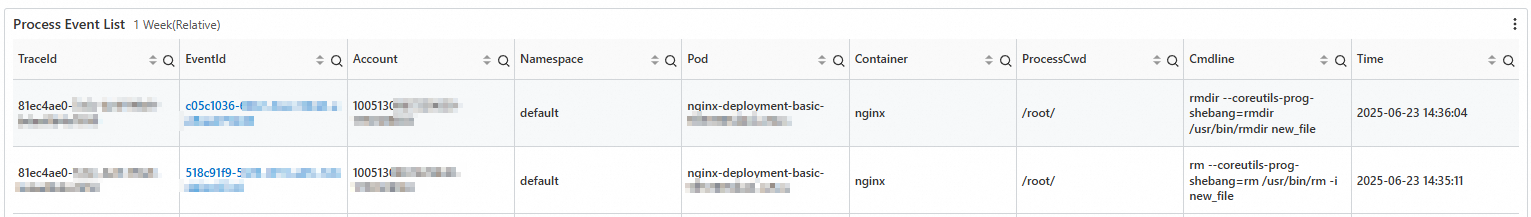

Di tab Container Audit Overview, gulir ke bagian Suspicious Process Event List. Klik tautan di kolom traceId atau eventId:

traceId — menampilkan semua perintah yang dijalankan setelah kontainer diakses.

eventId — menampilkan detail satu perintah tertentu.

Lihat log dari halaman Logstore

Masuk ke Konsol ACK, lalu klik Clusters di panel navigasi kiri.

Klik nama kluster Anda. Di panel navigasi kiri, pilih Security > Audit.

Di halaman Audit, klik tab Container Audit lalu klik tab Query Container Audit Logs.

Masukkan pernyataan pencarian di kotak pencarian. Kueri berdasarkan pod — ganti

<namespace>dan<pod_name>dengan nilai aktual:Kategori Field Deskripsi Pod k8s.pod.namespaceNamespace pod Pod k8s.pod.nameNama pod Proses process.nameNama proses yang dieksekusi * and k8s.pod.namespace: <namespace> and k8s.pod.name: <pod_name>Kueri berdasarkan nama proses — ganti

<name>dengan nama program:* and process.name: <name>Tabel berikut mencantumkan field log utama yang tersedia untuk kueri: Untuk daftar lengkap metode pencarian dan analisis yang didukung, lihat Pencarian dan analisis log.

Tentukan rentang waktu lalu klik Search & Analyze.

(Opsional) Langkah 4: Konfigurasi peringatan

Gunakan fitur peringatan Simple Log Service untuk memantau operasi kontainer penting secara real time. Saluran peringatan yang didukung mencakup robot DingTalk, webhook kustom, dan Notification Center.

Untuk detail konfigurasi, lihat Peringatan.

Nonaktifkan fitur

Menguninstall komponen ack-advanced-audit akan menonaktifkan fitur tersebut.

Menonaktifkan fitur ini tidak menghapus Logstore advaudit-${cluster_id}. Jika Anda membiarkannya tetap ada, biaya penyimpanan SLS akan terus berjalan. Untuk menghentikan penagihan, login ke Konsol Simple Log Service dan hapus Logstore tersebut secara manual. Lihat Hentikan penagihan atau hapus Logstore.

Untuk menguninstall komponen:

Login ke Konsol ACK dan klik Clusters di panel navigasi kiri.

Klik nama kluster Anda. Di panel navigasi kiri, klik Add-ons.

Di halaman Add-ons, temukan komponen ack-advanced-audit, klik Uninstall di pojok kanan bawah kartu komponen, lalu ikuti petunjuk di layar.

Langkah selanjutnya

Untuk catatan rilis ack-advanced-audit dan detail komponen, lihat ack-advanced-audit.

Untuk mengaudit operasi API Server (siapa melakukan apa terhadap resource mana dan kapan), lihat Gunakan fitur audit API Server kluster.