Topik ini menjelaskan cara menggunakan Terraform untuk mengaktifkan Container Service for Kubernetes (ACK) dan memberikan peran layanan saat Anda pertama kali menggunakan ACK.

Anda dapat menjalankan kode contoh dalam topik ini dengan satu klik. Jalankan dengan satu klik

Prasyarat

Akun Alibaba Cloud memiliki izin penuh atas semua resource dalam akun tersebut. Jika kredensial Akun Alibaba Cloud bocor, resource Anda akan terpapar risiko keamanan yang besar. Kami menyarankan agar Anda menggunakan pengguna Resource Access Management (RAM) dan membuat AccessKey untuk pengguna tersebut. Untuk informasi selengkapnya, lihat Buat pengguna RAM dan Buat AccessKey.

Kebijakan berikut dilampirkan pada pengguna RAM yang Anda gunakan untuk menjalankan perintah di Terraform. Kebijakan ini mencakup izin minimum yang diperlukan untuk menjalankan perintah di Terraform. Untuk informasi selengkapnya, lihat Berikan izin kepada pengguna RAM.

Kebijakan akses ini memungkinkan pengguna RAM untuk membuat, melihat, dan menghapus peran RAM, serta mengelola kebijakan akses untuk peran RAM.

{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": [ "ram:GetRole", "ram:ListRoles", "ram:AttachPolicyToRole", "ram:ListPoliciesForRole", "ram:CreateRole", "ram:DetachPolicyFromRole", "ram:DeleteRole" ], "Resource": "*" } ] }Persiapkan lingkungan runtime Terraform. Anda dapat menggunakan salah satu metode berikut untuk menggunakan Terraform.

Gunakan Terraform di Terraform Explorer: Alibaba Cloud menyediakan lingkungan runtime online untuk Terraform. Anda dapat login dan menggunakan Terraform secara online tanpa perlu menginstalnya. Metode ini cocok untuk skenario di mana Anda ingin menggunakan dan men-debug Terraform dengan cepat dan nyaman tanpa biaya tambahan.

Cloud Shell: Cloud Shell telah dipasang sebelumnya dengan Terraform dan dikonfigurasi dengan kredensial identitas Anda. Anda dapat menjalankan perintah Terraform di Cloud Shell. Metode ini cocok untuk skenario di mana Anda perlu menggunakan dan mengakses Terraform dengan cara yang hemat biaya, efisien, dan nyaman.

Instal dan konfigurasi Terraform secara lokal: Metode ini cocok untuk skenario di mana konektivitas jaringan buruk atau diperlukan lingkungan pengembangan kustom.

Resource yang digunakan

alicloud_ack_service: Mengaktifkan ACK secara otomatis.

alicloud_ram_role: Membuat peran RAM.

alicloud_ram_role_policy_attachment: Melampirkan kebijakan ke peran RAM.

alicloud_ram_roles: Menampilkan daftar peran RAM dalam akun Alibaba Cloud saat ini yang sesuai dengan opsi filter yang ditentukan.

Langkah 1: Aktifkan ACK

Anda harus mengaktifkan Container Service sebelum dapat membuat kluster ACK.

Buat direktori kerja. Di dalam direktori kerja, buat file konfigurasi bernama main.tf dan salin kode berikut ke file main.tf.

// Aktifkan Container Service for Kubernetes (ACK). data "alicloud_ack_service" "open" { enable = "On" type = "propayasgo" }Jalankan perintah berikut untuk menginisialisasi lingkungan Terraform.

terraform initOutput berikut menunjukkan bahwa Terraform telah diinisialisasi.

Terraform has been successfully initialized! You may now begin working with Terraform. Try running "terraform plan" to see any changes that are required for your infrastructure. All Terraform commands should now work. If you ever set or change modules or backend configuration for Terraform, rerun this command to reinitialize your working directory. If you forget, other commands will detect it and remind you to do so if necessary.Jalankan perintah berikut untuk mengaktifkan ACK.

terraform applySaat eksekusi berlangsung, masukkan

yespada prompt dan tekan Enter. Tunggu hingga perintah selesai. Jika informasi berikut dikembalikan, ACK telah diaktifkan.You can apply this plan to save these new output values to the Terraform state, without changing any real infrastructure. Do you want to perform these actions? Terraform will perform the actions described above. Only 'yes' will be accepted to approve. Enter a value: yes Apply complete! Resources: 0 added, 0 changed, 0 destroyed.

Langkah 2: Berikan peran

Saat Anda login ke Container Service for Kubernetes untuk pertama kalinya, Anda harus memberikan peran layanan sistem kepada akun layanan. Langkah-langkah berikut menjelaskan cara melakukannya.

Tambahkan templat otorisasi berikut ke file konfigurasi

main.tf.// Peran RAM yang diperlukan. variable "roles" { type = list(object({ name = string policy_document = string description = string policy_name = string })) default = [ { name = "AliyunCSManagedLogRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen logging kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedLogRolePolicy" }, { name = "AliyunCSManagedCmsRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen CMS kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedCmsRolePolicy" }, { name = "AliyunCSManagedCsiRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen penyimpanan kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedCsiRolePolicy" }, { name = "AliyunCSManagedCsiPluginRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen penyimpanan kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedCsiPluginRolePolicy" }, { name = "AliyunCSManagedCsiProvisionerRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen penyimpanan kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedCsiProvisionerRolePolicy" }, { name = "AliyunCSManagedVKRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen VK pada kluster ACK serverless menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedVKRolePolicy" }, { name = "AliyunCSServerlessKubernetesRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Secara default, kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSServerlessKubernetesRolePolicy" }, { name = "AliyunCSKubernetesAuditRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Fitur audit kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSKubernetesAuditRolePolicy" }, { name = "AliyunCSManagedNetworkRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen jaringan kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedNetworkRolePolicy" }, { name = "AliyunCSDefaultRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Secara default, peran ini digunakan selama operasi kluster untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSDefaultRolePolicy" }, { name = "AliyunCSManagedKubernetesRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Secara default, kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedKubernetesRolePolicy" }, { name = "AliyunCSManagedArmsRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Plugin Arms kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedArmsRolePolicy" }, { name = "AliyunCISDefaultRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Kecerdasan buatan untuk operasi TI Container Service (CS) menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCISDefaultRolePolicy" }, { name = "AliyunOOSLifecycleHook4CSRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"oos.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Penskalaan kelompok node dalam kluster bergantung pada OOS. OOS menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunOOSLifecycleHook4CSRolePolicy" }, { name = "AliyunCSManagedAutoScalerRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen skalabilitas elastis kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedAutoScalerRolePolicy" } ] } // Kueri daftar peran RAM. data "alicloud_ram_roles" "roles" { policy_type = "Custom" name_regex = "^Aliyun.*Role$" } locals { # Ekstrak nama semua peran RAM yang diperlukan. all_role_names = [for role in var.roles : role.name] # Ekstrak nama peran RAM yang sudah ada. created_role_names = [for role in data.alicloud_ram_roles.roles.roles : role.name] # Hitung komplemen: temukan peran RAM yang diperlukan tetapi belum dibuat. complement_names = setsubtract(local.all_role_names, local.created_role_names) # Peran RAM yang akan dibuat. complement_roles = [for role in var.roles : role if contains(local.complement_names, role.name)] } // Buat peran. resource "alicloud_ram_role" "role" { for_each = { for r in local.complement_roles : r.name => r } name = each.value.name document = each.value.policy_document description = each.value.description force = true } // Asosiasikan peran dengan izin sistem. resource "alicloud_ram_role_policy_attachment" "attach" { for_each = { for r in local.complement_roles : r.name => r } policy_name = each.value.policy_name policy_type = "System" role_name = each.value.name depends_on = [alicloud_ram_role.role] }CatatanDalam contoh ini, variable adalah variabel input yang diteruskan sebagai parameter ke Terraform. Untuk nilai parameter dalam contoh ini, lihat Lampiran. Peran layanan adalah parameter yang diperlukan, dan Anda dapat memilih peran opsional sesuai kebutuhan.

Buat rencana eksekusi dan pratinjau perubahan.

terraform planJalankan perintah berikut untuk menerapkan rencana eksekusi dan memberikan peran ke akun Anda.

terraform applySaat diminta, masukkan

yesdan tekan Enter. Tunggu hingga perintah selesai. Otorisasi selesai jika informasi berikut dikembalikan.Apply complete! Resources: 2 added, 0 changed, 0 destroyed.Anda dapat memverifikasi hasilnya.

Jalankan perintah terraform show

Anda dapat menjalankan perintah berikut untuk mengkueri detail resource yang dibuat oleh Terraform:

terraform show

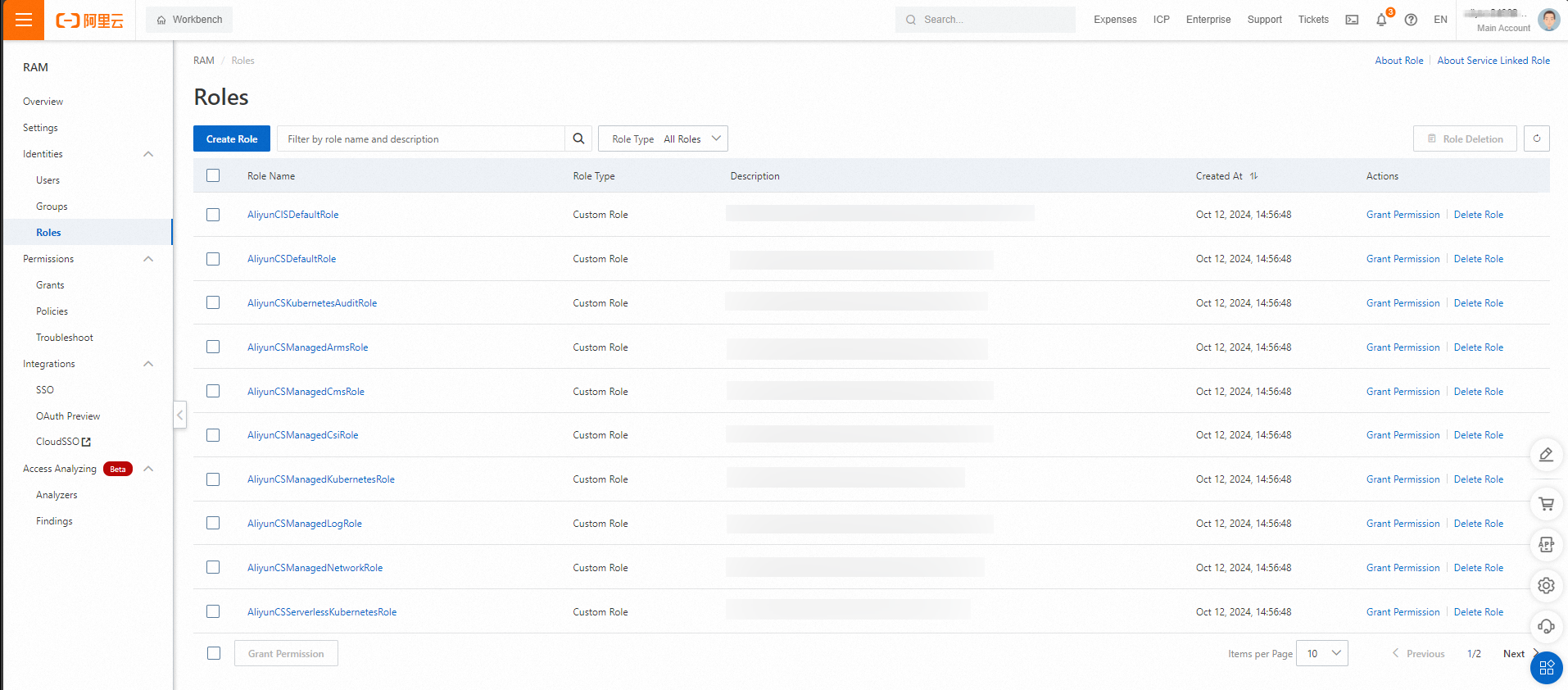

Login ke konsol RAM

Login ke konsol RAM untuk melihat peran yang telah dibuat.

Bersihkan resource

Jika Anda tidak lagi memerlukan resource yang dibuat atau dikelola oleh Terraform, jalankan perintah berikut untuk melepaskan resource tersebut. Untuk informasi selengkapnya tentang perintah terraform destroy, lihat Perintah umum.

terraform destroyContoh lengkap

Anda dapat menjalankan kode contoh dalam topik ini dengan satu klik. Jalankan dengan satu klik

Kode contoh

Lampiran

Peran layanan

AliyunCSManagedLogRole

Deskripsi:

Komponen log pada kluster ACK yang dikelola, kluster ACK Edge, atau kluster ACK Serverless mengasumsikan peran ini untuk mengakses resource Anda di SLS.

Kode otorisasi:

{ name = "AliyunCSManagedLogRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen logging kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedLogRolePolicy" }

AliyunCSManagedCmsRole

Deskripsi:

Komponen pemantauan pada kluster ACK yang dikelola, kluster ACK Edge, atau kluster ACK Serverless mengasumsikan peran ini untuk mengakses resource Anda di layanan cloud lain seperti CloudMonitor dan SLS.

Kode otorisasi:

{ name = "AliyunCSManagedCmsRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen CMS kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedCmsRolePolicy" }

AliyunCSManagedCsiRole

Deskripsi:

Plugin volume pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless mengasumsikan peran ini untuk mengakses resource Anda di layanan seperti ECS, NAS, dan OSS.

Kode otorisasi:

{ name = "AliyunCSManagedCsiRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Plugin penyimpanan kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedCsiRolePolicy" }

AliyunCSManagedCsiPluginRole

Deskripsi:

Komponen penyimpanan (komponen csi-plugin baru) pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless menggunakan peran ini untuk mengakses resource Anda di layanan ECS.

Kode otorisasi:

{ name = "AliyunCSManagedCsiPluginRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen penyimpanan (komponen csi-plugin baru) pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless menggunakan peran ini untuk mengakses resource Anda di ECS." policy_name = "AliyunCSManagedCsiPluginRolePolicy" }

AliyunCSManagedCsiProvisionerRole

Deskripsi:

Komponen penyimpanan (komponen csi-provisioner baru) pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless menggunakan peran ini untuk mengakses resource Anda di layanan ECS, NAS, dan OSS.

Kode otorisasi:

{ name = "AliyunCSManagedCsiProvisionerRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen penyimpanan (komponen csi-provisioner baru) pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless menggunakan peran ini untuk mengakses resource Anda di ECS, NAS, dan OSS." policy_name = "AliyunCSManagedCsiProvisionerRolePolicy" }

AliyunCSServerlessKubernetesRole

Deskripsi:

Kluster ACK Edge dan kluster ACK serverless mengasumsikan peran ini untuk mengakses resource Anda di layanan cloud lain seperti Elastic Compute Service (ECS), Virtual Private Cloud (VPC), Server Load Balancer (SLB), dan PrivateZone.

Kode otorisasi:

{ name = "AliyunCSServerlessKubernetesRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Secara default, kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSServerlessKubernetesRolePolicy" }

AliyunCSKubernetesAuditRole

Deskripsi:

Komponen audit pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless mengasumsikan peran ini untuk mengakses resource Anda di Simple Log Service.

Kode otorisasi:

{ name = "AliyunCSKubernetesAuditRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Fitur audit kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSKubernetesAuditRolePolicy" }

AliyunCSManagedNetworkRole

Deskripsi:

Plugin jaringan pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless mengasumsikan peran ini untuk mengakses resource Anda di ECS dan VPC.

Kode otorisasi:

{ name = "AliyunCSManagedNetworkRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen jaringan kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedNetworkRolePolicy" }

AliyunCSDefaultRole

Deskripsi:

ACK mengasumsikan peran ini untuk mengakses resource Anda di layanan cloud lain seperti ECS, VPC, SLB, Resource Orchestration Service (ROS), dan Auto Scaling saat mengelola kluster ACK.

Kode otorisasi:

{ name = "AliyunCSDefaultRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Secara default, peran ini digunakan selama operasi kluster untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSDefaultRolePolicy" }

AliyunCSManagedKubernetesRole

Deskripsi:

Kluster ACK yang dikelola dan kluster ACK Edge mengasumsikan peran ini untuk mengakses resource Anda di layanan cloud lain seperti ECS, VPC, SLB, dan ACR.

Kode otorisasi:

{ name = "AliyunCSManagedKubernetesRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Secara default, kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedKubernetesRolePolicy" }

AliyunCSManagedArmsRole

Deskripsi:

Komponen ARMS pada kluster ACK Edge dan kluster ACK serverless mengasumsikan peran ini untuk mengakses resource Anda di ARMS.

Kode otorisasi:

{ name = "AliyunCSManagedArmsRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Plugin Arms kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedArmsRolePolicy" }AliyunCISDefaultRole

Deskripsi:

ACK CIS mengasumsikan peran ini untuk mengakses resource Anda di layanan Alibaba Cloud lain seperti ECS, VPC, dan SLB guna melakukan diagnostik dan inspeksi.

Kode otorisasi:

{ name = "AliyunCISDefaultRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "CIS mengasumsikan peran ini untuk mengakses resource Anda di layanan Alibaba Cloud lainnya." policy_name = "AliyunCISDefaultRolePolicy" }

Peran opsional

AliyunCSManagedAcrRole

Deskripsi:

Komponen tarik citra tanpa kata sandi pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless mengasumsikan peran ini untuk mengakses resource Anda di ACR.

Kode otorisasi:

{ name = "AliyunCSManagedAcrRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Plugin tarik citra tanpa kata sandi kluster menggunakan peran ini untuk mengakses resource Anda di Container Registry (ACR)." policy_name = "AliyunCSManagedAcrRolePolicy" }

AliyunCSManagedNlcRole

Deskripsi:

Kontroler siklus hidup node pada kluster ACK yang dikelola dan kluster ACK Edge mengasumsikan peran ini untuk mengakses resource node pool ECS dan ACK Anda.

Kode otorisasi:

{ name = "AliyunCSManagedNlcRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen kontrol kelompok node terkelola kluster menggunakan peran ini untuk mengakses resource node pool ECS dan ACK Anda." policy_name = "AliyunCSManagedNlcRolePolicy" }

AliyunCSManagedAutoScalerRole

Deskripsi:

Komponen Auto Scaling pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless mengasumsikan peran ini untuk mengakses resource Anda di layanan ESS dan ECS.

Kode otorisasi:

{ name = "AliyunCSManagedAutoScalerRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen skalabilitas elastis kluster menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunCSManagedAutoScalerRolePolicy" }

AliyunCSManagedSecurityRole

Deskripsi:

Komponen enkripsi saat diam dan manajemen kredensial pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless mengasumsikan peran ini untuk mengakses resource Anda di Key Management Service (KMS).

Kode otorisasi:

{ name = "AliyunCSManagedSecurityRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Plugin enkripsi saat diam kluster menggunakan peran ini untuk mengakses resource Anda di KMS." policy_name = "AliyunCSManagedSecurityRolePolicy" }

AliyunCSManagedCostRole

Deskripsi:

Komponen analisis biaya pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless menggunakan peran ini untuk mengakses resource Anda di API Manajemen Penagihan, ECS, dan ECI.

Kode otorisasi:

{ name = "AliyunCSManagedCostRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen analisis biaya kluster menggunakan peran ini untuk mengakses resource Anda di API manajemen penagihan, ECS, dan ECI." policy_name = "AliyunCSManagedCostRolePolicy" }

AliyunCSManagedNimitzRole

Deskripsi:

Komponen kontrol pada kluster ACK Edge mengasumsikan peran ini untuk mengakses resource Anda di Smart Access Gateway (SAG), VPC, dan Cloud Enterprise Network (CEN).

Kode otorisasi:

{ name = "AliyunCSManagedNimitzRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen jaringan pada Kluster LINGJUN menggunakan peran ini untuk mengakses resource Anda di Intelligent Computing LINGJUN." policy_name = "AliyunCSManagedNimitzRolePolicy" }

AliyunCSManagedBackupRestoreRole

Deskripsi:

Komponen pusat cadangan pada kluster ACK yang dikelola, kluster ACK Edge, dan kluster ACK serverless mengasumsikan peran ini untuk mengakses resource Anda di Cloud Backup dan OSS.

Kode otorisasi:

{ name = "AliyunCSManagedBackupRestoreRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen pusat cadangan kluster menggunakan peran ini untuk mengakses resource Anda di Cloud Backup dan OSS." policy_name = "AliyunCSManagedBackupRestoreRolePolicy" }

AliyunCSManagedEdgeRole

Deskripsi:

Komponen kontrol pada kluster ACK Edge mengasumsikan peran ini untuk mengakses resource Anda di SAG, VPC, dan CEN.

Kode otorisasi:

{ name = "AliyunCSManagedEdgeRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"cs.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Komponen manajemen pada kluster ACK Edge menggunakan peran ini untuk mengakses resource Anda di Smart Access Gateway, VPC, dan Cloud Enterprise Network (CEN)." policy_name = "AliyunCSManagedEdgeRolePolicy" }

AliyunOOSLifecycleHook4CSRole

Deskripsi:

OOS mengasumsikan peran ini untuk mengakses resource Anda di layanan cloud lain seperti Container Service for Kubernetes, ECS, dan PolarDB.

Kode otorisasi:

{ name = "AliyunOOSLifecycleHook4CSRole" policy_document = "{\"Statement\":[{\"Action\":\"sts:AssumeRole\",\"Effect\":\"Allow\",\"Principal\":{\"Service\":[\"oos.aliyuncs.com\"]}}],\"Version\":\"1\"}" description = "Penskalaan kelompok node dalam kluster bergantung pada OOS. OOS menggunakan peran ini untuk mengakses resource Anda di produk cloud lainnya." policy_name = "AliyunOOSLifecycleHook4CSRolePolicy" }

Referensi

Untuk informasi selengkapnya tentang Terraform, lihat Apa itu Terraform?.

Terraform tersedia sebagai layanan terkelola di ROS. Anda dapat menerapkan templat Terraform di konsol ROS. Untuk informasi selengkapnya, lihat Buat tumpukan Terraform.