Secara default, Container Service for Kubernetes (ACK) mengimplementasikan komponen edge-tunnel-server dan edge-tunnel-server and edge-tunnel-agent setelah Anda membuat ACK Edge cluster dengan versi Kubernetes lebih lama dari 1.26. Komponen-komponen ini digunakan untuk membangun terowongan dari cloud ke edge. Setelah terowongan dibangun, Anda dapat mengakses node edge dari cloud. Topik ini menjelaskan fitur-fitur komponen terkait terowongan cloud-edge di ACK Edge cluster serta cara memperluas kemampuan pemantauan node edge.

Informasi latar belakang

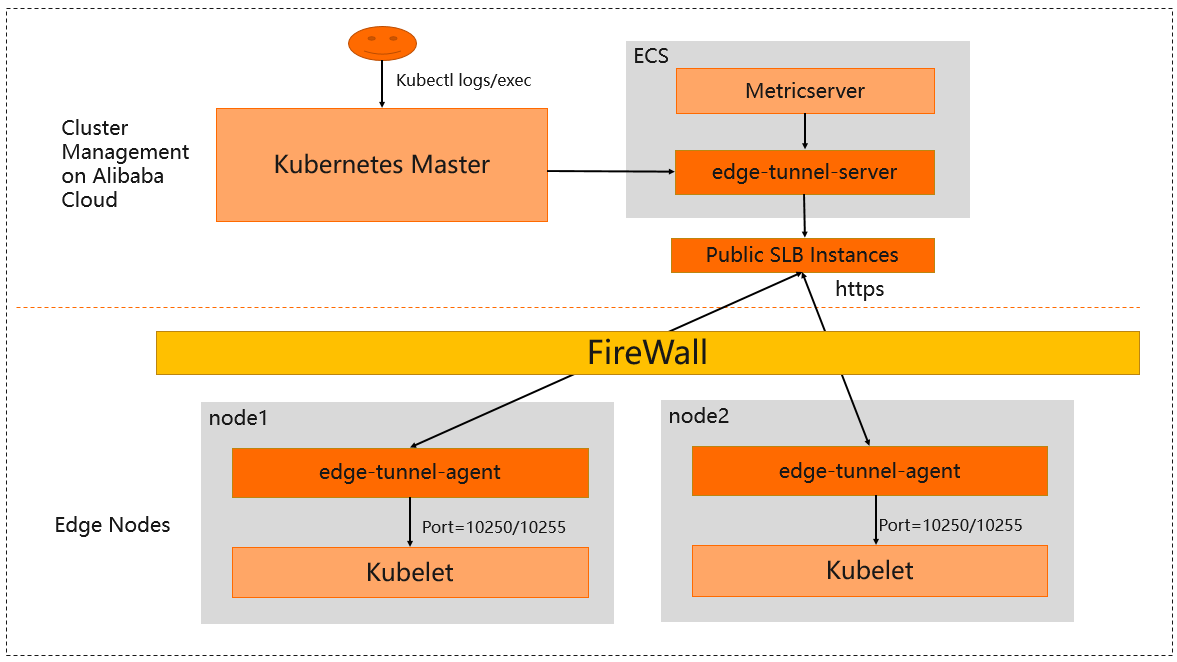

Komponen edge-tunnel-server diterapkan sebagai deployment pada node di cloud. Komponen edge-tunnel-agent diterapkan sebagai DaemonSet pada setiap node edge.

CatatanJika Anda membuat ACK Edge cluster yang menjalankan Kubernetes 1.26 atau lebih baru, Raven dipasang di dalam kluster tersebut. Komponen ini memungkinkan Anda mengakses node edge dari cloud. Untuk informasi lebih lanjut, lihat Bekerja dengan Komponen Komunikasi Cloud-Edge Raven.

Dalam kluster Kubernetes, komponen kontroler di bidang kontrol cloud harus menjalankan perintah dan meneruskan permintaan pemeliharaan ke kubelet pada node edge. Komponen pemantauan metrics-server harus mengumpulkan data pemantauan dari node edge ke cloud. Jika node edge dari ACK Edge cluster diterapkan di jaringan internal, Anda tidak dapat langsung mengakses node edge dari cloud.

Saat Anda melakukan operasi O&M dengan menjalankan perintah Kubernetes, seperti

kubectl logsdankubectl exec, atau perintah dari metrics-server, permintaan dikirim ke port 10250 dan port 10255 pada kubelet di node edge.

Deskripsi

Saat Anda membuat ACK Edge cluster, Anda harus membuat setidaknya satu instance Elastic Compute Service (ECS) untuk menerapkan komponen edge-tunnel-server.

Untuk membangun terowongan aman dan terenkripsi melalui Internet, sistem membuat instance Server Load Balancer (SLB) untuk edge-tunnel-server. Komponen edge-tunnel-agent pada node edge membangun terowongan ke edge-tunnel-server melalui instance SLB.

Saat komponen, seperti kube-apiserver dan metrics-server, mengakses port 10250 dan port 10255 pada node edge dari cloud, ACK Edge cluster meneruskan permintaan ke edge-tunnel-server. Anda tidak perlu memodifikasi komponen-komponen tersebut.

Gambar berikut menunjukkan cara kerja cloud-edge tunneling:

Saat node edge terputus dari cloud atau koneksi jaringan tidak stabil, terowongan mungkin gagal berfungsi secara normal.

Jika Anda menghapus atau menghentikan instance SLB tempat terowongan dibangun, terowongan tidak dapat berfungsi secara normal.

Untuk kluster yang menjalankan versi Kubernetes awal seperti 1.16.9-aliyunedge.1, untuk memastikan operasi komponen yang tepat, Anda harus menerapkan komponen seperti metrics-server pada node ECS tempat edge-tunnel-server diterapkan. Jika tidak, komponen-komponen tersebut tidak dapat mengakses node edge. Untuk ACK Edge cluster versi 1.18.8-aliyunedge.1 atau lebih baru, Anda dapat menerapkan komponen seperti metrics-server dan edge-tunnel-server pada node ECS yang berbeda.

Konfigurasikan akses ke port selain 10250 dan 10255 pada node edge

Saat Anda memigrasikan bisnis Anda ke cloud, Anda harus mengonfigurasi akses ke port selain 10250 dan 10255 pada node edge dari cloud untuk mengumpulkan data pemantauan. Dalam contoh ini, port 9051 dan 9052 pada node edge digunakan.

Dalam contoh ini, edge-tunnel-server mendengarkan port 9051 melalui HTTP dan mendengarkan port 9052 melalui HTTPS.

Clusters of 1.20.11-aliyunedge.1

Pada kluster versi 1.20.11-aliyunedge.1, HTTP dan HTTPS didukung saat komponen mengumpulkan data pemantauan dari node edge ke cloud melalui port selain 10250 dan 10255. Komponen juga dapat mengakses titik akhir localhost pada node edge dari cloud.

Untuk mengaktifkan akses ke port selain 10250 dan 10255 melalui HTTP, konfigurasikan bidang

http-proxy-portsdi ConfigMapedge-tunnel-server-cfgdi namespace kube-system. Atur nilainya dalam format berikut: port 1, port 2.Untuk mengaktifkan akses ke port selain 10250 dan 10255 melalui HTTPS, konfigurasikan bidang

https-proxy-portsdi ConfigMapedge-tunnel-server-cfgdi namespace kube-system. Atur nilainya dalam format berikut: port 1, port 2.Untuk mengaktifkan akses ke titik akhir localhost pada node edge, konfigurasikan bidang

localhost-proxy-portsdi ConfigMapedge-tunnel-server-cfgdi namespace kube-system. Nilai default: 10250, 10255, 10266, 10267. Anda dapat menambahkan lebih banyak port.

Untuk mengaktifkan komponen mengumpulkan data pemantauan dari node edge ke cloud melalui port 9051 dan 9052 dan mengakses titik akhir localhost pada node edge, seperti https://127.0.0.1:8080, gunakan konfigurasi berikut:

cat <<EOF | kubectl apply -f

apiVersion: v1

data:

http-proxy-ports: "9051"

https-proxy-ports: "9052, 8080"

localhost-proxy-ports: "10250, 10255, 10266, 10267, 8080"

kind: ConfigMap

metadata:

name: edge-tunnel-server-cfg

namespace: kube-system

EOFClusters of 1.18.8-aliyunedge.1

Pada kluster versi 1.18.8-aliyunedge.1, hanya HTTP yang didukung saat komponen mengumpulkan data pemantauan dari node edge ke cloud melalui port selain 10250 dan 10255. Anda harus memodifikasi nilai bidang dnat-ports-pair di ConfigMap edge-tunnel-server-cfg di namespace kube-system. Atur nilainya dalam format berikut: nomor port=10264.

Untuk mengaktifkan komponen mengakses port 9051 pada node edge dari cloud, gunakan konfigurasi berikut:

cat <<EOF | kubectl apply -f

apiVersion: v1

data:

dnat-ports-pair: '9051=10264'

kind: ConfigMap

metadata:

name: edge-tunnel-server-cfg

namespace: kube-system

EOF