ALB支持配置SM2国密证书和包含国密加密套件的自定义TLS安全策略,使国密浏览器能够通过TLCP协议安全访问业务,实现符合国家密码标准的HTTPS加密通信,满足金融、政务等行业的等保三级合规要求。

适用范围

操作步骤

1. 创建ECS实例并部署服务

参考下表配置,创建ECS实例。

实例名称:ECS01

地域:华东2(上海)

VPC:

VPC1交换机:

VSW1镜像:Alibaba Cloud Linux 3.2104 LTS 64位

远程连接ECS01。执行以下命令,部署Nginx服务。

sudo yum install -y nginx sudo systemctl start nginx echo "Hello from ECS backend" | sudo tee /usr/share/nginx/html/index.html在ECS实例所属安全组添加入方向规则,放行请求流量。请确保规则具备足够高的优先级。

授权策略:允许

协议:自定义TCP

访问来源:选择

IPv4后,选择本VPC网段。访问目的(本实例):选择

端口后,选择HTTP(80)。

相关操作,可参考自定义购买实例、ECS远程连接操作指南、配置安全组规则。

2.创建ALB实例

登录ALB控制台,选择华东2(上海)地域,单击创建应用型负载均衡。

在购买页完成以下配置,单击立即购买。

实例网络类型:选择公网。

VPC:选择

VPC1。可用区:勾选上海 可用区E和上海 可用区F后分别选择

VSW1和VSW2,并自动分配公网IP。协议版本:选择IPv4。

功能版本(实例费):选择标准版。

在确认订单页面确认实例配置详情,单击立即开通。

3.创建服务器组并添加后端服务器

在服务器组控制台,确认地域为华东2(上海),单击创建服务器组。

参考以下信息完成服务器组配置,单击创建。

服务器组类型:选择服务器类型。

服务器组名称:本文输入

sg-nginx。VPC:选择

VPC1。选择后端协议:默认选择

HTTP。

单击服务器组创建成功弹窗中的添加后端服务器。选中

ECS01,单击下一步。在配置端口和权重步骤中,将服务器的端口设置为80,单击确定完成添加。

4.创建包含国密加密套件的TLS安全策略

使用国密证书时,必须配合包含国密加密套件的自定义TLS安全策略。系统默认策略不包含国密加密套件。

在ALB控制台左侧导航栏单击TLS安全策略,单击自定义策略页签下的创建自定义策略。

在创建面板中,输入策略名称

gm-tls-policy,选择最低版本为TLS 1.0及以上,在选择加密算法套件中将ECC-SM2-WITH-SM4-SM3移至右侧已选框,单击创建。

ECC-SM2-WITH-SM4-SM3是ECC-SM2-SM4-CBC-SM3和ECC-SM2-SM4-GCM-SM3的别名。

5.创建HTTPS监听并配置国密证书

在ALB控制台,单击目标实例ID进入实例详情页。在监听页签单击创建监听。

在配置监听步骤,选择监听协议为HTTPS,监听端口填写

443,完成后单击下一步。在配置SSL证书步骤,选择已准备的国密证书(证书列表显示算法类型,

SM2即国密证书),TLS安全策略选择gm-tls-policy,单击下一步。在选择服务器组步骤选择服务器组

sg-nginx,完成后单击下一步。在配置审核步骤,确认配置并单击提交。

配置国密证书后,必须选择包含国密加密套件的自定义TLS安全策略,否则客户端将无法正常访问。

6.配置域名解析

将自有域名通过CNAME解析指向ALB实例的DNS名称,客户端通过自有域名访问ALB。

本文以阿里云云解析DNS为例,对于非阿里云注册域名,需先将域名添加到云解析控制台。

7.验证测试

sm2.example.com为示例域名,实际测试时请替换为步骤6中配置的真实域名,需确保域名解析已生效。访问使用国密证书的网站需要支持国密算法的特殊浏览器,本文使用零信浏览器。

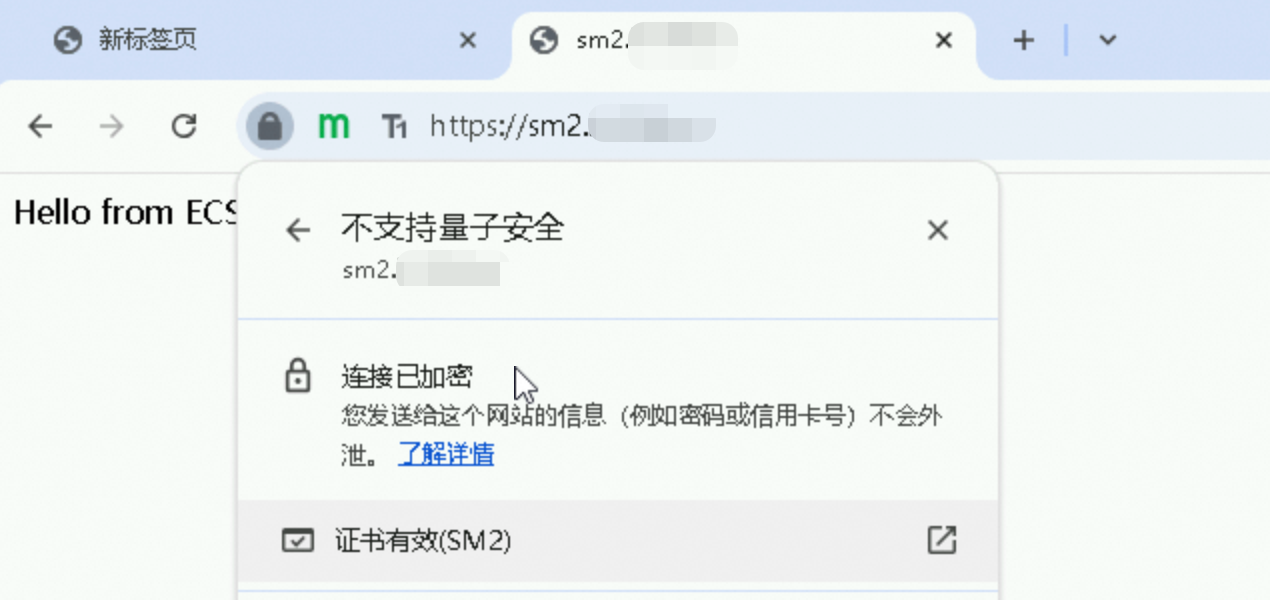

验证国密HTTPS

在零信浏览器地址栏输入https://sm2.example.com并访问。访问成功后,单击浏览器地址栏左侧的锁图标查看证书信息,确认证书类型显示为SM2,表示国密HTTPS配置成功。

更多信息

使用限制

计费说明

常见问题

国密浏览器访问失败,提示SSL握手错误

确认自定义TLS安全策略已勾选国密加密套件

ECC-SM2-WITH-SM4-SM3。确认监听已关联包含国密加密套件的自定义TLS安全策略。