Security Center為使用者提供全面的安全警示視圖,通過啟用防禦能力協助使用者快速識別並處理安全風險。允許使用者查看和管理正在發生的安全警示,還支援歸檔和匯出歷史警示資料以備後續分析。

查看安全警示統計資料

Security Center對已開啟的警示防禦能力提供總覽資料,協助快速瞭解安全警示概況、已開啟和未開啟的防禦專案。

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

說明如果已開通Agentic SOC服務,左側導覽列入口將變更為。

在安全警示頁面雲工作負載保護平台(CWPP)頁簽上方,查看警示統計資料。

統計項

說明

相關操作

存在告警的服务器

存在安全警示的伺服器數量。

單擊數值,可跳轉至主機資產頁面查看詳情。

急需处理的告警

風險等級為緊急的待處理警示數量。

說明建議優先處理此類警示。

單擊數值,可快速篩選並定位所有緊急層級的警示。

待處理警示總數

所有待處理的警示總數。

預設展示在雲工作負載保護平台(CWPP)頁簽的警示列表中。更多資訊,請參見評估及處理安全警示。

精確防禦

被惡意主機行為防禦功能自動攔截的病毒警示數量。

說明病毒被自動攔截表示Security Center已成功防禦,無需手動處理。

單擊數值,可篩選查看所有被自動攔截的病毒警示。

生效IP拦截策略/全部策略

生效IP攔截策略:已啟用防暴力破解規則的攔截記錄數。

全部策略:所有防暴力破解規則(含未啟用)的總攔截記錄數。

單擊數值,可展開IP規則策略庫面板,查看IP攔截策略詳情。更多資訊,請參見防暴力破解。

已隔离文件数

因處理警示而被隔離的威脅檔案數量。病毒樣本檔案被隔離後,已無業務風險。

單擊數值,可展開檔案隔離箱面板,查看被隔離的檔案詳情。更多資訊,請參見查看和恢複隔離檔案。

網路防禦警示

預設展示7天內攻擊分析的統計資訊:檢測到的基礎攻擊並自動進行攔截和處理的數量。

單擊數值,可查看攻擊次數、攻擊類型分布、攻擊來源TOP 5、被攻擊資產TOP 5和攻擊詳情列表。更多資訊,請參見網路防禦警示(原攻擊分析)。

查看AI檢測的惡意檔案警示

Security Center新增大模型檢測引擎,可智能識別惡意檔案。命中該引擎的警示會帶有"AI 檢出"標記,並支援按此條件式篩選。

目前 AI 檢測僅支援惡意檔案情境,其他警示暫不支援檢測。

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

說明如果已開通Agentic SOC服務,左側導覽列入口將變更為。

單擊篩選條件下拉框,選擇AI檢出作為條件,並將篩選值置為是。

查看已歸檔的警示資料

當已處理的警示數量超過100條時,Security Center會自動歸檔30天前的警示資料(未處理的警示不會被歸檔)。已歸檔的警示無法在控制台直接查看,但可以將其下載到本地進行分析。

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

說明如果已開通Agentic SOC服務,左側導覽列入口將變更為。

在安全警示頁面右上方,單擊。

在归档数据對話方塊,查看已歸檔的資料。

在已歸檔資料的下载链接列單擊下載,將歸檔資料下載到本地。

歸檔資料的檔案格式為XLSX。歸檔資料下載時間依賴於網路頻寬和檔案大小,一般需要2~5分鐘。

下載完成後,可以在歸檔資料檔案中,查看歷史警示的警示ID、警示名稱、警示詳情、警示等級、狀態、影響資產、影響資產備忘名稱、影響概況和警示發生時間。

說明警示狀態為已經到期,說明在發生警示後的30天內,未對該警示做任何處理。建議及時對Security Center檢測到的安全警示事件進行處理。

匯出警示資料

Security Center支援根據緊急程度、是否已處理、發生時間、資產分組、警示名稱等條件式篩選並匯出安全警示資料。

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

說明如果已開通Agentic SOC服務,左側導覽列入口將變更為。

在安全警示頁面雲工作負載保護平台(CWPP)頁簽,篩選需要匯出的警示資料。

篩選資料後,Security Center會匯出篩選後的警示資料。

在警示列表右上方,單擊

表徵圖。

表徵圖。等待資料匯出完成後,在當前頁面右上方做對話方塊中單擊下載,將警示資料下載到本地。

查看和恢複隔離檔案

Security Center可對檢測到的威脅檔案進行隔離處理,被成功隔離的檔案會添加到檔案隔離箱中。檔案隔離30天後將被自動清除,在此期間,如果確定被隔離的檔案無安全風險,可一鍵恢複被隔離的檔案。

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

- 說明

如果已開通Agentic SOC服務,左側導覽列入口將變更為

在威脅分析與響應安全警示頁面右上方,單擊檔隔離框。

在檔隔離框面板,執行以下操作:

查看隔離檔案:列表展示了被隔離檔案的主機、路徑、狀態和隔離時間。

恢複檔案:在目標檔案的操作列單擊恢複。檔案將從隔離箱中移除,並可能重新出現在待處理警示列表中。

網路防禦警示(原攻擊分析)

背景資訊

若啟用了主機規則-惡意行為防禦的网络防御類的規則和主機規則-防暴力破解策略,Security Center會根據這些防護規則自動攔截檢測出的攻擊,並在網路防禦警示頁面為您展示攻擊相關的資料。

新購買的雲產品,需等待Security Center自動完成該產品的網路攻擊資料同步後(攻擊資料同步需要3小時左右的時間),才可查看相關的攻擊分析資訊。

防禦性警示為Security Center自動攔截的結果,無需做任何處理。

注意事項

本功能提供的是基礎防護。對於承載核心業務的資產,涉及風險較高的攻擊事件,可參考如下建議構建更精細化的縱深防護體系。

使用 Web Application Firewall(WAF)防護更複雜的應用程式層攻擊。

配置 Cloud Firewall(Cloud Firewall)實現精細化的網路存取控制和邊界防護。

針對高風險攻擊來源IP,可在Cloud Firewall或安全性群組中進行策略封鎖,實現更徹底的隔離。

攻擊資料詳情

資料類別 | 具體內容 | 核心用途 |

攻擊次數 | 在指定時間範圍內,帳號下所有資產遭受基礎網路攻擊的總計數。 | 快速瞭解整體攻擊烈度,直觀判斷帳號資產面臨的網路安全壓力大小。 |

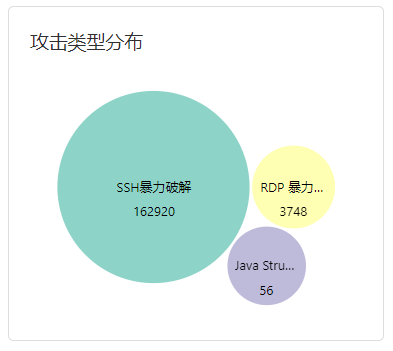

攻擊類型分布 | 以圖表(如餅圖、柱狀圖)形式展示不同攻擊類型的數量及佔比,常見類型包括暴力破解、Web 攻擊、漏洞利用、DDoS 攻擊等。 | 識別當前最主要的攻擊手法,明確威脅核心方向,為針對性安全強化提供依據(如暴力破解佔比高則優先強化帳號密碼原則)。 |

攻擊來源 TOP 5 | 彙總統計並展示攻擊次數最多的前 5 個攻擊源 IP 位址,部分情境會附帶 IP 所屬地區、電訊廠商等基礎資訊 | 快速鎖定主要威脅來源,對於持久性、高頻次攻擊,可將這些 IP 作為重點分析對象(如溯源攻擊組織)或直接納入封鎖名單。 |

被攻擊資產 TOP 5 | 展示被攻擊次數最多的前 5 個雲資產,明確標註資產類型(如 ECS 彈性雲端服務器、SLB 負載平衡、RDS 資料庫等)及資產 ID。 | 識別網路攻擊中的 “熱點” 資產,協助優先定位高風險業務節點,集中資源對重點資產進行安全強化(如升級防護策略、修補漏洞)。 |

攻擊詳情列表 | 記錄所有網路防禦事件的完整日誌,同時提供攻擊關聯漏洞(CVE)和攻擊載荷(Payload)的資訊。 | 提供原始、詳細的攻擊資料支撐,用於安全事件深度分析、合規審計(滿足行業監管日誌留存要求)及攻擊事件溯源(如追蹤特定攻擊的完整鏈路)。 |

攻擊次數

您可在攻擊次數地區查看指定時間範圍內資產被攻擊的總次數曲線圖和攻擊次數峰穀值。滑鼠懸浮在曲線圖上可展示攻擊發生的日期、時間和次數值。

攻擊類型分布

您可在攻擊類型分佈地區,查看攻擊類型名稱和該類型攻擊發生的總次數。

攻擊來源TOP 5

您可在前 5 個攻擊源地區,查看攻擊次數排名前五的攻擊來源IP地址及其對應的攻擊次數。

被攻擊資產TOP 5

您可在前 5 個受到攻擊的資產地區,查看您資產中被攻擊次數排名前5的資產公網IP地址及其被攻擊次數。

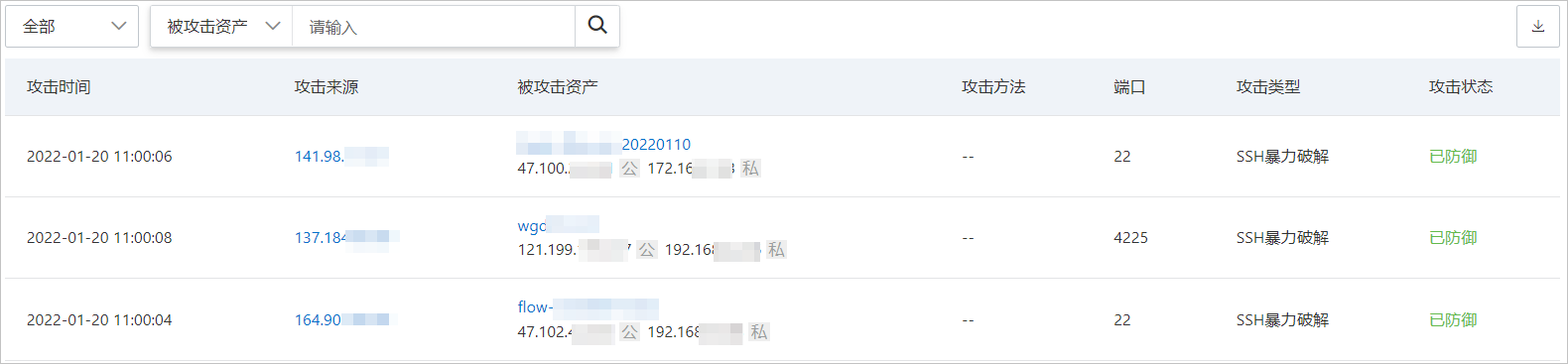

攻擊詳情列表

您可在攻擊詳情列表中查看您資產受到的攻擊的詳細資料,包含攻擊發生的時間、攻擊源IP地址、被攻擊的資產資訊、攻擊類型、攻擊方法和攻擊狀態。

攻擊詳情列表展示攻擊資料上限為10,000條。如需查看更多資料可切換時間範圍查看指定時間範圍內的全部攻擊資料。

攻擊詳情參數表

參數 | 說明 |

最新發生時間/首次發生時間 | 攻擊發生的時間。 |

攻擊來源 | 發起攻擊的源IP地址和地區。 |

攻擊資產 | 被攻擊資產的名稱和公網、私網IP地址。 |

連接埠 | 被攻擊的連接埠號碼,僅攻擊類型為SSH暴力破解時會顯示被攻擊的連接埠號碼。 |

攻擊類型 | 攻擊事件的類型,例如SSH暴力破解、代碼執行等。 |

攻擊狀態 | 攻擊事件當前所處的狀態。Security Center在檢測到攻擊事件的同時雲端式平台防禦能力對常見攻擊進行防禦,已防禦的攻擊事件狀態為已防禦。異常入侵事件將會展示在警示頁面雲工作負載保護平台(CWPP)頁簽。 |

支援的操作

查看攻擊來源詳情

單擊操作列詳情,可查看指定網路防禦警示的詳細分析。

查看被攻擊資產資訊

在攻擊事件列表,即可查看被攻擊資產資訊。

匯出攻擊事件列表

單擊攻擊事件列表左上方的![]() 表徵圖,將Security Center檢測出的攻擊事件統一匯出並儲存到本地。匯出的檔案為Excel格式。

表徵圖,將Security Center檢測出的攻擊事件統一匯出並儲存到本地。匯出的檔案為Excel格式。

關閉攔截規則

在攻擊事件列表中,部分攻擊類型(例如SQL Server暴力破解、SSH暴力破解等)產生的事件的攻擊類型列,會顯示

表徵圖。滑鼠移至上方在該表徵圖上,可以看到關閉攔截規則對話方塊。支援關閉系統攔截規則的攻擊類型如下:

表徵圖。滑鼠移至上方在該表徵圖上,可以看到關閉攔截規則對話方塊。支援關閉系統攔截規則的攻擊類型如下:SQL Server暴力破解

SSH暴力破解

RDP 暴力破解

中國蟻劍 WebShell通訊

中國菜刀 WebShell通訊

XISE WebShell通訊

WebShell上傳

PHP WebShell上傳

JSP WebShell上傳

ASP WebShell上傳

特殊尾碼 WebShell上傳

WebShell上傳智能防禦

自適應Web攻擊防禦

Java通用RCE漏洞攔截

如果系統不需要Security Center自動攔截此類可疑攻擊行為,可以單擊去惡意行為防禦配置,前往惡意行為防禦頁面關閉該系統防禦規則。