阿里雲CLI(Alibaba Cloud Command Line Interface)是基於OpenAPI構建的通用命令列工具,您可以通過阿里雲CLI實現自動化管理和維護STS(Security Token Service)。本文以調用AssumeRole介面擷取臨時身份憑證為例,為您介紹使用阿里雲CLI調用STS OpenAPI的操作步驟。

前置概念

閱讀本文前,您可能需要瞭解如下概念:

步驟一:安裝阿里雲CLI

使用阿里雲CLI前,您需要先安裝阿里雲CLI。阿里雲CLI為使用者提供了Windows、Linux和macOS三種作業系統下的安裝服務,請根據您使用裝置的作業系統選擇對應的安裝服務。

Windows:安裝CLI(Windows)。

Linux:安裝CLI(Linux)。

macOS:安裝CLI(macOS)。

您也可使用阿里雲提供的雲命令列Cloud Shell調試阿里雲CLI命令。關於雲命令列的更多資訊,請參見什麼是雲命令列。

步驟二:配置阿里雲CLI

AssumeRole介面僅支援使用RAM使用者或RAM角色調用,不支援使用阿里雲帳號(主帳號)調用。本文以使用RAM使用者身份調用介面為例,

使用阿里雲CLI之前,您需要在阿里雲CLI中配置身份憑證、地區ID等資訊。阿里雲CLI支援多種身份憑證,詳情請參見身份憑證類型。本文操作以AK類型憑證為例,具體操作步驟如下:

建立一個RAM使用者,並建立AccessKey,以便後續配置身份憑證使用。具體操作,請參見建立RAM使用者及建立AccessKey。

為RAM使用者授權。本文樣本需授予RAM使用者調用STS服務

AssumeRole介面的許可權AliyunSTSAssumeRoleAccess。具體操作,請參見管理RAM使用者的許可權。擷取可用的地區ID,以便後續配置身份憑證使用。阿里雲CLI將使用您指定的地區發起OpenAPI調用。STS服務可用的地區請參見服務存取點。

說明使用阿里雲CLI過程中您可使用

--region選項指定地區發起命令調用,該選項在使用時將忽略預設身份憑證配置及環境變數設定中的地區資訊。詳情請參見命令列選項。使用RAM使用者的AccessKey配置AK類型憑證,設定檔命名為

AkProfile。具體操作,請參見配置樣本。

步驟三:建立RAM角色

角色全域資源描述符RoleArn是調用AssumeRole介面的必填參數。要擷取該參數,您需要建立一個可信實體為阿里雲帳號的RAM角色。

本文樣本中,您需要使用步驟二:配置阿里雲CLI中建立的RAM使用者扮演該角色,所以可信雲帳號需要設定為步驟二:配置阿里雲CLI中RAM使用者所屬的阿里雲帳號ID。具體操作,請參見建立可信實體為阿里雲帳號的RAM角色。

您可以通過修改RAM角色信任策略的方法,修改允許扮演該RAM角色的RAM使用者。具體操作 ,請參見修改RAM角色的信任策略。

步驟四:產生CLI命令樣本

在OpenAPI門戶中,訪問AssumeRole調試地址。

在參數配置中輸入請求參數,單擊CLI樣本頁簽,查看產生的CLI樣本。

在雲命令列中運行命令,或複製CLI樣本。

步驟五:調用STS OpenAPI

樣本一:擷取支援阿里雲CLI調用的STS OpenAPI

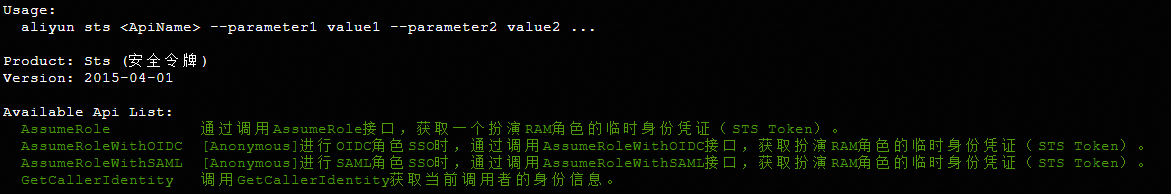

以下程式碼範例將為您展示如何使用--help選項擷取STS支援阿里雲CLI調用OpenAPI列表。您也可在API概覽中查看支援調用的OpenAPI。

執行命令。

aliyun sts --help輸出結果。

樣本二:擷取扮演RAM角色的臨時身份憑證

以下程式碼範例將為您展示如何使用阿里雲CLI調用STS的AssumeRole命令,擷取一個扮演RAM角色的臨時身份憑證。

執行命令。

說明您可通過以下方式擷取命令參數協助資訊:

執行

aliyun sts AssumeRole --help命令,擷取命令參數建議。閱讀文檔AssumeRole - 擷取扮演角色的臨時身份憑證,查看OpenAPI參數詳情。

aliyun sts AssumeRole \ --DurationSeconds 3600 \ --Policy '{"Statement": [{"Action": ["*"],"Effect": "Allow","Resource": ["*"]}],"Version":"1"}' \ --RoleSessionName alice \ --RoleArn 'acs:ram::123456789012****:role/adminrole' \ --ExternalId abcd1234預期輸出,其中

SecurityToken即為所需的臨時身份憑證。{ "RequestId": "6894B13B-6D71-4EF5-88FA-F32781734A7F", "AssumedRoleUser": { "AssumedRoleId": "34458433936495****:alice", "Arn": "acs:ram::123456789012****:role/adminrole/alice" }, "Credentials": { "SecurityToken": "********", "Expiration": "2015-04-09T11:52:19Z", "AccessKeySecret": "wyLTSmsyPGP1ohvvw8xYgB29dlGI8KMiH2pK****", "AccessKeyId": "STS.L4aBSCSJVMuKg5U1****" } }說明如果調用安全性權杖STS OpenAPI後返回錯誤,您需要根據返回的錯誤碼提示檢查傳入的請求參數及其取值是否正確。

您可以記錄下調用返回的RequestID或SDK報錯資訊,通過阿里雲OpenAPI診斷平台進行自助診斷。