在構建多雲架構或者是與IDC構建混合雲架構的情況下,存在需要跨雲或者跨IDC做網域名稱解析的情境。在多環境的網路已經通過專線或者VPN打通的情況下,您希望通過網域名稱解析實現多環境之間的業務互訪,請參考本文檔進行操作。

前提條件

不同環境的網路之間已經通過VPN或者專線打通,具體可參考IPsec-VPN操作指南。

方案原理圖

實現效果

阿里雲業務VPC內ECS查詢

app.example.com,對應網域名稱解析請求通過出站終端節點轉寄至阿里雲外DNS解析。IDC或其他雲內的終端查詢

test.oss-cn-hangzhou-internal.aliyuncs.com,本地DNS將對應網域名稱解析請求通過入站終端節點轉寄至阿里雲內的PrivateZone進行解析。說明本樣本中

test.oss-cn-hangzhou-internal.aliyuncs.com為OSS的內網訪問網域名稱,請根據實際情況更換為您真實的OSS內網訪問網域名稱。

設定方法

情境一:雲上訪問雲下網域名稱

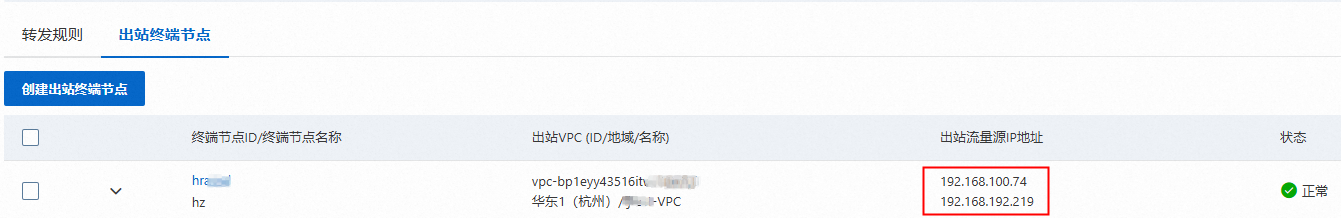

建立出站終端節點:

192.168.100.74、192.168.192.219,具體可參考轉寄管理。

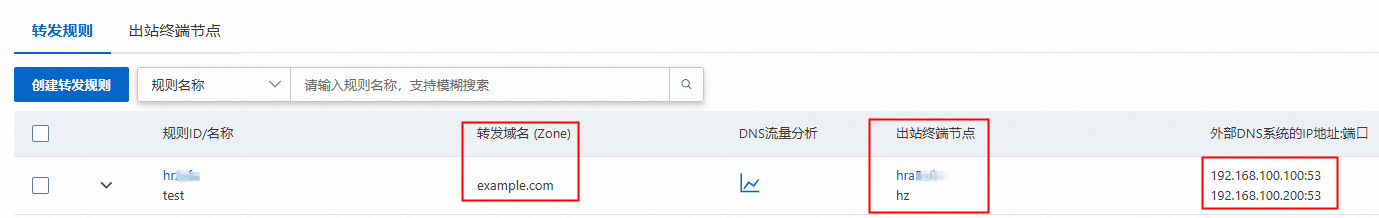

建立轉寄規則:轉寄網域名稱為

example.com,外部DNS系統的IP地址為阿里雲外的DNS地址,本樣本為192.168.100.100、192.168.100.200,具體可參考建立轉寄規則。 重要

重要若

example.com已經設定為内网域名解析Zone,請務必開啟/關閉子網域名稱遞迴解析代理。為轉寄規則設定生效範圍:轉寄規則生效範圍務必選擇ECS所在的業務VPC,具體可參考生效範圍設定後,轉寄規則才能在對應VPC內生效。 訪問Alibaba Cloud DNS-內網網域名稱解析Alibaba Cloud DNS-內網網域名稱解析。 在轉寄管理頁面選擇轉寄規則頁簽,再點擊目標轉寄規則 操作列的 生效範圍設定 按鈕。 選擇轉寄規則生效的VPC,點擊 確定。支援。 轉寄規則可關聯的VPC列表,必須與出站終端節點屬於同一地區。 不同轉寄規則關聯相同VPC情況下,轉寄網域名稱不允許相同。 轉寄規則與內網網域名稱解析網域名稱設定相同生效範圍情況下,轉寄網域名稱可以與內網網域名稱解析網域名稱相同,且關聯VPC內網域名稱解析請求由內網網域名稱解析優先處理。 生效範圍設定同時設定阿里雲VPC和自建DNS解析叢集。。

在阿里雲上業務VPC內的ECS上執行撥測指令進行驗證:

dig app.example.com。

情境二:雲下訪問雲上網域名稱

基於阿里雲內網DNS解析的服務地址能力,添加入站終端節點。本樣本中的入站Cellular Data Package地址為:

192.168.0.176、192.168.100.163。警告内网域名解析Zone

oss-cn-hangzhou-internal.aliyuncs.com的網域名稱解析生效範圍務必選擇入站VPC,否則網域名稱解析不生效。重要利用服務地址的能力,你可以在阿里雲的某個VPC內自訂阿里雲內網DNS地址,適用於您雲下網路網段和阿里雲上預設內網DNS地址

100.100.2.136、100.100.2.138衝突的、以及雲上的網域名稱解析只在特定VPC內生效的情境。若您雲下的網路和阿里雲預設內網DNS地址不衝突,也可使用預設地址進行解析。

在雲下DNS上添加轉寄規則,將命中

oss-cn-hangzhou-internal.aliyuncs.com的請求全部轉寄至阿里雲入站Cellular Data Package地址。在阿里雲下的終端上執行撥測指令進行驗證:

dig test.oss-cn-hangzhou-internal.aliyuncs.com。