Cloud Firewall(Cloud Firewall)是一款SaaS化防火牆,可為雲上資產提供統一、高效且智能的安全防護。本指南面向首次使用者,介紹從服務開通、資產自動防護、安全性原則配置到防護效果驗證的完整流程,快速建立雲環境中的首道網路安全防線。

步驟一:開通Cloud Firewall按量版

訪問Cloud Firewall購買頁,選擇商品类型為隨用隨付2.0,並完成如下配置項。

配置項

說明

互連網資產自動接入防護

選擇是,自動將所有公網資產接入防火牆,並為新增資產開啟自動保護開關。後續可在控制台調整。

日志分析與日誌分析儲存容量

建議保持預設選項以儲存訪問日誌。該配置支援對防護資產流量日誌進行即時採集、查詢、分析、加工及消費,滿足等級保護合規要求。

服務關聯角色

為了提供流量存取控制、監控分析等功能,Cloud Firewall需要訪問您的雲端服務資源,請單擊建立服務關聯角色,系統會自動建立角色AliyunServiceRoleForCloudFW,無需手動對此角色做任何修改。

仔細閱讀並選中Cloud Firewall(隨用隨付)服務合約,單擊立即購買並完成支付。

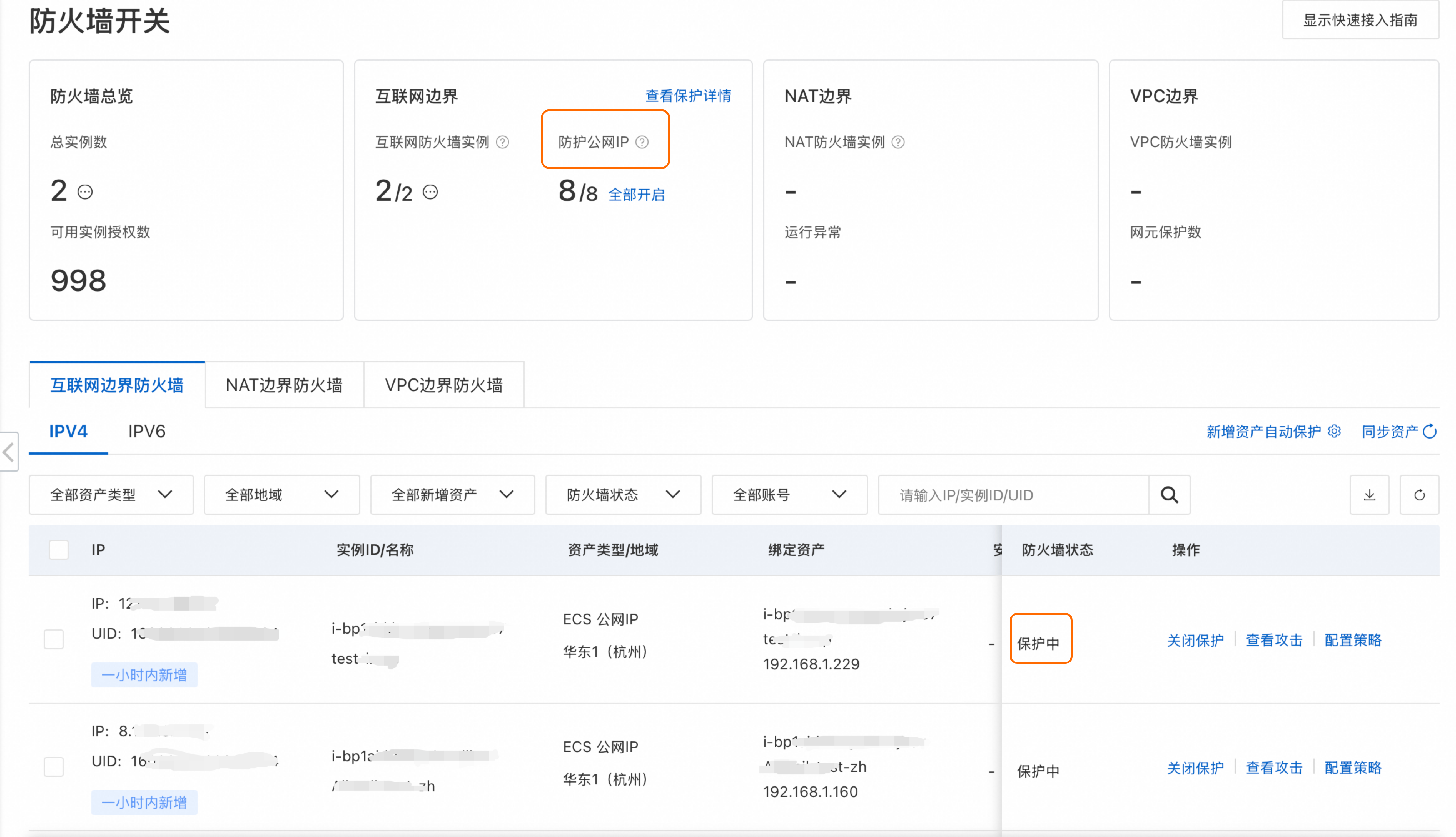

步驟二:查看公網資產與防護狀態

登入Cloud Firewall控制台。在左側導覽列,單擊开关。

在互聯網邊界防火牆頁簽,可查看當前阿里雲帳號下的公網資產及其防護狀態。由於在上一步購買時已啟用互連網資產自動接入防護,所有公網資產預設處於保護中狀態。

步驟三:查看入侵防禦(IPS)能力

Cloud Firewall預設啟用的入侵防禦系統(Intrusion Prevention System, IPS)可即時檢測並主動阻斷多種已知威脅,包括但不限於:網路攻擊行為、漏洞利用嘗試、暴力破解、蠕蟲擴散、挖礦活動、後門木馬通訊以及拒絕服務(DoS)攻擊。

可以通過以下步驟,對IPS規則進行查看。

在左側導覽列,選擇。

系統預設啟用基礎防禦與虛擬補丁功能,並採用攔截-中等威胁引擎运行模式,適用於日常安全防護情境。

步驟四:配置存取控制(ACL)策略

Cloud Firewall支援為不同資產配置獨立的存取控制策略,以分別管控其入站和出站流量,實現精細化存取控制。

預設情況下,Cloud Firewall已配置如下動作為放行的策略,可以在左側導覽列進行查看。

方向 | 訪問源 | 目的 | 协议 | 埠 | 策略說明 |

出向 | 0.0.0.0/0 | 0.0.0.0/0 | ICMP | - | 允許雲資產主動向外發送 ICMP 請求(如 |

出向 | 0.0.0.0/0 | 0.0.0.0/0 | UDP | 53 | 允許雲資產發起 DNS 查詢請求,用於解析網域名稱(如訪問網站、服務發現等)。 |

出向 | 0.0.0.0/0 | 0.0.0.0/0 | UDP | 123 | 允許雲資產串連 NTP 伺服器進行時間同步,確保系統時間準確。 |

入向 | 0.0.0.0/0 | 0.0.0.0/0 | ICMP | - | 允許外部網路對雲資產執行 |

當前,多數網路攻擊風險源自公網,因此需配置符合實際業務需求的安全性原則。建議使用白名單的方式,設定一條最低優先順序拒絕全部的兜底策略,並在其基礎上配置具體的允許存取策略。

錯誤配置風險提示:以下策略配置僅作為通用安全參考,其中包含拒絕全部的策略,直接複製並應用於生產環境可能導致業務中斷。若生產流量未在兜底策略前匹配到明確的“允許存取”規則,將被預設攔截。

配置建議:

順序原則:嚴格遵循“先白名單,後兜底”。部署前,務必在拒絕策略上方優先添加生產業務必需的允許存取規則。

灰階驗證:初始階段將兜底策略動作設為觀察,通過日誌審計分析流量,逐步調整策略,僅允許存取業務所需的可信流量。經充分試運行驗證後,再將動作調整為拒絕。

環境隔離:測試環境可全量開啟兜底;生產環境若無法立即梳理全量白名單,請將兜底策略的源地址限定為測試IP段,避免誤傷生產業務。

配置策略:前往頁面,進行配置:

入方向(優先順序從高到低):

訪問源

目的

協議

應用

連接埠

動作

阿里可信IP

雲資產公網IP

全部

ANY

全部

允許存取

雲產品回源地址(如WAF、DDoS)

雲資產公網IP

全部

ANY

全部

允許存取

可信遠端連線營運人員或Bastionhost地址

雲資產公網IP

TCP

RDP、SSH

3389、22

允許存取

可信營運人員地址

雲資產公網IP

ICMP

ANY

-

允許存取

全部

對外提供Web服務的雲資產公網IP

TCP

HTTPS

443

允許存取

全部

對外提供API服務的雲資產公網IP

TCP

HTTP

相應API連接埠

允許存取

全部

全部

全部

全部

全部

拒絕

出方向(優先順序從高到低):

訪問源

目的

協議

應用

連接埠

動作

全部

阿里可信IP、阿里可信網域名稱

全部

ANY

全部

允許存取

全部

軟體倉庫、認證服務

全部

ANY

全部

允許存取

全部

微軟、Google、Windows等可信網域名稱

TCP

HTTPS、HTTP

全部

允許存取

全部

全部

UDP

ANY

53、123

允許存取

全部

全部

ICMP

ANY

-

允許存取

全部

全部

全部

全部

全部

拒絕

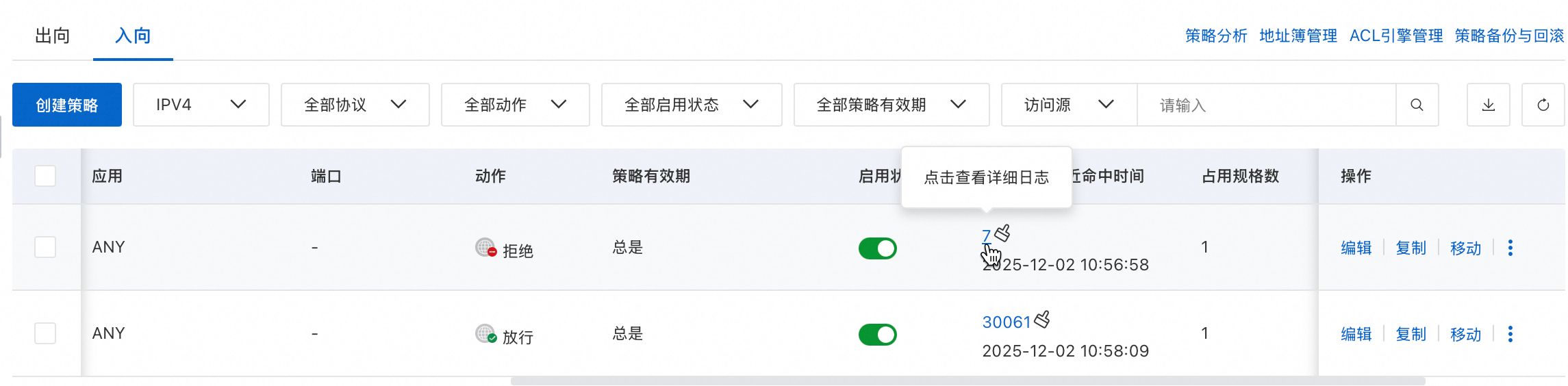

調整ACL引擎模式:預設模式下,Cloud Firewall將允許存取無法識別的應用或網域名稱流量,以防止策略配置初期的誤攔截。待策略確認無誤後,請單擊右上方ACL引擎管理,將目標資產的ACL引擎模式切換為严格模式。

驗證測試:策略配置完成並等待3-5分鐘後,可通過

ping或curl等命令測試,然後重新整理Cloud Firewall控制台,單擊叫用次數/最近命中时间列的數字,前往日誌審計頁面查看命中日誌。

您已完成本快速入門教程的全部步驟,請根據實際需求選擇後續操作:

進階最佳化

使用地址簿提高管理效率

當存取控制策略變得複雜時,使用地址簿能夠極大地簡化管理。可以將業務相關的IP地址(如辦公室出口IP、可信的夥伴IP等)預先定義為地址簿,然後在策略中直接引用。

進入頁面。

單擊云服务IP地址簿頁簽,查看阿里雲提供的地址簿。

單擊自定义IP地址簿頁簽,然後單擊新建位址簿,將業務中常用的一組IP地址定義成一個集合。更多資訊,請參見地址簿。

IPS配置

預設的攔截-中等 模式適用於大部分情境。但在如下情境中,需要調整IPS配置:

高風險防護情境(如頻繁遭受攻擊、重保或護網期間):

將可信IP加入防护白名单;

將威胁引擎运行模式調整為攔截-嚴格;

開啟威脅情報功能。

誤攔截率較高:

將可信IP加入防护白名单;

將威胁引擎运行模式調整為攔截-寬鬆;

若問題依舊存在,請將其調整為觀察模式。

開通VPC邊界防火牆控制私網間流量

已使用多個VPC或雲企業網打通雲下資產時,可開通VPC邊界防火牆概述,檢測和管控通過雲企業網的轉寄路由器、Express Connect打通的Virtual Private Cloud之間、VPC和本機資料中心之間的東西向流量,實現內網訪問流量安全。

採用預付費模式降低成本

當計劃穩定使用Cloud Firewall時,建議購買訂用帳戶版本;或使用隨用隨付版本並搭配按量節省套餐包,以獲得更優單價。

釋放資源停止計費

完成快速入門教程後,若您不再需要在教程中開通的Cloud Firewall,可以在概覽頁面右上方,選擇。