IPsec-VPN 接続を作成して、データセンターとトランジットルーター間に暗号化された通信チャネルを確立できます。このトピックでは、デュアルトンネルモードで IPsec-VPN 接続を作成および管理する方法について説明します。

前提条件

IPsec-VPN 接続を作成する前に、デュアルトンネルモードでの IPsec-VPN 接続のネットワークアーキテクチャを理解しておくことを推奨します。

「手順」に記載されているすべての前提条件のステップを完了します。

IPsec-VPN 接続の作成

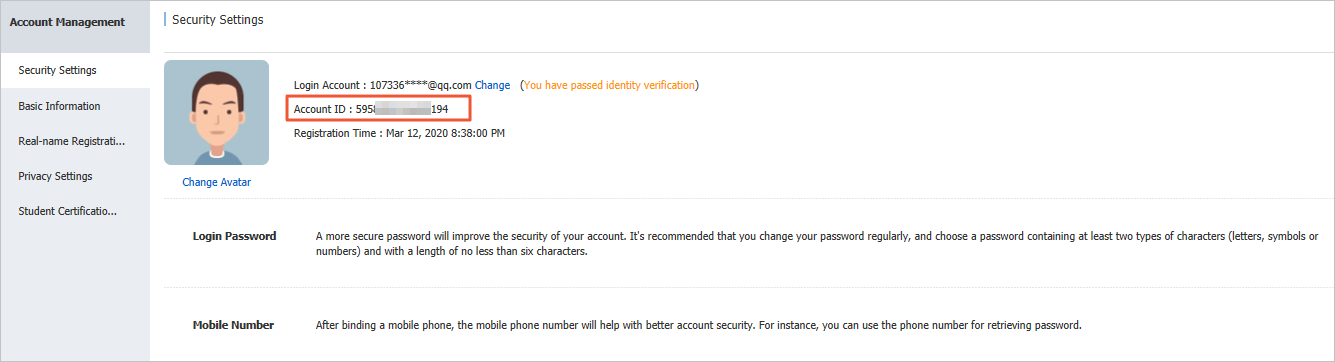

- VPN ゲートウェイコンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

IPsec 接続 ページで、[CEN にバインド] をクリックします。

[IPsec-VPN 接続の作成 (CEN)] ページで、以下で説明するように IPsec-VPN 接続を設定し、[OK] をクリックします。

基本設定

説明VPN ゲートウェイまたはトランジットルーターに初めて関連付けられた IPsec-VPN 接続を作成すると、システムは自動的に AliyunServiceRoleForVpn サービスリンクロールを作成します。このロールにより、VPN ゲートウェイは、VPN ゲートウェイまたは IPsec-VPN 接続の作成に必要なエラスティックネットワークインターフェイス (ENI) やセキュリティグループなどの他のクラウドリソースにアクセスできます。ロールが既に存在する場合、システムはロールを再度作成しません。AliyunServiceRoleForVpn の詳細については、「AliyunServiceRoleForVpn」をご参照ください。

設定

説明

名前

IPsec-VPN 接続の名前を指定します。

リージョン

アタッチするトランジットルーターのリージョンを選択します。

IPsec-VPN 接続は、トランジットルーターと同じリージョンに作成されます。

リソースグループ

CEN インスタンスのリソースグループを選択します。

このパラメーターを空のままにすると、システムはすべてのリソースグループ内の CEN インスタンスを表示します。

ゲートウェイタイプ

IPsec-VPN 接続のネットワークタイプを選択します。

パブリック (デフォルト): IPsec-VPN 接続はインターネット経由で確立されます。

プライベート: IPsec-VPN 接続は、プライベートトラフィックを暗号化するためにプライベートネットワーク経由で確立されます。

CEN のアタッチ

トランジットルーターを所有するアカウントを選択します。

現在のアカウントにアタッチ: このオプションを選択した場合は、アカウントに属する Cloud Enterprise Network (CEN) インスタンスを指定します。IPsec-VPN 接続が作成されると、システムは自動的にそれを CEN インスタンスの現在のリージョンにあるトランジットルーターにアタッチします。

別のアカウントにアタッチ: このオプションを選択した場合、IPsec-VPN 接続は作成後にデフォルトでトランジットルーターにアタッチされません。IPsec-VPN 接続の製品ページで、クロスアカウント権限付与を許可します。次に、IPsec-VPN 接続を別のアカウントのトランジットルーターにアタッチします。

クロスアカウント権限付与が許可されていない場合、IPsec-VPN 接続はアカウントに属するトランジットルーターにのみアタッチできます。

説明アタッチされたトランジットルーターを変更するには、まず現在のトランジットルーターから VPN 接続をデタッチします。次に、新しいトランジットルーターで VPN 接続を作成します。

CEN インスタンス ID

トランジットルーターが属する CEN インスタンスを選択します。

システムは、現在のリージョンで CEN インスタンスによって作成されたトランジットルーターのインスタンス ID と CIDR ブロックを表示します。IPsec-VPN 接続はトランジットルーターにアタッチされます。

説明このパラメーターは、[CEN にバインド] が [現在のアカウント] に設定されている場合にのみ必要です。

ルーティングモード

IPsec-VPN 接続のルーティングモードを選択します。

宛先ルーティングモード (デフォルト): 宛先 IP アドレスに基づいてトラフィックをルーティングおよび転送します。

保護されたデータフロー: 送信元および宛先 IP アドレスに基づいてトラフィックをルーティングおよび転送します。

[保護されたデータフロー] を選択した場合は、[ローカルネットワーク] と [リモートネットワーク] を設定します。IPsec-VPN 接続が設定されると、システムは自動的に宛先ベースのルートを IPsec-VPN 接続のルートテーブルに追加します。デフォルトでは、ルートは IPsec-VPN 接続に関連付けられているトランジットルーターのルートテーブルにアドバタイズされます。

ローカルネットワーク

ルーティングモード が [保護されたデータフロー] に設定されている場合は、データセンターに接続する Alibaba Cloud 側の CIDR ブロックを入力する必要があります。フェーズ 2 ネゴシエーションは、両側の保護されたデータフローに基づいています。Alibaba Cloud 側の [ローカルネットワーク] の値をデータセンター側のリモートネットワークと同じにすることを推奨します。

テキストボックスの右側にある

アイコンをクリックして、Alibaba Cloud 側に複数の CIDR ブロックを追加します。説明

アイコンをクリックして、Alibaba Cloud 側に複数の CIDR ブロックを追加します。説明複数の CIDR ブロックを設定する場合は、IKE バージョンを [ikev2] に設定する必要があります。

リモートネットワーク

ルーティングモード が [保護されたデータフロー] に設定されている場合は、ローカルデータセンターの CIDR ブロックを入力します。フェーズ 2 ネゴシエーションは、両側の保護されたデータフローに基づいています。Alibaba Cloud 側の [リモートネットワーク] がデータセンターのローカルネットワークと一致していることを確認してください。

テキストボックスの右側にある

アイコンをクリックして、データセンター側に複数の CIDR ブロックを追加します。説明

アイコンをクリックして、データセンター側に複数の CIDR ブロックを追加します。説明複数の CIDR ブロックを設定する場合は、IKE バージョンを [ikev2] に設定します。

即時有効

IPsec-VPN 接続設定をすぐに有効にするかどうかを指定します。

はい (デフォルト): 設定が完了すると、システムはすぐに IPsec ネゴシエーションを開始します。

いいえ: トラフィックが検出された場合にのみ、システムは IPsec ネゴシエーションを開始します。

トンネル設定

重要デュアルトンネルモードで IPsec-VPN 接続を作成する場合は、2 つのトンネルを設定し、両方がアクティブであることを確認してください。1 つのトンネルのみを設定または使用する場合、IPsec-VPN 接続のリンク冗長性とゾーンディザスタリカバリ機能を利用できません。

パラメーター

説明

BGP の有効化

IPsec-VPN 接続でボーダーゲートウェイプロトコル (BGP) を使用する場合は、BGP を有効にします。BGP はデフォルトで無効になっています。

BGP 動的ルーティングを使用する前に、オンプレミスゲートウェイデバイスが BGP をサポートしていることを確認してください。また、BGP 動的ルーティングの仕組みとその制限についても理解してください。

ローカル ASN

ボーダーゲートウェイプロトコル (BGP) 機能を有効にした後、トンネルの Alibaba Cloud 側の自律システム番号 (ASN) を入力します。両方のトンネルで同じ ASN を使用します。デフォルト値: 45104。有効な値: 1~4294967295。

説明プライベート ASN を使用して Alibaba Cloud との BGP 接続を確立します。プライベート ASN の範囲の詳細については、関連ドキュメントをご参照ください。

カスタマーゲートウェイ

トンネルに関連付けるカスタマーゲートウェイを選択します。

事前共有鍵

トンネルの認証キーです。トンネルとそのピアを認証します。

事前共有鍵を指定しない場合、システムはランダムな 16 文字の文字列を事前共有鍵として生成します。IPsec-VPN 接続を作成した後、トンネルの [編集] ボタンをクリックして、システムによって生成された事前共有鍵を表示できます。詳細については、「トンネル設定の変更」をご参照ください。

重要トンネルとピアが同じ事前共有鍵を使用していることを確認してください。そうしないと、トンネル通信を確立できません。

暗号化設定

設定

説明

暗号化設定: IKE 設定

IKE バージョン

IKE バージョンを選択します。

ikev1

ikev2 (デフォルト)

IKEv1 と比較して、IKEv2 は SA ネゴシエーションを簡素化し、複数の CIDR ブロックを使用するシナリオに対してより優れたサポートを提供します。

ネゴシエーションモード

ネゴシエーションモード。有効な値:

main (デフォルト): メインモードは、ネゴシエーション中により高いセキュリティを提供します。

aggressive: アグレッシブモードはより高速で、ネゴシエーション中の成功率が高くなります。

これらのモードは、データ転送に対して同じセキュリティレベルをサポートします。

暗号化アルゴリズム

フェーズ 1 ネゴシエーションで使用される暗号化アルゴリズム。

サポートされているアルゴリズム: aes (aes128、デフォルト)、aes192、aes256、des、および 3des。

説明aes、aes192、または aes256 アルゴリズムを使用してください。des または 3des アルゴリズムは使用しないでください。

高度暗号化標準 (AES) は、強力な暗号化と復号を提供する対称鍵暗号アルゴリズムです。AES は安全なデータ転送を保証し、ネットワーク遅延、スループット、転送パフォーマンスへの影響はほとんどありません。

3des はトリプルデータ暗号化アルゴリズムです。暗号化に時間がかかり、アルゴリズムの複雑性が高く、多くの計算リソースを使用します。AES と比較して、3des は転送パフォーマンスを低下させます。

認証アルゴリズム

フェーズ 1 ネゴシエーションで使用される認証アルゴリズム。

有効な値: sha1 (デフォルト)、md5、sha256、sha384、および sha512。

説明DH グループ

フェーズ 1 ネゴシエーション用の Diffie-Hellman (DH) キー交換アルゴリズム。

group1: DH グループ 1。

group2 (デフォルト): DH グループ 2。

group5: DH グループ 5。

group14: DH グループ 14。

セキュリティアソシエーションのライフタイム (秒)

フェーズ 1 からの SA のライフタイムを設定します。単位は秒です。デフォルト値は 86400 です。有効範囲は 0~86400 です。

LocalId

フェーズ 1 ネゴシエーション用のトンネルの識別子を入力します。デフォルト値は、トンネルのゲートウェイ IP アドレスです。

このパラメーターは、IPsec-VPN 接続ネゴシエーションで Alibaba Cloud を識別するためにのみ使用されます。ID は IP アドレスまたは完全修飾ドメイン名 (FQDN) にすることができます。値にスペースを含めることはできません。ローカル ID としてプライベート IP アドレスを使用します。

[LocalId] が example.aliyun.com などの FQDN である場合、オンプレミスゲートウェイデバイス上の IPsec-VPN 接続のピア ID は [LocalId] の値と一致する必要があります。推奨されるネゴシエーションモードは [aggressive] (アグレッシブモード) です。

RemoteId

フェーズ 1 ネゴシエーション用のピアの識別子を入力します。デフォルト値は、関連付けられたカスタマーゲートウェイの IP アドレスです。

このパラメーターは、IPsec-VPN ネゴシエーション中にオンプレミスゲートウェイデバイスの識別子としてのみ機能します。ID は IP アドレスまたは FQDN にすることができ、スペースを含めることはできません。ピア ID としてプライベート IP アドレスを使用します。

[RemoteId] が example.aliyun.com などの FQDN である場合、オンプレミスゲートウェイデバイスのローカル ID は [RemoteId] の値と一致する必要があります。ネゴシエーションモードを [aggressive] (アグレッシブモード) に設定します。

暗号化設定: IPsec 設定

暗号化アルゴリズム

フェーズ 2 ネゴシエーションの暗号化アルゴリズム。

有効な値: aes (aes128、デフォルト)、aes192、aes256、des、および 3des。

説明aes、aes192、または aes256 アルゴリズムを使用してください。des または 3des アルゴリズムは使用しないでください。

高度暗号化標準 (AES) は、強力な暗号化と復号を提供する対称鍵暗号アルゴリズムです。AES は安全なデータ転送を保証し、ネットワーク遅延、スループット、転送パフォーマンスへの影響はほとんどありません。

3des はトリプルデータ暗号化アルゴリズムです。暗号化に時間がかかり、アルゴリズムの複雑性が高く、多くの計算リソースを使用します。AES と比較して、3des は転送パフォーマンスを低下させます。

認証アルゴリズム

フェーズ 2 ネゴシエーションで使用される認証アルゴリズム。

有効な値: sha1 (デフォルト)、md5、sha256、sha384、および sha512。

DH グループ

フェーズ 2 ネゴシエーション用の Diffie-Hellman (DH) キー交換アルゴリズム。

disabled: DH キー交換アルゴリズムを使用しません。

オンプレミスゲートウェイデバイスが Perfect Forward Secrecy (PFS) をサポートしていない場合は、[disabled] を選択します。

[disabled] 以外のグループを選択した場合、PFS 機能はデフォルトで有効になります。この機能により、再ネゴシエーションごとにキーが更新されることが保証されます。オンプレミスゲートウェイデバイスでも PFS を有効にする必要があります。

group1: DH グループ 1。

group2 (デフォルト): DH グループ 2。

group5: DH グループ 5。

group14: DH グループ 14。

SA ライフタイム (秒)

フェーズ 2 でネゴシエートされた SA のライフタイムを設定します。単位: 秒。デフォルト値: 86400。値の範囲: 0~86400。

DPD

ピア生存確認 (DPD) 機能を有効にするかどうかを選択します。この機能はデフォルトで有効になっています。

DPD 機能を有効にすると、IPsec-VPN 接続は DPD パケットを送信してピアがアクティブであるかどうかを確認します。特定の時間内にピアから応答がない場合、接続は失敗します。IPsec-VPN 接続は、インターネットセキュリティアソシエーションおよびキー管理プロトコル (ISAKMP) SA、IPsec SA、および IPsec トンネルを削除します。DPD タイムアウトが発生した場合、IPsec-VPN 接続は自動的に新しいトンネルネゴシエーションを開始します。DPD パケットのタイムアウトは 30 秒です。

NAT トラバーサル

ネットワークアドレス変換 (NAT) 越え機能を有効にするかどうかを選択します。デフォルトでは、NAT 越え機能は有効になっています。

NAT 越えを有効にすると、イニシエーターはインターネットキー交換 (IKE) ネゴシエーション中に UDP ポートをチェックせず、IPsec トンネルに沿って NAT ゲートウェイデバイスを自動的に検出できます。

BGP 設定

IPsec-VPN 接続で BGP を有効にする場合、BGP トンネルの Alibaba Cloud 側の CIDR ブロックと IP アドレスを設定できます。IPsec-VPN 接続の作成時に BGP を有効にしない場合は、IPsec-VPN 接続の作成後に トンネルの BGP を有効化し、必要な設定を追加できます。

パラメーター

説明

トンネル CIDR ブロック

トンネル CIDR ブロックを入力します。

トンネル CIDR ブロックは、169.254.0.0/16 の範囲内の /30 CIDR ブロックである必要があります。CIDR ブロックは 169.254.0.0/30、169.254.1.0/30、169.254.2.0/30、169.254.3.0/30、169.254.4.0/30、169.254.5.0/30、169.254.6.0/30、または 169.254.169.252/30 にすることはできません。

説明IPsec-VPN 接続の 2 つのトンネルは、異なるトンネル CIDR ブロックを使用する必要があります。

ローカル BGP IP アドレス

トンネルのローカルエンドの BGP IP アドレスを入力します。

この IP アドレスは、トンネル CIDR ブロック内にある必要があります。

詳細設定

IPsec-VPN 接続を作成し、アカウント内のトランジットルーターに直接アタッチすると、システムはデフォルトで次の 3 つの高度な機能を選択して、ルーティングの設定を支援します。これらの機能の選択を解除し、トランジットルーターのさまざまな ルーティング機能を使用してネットワーク接続をカスタマイズすることもできます。

設定項目

説明

ルートのアドバタイズ

この機能を有効にすると、システムは IPsec-VPN 接続に関連付けられたトランジットルーターのルートテーブルから IPsec-VPN 接続の BGP ルートテーブルにルートを自動的にアドバタイズします。

説明この機能は、IPsec-VPN 接続とデータセンター間で BGP 動的ルーティングが使用されている場合にのみ有効になります。

[ルートのアドバタイズ] 設定を使用してこの機能を無効にすることもできます。 詳細については、「ルート同期の無効化」をご参照ください。

トランジットルーターのデフォルトルートテーブルに自動的に関連付ける

この機能を有効にすると、IPsec-VPN 接続がトランジットルーターのデフォルトルートテーブルに関連付けられます。トランジットルーターは、デフォルトルートテーブルをクエリして、IPsec-VPN 接続からのトラフィックを転送します。

システムルートをトランジットルーターのデフォルトルートテーブルに自動的に伝播する

この機能が有効になると、システムは IPsec-VPN 接続の宛先ベースのルートテーブルと BGP ルートテーブルのルートをトランジットルーターのデフォルトルートテーブルにアドバタイズします。

IPsec-VPN 接続が作成されたら、IPsec 接続 ページでターゲット IPsec-VPN 接続を見つけ、操作 列の [設定のダウンロード] をクリックします。

IPsec-VPN 接続の設定 ダイアログボックスで、設定をコピーしてローカルに保存します。この設定を使用して、オンプレミスゲートウェイデバイスを設定します。

次のステップ

IPsec-VPN 接続のダウンロードした設定を使用して、オンプレミスゲートウェイデバイスを設定する。

IPsec-VPN 接続のトンネル情報を表示する

IPsec-VPN 接続を作成した後、IPsec-VPN 接続の詳細ページで 2 つのトンネルのステータスと情報を表示できます。

VPN Gateway コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

- 上部のナビゲーションバーで、IPsec-VPN 接続のリージョンを選択します。

IPsec 接続 ページで、IPsec-VPN 接続を見つけてその ID をクリックします。

IPsec-VPN 接続の詳細ページで、2 つのトンネルのステータスと情報を表示します。

フィールド

説明

トンネル/トンネル ID

トンネル ID。

ゲートウェイ IP アドレス

システムによってトンネルに割り当てられたゲートウェイ IP アドレス。暗号化されたトンネルを確立するために使用されます。

事前共有鍵

トンネルで使用される事前共有鍵。

事前共有鍵はデフォルトで暗号化されています。[表示] にポインターを合わせると、事前共有鍵を表示できます。

トンネル CIDR ブロック

トンネルで BGP 動的ルーティングが有効になっている場合、このフィールドには BGP トンネル CIDR ブロックが表示されます。

ローカル BGP IP アドレス

トンネルで BGP 動的ルーティングが有効になっている場合、このフィールドには Alibaba Cloud 側の BGP IP アドレスが表示されます。

接続ステータス

トンネルの IPsec-VPN ネゴシエーションのステータス。

IPsec-VPN ネゴシエーションが成功すると、コンソールに [フェーズ 2 ネゴシエーション成功] と表示されます。

IPsec-VPN ネゴシエーションが失敗した場合、コンソールに失敗メッセージが表示されます。メッセージに基づいて問題をトラブルシューティングします。詳細については、「IPsec-VPN 接続の問題のトラブルシューティング」をご参照ください。

カスタマーゲートウェイ

トンネルに関連付けられているカスタマーゲートウェイインスタンス。

カスタマーゲートウェイは、データセンター側の IP アドレスと BGP ASN で設定されます。

ステータス

トンネルのステータス。有効な値:

正常

更新中

削除中

IPsec-VPN 接続の管理

トンネルの設定を変更する

IPsec-VPN 接続を変更する

トンネルの BGP 機能を個別に有効にする

別のアカウントのトランジットルーターインスタンスに IPsec-VPN 接続の権限を付与する

IPsec-VPN 接続を削除する

API 操作を呼び出して IPsec-VPN 接続を作成および管理する

API 操作を呼び出すことで、IPsec-VPN 接続を作成および管理できます。Alibaba Cloud SDK (推奨)、Alibaba Cloud CLI、Terraform、Resource Orchestration Service などのツールを使用できます。次の API 操作が利用可能です: