このトピックでは、インターネット VPN Gatewayを使用して、仮想プライベートクラウド (VPC) とデータセンター間にデュアルトンネルモードで IPsec-VPN 接続を作成する方法について説明します。IPsec-VPN 接続により、VPC とデータセンター間の暗号化通信が可能となり、接続の高可用性が確保されます。

前提条件

IPsec-VPN 接続が VPN ゲートウェイに関連付けられている場合、パブリック IP アドレスをデータセンターのゲートウェイデバイスに割り当てる必要があります。

データセンターのゲートウェイデバイスに 2 つのパブリック IP アドレスを設定することを推奨します。または、データセンターに 2 つのゲートウェイデバイスをデプロイし、各ゲートウェイデバイスにパブリック IP アドレスを設定することもできます。この方法で、高可用性の IPsec-VPN 接続を作成できます。デュアルトンネルモードをサポートするリージョンの詳細については、「 IPsec-VPN 接続を VPN ゲートウェイに関連付ける」をご参照ください。

トランジットルーターとの IPsec-VPN 接続を確立するには、データセンターのゲートウェイデバイスは、IKEv1 または IKEv2 プロトコルをサポートする必要があります。

データセンターの CIDR ブロックは、アクセスするネットワークの CIDR ブロックと重複しません。

例

使用するシナリオは、以下の例で説明します。ある企業が、中国 (フフホト) リージョンに VPC を作成しました。VPC のプライマリ CIDR ブロックは 192.168.0.0/16 です。この企業は、フフホトにデータセンターを所有しています。ビジネス開発のため、データセンターの CIDR ブロック 172.16.0.0/16 内のデバイスは VPC にアクセスする必要があります。この要件を満たすために、この企業は VPC とデータセンター間に IPsec-VPN 接続を作成できます。IPsec-VPN 接続により、VPC とデータセンター間の暗号化通信が可能となり、接続の高可用性が確保されます。

準備

VPC は中国 (フフホト) リージョンに作成され、ワークロードは VPC 内の Elastic Compute Service (ECS) インスタンスにデプロイされています。詳細については、「IPv4 CIDR ブロックを使用して VPC を作成」をご参照ください。

VPC 内の ECS インスタンスに設定されているセキュリティグループルールとデータセンターのアクセス制御ルールにより、データセンターと VPC は相互に通信できます。ECS インスタンスのセキュリティグループルールの詳細については、「セキュリティグループルールの表示」および「セキュリティグループルールの追加」をご参照ください。

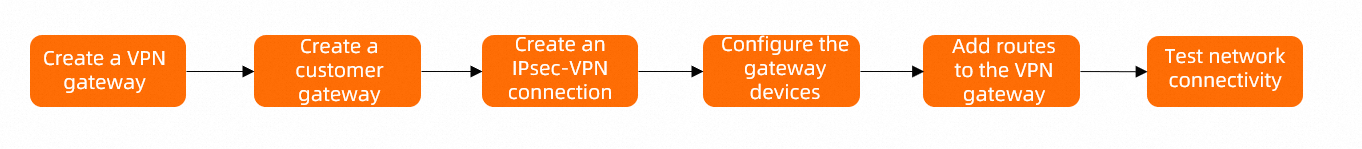

手順

手順 1: VPN ゲートウェイの作成

VPN Gatewayコンソールにログインします。

上部のナビゲーションバーで、VPN ゲートウェイを作成するリージョンを選択します。

VPN ゲートウェイは、データセンターがアクセスする必要がある VPC と、同じリージョンにある必要があります。

VPN Gateway ページで、[VPN Gateway の作成] をクリックします。

購入ページで、パラメーターを次のように設定し、[今すぐ購入] をクリックして支払いを完了します。

パラメーター

説明

例

名前

VPN ゲートウェイインスタンスの名前を入力します。

VPNGW

リソースグループ

VPN ゲートウェイインスタンスが属するリソースグループを選択します。

このパラメーターを空のままにすると、VPN ゲートウェイはデフォルトのリソースグループに属します。

空のままになっています。

リージョン

VPN ゲートウェイインスタンスを作成するリージョンを選択します。

中国 (フフホト)

ゲートウェイタイプ

VPN ゲートウェイインスタンスのゲートウェイタイプを選択します。

Standard

ネットワークタイプ

VPN ゲートウェイインスタンスのネットワークタイプを選択します。

パブリック:インターネット経由で VPN 接続を確立できます。

プライベート:プライベートネットワーク経由で VPN 接続を確立できます。

パブリック

トンネル

トンネルモードを選択します。有効値:

デュアルトンネル

シングルトンネル

トンネルモードの詳細については、「 [アップグレード通知] IPsec-VPN 接続がデュアルトンネルモードをサポート」をご参照ください。

デュアルトンネル

VPC

VPN ゲートウェイインスタンスに関連付ける VPC インスタンスを選択します。

中国 (フフホト) リージョンにデプロイされた VPC

VSwitch

選択した VPC インスタンスから vSwitch インスタンスを選択します。

[シングルトンネル] を選択した場合は、1 つの vSwitch のみ指定する必要があります。

[デュアルトンネル] を選択した場合は、2 つの vSwitch を指定する必要があります。

IPsec-VPN 機能が有効になると、システムは 2 つの vSwitch にそれぞれ ENI を作成し、IPsec-VPN 接続を介して VPC と通信するためのインターフェースとして使用します。各 ENI は、vSwitch 内の 1 つの IP アドレスを占有します。

説明システムはデフォルトで vSwitch を選択します。デフォルトの vSwitch を変更または使用できます。

VPN ゲートウェイの作成後、VPN ゲートウェイに関連付けられた vSwitch を変更することはできません。VPN ゲートウェイの詳細ページで、VPN ゲートウェイに関連付けられた vSwitch、vSwitch が属するゾーン、vSwitch 内の ENI を表示できます。

VPC インスタンス内の vSwitch インスタンス

vSwitch 2

選択した VPC インスタンスから別の vSwitch インスタンスを選択します。

関連付けられた VPC 内の異なるゾーンにある 2 つの vSwitch を指定して、ゾーン間の IPsec-VPN 接続のディザスタリカバリを実装します。

1 つのゾーンのみをサポートするリージョンの場合、ゾーン間のディザスタリカバリはサポートされていません。IPsec-VPN 接続の高可用性を実装するために、ゾーン内の 2 つの vSwitch を指定することをお勧めします。最初の vSwitch と同じ vSwitch を選択することもできます。

説明VPC インスタンス内に 1 つの vSwitch インスタンスのみがデプロイされている場合は、他の vSwitch インスタンスを作成できます。詳細については、「vSwitch の作成と管理」をご参照ください。

VPC インスタンス内の別の vSwitch インスタンス

最大帯域幅

VPN ゲートウェイインスタンスの最大帯域幅値を選択します。単位:Mbit/s。

デフォルト値

トラフィック

VPN ゲートウェイの課金方法を選択します。デフォルト値:データ転送課金。

詳細については、「課金」をご参照ください。

デフォルト値

IPsec-VPN

IPSec-VPN を有効にするかどうかを指定します。デフォルト値:Enable。

Enable

SSL-VPN

SSL-VPN を有効にするかどうかを指定します。デフォルト値:Disable。

Disable

有効期間

VPN ゲートウェイの課金サイクルを選択します。デフォルト値:時間単位。

デフォルト値

サービスにリンクされたロール

[サービスにリンクされたロールの作成] をクリックします。サービスにリンクされたロール AliyunServiceRoleForVpn が自動的に作成されます。

VPN Gateway はそのロールを使用することで、他のクラウドサービスにアクセスします。

[作成済み] が表示されている場合、サービスにリンクされたロールが作成され、再度作成する必要はありません。

実際の条件に基づいてこのパラメーターを設定します。

VPN ゲートウェイインスタンスを作成した後、VPN Gateway ページで表示します。

新しく作成された VPN ゲートウェイインスタンスは 準備中 状態で、約 1 〜 5 分後に 正常 状態に変わります。正常 に変わると、VPN ゲートウェイインスタンスを使用できます。

2 つの暗号化トンネルを作成するために、各インターネット VPN ゲートウェイインスタンスに 2 つのパブリック IP アドレスが割り当てられます。次の表に、例として VPN ゲートウェイインスタンスに割り当てられているパブリック IP アドレスを示します。

IPsec トンネル

IP アドレス

IPsec アドレス 1 (プライマリトンネル)

39.XX.XX.218

IPsec アドレス 2 (セカンダリトンネル)

182.XX.XX.19

手順 2: カスタマーゲートウェイの作成

左側のナビゲーションペインで、をクリックします。

上部のナビゲーションバーで、カスタマーゲートウェイを作成するリージョンを選択します。カスタマーゲートウェイおよび接続する VPN ゲートウェイインスタンスが同じリージョンにデプロイされています。

カスタマーゲートウェイページで、[カスタマーゲートウェイの作成] をクリックします。

カスタマーゲートウェイの作成パネルでパラメーターを設定し、[OK] をクリックします。

2 つの暗号化トンネルを作成するには、2 つのカスタマーゲートウェイを作成する必要があります。次の表に、このトピックに関連するパラメーターのみを示します。他のパラメータにデフォルト値を使用するか、空のままにすることができます。詳細については、「カスタマーゲートウェイの作成と管理」をご参照ください。

パラメーター

説明

カスタマーゲートウェイ 1

カスタマーゲートウェイ 2

名前

カスタマーゲートウェイの名前を入力します。

CustomerGW1

CustomerGW2

IP アドレス

データセンター内のゲートウェイデバイスのパブリック IP アドレスを入力します。

211.XX.XX.36

211.XX.XX.71

手順 3: IPsec-VPN 接続の作成

左側のナビゲーションペインで、 を選択します。

IPsec 接続 ページで [VPN ゲートウェイと関連付け] をクリックします。

VPN 接続の作成 (VPN) ページで次のパラメータを設定し、[OK] をクリックします。

パラメーター

説明

例

IPsec 接続名

IPsec-VPN 接続の名前を入力します。

IPsec-Connection

リージョン

IPsec-VPN 接続に関連付ける VPN ゲートウェイがデプロイされているリージョンを選択します。

IPsec-VPN 接続は、VPN ゲートウェイと同じリージョンに作成されます。

China (Hohhot)

リソースグループで絞り込み

VPN ゲートウェイインスタンスが属するリソースグループを選択します。

デフォルトのリソースグループ

VPN ゲートウェイの選択

IPsec-VPN 接続に関連付ける VPN ゲートウェイインスタンスを選択します。

VPNGW

ルーティングモード

[ルーティングモード] を選択します。

宛先ルーティングモード:トラフィックは、宛先 IP アドレスに基づいて転送されます。

保護されたデータフロー:トラフィックは、送信元と宛先の IP アドレスに基づいて転送されます。

宛先ルーティングモード

今すぐ有効化

接続のネゴシエーションをすぐに開始するかどうかを指定します。有効値:

はい:設定が完了すると即座にネゴシエーションする

いいえ:トラフィックが入ってくるときにネゴシエーションする

はい

BGP の有効化

Border Gateway Protocol (BGP) を有効にするかどうかを指定します。IPsec-VPN 接続に BGP ルーティングを使用する場合は、[BGPの有効化] をオンにします。デフォルトでは、[BGPの有効化] はオフになっています。

オフ

Tunnel 1

プライマリトンネルの VPN パラメーターを設定します。

デフォルトでは、Tunnel 1 はプライマリトンネルとして機能し、Tunnel 2 はセカンダリトンネルとして機能します。設定を変更することはできません。

カスタマーゲートウェイ

プライマリトンネルに関連付けるカスタマーゲートウェイを選択します。

CustomerGW1

事前共有鍵

ID を検証するために、プライマリトンネルの事前共有鍵を入力します。

鍵の長さは 1 ~ 100 文字で、数字、大文字、小文字、および次の特殊文字を含めることができます:

~`!@#$%^&*()_-+={}[]\|;:',.<>/?。鍵にスペースを含めることはできません。事前共有鍵を指定しない場合、システムは 16 文字の文字列を事前共有鍵としてランダムに生成します。IPsec-VPN 接続を作成した後、トンネルの [編集] をクリックして、システムによって生成された事前共有鍵を表示できます。詳細については、「トンネルの構成を変更する」をご参照ください。

重要IPsec-VPN 接続とピアゲートウェイデバイスは、同じ事前共有鍵を使用する必要があります。 そうしないと、システムは IPsec-VPN 接続を確立できません。

fddsFF123****

暗号化設定

インターネット鍵交換 (IKE) 、IPsec、デッドピア検出 (DPD) 、および NAT トラバーサル機能のパラメーターを設定します。

以下を除くすべてのパラメーターにデフォルト値が使用されています。詳細については、「デュアルトンネルモードでの IPsec-VPN 接続の作成と管理」をご参照ください。

IKE 構成のDH グループでは、group14 が使用されます。

IPsec 構成のDH グループでは、group14 が使用されます。

説明IPsec 接続の暗号化設定がオンプレミスゲートウェイデバイスの暗号化設定と同じになるように、オンプレミスゲートウェイデバイスに基づいて暗号化パラメーターを選択する必要があります。

Tunnel 2

セカンダリトンネルの VPN パラメーターを設定します。

カスタマーゲートウェイ

セカンダリトンネルに関連付けるカスタマーゲートウェイを選択します。

CustomerGW2

事前共有鍵

ID を検証するために、セカンダリトンネルの事前共有鍵を入力します。

fddsFF456****

暗号化設定

インターネット鍵交換 (IKE) 、IPsec、デッドピア検出 (DPD) 、および NAT トラバーサル機能のパラメーターを設定します。

以下を除くすべてのパラメーターにデフォルト値が使用されています。詳細については、「デュアルトンネルモードでの IPsec-VPN 接続の作成と管理」をご参照ください。

IKE 構成のDH グループでは、group14 が使用されます。

IPsec 構成のDH グループでは、group14 が使用されます。

説明IPsec 接続の暗号化設定がオンプレミスゲートウェイデバイスの暗号化設定と同じになるように、オンプレミスゲートウェイデバイスに基づいて暗号化パラメーターを選択する必要があります。

タグ

IPsec-VPN 接続にタグを追加します。

空のままになっています。

[接続完了] メッセージで、[キャンセル] をクリックします。

IPsec 接続 ページで作成した IPsec-VPN 接続を見つけ、[操作] 列の [ピア設定の生成] をクリックします。

IPsec ピアの設定は、IPsec-VPN 接続を作成するときに追加する必要がある VPN 設定を指します。この例では、データセンターのゲートウェイデバイスに VPN 設定を追加する必要があります。

IPsec-VPN 接続の設定 ダイアログボックスで、設定をコピーしてオンプレミスのマシンに保存します。これらの設定は、データセンターのゲートウェイデバイスを設定するときに必要です。

手順 4: データセンター内のゲートウェイデバイスの設定

Alibaba Cloud で IPsec-VPN 接続を作成した後に、データセンターのゲートウェイデバイスが IPsec-VPN 接続に接続できるよう、ゲートウェイデバイスに VPN およびルーティング設定を追加する必要があります。設定が追加されると、ネットワークトラフィックはデフォルトでプライマリトンネルから VPC に送信されます。プライマリトンネルがダウンした場合、セカンダリトンネルが自動的に引き継ぎます。

この例では、Adaptive Security Appliance (ASA) ソフトウェア (バージョンは 9.19.1) を使用して、Cisco ファイアウォールを設定する方法を説明します。コマンドはソフトウェアのバージョンによって異なります。操作の時に、実際の環境に基づいてドキュメントを参照するか、ベンダーにお問い合わせください。詳細については、「オンプレミスゲートウェイの設定」をご参照ください。

次のコンテンツには、サードパーティの製品情報が含まれています。参照用になります。 Alibaba Cloud は、サードパーティ製品のパフォーマンスと信頼性、またはこれらの製品を使用して潜在的な影響について、保証またはその他の形式のコミットメントを行いません。

Cisco ファイアウォールの CLI にログインし、設定モードに入ります。

ciscoasa> enable Password: ******** # Enter the password for entering the enable mode. ciscoasa# configure terminal # Enter the configuration mode. ciscoasa(config)#インターフェイスの設定を表示します。

インターフェイスが設定され、Cisco ファイアウォールで有効になっていることを確認します。この例では、インターフェイスの設定は以下のとおりです。

# View the interface configurations of On-premises Gateway Device 1. ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 # The name of the GigabitEthernet 0/0 interface. security-level 0 ip address 211.XX.XX.36 255.255.255.255 # The public IP address of the GigabitEthernet 0/0 interface. ! interface GigabitEthernet0/1 # The interface that connects to the data center. nameif private # The name of the GigabitEthernet 0/1 interface. security-level 100 # The security level of the private interface that connects to the data center, which is lower than that of a public interface. ip address 172.16.50.217 255.255.255.0 # The IP address of the GigabitEthernet 0/1 interface. ! # View the interface configurations of On-premises Gateway Device 2. ciscoasa(config)# show running-config interface ! interface GigabitEthernet0/0 nameif outside1 # The name of the GigabitEthernet 0/0 interface. security-level 0 ip address 211.XX.XX.71 255.255.255.255 # The public IP address of the GigabitEthernet 0/0 interface. ! interface GigabitEthernet0/1 # The interface that connects to the data center. nameif private # The name of the GigabitEthernet 0/1 interface. security-level 100 # The security level of the private interface that connects to the data center, which is lower than that of a public interface. ip address 172.16.40.218 255.255.255.0 # The IP address of the GigabitEthernet 0/1 interface. !パブリックインターフェイスに対して IKEv2 機能を有効にします。

# Add the following configurations to On-premises Gateway Devices 1 and 2: crypto ikev2 enable outside1 # Enable the IKEv2 feature for the interface outside1, which is a public interface.IKEv2 ポリシーを作成し、IKE フェーズで暗号化アルゴリズム、認証アルゴリズム、Diffie-Hellman (DH) グループ、および security association (SA) ライフサイクルを指定します。値は Alibaba Cloud 側の値と同じである必要があります。

# Add the following configurations to On-premises Gateway Devices 1 and 2: crypto ikev2 policy 10 encryption aes # Specify the encryption algorithm. integrity sha # Specify the authentication algorithm. group 14 # Specify the DH group. prf sha # The value of the prf parameter must be the same as that of the integrity parameter. By default, these values are the same on Alibaba Cloud. lifetime seconds 86400 # Specify the SA lifetime.IPsec proposal と profile を作成し、Cisco ファイアウォールの IPsec フェーズで暗号化アルゴリズム、認証アルゴリズム、DH グループ、および SA ライフサイクルを指定します。値は Alibaba Cloud 側の値と同じである必要があります。

# Add the following configurations to On-premises Gateway Devices 1 and 2: crypto ipsec ikev2 ipsec-proposal ALIYUN-PROPOSAL # Create an IPsec proposal. protocol esp encryption aes # Specify the encryption algorithm. The Encapsulating Security Payload (ESP) protocol is used on Alibaba Cloud. Therefore, use the ESP protocol. protocol esp integrity sha-1 # Specify the authentication algorithm. The Encapsulating Security Payload (ESP) protocol is used on Alibaba Cloud. Therefore, use the ESP protocol. crypto ipsec profile ALIYUN-PROFILE set ikev2 ipsec-proposal ALIYUN-PROPOSAL # Create an IPsec profile and apply the proposal that is created. set ikev2 local-identity address # Set the format of the local ID to IP address, which is the same as the format of the remote ID on Alibaba Cloud. set pfs group14 # Specify the Perfect Forward Secrecy (PFS) and DH group. set security-association lifetime seconds 86400 # Specify the time-based SA lifetime. set security-association lifetime kilobytes unlimited # Disable the traffic-based SA lifetime.tunnel group を作成し、トンネルの事前共有鍵を指定します。これは Alibaba Cloud 側の値と同じである必要があります。

# Add the following configurations to On-premises Gateway Device 1: tunnel-group 39.XX.XX.218 type ipsec-l2l # Specify the encapsulation mode l2l for Tunnel 1. tunnel-group 39.XX.XX.218 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF123**** # Specify the peer pre-shared key for Tunnel 1, which is the pre-shared key on Alibaba Cloud. ikev2 local-authentication pre-shared-key fddsFF123**** # Specify the local pre-shared key for Tunnel 1, which must be the same as that on Alibaba Cloud. ! # Add the following configurations to On-premises Gateway Device 2: tunnel-group 182.XX.XX.19 type ipsec-l2l # Specify the encapsulation mode l2l for Tunnel 2. tunnel-group 182.XX.XX.19 ipsec-attributes ikev2 remote-authentication pre-shared-key fddsFF456**** # Specify the peer pre-shared key for Tunnel 2, which is the pre-shared key on Alibaba Cloud. ikev2 local-authentication pre-shared-key fddsFF456**** # Specify the local pre-shared key for Tunnel 2, which must be the same as that on Alibaba Cloud. !tunnel インターフェイスを作成します。

# Add the following configurations to On-premises Gateway Device 1: interface Tunnel1 # Create an interface for Tunnel 1. nameif ALIYUN1 ip address 169.254.10.2 255.255.255.252 # Specify the IP address of the interface. tunnel source interface outside1 # Specify the IP address of the GigabitEthernet 0/0 interface as the source address of Tunnel 1. tunnel destination 39.XX.XX.218 # Specify the public IP address of Tunnel 1 on Alibaba Cloud as the destination address of Tunnel 1. tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE # Apply the IPsec profile ALIYUN-PROFILE on Tunnel 1. no shutdown # Enable the interface for Tunnel 1. ! # Add the following configurations to On-premises Gateway Device 2: interface Tunnel1 # Create an interface for Tunnel 2. nameif ALIYUN1 ip address 169.254.20.2 255.255.255.252 # Specify the IP address of the interface. tunnel source interface outside1 # Specify the IP address of the GigabitEthernet 0/0 interface as the source address of Tunnel 2. tunnel destination 182.XX.XX.19 # Specify the public IP address of Tunnel 2 on Alibaba Cloud as the destination address of Tunnel 2. tunnel mode ipsec ipv4 tunnel protection ipsec profile ALIYUN-PROFILE # Apply the IPsec profile ALIYUN-PROFILE on Tunnel 2. no shutdown # Enable the interface for Tunnel 2. !静的ルートを設定します。

// Add the following configurations to On-premises Gateway Device 1: route ALIYUN1 192.168.0.0 255.255.0.0 39.XX.XX.218 # Configure a static route that points to the Alibaba Cloud VPC (CIDR block: 192.168.0.0/16). route outside1 39.XX.XX.218 255.255.255.255 192.XX.XX.172 # Configure a route for accessing the public IP address of Tunnel 1 on Alibaba Cloud. The next hop is a public IP address. route private 172.16.0.0 255.255.0.0 172.16.50.216 # Configure a route that points to the data center. // Add the following configurations to On-premises Gateway Device 2: route ALIYUN1 192.168.0.0 255.255.0.0 182.XX.XX.19 # Configure a static route that points to the Alibaba Cloud VPC (CIDR block: 192.168.0.0/16). route outside1 182.XX.XX.19 255.255.255.255 192.XX.XX.123 # Configure a route for accessing the public IP address of Tunnel 2 on Alibaba Cloud. The next hop is a public IP address. route private 172.16.0.0 255.255.0.0 172.16.40.219 # Configure a route that points to the data center.ネットワーク環境に基づいてデータセンターにルートを追加します。このルートは、優先的にオンプレミスゲートウェイデバイス 1 を介して、ネットワークトラフィックをデータセンターから VPC に送信できます。オンプレミスゲートウェイデバイス 1 がダウンした場合、オンプレミスゲートウェイデバイス 2 が自動的に引き継ぎます。特定のコマンドについては、ベンダーにお問い合わせください。

手順 5: VPN ゲートウェイへのルートの追加

左側のナビゲーションペインで、 を選択します。

上部のナビゲーションバーで、VPN ゲートウェイインスタンスを作成するリージョンを選択します。

VPN Gateway ページで、管理する VPN ゲートウェイインスタンスの ID をクリックします。

宛先ベースルーティング タブをクリックして、[ルートエントリの追加] をクリックします。

[ルートエントリの追加] パネルで、次のパラメーターを設定し、[OK] をクリックします。

パラメーター

説明

例

宛先 CIDR ブロック

データセンターのプライベート CIDR ブロックを入力します。

172.16.0.0/16

ネクストホップの種類

ネクストホップの種類を選択します。

IPsec-VPN 接続

ネクストホップ

ネクストホップを選択します。

IPsec-Connection

VPC への公開

VPN ゲートウェイに関連付けられている VPC にルートを公開するかどうかを指定します。

はい

手順 6: ネットワーク接続のテスト

VPC とデータセンター間のネットワーク接続をテストします。

VPC 内の ECS インスタンスにログインします。ECS インスタンスにログインする方法については、「接続方法の概要」をご参照ください。

ECS インスタンスで

pingコマンドを実行し、データセンターのサーバーにアクセスして、データセンターへのアクセス可能性をテストします。エコー応答パケットが ECS インスタンスに返された場合、VPC がデータセンターと通信できることを示します。

ping <Private IP address of a server in the data center>

IPsec-VPN 接続の高可用性をテストします。

VPC 内の ECS インスタンスにログインします。ECS インスタンスにログインする方法については、「接続方法の概要」をご参照ください。

次のコマンドを実行して、ECS インスタンスからデータセンターにパケットを連続的に送信します。

ping <Private IP address of a server in the data center> -c 10000IPsec-VPN 接続のプライマリトンネルを閉じます。

プライマリトンネルの事前共有鍵を変更することで、プライマリトンネルを閉じます。プライマリトンネルは、トンネルの両端が異なる事前共有鍵を使用するときに閉じられます。

プライマリトンネルが閉じられた後、ECS インスタンスのトラフィックステータスを確認できます。トラフィックが中断されてから再開された場合は、プライマリトンネルがダウンした後にセカンダリトンネルが自動的に引き継いだことを示します。