複数の Alibaba Cloud アカウントにまたがるセキュリティ運用では、各アカウントが独自にログを生成し、独自に検知を実行し、独自にイベントを処理するため、監視の盲点が生じます。Agentic SOC (Security Operations Center) のマルチアカウント管理機能は、個々のメンバーアカウントが Agentic SOC を購入することなく、単一の委任された管理者アカウント配下でログ収集、脅威検知、イベント対応を一元化することで、この課題を解決します。

基本概念

アカウントの種類

| アカウントの種類 | 説明 | 責任範囲 |

|---|---|---|

| 管理アカウント (MA) | 企業本人確認を完了した Alibaba Cloud アカウントです。リソースディレクトリの作成者かつ最上位管理者であり、組織全体を完全制御できます。 | 組織構造を作成し、メンバーを招待または作成し、特定のサービスに対して委任された管理者を指定します。リソースディレクトリには、管理アカウントが 1 つだけ存在します。 |

| メンバーアカウント | 特定のサービスやプロジェクトをホストするためにリソースディレクトリに参加する Alibaba Cloud アカウントです。 | 自身のアカウント内でサービスを実行し、管理ポリシーに従って必要な Alibaba Cloud プロダクトのログサービスを有効化します。 |

| 委任された管理者アカウント | 管理アカウントによって指定され、特定の Alibaba Cloud サービス(本トピックでは Security Center)における管理業務を担当するメンバーアカウントです。 | Agentic SOC を購入・構成し、対象範囲内のすべてのメンバーアカウントからセキュリティログを一元的に管理・分析し、Agentic SOC およびログストレージのコストを負担します。 |

構成例

以下は、Agentic SOC における典型的なマルチアカウント構成の例です。

リソースディレクトリ構造:

管理アカウント:アカウント A

メンバーアカウント:アカウント B、C、D、E

管理計画:

アカウント A がアカウント B を委任された管理者として指定します。

アカウント B がアカウント C、D、E のログ統合、脅威検知、イベント処理を一元的に管理します。

仕組み

このソリューションは、権限の委任とデータの一元化という 2 つのメカニズムに基づいて構築されています。

ログの生成:各メンバーアカウント内の Alibaba Cloud プロダクト(Web Application Firewall (WAF) や Cloud Firewall など)から出力されたログは、そのアカウント内の Simple Log Service (SLS) に書き込まれます。

一元的な収集:委任された管理者アカウントの Agentic SOC サービスが、サービスタイプのロールを使用して、各メンバーアカウントの SLS からログデータをリアルタイムで読み取ります。

統合分析:収集されたすべてのログは、委任された管理者アカウントの Agentic SOC インスタンスに集約され、脅威検知、イベント対応、監査が実施されます。

前提条件

開始前に、以下の条件を満たしていることをご確認ください。

すべてのアカウント(管理アカウントおよびメンバーアカウント)が同一企業に属しており、企業本人確認を完了していること。

委任された管理者として指定する予定のアカウントが、すでにリソースディレクトリのメンバーアカウントであること。

ログ統合は現時点で Alibaba Cloud プロダクトのログのみをサポートしていること。

マルチアカウントログ統合の設定

ステップ 1:Agentic SOC の購入と有効化

委任された管理者アカウントが Agentic SOC サービスを購入・有効化します。詳細については、「Agentic SOC の購入と有効化」をご参照ください。

マルチアカウントシナリオにおけるログ統合は、リアルタイム消費モードのみをサポートしています。このモードでは、生ログが自動的に永続化されません。履歴ログをトレース・監査・分析するには、ログストレージ容量を購入してログ管理サービスを有効化してください。メンバーアカウントで Agentic SOC が有効かどうかは、ログ統合に影響しません。

ステップ 2:マルチアカウントディレクトリ構造の作成

リソースディレクトリの有効化:Resource Directory を初めて使用する場合は、管理アカウントでResource Management コンソールにログインします。左側のナビゲーションウィンドウで、リソースディレクトリ > 概要 を選択し、リソースディレクトリを有効化 をクリックして、画面の指示に従います。詳細については、「リソースディレクトリの有効化」をご参照ください。

メンバーアカウントの追加:リソースディレクトリ内で、次のいずれかの方法でメンバーを追加します。

メンバーの作成:左側のナビゲーションウィンドウで、リソースディレクトリ > メンバーアカウントの作成 を選択して、リソースアカウントを作成します。詳細については、「メンバーの作成」をご参照ください。

メンバーの招待:リソースディレクトリ > メンバーの招待 を選択して、既存の Alibaba Cloud アカウントをリソースディレクトリに追加します。詳細については、「Alibaba Cloud アカウントをリソースディレクトリに招待する」をご参照ください。

委任された管理者の設定:左側のナビゲーションウィンドウで、リソースディレクトリ > 信頼済みサービス を選択します。Security Center 行の 操作 列にある 管理 をクリックし、Agentic SOC を購入したアカウントを委任された管理者として追加します。詳細については、「委任された管理者アカウントの追加」をご参照ください。

重要Security Center 管理者を追加すると、そのアカウントは Security Center - Threat Analysis の管理者にもなります。

ステップ 3:Agentic SOC へのメンバーアカウントの追加

委任された管理者アカウントで Security Center コンソールにログインし、マルチアカウント管理設定ページ に移動します。左上隅で、資産が配置されているリージョンを選択します:中国本土 または 中国本土以外。

構成 タブの 監視対象アカウント総数 セクションで、アカウント管理 をクリックします。

マルチアカウント管理設定 パネルで、リソースディレクトリリストからメンバーアカウントを選択し、OK をクリックします。

重要システムは、追加された各メンバーアカウントに対して、

AliyunServiceRoleForSasRdおよびAliyunServiceRoleForSasCloudSiemという 2 つのサービスタイプのロールを自動的に作成します。これらのロールにより、Agentic SOC はメンバーアカウントからログデータを収集するために必要な最小限の権限を取得します。詳細については、「Security Center のサービスタイプのロール」をご参照ください。

ステップ 4:クラウドプロダクトのログサービスの有効化

各メンバーアカウントについて、関連する Alibaba Cloud プロダクト(Security Center 自体を除く)のログサービスを有効化します。設定手順については、「Alibaba Cloud プロダクトログの SLS との統合リファレンス」をご参照ください。

Alibaba Cloud サービスセンターの Logstore に格納されるセキュリティプロダクトのアラートログ(WAF アラートログ や Cloud Firewall アラートログ など)は、自動的に Agentic SOC に配信されます。これらのプロダクトについては、追加の設定は不要です。

ステップ 5:クロスアカウント統合の構成

次のいずれかの方法を使用して、メンバーアカウントからのログを Agentic SOC に統合します。

一括統合

一括統合では、複数のアカウントおよびデータソースに対して一度にアクセスポリシーを適用します。複数のアカウントをオンボーディングする場合や、推奨ポリシーを使用して迅速に開始したい場合にこの方法を使用します。

委任された管理者アカウントでログインします。左側のナビゲーションウィンドウで、Agentic SOC > 統合設定 を選択します。

一括関連付け設定 をクリックし、次のパラメーターを構成します。

警告フルアクセス は上書き操作です。現在の構成で選択されていない実行中のポリシーはすべて無効化され、データインジェストが中断される可能性があります。慎重に実行してください。

推奨ポリシーを使用 をクリックすると、ベストプラクティスに基づいて最も価値のあるデータソースが自動的に選択されます。これにより、セキュリティデータの分析を最も迅速に開始できます。

パラメーター オプション 使用タイミング アクセス設定 増分アクセス:現在有効になっているすべてのアクセスポリシーを維持し、今回の構成で新たに選択されたポリシーを追加します。 既存の統合を中断せずに新しいアカウントまたはデータソースを追加する場合に使用します。 フルアクセス:既存のすべてのアクセス設定を置き換えます。今回の構成で選択されていないポリシーは無効化されます。 完全な再構成を行う場合に使用します。 アクセス可能なアカウント 統合するメンバーアカウントを選択します。 — Alibaba Cloud サービス インジェストするクラウドサービスおよびそのデータソースを選択します。 — 新規データソースの自動追加 有効にすると、新たに作成された Logstore が現在のデータソース範囲に自動的に含まれます。 新しい Logstore が追加された際の手動メンテナンスを軽減します。 OK をクリックします。システムは、選択されたアカウントのすべての有効な Logstore から自動的にログをインジェストし、対応するアクセスポリシーを有効化します。

重要新しいアクセスポリシーのデプロイおよび初期化には時間がかかる場合があります。

統合ステータスを確認するには、統合リストに戻り、該当プロダクトを見つけ、操作 列の マルチアカウントアクセス設定 をクリックします。アクセスポリシー タブで、対象データソースの 操作 列にある マルチアカウントアクセス をクリックします。

手動統合

特定のプロダクトを個別に構成する必要がある場合は、手動統合を使用します。

委任された管理者アカウントでログインします。左側のナビゲーションウィンドウで、Agentic SOC > 統合設定 を選択します。

統合するクラウドプロダクトを見つけ、操作 列の マルチアカウントアクセス設定 をクリックします。

重要マルチアカウント統合は Alibaba Cloud プロダクトのみをサポートしています。

目的のポリシーテンプレートの 操作 列で、マルチアカウントアクセス をクリックします。アカウント統合構成パネルが表示されます。

システムは Alibaba Cloud プロダクト向けに事前設定済みの統合ポリシーテンプレートを提供しています。これらのテンプレートは変更できません。

アカウント設定の一括追加 をクリックし、次のパラメーターを構成してから、OK をクリックします。

アカウント:システムは、委任された管理者が管理可能なすべてのアカウント(すでに統合済みのアカウントを除く)をリスト表示します。1 つ以上のアカウントを選択します。

ポリシーのステータス:ポリシーをすぐに有効にするかどうかを設定します。

新しく追加されたアカウントが統合リストに表示されるまで、約 1 分お待ちください。

システムは、各クラウドプロダクトのログクエリ API またはデフォルトの Logstore 命名ルールを使用して Logstore 情報を識別し、統合テンプレートに一致する統合済みメンバーアカウントのすべてのログを取得します。

統合が完了すると、各メンバーアカウントに対して次のプロパティを持つデータソースが自動的に作成されます。

データソース名:統合テンプレート名\_リージョン ID\_メンバーアカウント UID

データソースタイプ:カスタム Log Service

アカウント UID / ユーザー名:メンバーアカウントの UID およびユーザー名

ポリシーが有効になっていなくても、メンバーアカウント用のデータソースは作成されます。

アカウント間でのログ分析

統合が構成されると、委任された管理者は Agentic SOC コンソールで、すべてのメンバーアカウントのデータに対して次の操作を実行できます。

統一的な脅威検知:脅威検知ルールの構成 を行い、すべてのアカウントのログデータに対してリアルタイム検知を実行します。

一元的なイベント処理:セキュリティイベント ページで、すべてのメンバーアカウントからのアラートを表示・処理します。

自動対応:レスポンスオーケストレーション を使用して自動プレイブックを作成し、クロスアカウントのセキュリティイベントを自動的に処理します。

グローバルログトレース:ログ管理 を使用して、すべてのメンバーアカウントの生ログを検索・トレースします。

統合からのメンバーアカウントの削除

メンバーアカウントからのログデータが不要になった場合は、手動でその統合ポリシーをキャンセルします。

統合をキャンセルしても、データソースは削除されません。必要に応じて、データソース管理タブでデータソースを管理してください。

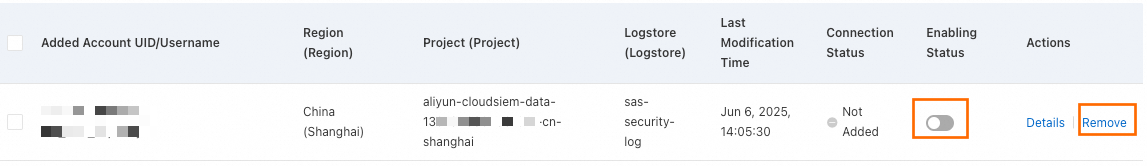

マルチアカウントアクセス設定 タブで、統合テンプレートの 操作 列にある マルチアカウントアクセス をクリックします。

アカウント統合構成パネルでポリシーを無効化し、アカウントの 操作 列にある 削除 をクリックします。

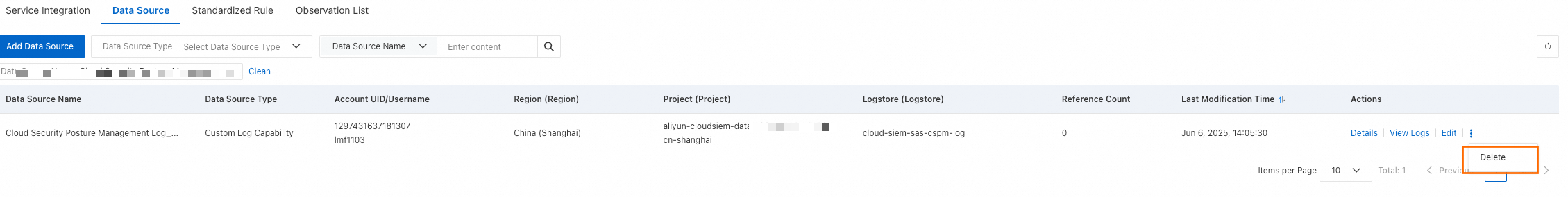

(オプション)データソースの削除:データソース管理ページで、「統合テンプレート名\_リージョン ID\_メンバーアカウント UID」という命名形式を使用してデータソースを検索し、削除 をクリックします。

トラブルシューティング

委任された管理者として指定したいアカウントが見つからない

次の 2 点を確認してください。まず、そのアカウントがリソースディレクトリのメンバーとして正常に追加されていることを確認します。次に、管理アカウントでログインしていることを確認します。委任された管理者を指定できるのは、管理アカウントのみです。

統合ステータスが長時間「失敗」または「データなし」のままになる

次のチェックを順番に実施してください。

メンバーアカウントでログサービスが有効になっていない:メンバーアカウントの所有者に連絡し、関連する Alibaba Cloud プロダクトのログサービスが有効化され、ログが SLS に配信されていることを確認してください。これはデータ収集の前提条件です。

アカウントが Agentic SOC の管理範囲内にない:委任された管理者の Security Center コンソールで、システム設定 > マルチアカウント管理 に移動し、メンバーアカウントが選択されていることを確認します。

サービスタイプのロールが作成されていない:メンバーアカウントの Resource Access Management (RAM) コンソールで、ロール ページに移動し、

AliyunServiceRoleForSasRdおよびAliyunServiceRoleForSasCloudSiemが存在するかどうかを確認します。存在しない場合は、Agentic SOC からメンバーアカウントを削除して再度追加し、ロールの作成をトリガーしてください。統合がまだ初期化中:統合の完了には時間がかかります。数分待ってから再度確認してください。