システムポリシーまたはカスタムポリシーを Resource Access Management (RAM) ユーザーに付与して、Security Center 機能を使用する権限をきめ細かく制御できます。このトピックでは、これらのポリシーを RAM ユーザーに付与する方法について説明します。

背景情報

Alibaba Cloud Resource Access Management (RAM) は、クラウドサービス用のデフォルトのシステムポリシーを提供し、カスタムポリシーを作成できます。システムポリシーは Alibaba Cloud によって作成され、変更することはできません。カスタムポリシーを使用すると、RAM ユーザーの Security Center へのアクセスと操作を正確に制限できます。

Security Center でサポートされているデフォルトのポリシーは AliyunYundunSASFullAccess で、RAM ユーザーが Security Center のすべての機能に対する操作を実行できるようにします。また、AliyunYundunSASReadOnlyAccess は、RAM ユーザーが Security Center のすべてのデータに読み取り専用でアクセスできるようにします。

RAM ユーザーの作成

RAM ユーザーが作成されます。詳細については、「RAM ユーザーの作成」をご参照ください。

RAM ユーザーへのシステムポリシーの付与

Alibaba Cloud は、ユーザーセンター用、および Security Center へのアクセスまたは管理用のシステムポリシーを提供します。RAM ユーザーが Security Center インスタンスの購入、更新、またはサブスクリプション解除時に [権限がありません] メッセージを受信した場合、または Security Center へのアクセス時に [必要な権限がありません。権限を確認してください。] メッセージを受信した場合は、次の手順に従って、必要なシステムポリシーを RAM ユーザーに付与する必要があります。

ユーザーセンターのシステムポリシーは、すべての Alibaba Cloud サービスに適用されます。これらのポリシーを RAM ユーザーに付与すると、そのユーザーはすべての Alibaba Cloud サービスを購入、更新、およびサブスクリプション解除する権限を持ちます。

RAM コンソールに RAM 管理者としてログオンします。

左側のナビゲーションウィンドウで、 を選択します。

[ユーザー] ページで、目的の RAM ユーザーを見つけ、[操作] 列の [権限の追加] をクリックします。

複数の RAM ユーザーを選択し、ページ下部の [権限の追加] をクリックして、一度に RAM ユーザーに権限を付与することもできます。

[権限の追加] パネルで、RAM ユーザーに権限を付与します。

[リソース範囲] パラメーターを設定します。

[アカウント]: 権限付与は現在の Alibaba Cloud アカウントで有効になります。

[リソースグループ]: 権限付与は特定のリソースグループで有効になります。

重要[リソース範囲] パラメーターに [リソースグループ] を選択した場合は、必要なクラウドサービスがリソースグループをサポートしていることを確認してください。詳細については、「リソースグループと連携するサービス」をご参照ください。リソースグループで権限を付与する方法の詳細については、「リソースグループを使用して RAM ユーザーに特定の ECS インスタンスを管理する権限を付与する」をご参照ください。

プリンシパルパラメーターを設定します。

プリンシパルは、権限を付与する RAM ユーザーです。現在の RAM ユーザーが自動的に選択されます。

シナリオに基づいてシステムポリシーを選択し、[OK] をクリックします。

シナリオ

システムポリシー

Security Center インスタンスの購入、更新、またはサブスクリプション解除

AliyunBSSOrderAccess, AliyunBSSRefundAccess

Security Center への読み取り専用アクセス

AliyunYundunSASReadOnlyAccess

Security Center の管理

AliyunYundunSASFullAccess

[閉じる] をクリックします。

RAM ユーザーへのカスタムポリシーの付与

次の手順に従って、カスタムポリシーを使用して、RAM ユーザーの Security Center へのアクセスと操作を正確に制限します。

ステップ 1: Security Center のカスタムポリシーを作成する

RAM コンソールに RAM 管理者としてログオンします。

左側のナビゲーションウィンドウで、 を選択します。

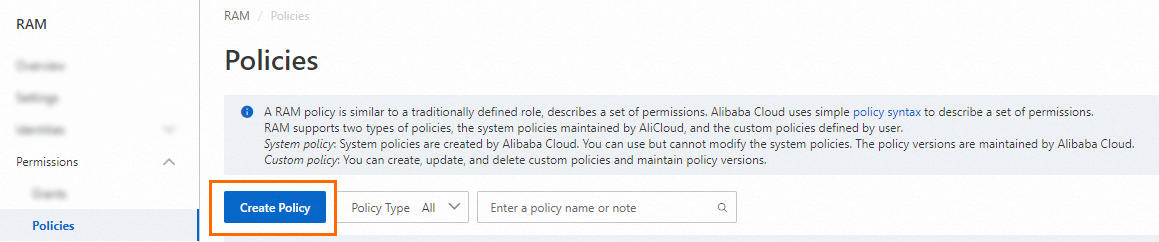

[ポリシー] ページで、[ポリシーの作成] をクリックします。

[ポリシーの作成] ページで、[スクリプト] タブをクリックします。次のリストに、一般的なスクリプトの例を示します。

更新と返金

シナリオ

スクリプト設定

自動更新に利用可能なインスタンスのクエリ (

bssapi:QueryAvailableInstances) と自動更新の設定 (bssapi:SetRenewal){ "Version": "1", "Statement": [ { "Action": [ "bssapi:QueryAvailableInstances", "bssapi:SetRenewal", "bss:ModifyPrepaidInstanceAutoRenew", "bss:PayOrder", "bss:QueryPrice", "bss:RefundBatchRemainRefund" ], "Resource": "*", "Effect": "Allow" } ] }自動更新設定の変更 (

bss:ModifyPrepaidInstanceAutoRenew)更新およびスペックアップ/スペックダウン注文の支払い (

bss:PayOrder)割引価格の表示 (

bss:QueryPrice)返金のリクエスト (

bss:RefundBatchRemainRefund)資産センターへの読み取り専用アクセス

{ "Version": "1", "Statement": [ { "Action": [ "yundun-sas:DescribeCloudCenterInstances", "yundun-sas:DescribeFieldStatistics", "yundun-sas:DescribeCriteria" ], "Resource": "*", "Effect": "Allow" } ] }資産センターでのセキュリティチェック

{ "Version": "1", "Statement": [ { "Action": "yundun-sas:ModifyPushAllTask", "Resource": "*", "Effect": "Allow" } ] }脆弱性管理への読み取り専用アクセス

{ "Version": "1", "Statement": [ { "Action": [ "yundun-sas:DescribeVulFixStatistics", "yundun-sas:DescribeVulDefendCountStatistics", "yundun-sas:DescribeVulMetaCountStatistics", "yundun-sas:DescribeVulListPage", "yundun-sas:DescribeVulNumStatistics", "yundun-sas:DescribeVulConfig", "yundun-sas:DescribeGroupedVul", "yundun-sas:DescribeVulDetails", "yundun-sas:DescribeVulList", "yundun-sas:DescribeVulWhitelist", "yundun-sas:DescribeAppVulScanCycle", "yundun-sas:ListVulAutoRepairConfig", "yundun-sas:DescribeEmgUserAgreement", "yundun-sas:DescribeEmgVulItem", "yundun-sas:DescribeUuidsByVulNames", "yundun-sas:DescribeTarget", "yundun-sas:DescribeVulTargetStatistics", "yundun-sas:DescribeConcernNecessity", "yundun-sas:DescribeOnceTask", "yundun-sas:GetOnceTaskResultInfo", "yundun-sas:DescribeCycleTaskList", "yundun-sas:DescribeVulExportInfo", "yundun-sas:DescribeInstanceRebootStatus", "yundun-sas:DescribeMachineCanReboot" ], "Resource": "*", "Effect": "Allow" } ] }脆弱性管理

{ "Version": "1", "Statement": [ { "Action": [ "yundun-sas:OperateVuls", "yundun-sas:ModifyCreateVulWhitelist", "yundun-sas:DeleteVulWhitelist", "yundun-sas:ModifyVulWhitelistTarget", "yundun-sas:ModifyOperateVul", "yundun-sas:ModifyStartVulScan", "yundun-sas:ModifyVulConfig", "yundun-sas:ModifyEmgVulSubmit", "yundun-sas:ModifyVulTarget", "yundun-sas:ModifyCycleTask", "yundun-sas:ModifyAppVulScanCycle", "yundun-sas:ModifyAutoDelConfig", "yundun-sas:ModifyConcernNecessity", "yundun-sas:DeleteVulAutoRepairConfig", "yundun-sas:CreateVulAutoRepairConfig", "yundun-sas:ExportVul", "yundun-sas:RebootMachine", "yundun-sas:DescribeVulFixStatistics", "yundun-sas:DescribeVulDefendCountStatistics", "yundun-sas:DescribeVulMetaCountStatistics", "yundun-sas:DescribeVulListPage", "yundun-sas:DescribeVulNumStatistics", "yundun-sas:DescribeVulConfig", "yundun-sas:DescribeGroupedVul", "yundun-sas:DescribeVulDetails", "yundun-sas:DescribeVulList", "yundun-sas:DescribeVulWhitelist", "yundun-sas:DescribeAppVulScanCycle", "yundun-sas:ListVulAutoRepairConfig", "yundun-sas:DescribeEmgUserAgreement", "yundun-sas:DescribeEmgVulItem", "yundun-sas:DescribeUuidsByVulNames", "yundun-sas:DescribeTarget", "yundun-sas:DescribeVulTargetStatistics", "yundun-sas:DescribeConcernNecessity", "yundun-sas:DescribeOnceTask", "yundun-sas:GetOnceTaskResultInfo", "yundun-sas:DescribeCycleTaskList", "yundun-sas:DescribeVulExportInfo", "yundun-sas:DescribeInstanceRebootStatus", "yundun-sas:DescribeMachineCanReboot" ], "Resource": "*", "Effect": "Allow" } ] }O&M エンジニアの権限

説明O&M エンジニアの権限シナリオでは、このポリシースクリプトにより、RAM ユーザーは脆弱性スキャン、脆弱性修正、ベースラインチェック、および資産センター機能を使用し、関連する操作を実行できます。このポリシーを追加した後、RAM ユーザーが実行できる特定の操作については、このトピックの 付録: 特定の機能の一般的なカスタムポリシー の表にある操作とその説明をご参照ください。

{ "Version": "1", "Statement": [{ "Action": [ "yundun-sas:OperateVul", "yundun-sas:ModifyStartVulScan" ], "Resource": "*", "Effect": "Allow" }, { "Action": [ "yundun-sas:FixCheckWarnings", "yundun-sas:IgnoreHcCheckWarnings", "yundun-sas:ValidateHcWarnings" ], "Resource": "*", "Effect": "Allow" }, { "Action": "ecs:RebootInstance", "Effect": "Allow", "Resource": "*", "Condition": { "Bool": { "acs:MFAPresent": "true" } } }, { "Action": "ecs:*", "Effect": "Allow", "Resource": [ "acs:ecs:*:*:*" ] }, { "Action": "ecs:CreateSnapshot", "Effect": "Allow", "Resource": [ "acs:ecs:*:*:*", "acs:ecs:*:*:snapshot/*" ] }, { "Action": [ "ecs:Describe*" ], "Effect": "Allow", "Resource": "*" }, { "Action": [ "yundun-sas:ModifyPushAllTask", "yundun-sas:DeleteTagWithUuid", "yundun-sas:ModifyTagWithUuid", "yundun-sas:CreateOrUpdateAssetGroup", "yundun-sas:DeleteGroup", "yundun-sas:ModifyAssetImportant", "yundun-sas:RefreshAssets" ], "Resource": "*", "Effect": "Allow" } ] }

[ポリシー情報の編集へ] をクリックし、ポリシーの [名前] と [メモ] を入力します。

[OK] をクリックします。

ステップ 2: RAM ユーザーに権限を付与する

RAM コンソールに RAM 管理者としてログオンします。

左側のナビゲーションウィンドウで、 を選択します。

[権限] ページで、[権限の付与] をクリックします。

[権限の付与] パネルで、RAM ユーザーに権限を付与します。

デフォルトでは、新しく作成された RAM ユーザーには権限がありません。

リソース範囲パラメーターを設定します。

[アカウント]: 権限付与は現在の Alibaba Cloud アカウントで有効になります。

[リソースグループ]: 権限付与は特定のリソースグループで有効になります。

重要[リソース範囲] パラメーターに [リソースグループ] を選択した場合は、必要なクラウドサービスがリソースグループをサポートしていることを確認してください。詳細については、「リソースグループと連携するサービス」をご参照ください。リソースグループで権限を付与する方法の詳細については、「リソースグループを使用して RAM ユーザーに特定の ECS インスタンスを管理する権限を付与する」をご参照ください。

プリンシパルパラメーターを設定します。

プリンシパルは、権限を付与する RAM ユーザーです。一度に複数の RAM ユーザーを選択できます。

ポリシーを選択します。

AliyunYundunSASReadOnlyAccess ポリシーを検索して選択します。このシステムポリシーは、O&M エンジニアに Security Center への読み取り専用アクセスを付与します。

ステップ 1: Security Center のカスタムポリシーを作成する で作成したカスタムポリシーを検索して選択します。

[OK] をクリックします。

付録: 特定の機能の一般的なカスタムポリシー

RAM ユーザーが Security Center の特定の機能を使用する場合、対応するカスタム権限を RAM ユーザーに付与する必要があります。以下のセクションでは、Security Center の一般的な機能のカスタムポリシースクリプトについて説明します。

ほとんどの場合、RAM カスタムポリシーの操作は、Alibaba Cloud サービスの API 操作に対応します。

資産センター

RAM ポリシーでの操作 | 説明 | サポートされている API 操作 |

yundun-sas:DescribeCloudCenterInstances | 資産のリストをクエリします。情報には、資産タイプ、セキュリティアラートステータス、クライアントのオンラインステータスが含まれます。 | |

yundun-sas:DescribeFieldStatistics | 資産内のサーバーの統計をクエリします。 | |

yundun-sas:DescribeCriteria | 資産をクエリするときに入力したあいまい一致値に対応するクエリ条件情報を取得します。 | |

yundun-sas:ModifyPushAllTask | サーバーでセキュリティチェックタスクを実行します。 | |

yundun-sas:DeleteGroup | 資産グループを削除します。 | |

yundun-sas:DescribeSearchCondition | 資産のフィルター条件をクエリします。 | |

yundun-sas:DescribeImageStatistics | コンテナイメージ資産の脅威統計をクエリします。 | |

yundun-sas:DescribeGroupedTags | 資産タグの統計をクエリします。 | |

yundun-sas:DescribeDomainCount | ドメイン名資産の数を取得します。 | |

yundun-sas:DescribeCloudProductFieldStatistics | Alibaba Cloud サービスの統計を取得します。 | DescribeCloudProductFieldStatistics - Alibaba Cloud サービスの統計のクエリ |

yundun-sas:DescribeCloudCenterInstances | 資産情報をクエリします。 | |

yundun-sas:DescribeAllGroups | すべてのサーバーグループに関する情報をクエリします。 | |

yundun-sas:CreateOrUpdateAssetGroup | サーバーグループを作成するか、サーバーグループ内のサーバーを変更します。 | |

yundun-sas:DescribeInstanceStatistics | 資産の脅威統計をクエリします。 | |

yundun-sas:PauseClient | クライアントを有効または一時停止します。 | |

yundun-sas:ModifyTagWithUuid | 資産タグの名前、または指定されたタグに含まれる資産を変更します。 | |

yundun-sas:RefreshAssets | 最新の資産を同期します。 | |

yundun-sas:ExportRecord | 資産センター、クラウドセキュリティポスチャ管理、コンテナイメージスキャン、攻撃分析、AccessKey ペア漏洩検知などのページから検出結果を Excel ファイルにエクスポートします。 | |

yundun-sas:DescribeExportInfo | 資産エクスポートタスクの進行状況を表示します。 | |

yundun-sas:DescribeDomainList | ドメイン名資産のリストをクエリします。 | |

yundun-sas:DescribeDomainDetail | ドメイン名資産の詳細を取得します。 | |

yundun-sas:DescribeAssetDetailByUuid | 資産の UUID を使用して資産の詳細をクエリします。 |

脆弱性管理

RAM ポリシーでの操作 | 説明 | サポートされている API 操作 |

yundun-sas:DescribeVulWhitelist | 脆弱性ホワイトリストをページ単位でクエリします。 | |

yundun-sas:ModifyOperateVul | 検出された脆弱性を処理します。脆弱性の修正、検証、または無視ができます。 | |

yundun-sas:ModifyVulTargetConfig | 単一サーバーの脆弱性検出を設定します。 | |

yundun-sas:DescribeConcernNecessity | フォローしている脆弱性を修正する必要があるかどうかに関する情報をクエリします。 | |

yundun-sas:DescribeVulList | 脆弱性タイプ別に脆弱性情報をクエリします。 | |

yundun-sas:ModifyOperateVul | 検出された脆弱性を処理します。脆弱性の修正、検証、または無視ができます。 | |

yundun-sas:DescribeImageVulList | コンテナイメージスキャンによって検出された脆弱性の詳細と、影響を受けるコンテナイメージのリストを表示します。 | |

yundun-sas:ExportVul | 脆弱性のリストをエクスポートします。 | |

yundun-sas:DescribeVulExportInfo | 脆弱性エクスポートタスクの進行状況を表示します。 |

クラウドセキュリティポスチャ管理

RAM ポリシーでの操作 | 説明 | サポートされている API 操作 |

yundun-sas:FixCheckWarnings | ベースラインチェックの脅威を修正します。 | |

yundun-sas:IgnoreHcCheckWarnings | ベースラインチェックの脅威を無視するか、無視を停止します。 | |

yundun-sas:ValidateHcWarnings | ベースラインチェックの脅威を検証します。 |

関連ドキュメント

ポリシーの要素: RAM のポリシーは、権限付与の具体的な内容を記述し、Effect、Action、Resource、Condition、および Principal などの基本要素で構成されます。

ポリシーの構造と構文: ポリシーの構文と構造を理解して、ポリシーを作成または更新します。

RAM を使用した複数の O&M エンジニアの権限管理: 企業にさまざまな O&M 要件がある場合、RAM を使用して各タイプの O&M エンジニアの権限を制御し、管理と制御を容易にすることができます。

IP アドレスに基づく Alibaba Cloud リソースへのアクセスコントロール: RAM を使用して、指定された IP アドレスからのみクラウドリソースにアクセスできるようにユーザーを許可できます。これにより、アクセスセキュリティが強化されます。

時間に基づく Alibaba Cloud リソースへのアクセスコントロール: RAM を使用して、指定された期間内にのみクラウドリソースにアクセスできるようにユーザーを許可できます。これにより、アクセスセキュリティが強化されます。