ご利用の Alibaba Cloud アカウント内のすべての Resource Access Management (RAM) ユーザーに適用されるセキュリティ設定を構成できます。これらの設定は、セキュリティベースラインを確立し、アカウント全体のセキュリティ体制を向上させるのに役立ちます。このトピックでは、グローバルセキュリティポリシー、多要素認証 (MFA) 設定、およびネットワーク ACL ポリシーを構成する方法について説明します。

操作手順

Alibaba Cloud アカウントまたは RAM 管理者 (たとえば、

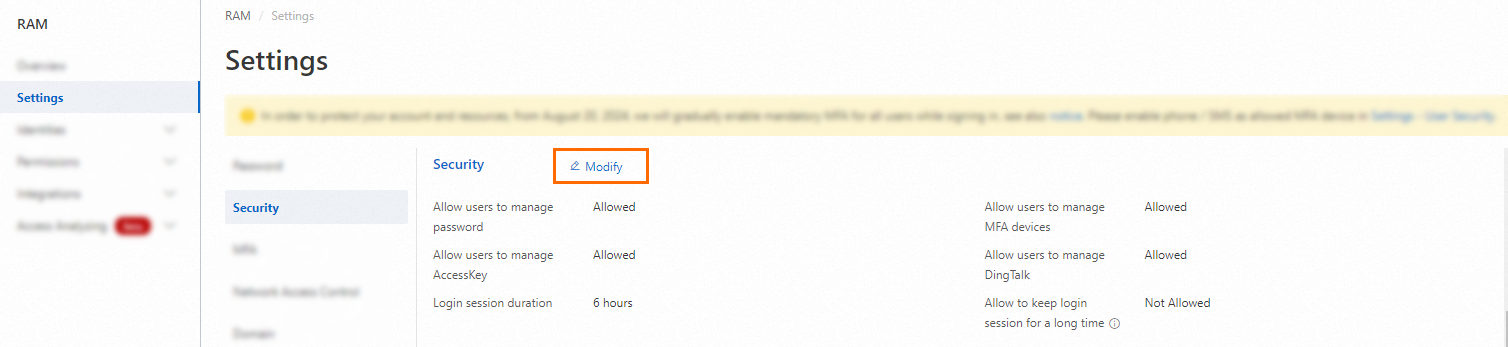

AliyunRAMFullAccessポリシーを持つ管理者) として RAM コンソールにログインします。左側のナビゲーションウィンドウで、[設定] をクリックします。[設定] ページで、[セキュリティ]、[MFA]、および [ネットワークアクセス制御] の設定を構成します。

説明すべての設定は、アカウント内のすべての RAM ユーザーに適用されます。[ユーザーによる自身の AccessKey ペアの管理を許可] など、ユーザーにより多くの権限を付与する設定を有効にする前に、リスクを慎重に評価してください。

グローバルセキュリティ設定

これらの設定により、RAM ユーザーが自身の認証情報 (パスワード、MFA デバイス、AccessKey ペアなど) を管理できるかどうかを制御できます。また、ログインセッションや休止中の認証情報に対する有効期限ポリシーも構成できます。

[セキュリティ] セクションで [変更] をクリックし、次の表の説明に従ってパラメーターを構成してから [OK] をクリックします。

パラメーター | 説明 | 設定の提案 |

[ユーザーによるパスワード管理を許可] | RAM ユーザーが自身のコンソールログインパスワードを変更することを許可します。 この設定はデフォルトで有効になっています。 |

|

ユーザーに MFA デバイスの管理を許可する | RAM ユーザーが自身の MFA デバイスをバインドまたはアンバインドすることを許可します。 この設定はデフォルトで有効になっています。 |

|

[ユーザーによる AccessKey の管理を許可] | RAM ユーザーが自身の AccessKey ペア (作成、無効化、削除を含む) を管理することを許可します。 この設定はデフォルトで無効になっています。 | 本番環境では、この設定を無効にしておくことを推奨します。代わりに、RAM 管理者が AccessKey を一元管理するようにしてください。 |

[ログインセッションの有効期間] | RAM ユーザーのコンソールログインセッションの有効期間を指定します。単位:時間。 有効な値:1~24。 デフォルト値は 6 です。 説明 ユーザーがコンソールで RAM ロールに切り替えるか、シングルサインオン (SSO) を介してログインする場合、セッションの有効期間はこのパラメーターの値を超えることはできません。詳細については、「RAM ロールの権限借用」および「ロールベース SSO の SAML 応答」をご参照ください。 | セキュリティと利便性のバランスを取るため、この値を一般的な就業時間 (8 時間など) に設定することを推奨します。 |

[長期間のログインセッション維持を許可] | RAM ユーザーが Alibaba Cloud モバイルアプリおよび ECS クライアントに長期間 (最大 90 日間) ログインしたままにすることを許可します。 この設定はデフォルトで無効になっています。 説明 異常なログインが検出された場合、長期間のセッションは直ちに無効になり、ユーザーは再度ログインする必要があります。 | この設定は、モバイルデバイスやクライアントからリソースを管理するために長期間のアクセスが必要なユーザーに適しています。 |

ユーザーにパスキーでのログインを許可する | RAM ユーザーがパスキーを使用して Alibaba Cloud マネジメントコンソールにログインすることを許可します。詳細については、「パスキーとは」をご参照ください。 この設定はデフォルトで有効になっています。 | セキュリティとユーザーの利便性の両方を向上させるために、この設定を有効にすることを推奨します。 |

[ユーザーの最大休止日数] | RAM ユーザーが非アクティブになってから、そのコンソールアクセス (SSO ログインを除く) が自動的に無効になるまでの最大日数を指定します。 有効な値:730 日、365 日、180 日、90 日。デフォルト値は 365 日です。 有効化時間:この設定は翌日 (UTC+8) に有効になります。 説明 RAM ユーザーのコンソールアクセスは、次の両方の条件が満たされた場合に無効になります:

| 非アクティブな RAM ユーザーを定期的に無効にするために、この値を 90 日または 180 日に設定することを推奨します。 |

[AccessKey の最大休止日数] | AccessKey ペアが非アクティブになってから自動的に無効になるまでの最大日数を指定します。これは、Alibaba Cloud アカウントと RAM ユーザーの両方の AccessKey ペアに適用されます。 有効な値:730 日、365 日、180 日、90 日。デフォルト値は 730 日です。 有効化時間:この設定は翌日 (UTC+8) に有効になります。 説明 AccessKey ペアは、次の両方の条件が満たされた場合に無効になります:

| 休止中の AccessKey ペアを無効にし、侵害のリスクを低減するために、この値を 90 日に設定することを推奨します。 |

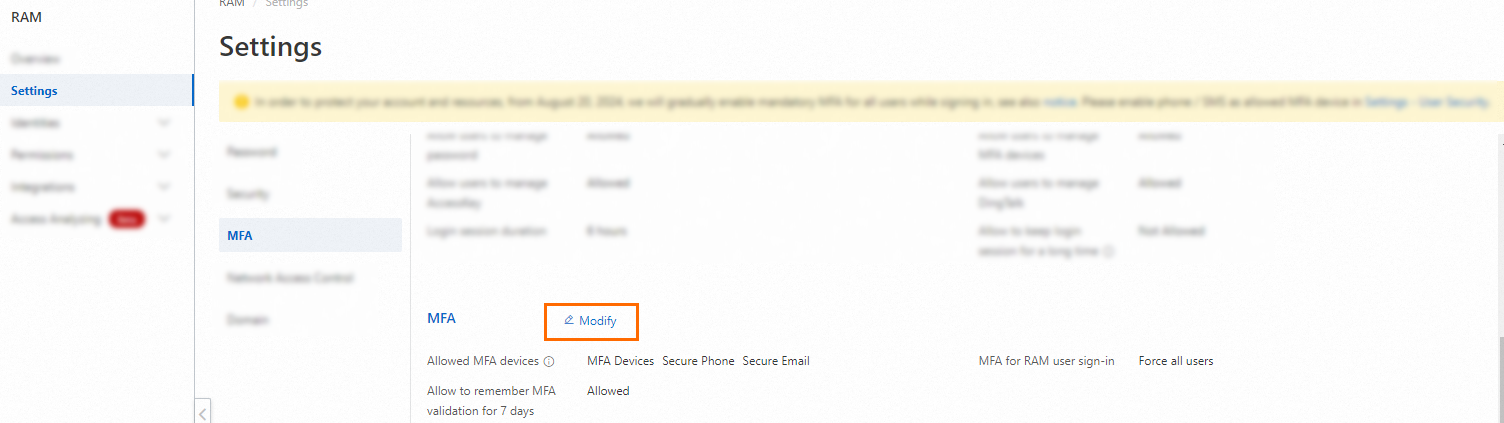

MFA 設定

MFA は、ユーザーのログインや機密性の高い操作にセキュリティのレイヤーを追加します。すべての RAM ユーザーに対してグローバルな MFA ポリシーを構成できます。

[MFA] セクションで [変更] をクリックし、次の表の説明に従ってパラメーターを構成してから [OK] をクリックします。

パラメーター | 説明 |

許可された MFA デバイス | RAM ユーザーがコンソールへのログインや機密性の高い操作中に二次認証に使用できる MFA メソッドを指定します。

すべてのオプションはデフォルトで有効になっています。 |

[RAM ユーザーサインイン時の MFA] | RAM ユーザーがユーザー名とパスワードでコンソールにログインする際に MFA が必要かどうかを指定します。

デフォルト設定は [すべてのユーザーに強制] です。 |

[7 日間 MFA 検証を記憶することを許可] | 有効にすると、ユーザーは特定のデバイスで 7 日間 MFA のステータスを記憶させることを選択できます。この記憶されたステータスは、ユーザーがログオフするか、同じデバイスで別の RAM ユーザーとしてログインすると無効になります。 この設定はデフォルトで無効になっています。 |

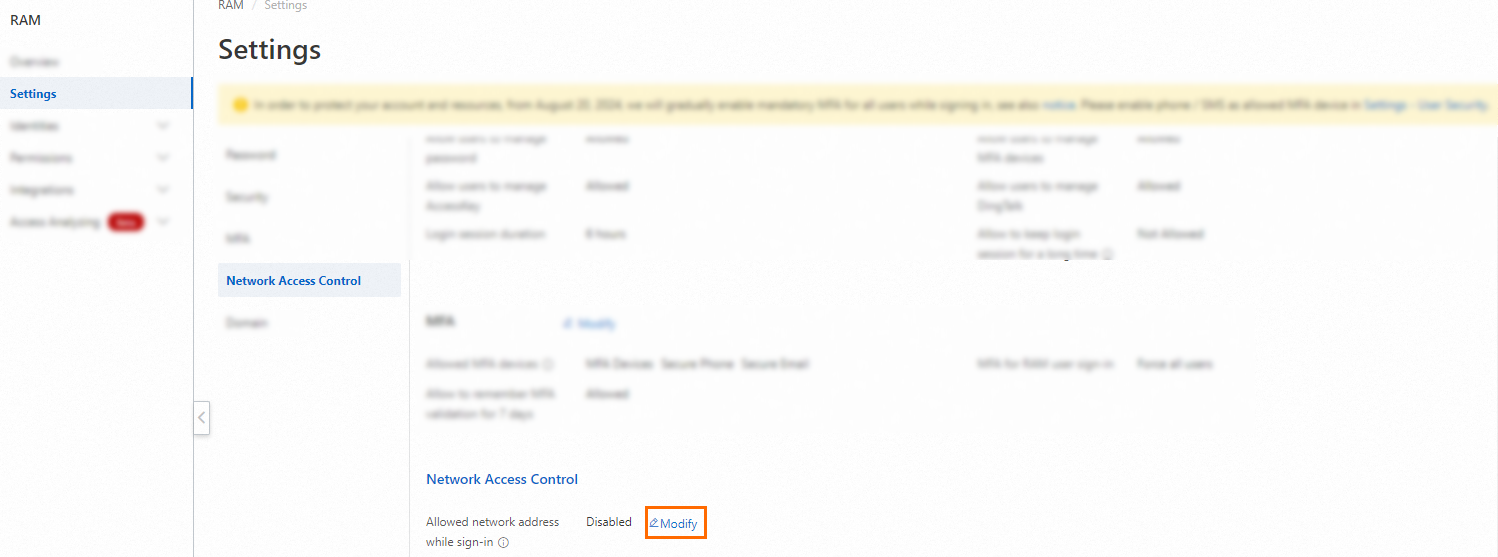

ネットワーク ACL ポリシー

ネットワーク ACL ポリシーを使用すると、RAM ユーザーがソース IP アドレスに基づいてログインしたり、API 呼び出しを行ったりする場所を制限できます。

[ネットワークアクセス制御] を構成する前に、安定した信頼できる IP アドレス (オフィスのネットワークの出口 IP など) を許可リストに追加する必要があります。これにより、設定ミスですべてのユーザー (自分自身を含む) がブロックされた場合に、緊急アクセスパスを確保できます。

RAM ユーザーが IP 制限によってブロックされた場合、RAM 管理者は Alibaba Cloud アカウントを使用してログインし、ログインマスクを変更できます。

[ネットワークアクセス制御] セクションで、次の表の説明に従ってパラメーターを構成し、[OK] をクリックします。

パラメーター | 説明 |

[サインイン時に許可されるネットワークアドレス] | ユーザーがパスワードまたは SSO を介してコンソールにログインできる IPv4 アドレスの許可リストを指定します。空白のままにすると、どの IP アドレスからのログインも許可されます。 フォーマット:複数の IP アドレスは、スペース、カンマ (,)、またはセミコロン (;) で区切ります。 制限:最大 200 個の IP アドレスを指定できます。 |

[AccessKey による API 呼び出し時に許可されるソースネットワークアドレス] |

|