System for Cross-domain Identity Management (SCIM) 2.0 プロトコルと Alibaba Cloud OAuth アプリケーションのセキュアな権限付与を使用することで、Okta から Alibaba Cloud Resource Access Management (RAM) へユーザーをプロビジョニングできます。

前提条件

RAM コンソールでのすべての操作は、RAM 管理者または OAuth 管理権限を持つ RAM ユーザーとして実行します。

Okta でのすべての操作には、Okta 管理者 (スーパー管理者) アカウントを使用します。

背景情報

ユーザー作成:Okta でユーザーをアプリケーションに割り当てると、同じユーザー名を持つ RAM ユーザーが自動的に作成されます。Okta ユーザー名のドメイン名サフィックスは、RAM ユーザーのドメイン名に自動的に置き換えられます。

ユーザー属性の更新:Okta でユーザー属性を変更すると、対応する RAM ユーザー属性が自動的に更新されます。この特徴量は、Okta で属性の自動更新が有効になっているかどうかによって異なります。現在、UserName と DisplayName のみがサポートされています。

ユーザーの非アクティブ化:Okta でユーザーを削除するか、アプリケーションからユーザーの割り当てを解除すると、Okta はユーザーのステータスを

"active=false"に設定します。RAM ユーザーにはアクティブまたは非アクティブな状態がないため、このステータス変更は Alibaba Cloud に同期されません。RAM ユーザーは変更されません。Okta ユーザーグループの同期はサポートされていません。

ステップ 1: OAuth アプリケーションの作成と権限付与

OAuth アプリケーションを作成します。

RAM コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

[エンタープライズアプリケーション] タブで、[アプリケーションの作成] をクリックします。

[アプリケーションの作成] ページで、アプリケーションパラメーターを設定します。

[アプリケーション名] と [表示名] を入力します。

[アプリケーションタイプ] を [ネイティブアプリケーション] に設定します。

「[アクセストークンの有効期間]」を設定します。

[リフレッシュトークンの有効期間] の期間を設定します。

[アプリケーションの作成] をクリックします。

アプリケーションにスコープを付与します。

「[エンタープライズアプリケーション]」タブで、対象アプリケーションの名前をクリックします。

[OAuth Scope] タブで、[Add OAuth Scope] をクリックします。

「OAuth スコープの追加」パネルで、「/acs/scim」を選択します。

[OK] をクリックします。

アプリケーションシークレットを作成します。

[アプリケーション シークレット] タブをクリックし、次に [シークレットの作成] をクリックします。

「シークレットの作成」ダイアログボックスで、アプリケーションシークレットを表示してコピーし、次に [閉じる] をクリックします。

重要アプリケーションシークレットの値 ([AppSecretValue]) は、作成時にのみ表示され、後で取得することはできません。 必ずシークレットを安全な場所に保存してください。

ステップ 2: Okta でアプリケーションを作成する

Okta ポータルにログインします。

左側のナビゲーションウィンドウで、 を選択します。

「アプリケーション」ページで、「アプリケーション統合の作成」をクリックします。

[新規アプリ統合の作成] ダイアログボックスで、 [SAML 2.0] を選択し、[次へ] をクリックします。

「一般設定」ステップで、「アプリケーション名」フィールドに AliyunSSODemo などのアプリケーション名を入力し、「次へ」をクリックします。

「SAML の設定」ステップで、[SAML 設定] セクションの以下のパラメーターを設定し、[次へ] をクリックします。

[シングルサインオン URL]: ステップ 1 で記録した

Location値を入力します。[対象 URI (SP エンティティ ID)]:手順 1 で記録した

entityIDの値を入力します。デフォルト RelayState:SSO ログインが成功した後にユーザーがリダイレクトされる Alibaba Cloud コンソールページを指定します。この項目が空の場合、ユーザーは Alibaba Cloud 管理コンソールのホームページにリダイレクトされます。

説明セキュリティ上の理由から、[Default RelayState] の URL は、*.aliyun.com、*.hichina.com、*.yunos.com、*.taobao.com、*.tmall.com、*.alibabacloud.com、または *.alipay.com のような Alibaba が所有するドメイン名に属している必要があります。承認されていないドメイン名の URL を指定した場合、[Default RelayState] は無視されます。

[名前 ID フォーマット:] [永続的] を選択します。

アプリケーションユーザー名: [Email] を選択します。

「フィードバック」ページで、要件に応じてアプリケーション タイプを選択し、「完了」をクリックします。

ステップ 3: Okta での SCIM プロビジョニングの構成

SCIM プロビジョニングを有効にします。

「手順 2: Okta でアプリケーションを作成する」で作成したアプリケーションで、[全般] タブをクリックします。

[アプリ設定] セクションで、[編集] をクリックします。

[SCIM プロビジョニングを有効化] を選択し、次に [保存] をクリックします。

SCIM 接続パラメーターを構成します。

[プロビジョニング]タブをクリックします。

左側のナビゲーションウィンドウで、[統合] をクリックします。

[SCIM 接続] セクションで、[編集] をクリックし、次のパラメーターを設定します。

[SCIM コネクタ ベース URL]:

https://scim.aliyun.comを入力します。ユーザーの固有識別子フィールド:

userNameを入力します。サポートされているプロビジョニングアクション: [新規ユーザーのインポートとプロファイルの更新] と [新規ユーザーのプッシュ] を選択します。

説明[プロファイル更新のプッシュ] は、ユーザー属性への自動更新を有効にするオプション設定です。

認証モード: [OAuth 2] を選択します。

OAuth 2.0 パラメーターを構成します。

[アクセストークンエンドポイント URI]:

https://oauth.alibabacloud.com/v1/tokenを入力します。承認エンドポイント URI:

https://signin.alibabacloud.com/oauth2/v1/auth。クライアント ID: ステップ 1: RAM コンソールで OAuth アプリケーションを作成して権限を付与する で作成した OAuth アプリケーションのアプリケーション ID を入力します。

クライアントシークレット: ステップ 1: RAM コンソールで OAuth アプリケーションを作成し、権限を付与するで作成したアプリケーションシークレットを入力します。

[保存] をクリックします。

コールバック URL を取得します。

「[プロビジョニング]」タブで、左側のナビゲーションウィンドウの「[統合]」をクリックします。

ページの下部で、Xxx で認証 をクリックします。

表示されたページで、コールバック URL をコピーします。

Alibaba Cloud RAM コンソールにログインし、ステップ 1: OAuth アプリケーションの作成と権限付与で作成したアプリケーションにコールバック URL を追加します。

Okta の構成ページに戻り、[xxx で認証] をクリックします。プロンプトが表示されたら、Alibaba Cloud コンソールにログオンして検証を完了します。

ユーザープロビジョニング設定を構成します。

[プロビジョニング] タブで、左側のナビゲーションウィンドウの [アプリへ] をクリックします。

[アプリケーションへのプロビジョニング] セクションで、[編集] をクリックします。

「ユーザーの作成」セクションで、[有効化] を選択し、次に [保存] をクリックします。

説明[SCIM 接続] で [プロファイル更新のプッシュ] が設定されている場合は、ここでも [プロファイル更新のプッシュ] を [有効] に設定する必要があります。

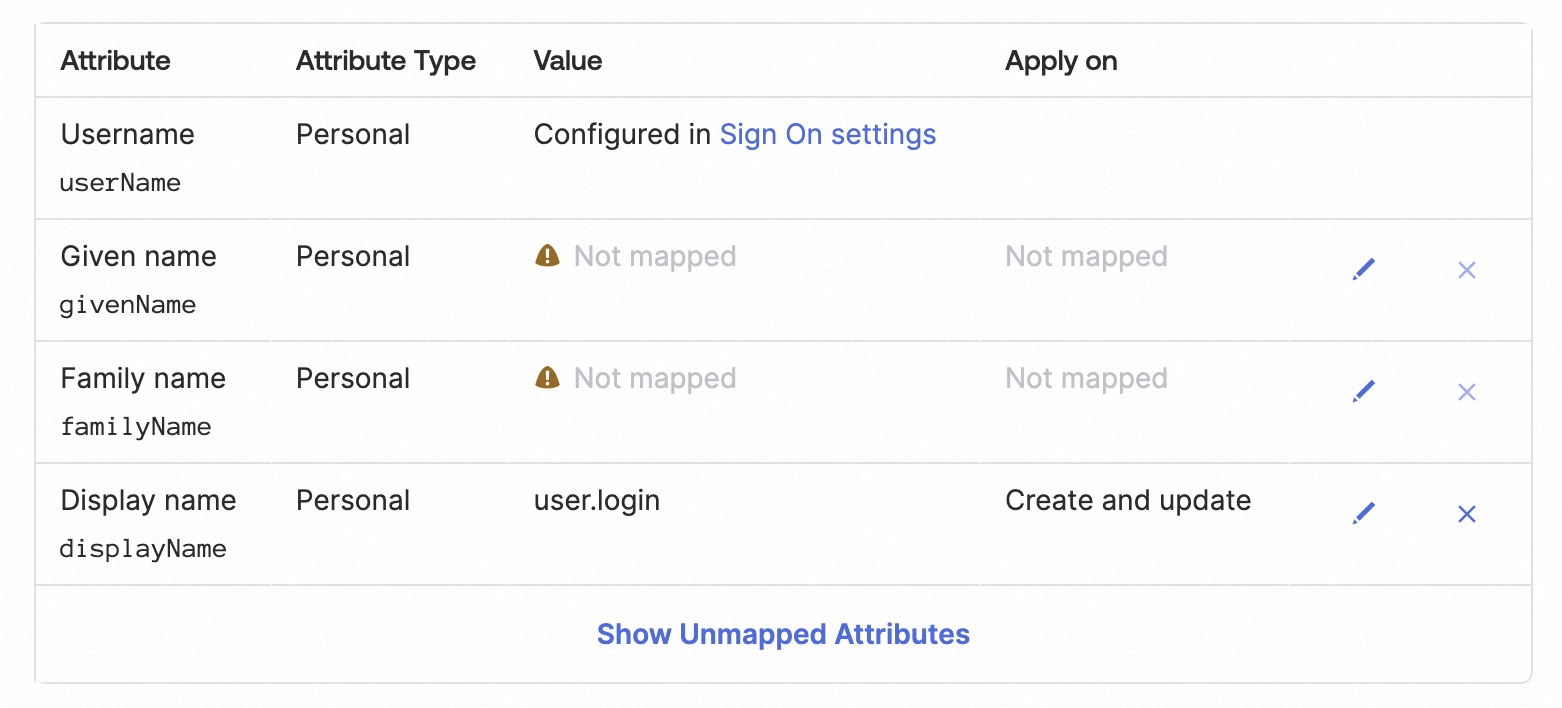

[<App Name> 属性マッピング] セクションで、属性マッピングを設定します。不要な属性を削除し、以下の図に示されている属性のみを保持します。

[サインオン] タブで、[編集] をクリックします。

[アプリケーションユーザー名フォーマット] を [Okta ユーザー名プレフィックス] に設定して、[保存] をクリックします。

ユーザーをアプリケーションに割り当てます。

「割り当て」タブで、[割り当て] をクリックします。

ユーザーを割り当てるには、[ユーザーに割り当て] をクリックします。

同期中にエラーが発生した場合、[ログの表示] をクリックしてログの詳細を表示し、問題を解決できます。

結果の検証

前述の手順を完了すると、Okta ユーザーが自動的に RAM に同期されます。RAM コンソールにログインして、RAM ユーザー一覧で同期されたユーザーを表示できます。その[同期タイプ]は[SCIM ユーザー同期]です。