このトピックでは、Active Directory Federation Services (AD FS) から Alibaba Cloud へのユーザーベース シングルサインオン (SSO) を実装する方法の例を示します。この例では、クラウド ID プロバイダー (IdP) から Alibaba Cloud へのエンドツーエンドの SSO プロセスについて説明します。以下の例では、AD FS は Windows Server 2012 R2 を実行する Elastic Compute Service (ECS) インスタンス上にデプロイされています。

前提条件

SSO を構成する前に、以下の操作を実行してください。

Windows Server 2012 R2 を実行する ECS インスタンス上に、以下のサービスをデプロイします。

DNS サーバ:身分認証リクエストを正しいフェデレーション サービスに解決して送信します。

Active Directory Domain Service (AD DS):ドメインユーザーおよびドメインデバイスなどのオブジェクトを作成・クエリ・変更できます。

AD FS:SSO の依拠当事者を構成し、構成済みの依拠当事者に対して SSO 認証を実行します。

重要本トピックで説明する Microsoft AD の構成は、Alibaba Cloud への SSO ログイン構成手順を理解するためのリファレンスであり、Microsoft AD の構成に関する相談サービスは Alibaba Cloud では提供していません。AD FS のデプロイ方法の詳細については、「Windows インスタンス上での AD ドメインの構築」をご参照ください。

以下のデータを準備します。

Alibaba Cloud アカウントのデフォルトドメイン名:

secloud.onaliyun.com。Alibaba Cloud アカウントに属する RAM ユーザーのユーザー名:

alice。RAM ユーザーのユーザープリンシパル名 (UPN) はalice@secloud.onaliyun.comです。Microsoft AD に登録済みの AD FS サービス名:

adfs.secloud.club。Microsoft AD のドメイン名:

secloud.club。NetBIOS 名はsecloudです。Microsoft AD 内の RAM ユーザー

aliceの UPN:alice@secloud.club。RAM ユーザーは、Microsoft AD ドメインからログインする際にsecloud\aliceを使用することもできます。

ステップ 1:RAM で AD FS を信頼された SAML IdP として構成する

ご利用のブラウザのアドレスバーに、次の URL を入力します:

https://adfs.secloud.club/FederationMetadata/2007-06/FederationMetadata.xml。XML 形式のメタデータファイルをコンピューターにダウンロードします。

RAM コンソールにログインし、メタデータファイルを使用して SSO を構成します。

詳細については、「ユーザーベース SSO の SAML 構成」をご参照ください。

説明メタデータファイルのサイズが上限を超える場合は、

<fed:ClaimTypesRequested>および<fed:ClaimTypesOffered>内のすべてのコンテンツを削除できます。

ステップ 2:AD FS で Alibaba Cloud を信頼された SAML SP として構成する

AD FS では、Security Assertion Markup Language (SAML) サービスプロバイダー (SP) は 依拠当事者 と呼ばれます。Alibaba Cloud を信頼された SP として構成するには、以下の手順を実行します。

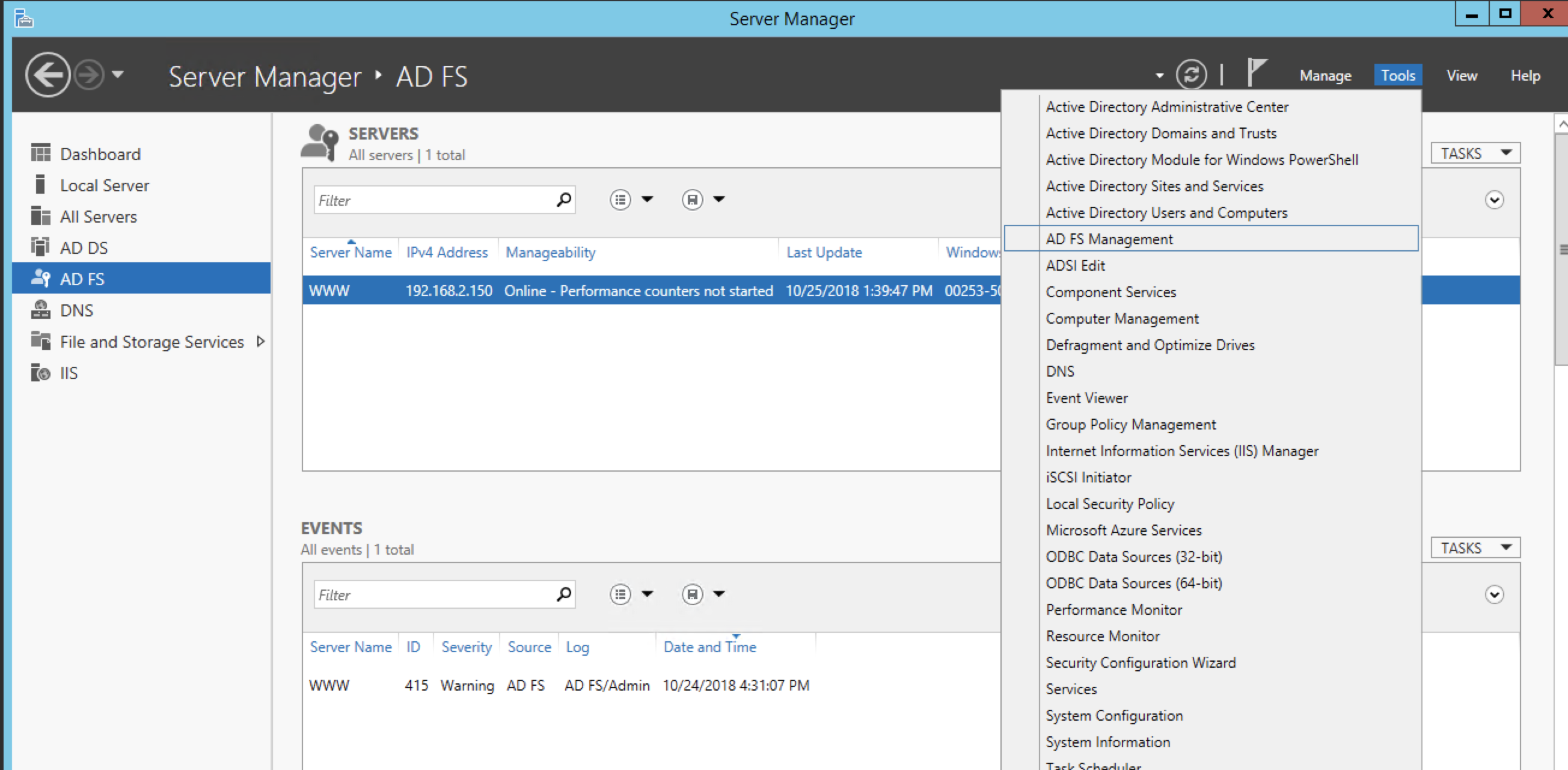

サーバーマネージャー の上部ナビゲーションバーで、ツール > AD FS 管理 を選択します。

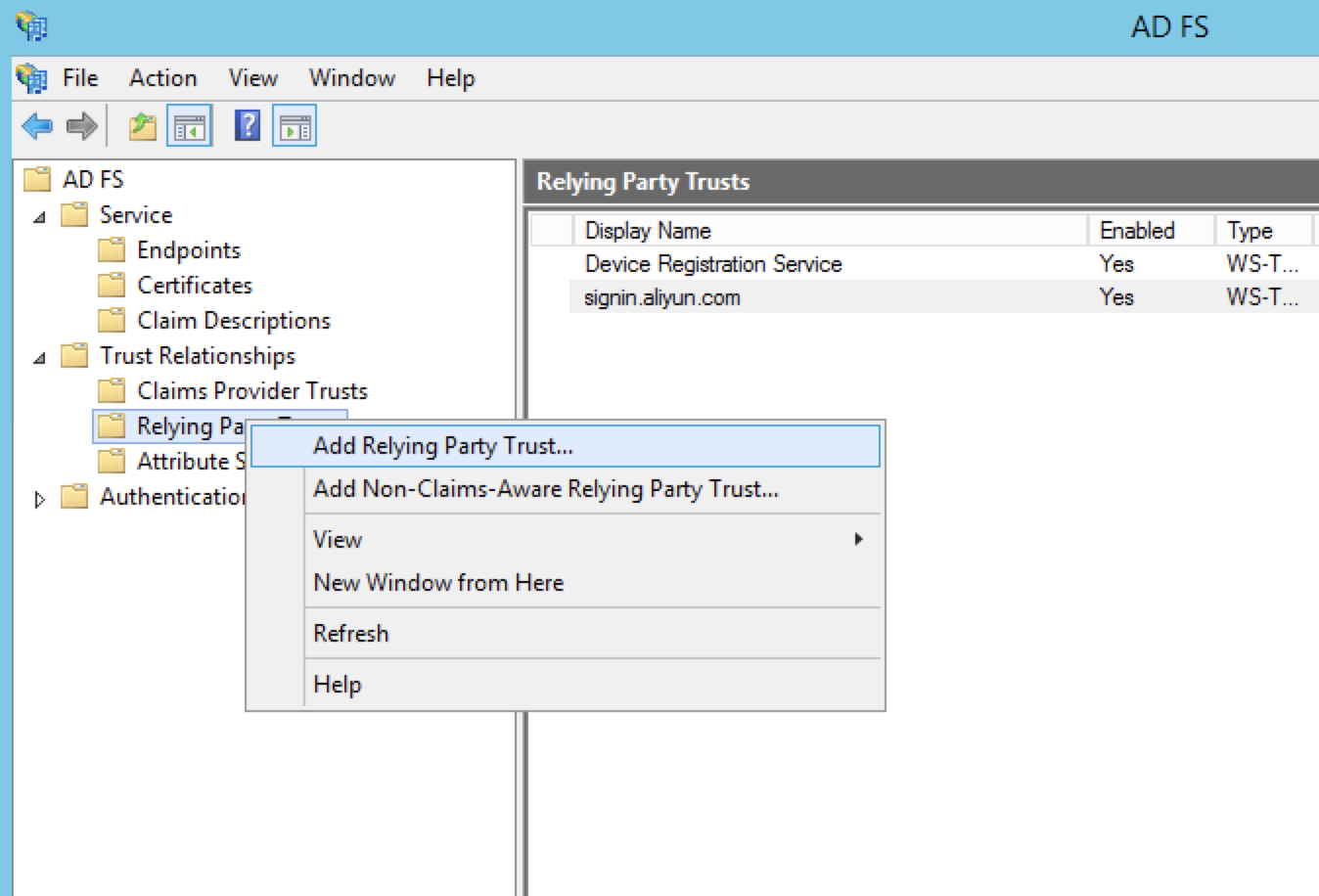

依拠当事者 を右クリックし、依拠当事者の信頼関係の追加 を選択します。

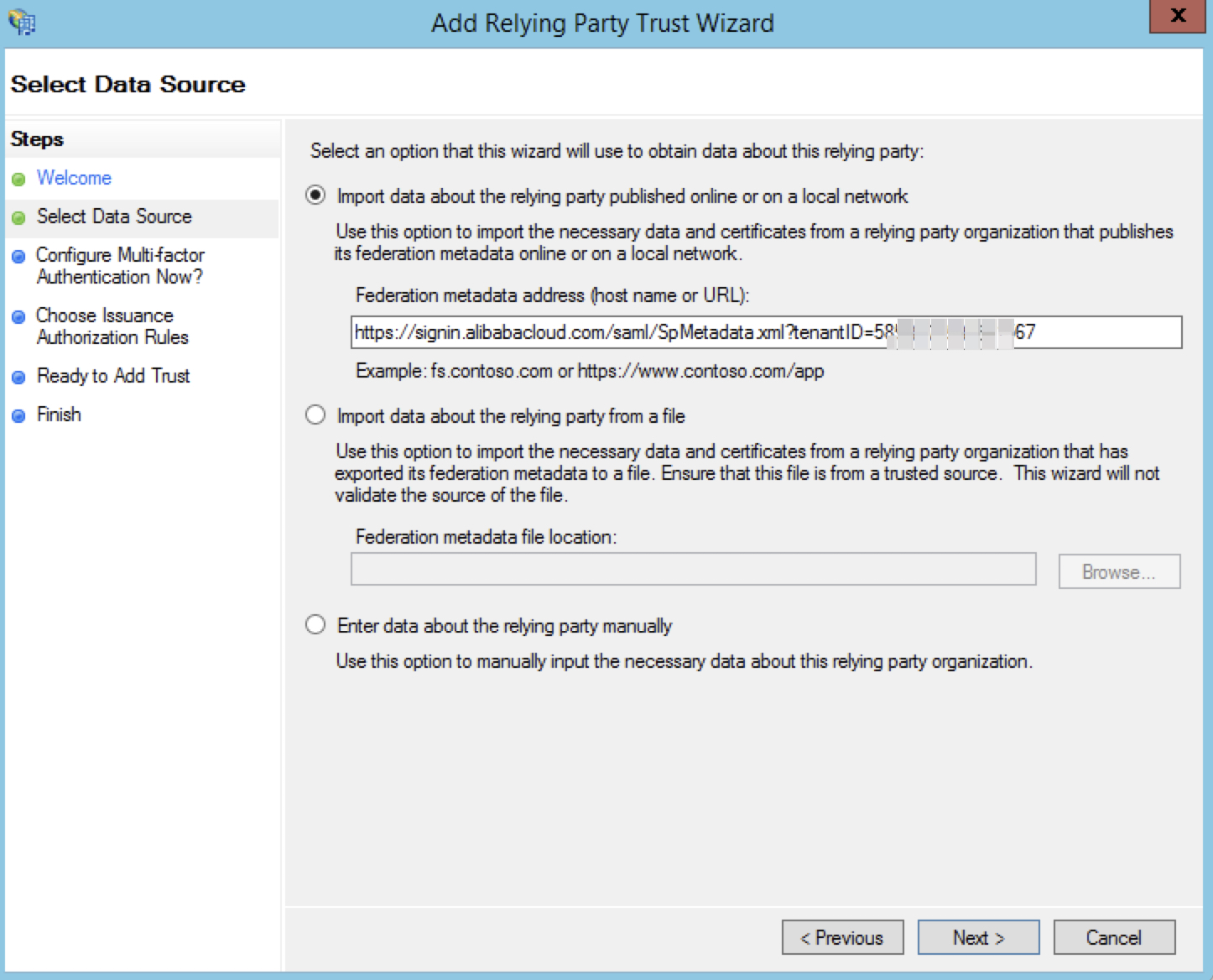

依拠当事者向けに Alibaba Cloud の SAML メタデータを構成します。

SAML メタデータの URL を確認するには、RAM コンソール にログインします。左側のナビゲーションウィンドウで SSO をクリックします。表示されるページで ユーザーベース SSO をクリックします。SSO のセットアップ セクションで URL を確認できます。AD FS で依拠当事者を構成する際に、直接メタデータ URL を入力できます。

依拠当事者が構成されると、Alibaba Cloud は名前が adfs.secloud.club の AD FS サービスにリクエストを送信し、デフォルトドメイン名が secloud.onaliyun.com の Alibaba Cloud アカウントに属する RAM ユーザーを認証します。AD FS がリクエストを受信すると、RAM ユーザーを認証し、応答を Alibaba Cloud に送信します。

ステップ 3:Alibaba Cloud SP 向けの SAML アサーション属性を構成する

SAML アサーション内の NameID フィールドの値を RAM ユーザーの UPN に設定することを推奨します。これにより、Alibaba Cloud は SAML 応答に基づいて正しい RAM ユーザーを特定できます。

Microsoft AD 内の UPN を SAML アサーション内の NameID の値として設定する必要があります。

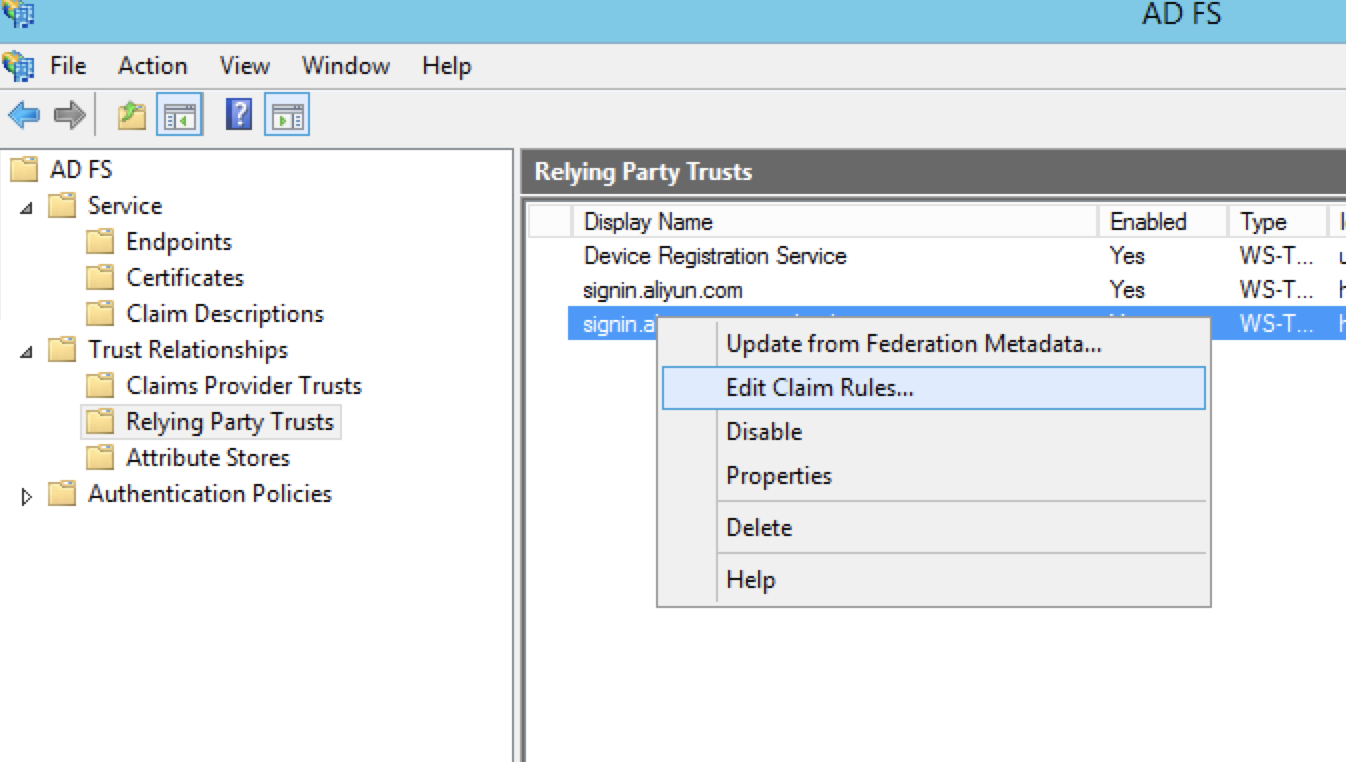

依拠当事者の表示名を右クリックし、要求ルールの編集 を選択します。

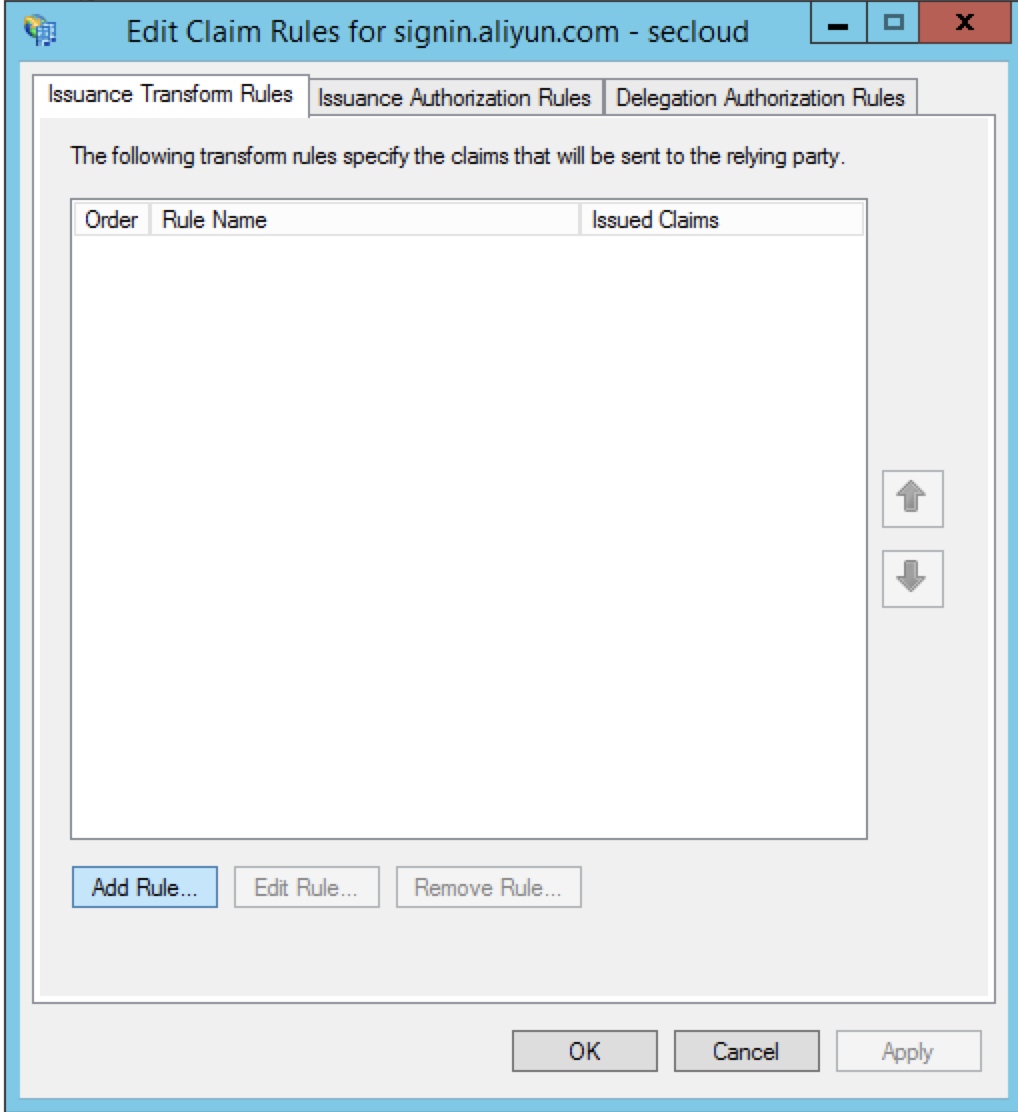

発行変換ルール をクリックしてルールを追加します。

説明発行変換ルールとは、既知のユーザー属性をどのように変換し、SAML アサーション内の属性として発行するかを示すものです。Microsoft AD 内のユーザーの UPN を

NameIDとして発行する必要があります。この場合、新しいルールが必要です。

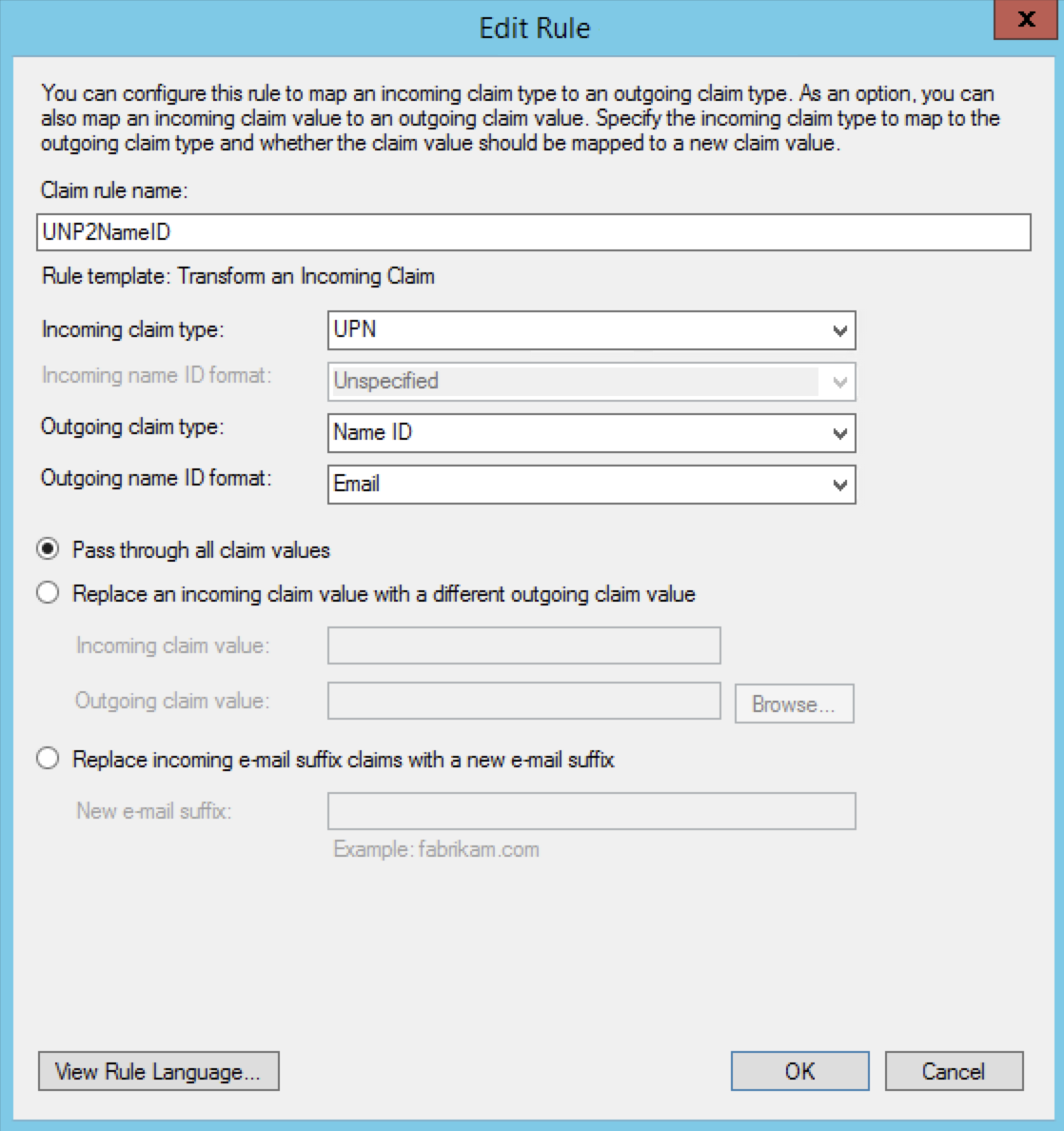

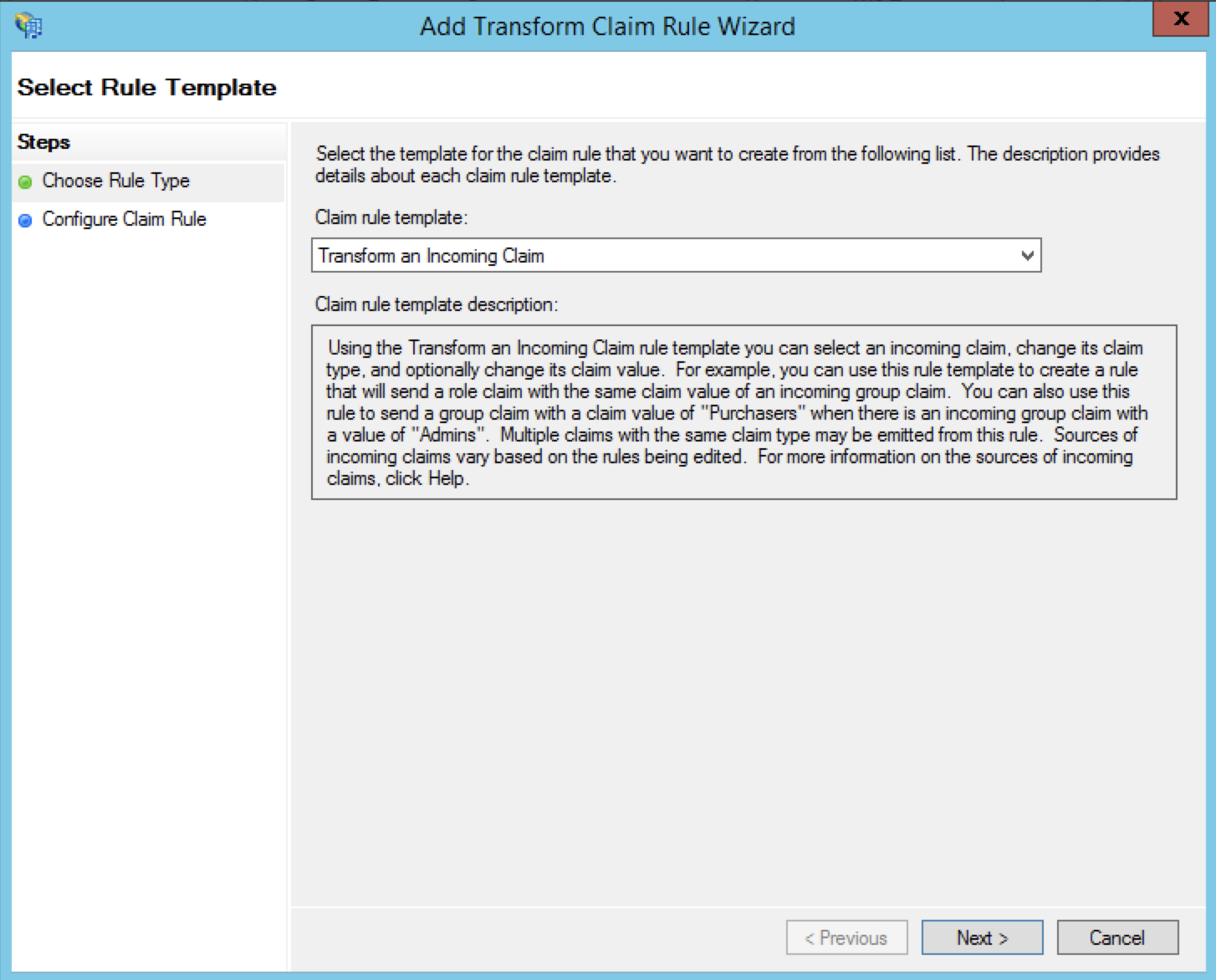

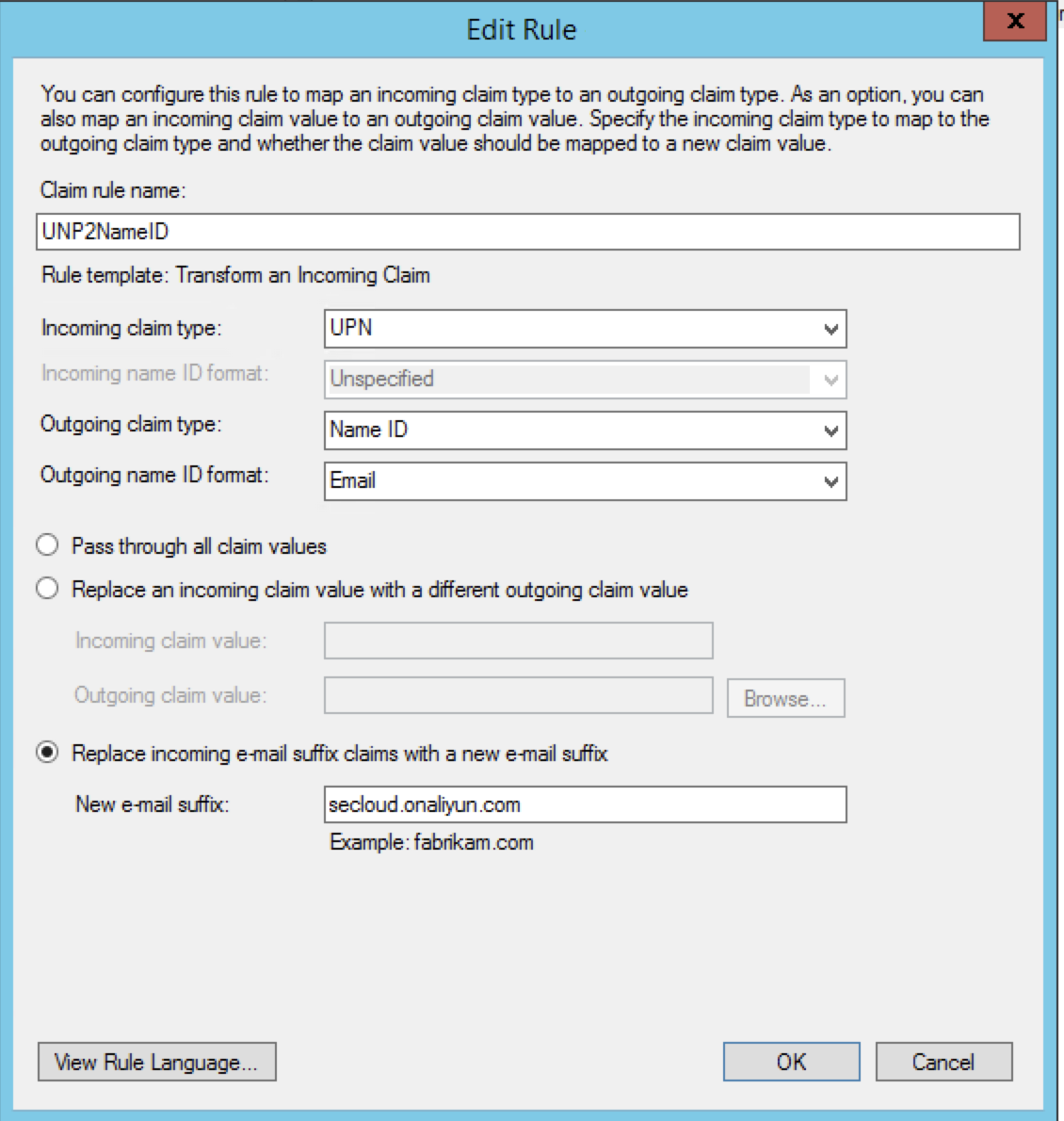

要求ルールテンプレート を 着信要求の変換 に設定します。

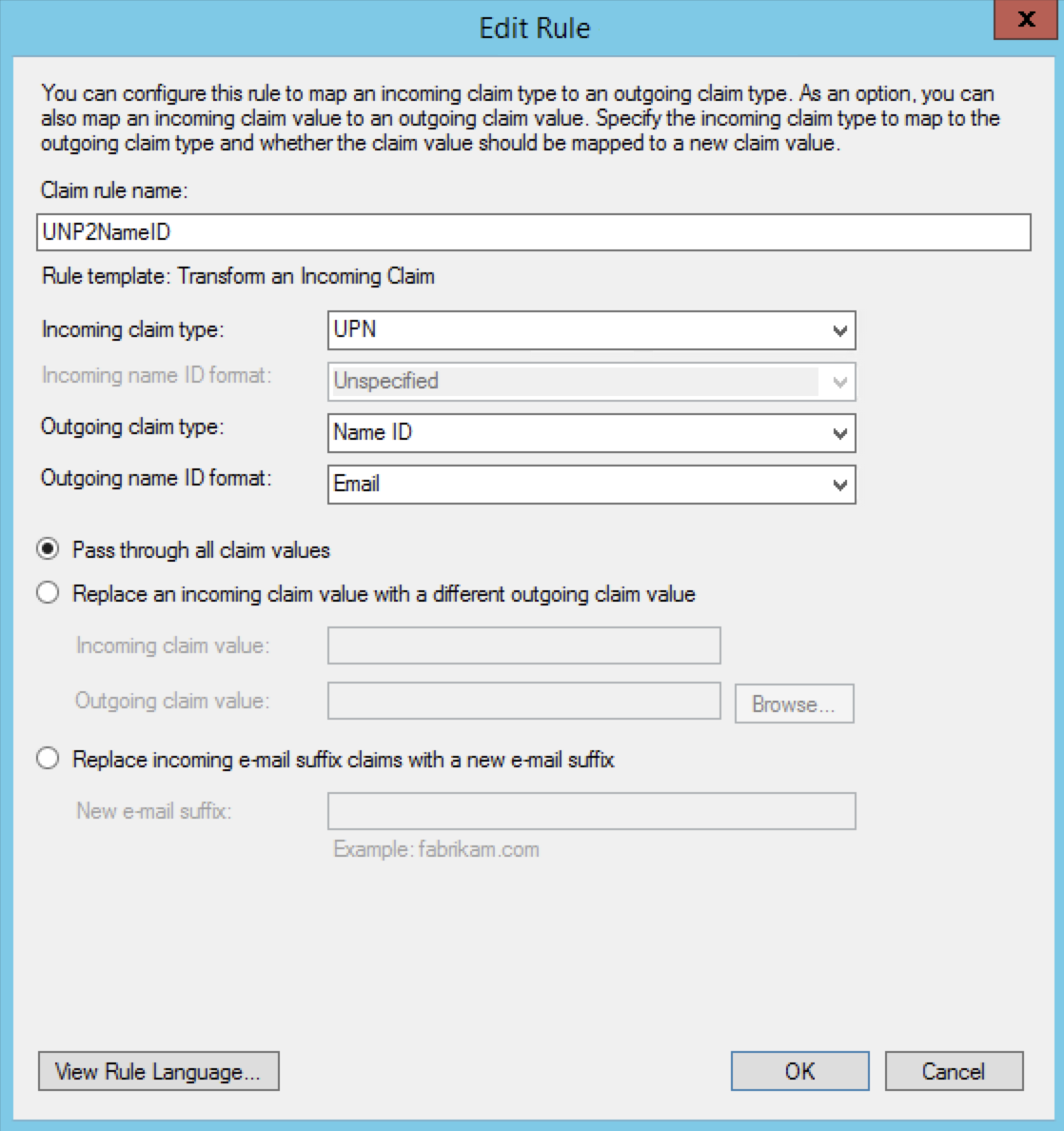

ルールの編集 を選択します。

説明この例では、Alibaba Cloud アカウント内の UPN のドメイン名は

secloud.onaliyun.com、Microsoft AD 内の UPN のドメイン名はsecloud.clubです。Microsoft AD の UPN をNameIDにマップした場合、Alibaba Cloud でユーザーを識別できません。この問題を解決するには、以下のいずれかの方法を使用します。

方法 1:Microsoft AD のドメイン名を RAM で構成されている ドメインエイリアス に設定します。

Microsoft AD のドメイン名

secloud.clubがインターネット上の DNS に登録されている場合、secloud.clubを RAM で構成されている ドメインエイリアス に変更できます。ドメインエイリアスの構成方法の詳細については、「ドメインエイリアスの作成と検証」をご参照ください。設定が完了したら、[編集ルール] ダイアログボックスで、UPN を

NameIDにマップします。

方法 2:AD FS でドメイン名を変換します。

ドメイン名

secloud.clubが企業の内部ドメイン名である場合、その企業のドメイン所有権を Alibaba Cloud で検証できません。RAM ではデフォルトドメイン名secloud.onaliyun.comのみを使用できます。この場合、AD FS が Alibaba Cloud に発行する SAML アサーション内で、UPN のドメイン名サフィックス

secloud.clubをsecloud.onaliyun.comに変更する必要があります。

方法 3:Microsoft AD のドメイン名をユーザーベース SSO の補助ドメイン名として指定します。

ドメイン名

secloud.clubが企業の内部ドメイン名である場合、その企業のドメイン所有権を Alibaba Cloud で検証できません。この場合、ドメイン名を変換せずにsecloud.clubを補助ドメイン名として指定できます。補助ドメイン名の指定方法の詳細については、「ユーザーベース SSO の SAML 構成」をご参照ください。設定が完了したら、[編集ルール] ダイアログボックスで UPN を

NameIDにマップします。