サーバーメッセージブロック (SMB) ファイルシステムのマウントポイントを Active Directory (AD) ドメインに参加させると、AD を使用して SMB ファイルシステムへのユーザーアクセスを認証および制御できます。AD ID を使用して SMB ファイルシステムをマウントするには、AD ドメインにファイルシステムのサービスプリンシパルを登録し、keytab ファイルを作成して、そのファイルを NAS コンソールにアップロードする必要があります。その後、SMB ファイルシステムのアクセス制御リスト (ACL) 機能を有効にできます。

前提条件

SMB ファイルシステムが作成されている必要があります。詳細については、「SMB ファイルシステムを作成する」をご参照ください。

ステップ 1: keytab ファイルを作成する

keytab ファイルは、次のいずれかの方法で作成できます。

keytab ファイルを自動的に作成する

Active Directory ドメインサービス (AD DS) と DNS をインストールする Elastic Compute Service (ECS) インスタンスにログインします。

PowerShell または PowerShell ISE で次のコマンドを実行して、スクリプトをダウンロードします。

Invoke-WebRequest https://nas-client-tools.oss-cn-hangzhou.aliyuncs.com/windows_client/alinas_smb_windows_inspection.ps1 -OutFile alinas_smb_windows_inspection.ps1alinas_smb_windows_inspection.ps1 スクリプトの暗号化メソッドを -crypto RC4-HMAC-NT に変更します (Windows Server 2025 のみ)。

このステップは Windows Server 2025 環境にのみ適用されます。別のバージョンを使用する場合は、ステップ 4 に進んでください。

メモ帳を使用して、ダウンロードした alinas_smb_windows_inspection.ps1 ファイルを開きます。

notepad .\alinas_smb_windows_inspection.ps1-crypto を含む行 (通常はスクリプトの 791 行目) を見つけます。

暗号化メソッドを

-crypto Allから-crypto RC4-HMAC-NTに変更します。変更前:

$command = "ktpass -princ cifs/$MountAddress@$domainFullUpper -ptype KRB5_NT_PRINCIPAL -mapuser $SetspnNas@$domainFull -crypto All -out c:\nas-mount-target.keytab -pass tHePaSsWoRd123"変更後:

$command = "ktpass -princ cifs/$MountAddress@$domainFullUpper -ptype KRB5_NT_PRINCIPAL -mapuser $SetspnNas@$domainFull -crypto RC4-HMAC-NT -out c:\nas-mount-target.keytab -pass tHePaSsWoRd123"Ctrl+S を押してファイルを保存し、閉じます。

次のコマンドを実行して、AD DS と DNS を自動的にインストールし、keytab ファイルを作成します。

.\alinas_smb_windows_inspection.ps1 -MountAddress file-system-id.region.nas.aliyuncs.com -ConfigAD $true -Userdomain "example.com" -Username "administrator" -Password "password"次のリストは、必須パラメーターを説明しています。これらのパラメーターの値を実際の値に置き換えてください。

[file-system-id.region.nas.aliyuncs.com] は SMB ファイルシステムのマウントポイントです。[ファイルシステムリスト] ページで、ファイルシステムの横にあるアイコンをクリックして、[マウントポイント] 列からマウントポイントを取得できます。

[example.com]: 作成する AD ドメインの名前。

[administrator]: AD サービスアカウントの名前。

[password]: AD サービスアカウントのログインパスワード。

AD DS のインストール後に AD ドメインを初めて起動すると、Windows AD サーバーが自動的に再起動します。Windows AD サーバーが再起動すると、システムは上記のスクリプトを再度実行して keytab ファイルを作成します。

keytab ファイルを手動で設定する

AD DS と DNS をインストールして有効にします。

AD コントローラーが存在する ECS インスタンスにログインします。

コマンドプロンプトを開き、次のコマンドを実行して、SMB ファイルシステムの AD サービスアカウントを作成します。

dsadd user CN=<Name of the AD service account>,DC=<AD domain name>,DC=com -samid <Name of the AD service account> -display <Description of the AD service account> -pwd <Password of the AD service account> -pwdneverexpires yesコマンドの例:

dsadd user CN=alinas,DC=EXAMPLE,DC=com -samid alinas -display "Alibaba Cloud NAS Service Account" -pwd tHeRd123**** -pwdneverexpires yesログインアカウントが標準アカウントの場合、管理者は SMB ファイルシステムのサービスアカウントを作成する前に、ServicePrincipalName の読み取りおよび書き込み権限を設定する必要があります。コマンド構文:

dsacls "CN=<Name of the AD service account>,DC=<AD domain name>,DC=com" /I:T /G "<Name of the AD service account>:RPWP;servicePrincipalName"コマンドの例:

dsacls "CN=alinas,DC=cdbptest01,DC=com" /I:T /G "alinas:RPWP;servicePrincipalName"RPは読み取り権限、WPは書き込み権限です。次のコマンドを実行して、SMB ファイルシステムのマウントポイントのサービスプリンシパルを登録し、そのサービスプリンシパルを AD に追加します。

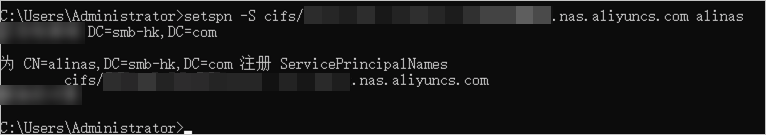

コマンドの実行

setspn -S cifs/<Mount target of the SMB protocol NAS file system> <Name of the AD service account>コマンドの例

setspn -S cifs/****-****.cn-hangzhou.nas.aliyuncs.com alinas説明マウントポイントのフォーマットは

file-system-id.region.nas.aliyuncs.comです。これを実際のマウントポイントに置き換えてください。マウントポイントを取得するには、File Storage NAS コンソールの [ファイルシステムリスト] ページに移動し、ファイルシステムを見つけて [管理] をクリックします。マウントポイントは [マウントして使用] ページに表示されます。マウントディレクトリをマウントポイントに追加しないでください。たとえば、

file-system-id.region.nas.aliyuncs.com/myshareは使用しないでください。

コマンド出力の例

次のような出力が表示された場合、SMB ファイルシステムのサービスプリンシパルが追加されています。

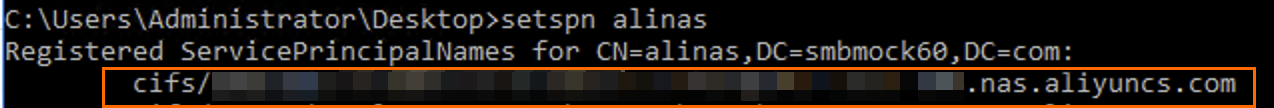

Windows AD サーバーまたは Windows クライアントで setspn の設定を確認します。

コマンドの実行

setspn alinasコマンドの出力に SMB ファイルシステムのマウントポイントが含まれている場合、setspn の設定は正しいです。

AD ドメインサーバーで、コマンドプロンプトを開きます。次に、次のコマンドを実行して、SMB ファイルシステムのマウントポイントの keytab ファイルを作成します。

Windows Server 2022 以前の場合

ktpass -princ cifs/<Mount target of the SMB file system>@<AD domain> -ptype KRB5_NT_PRINCIPAL -crypto All -out <Path of the keytab file> -pass <Password of the AD service account>コマンドの例:

ktpass -princ cifs/****-****.cn-hangzhou.nas.aliyuncs.com@EXAMPLE.com -ptype KRB5_NT_PRINCIPAL -crypto All -out c:\nas-mount-target.keytab -pass tHeP****d123Windows Server 2025 の場合

Windows Server 2025 はデータ暗号化規格 (DES) をサポートしていないため、keytab ファイルを作成する際に -crypto ALL パラメーターを -crypto RC4-HMAC-NT に変更する必要があります。

ktpass -princ cifs/<Mount target of the SMB file system>@<AD domain> -ptype KRB5_NT_PRINCIPAL -crypto RC4-HMAC-NT -out <Path of the keytab file> -pass <Password of the AD service account>コマンドの例:

ktpass -princ cifs/****-****.cn-hangzhou.nas.aliyuncs.com@EXAMPLE.com -ptype KRB5_NT_PRINCIPAL -crypto RC4-HMAC-NT -out c:\nas-mount-target.keytab -pass tHeP****d123

keytab ファイルの正当性を確認する方法の詳細については、「keytab ファイルの正当性を確認する方法」をご参照ください。

keytab ファイルをローカルサーバーにダウンロードする方法の詳細については、「Workbench を使用して ECS インスタンス上のファイルをアップロード、ダウンロード、または管理する」をご参照ください。

ステップ 2: keytab ファイルをアップロードする

NAS コンソールで、SMB ファイルシステム用に作成した AD サービスアカウントの keytab ファイルをアップロードします。

NAS コンソールにログインします。

左側のナビゲーションウィンドウで、 を選択します。

ファイルシステムリスト ページで、管理したいファイルシステムの ID をクリックするか、[操作] 列の 管理 をクリックします。

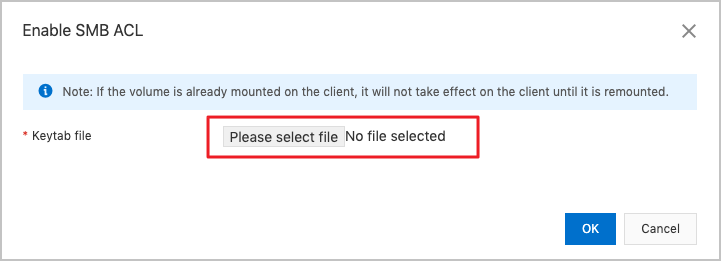

アクセス制御 タブで、オープン をクリックします。

[SMB ACL を有効にする] ダイアログボックスで、AD サービスアカウントの keytab ファイルをアップロードし、[OK] をクリックします。

アクセス制御 タブで、[設定の変更] をクリックします。

[設定の変更] ダイアログボックスで、パラメーターを設定します。次の表にパラメーターを説明します。

重要

重要転送中の暗号化機能は、SMB 3.0 以降をサポートするオペレーティングシステムでのみ有効にできます。SMB 3.0 以降をサポートするオペレーティングシステムの詳細については、「SMB 3.0 以降をサポートするクライアントオペレーティングシステム」をご参照ください。

パラメーター

説明

匿名アクセスを許可

ファイルシステムへの匿名アクセスを許可するかどうかを指定します。有効な値:

はい: Everyone グループに属するアカウントは、New Technology LAN Manager (NTLM) に基づいて SMB ファイルシステムをマウントできます。SMB ファイルシステム内のファイルとディレクトリに設定された ACL は有効なままです。

いいえ (デフォルト): 匿名ユーザーはファイルシステムにアクセスできません。

転送中の暗号化を有効にする

SMB ファイルシステムの転送中の暗号化機能を有効にするかどうかを指定します。有効な値:

はい: SMB ファイルシステムの転送中の暗号化機能を有効にします。

いいえ (デフォルト): SMB ファイルシステムの転送中の暗号化機能を無効にします。

詳細については、「SMB ファイルシステムの転送中の暗号化」をご参照ください。

暗号化されていないクライアントからのアクセスを拒否

SMB ファイルシステムにアクセスできるクライアントのタイプを指定します。有効な値:

[はい]: 転送中の暗号化機能が有効になっているクライアントを使用して SMB ファイルシステムをマウントできます。これは、転送中の暗号化機能をサポートするオペレーティングシステムのクライアントで AD ドメインユーザーを使用して SMB ファイルシステムをマウントできることを意味します。

ただし、匿名ユーザーとして、または転送中の暗号化機能をサポートしていないクライアントを使用して SMB ファイルシステムをマウントすることはできません。

[いいえ]: すべてのタイプのクライアントから SMB ファイルシステムをマウントできます。ただし、転送中の暗号化機能は、転送中の暗号化機能をサポートするオペレーティングシステムのクライアントで AD ドメインユーザーを使用して SMB ファイルシステムをマウントする場合にのみ有効にできます。

Keytab ファイル

keytab ファイルをアップロードします。

スーパーユーザ

スーパーユーザは、既存の ACL を変更することなく、任意のフォルダ内のすべてのファイルを管理できます。ユーザーまたは対象者グループをスーパーユーザとして設定できます。設定を行う際、値はシステム ID (SID) 形式である必要があります (例: S-1-5-32-544)。デフォルトでは、このパラメーターは空のままです。

ユーザーホームディレクトリ

各ユーザーのホームディレクトリ。たとえば、ユーザーホームディレクトリが \home の場合、A という名前のユーザーがログインすると、ファイルシステムは自動的に \home\A という名前のディレクトリを作成します。\home\A ディレクトリが既に存在する場合、ファイルシステムはこのステップをスキップします。デフォルトでは、このパラメーターは空のままです。

重要ユーザー A は \home ディレクトリにフォルダを作成する権限を持っている必要があります。そうでない場合、ユーザー A がシステムにログインしても、システムは \home\A ディレクトリを作成できません。

重要SMB ファイルシステムがクライアントにマウントされている場合、新しい設定を有効にするにはファイルシステムを再マウントする必要があります。

次のステップ

マウントポイントが AD ドメインに参加した後、AD ID を使用して SMB ファイルシステムをマウントして使用できます。詳細については、「AD ドメインユーザーとして Windows クライアントで SMB ファイルシステムをマウントして使用する」および「AD ドメインユーザーとして Linux クライアントで SMB ファイルシステムをマウントして使用する」をご参照ください。