MaxCompute はキーセットを使用してキーを管理します。各キーセットには 1 つ以上のキーが格納されます。キーローテーションを実装し、元のキーを表示するために、キーセットにキーを追加できます。このトピックでは、キーセットの使用方法について説明します。

使用上の注意

キーセットと復号パラメーターは機密にしてください。キーセットと復号パラメーターが失われた場合、キーセットを使用して暗号化されたデータは復号できません。その結果、元のデータを取得できません。

データの準備

mf_test_data という名前のテーブルを作成し、テーブルにデータを挿入します。

-- テーブルを作成します。

create table mf_test_data(id string,name string,tel string);

-- テーブルにデータを挿入します。

insert into mf_test_data values(1,'kyle','13900001234'),(2,'tom','13900001111');

-- テーブルからデータをクエリします。

select * from mf_test_data;

-- 次の結果が返されます。

+----+------+-----+

| id | name | tel |

+----+------+-----+

| 1 | kyle | 13900001234 |

| 2 | tom | 13900001111 |

+----+------+-----+キーセットを直接使用する

例 1:キーセットを作成します。

select NEW_KEYSET('AES-GCM-256', 'my first keyset');次の結果が返されます。

+------+ | _c0 | +------+ | =0A=10260nZQEAMAsSF7mB=12\=0A3=0A=0BAES-GCM-256=12=20=C4t=13+=8E=DD=9D=E8=A0=AA=B4=ED~1`=B7=C6=D0K=D3=FC=D4n=DF=DF=D4=C3)=E8=96=0E=17=18=01=20=02=10=01=1A=10260nZQEAMAsSF7mB=20=02*=0Fmy=20first=20keyset | +------+例 2:クエリのためにキーセットをプレーンテキストに変換します。

select KEYSET_TO_JSON(NEW_KEYSET('AES-GCM-256', 'my first keyset'));次の結果が返されます。

+-----+ | _c0 | +-----+ | { "key": [{ "description": "my first keyset", "key_id": "Ra4nZQEAoBuiGbmB", "key_meta_data": { "key_material_origin": "Origin_ALIYUN_MAXCOMPUTE", "key_material_type": "SYMMETRIC", "type": "AES-GCM-256", "value": "/LFKWhw18hz+OBO490YKmjQQDNVWJLOueaUAKKiem/k="}, "output_prefix_type": "PREFIX_ALIYUN_MAXCOMPUTE", "status": "ENABLED"}], "primary_key_id": "Ra4nZQEAoBuiGbmB"} |例 3:キーセットにキーを追加し、新しいキーをマスターキーとして設定します。

アルゴリズムタイプが

AES-SIV-CMAC-128のキーを、アルゴリズムタイプがAES-GCM-256のキーセットに追加します。select KEYSET_TO_JSON( ADD_KEY_TO_KEYSET( NEW_KEYSET('AES-GCM-256', 'my first keyset'), 'AES-SIV-CMAC-128', unhex('b75585cf321cdcad42451690cdb7bfc49c26092f60f854e72d43244c55620a3d'), '' ) );次の結果が返されます。

+-----+ | _c0 | +-----+ | { "key": [{ "description": "my first keyset", "key_id": "+q8nZQEAgAMtJLmB", "key_meta_data": { "key_material_origin": "Origin_ALIYUN_MAXCOMPUTE", "key_material_type": "SYMMETRIC", "type": "AES-GCM-256", "value": "Hj//ZKxLE/t0Uq7XRJQoe2OYNwlauDdGmkaQbMfnZ80="}, "output_prefix_type": "PREFIX_ALIYUN_MAXCOMPUTE", "status": "ENABLED"}, { "description": "", "key_id": "+q8nZQEAML2VArmB", "key_meta_data": { "key_material_origin": "Origin_RAW", "key_material_type": "SYMMETRIC", "type": "AES-SIV-CMAC-128", "value": "t1WFzzIc3K1CRRaQzbe/xJwmCS9g+FTnLUMkTFViCj0="}, "output_prefix_type": "PREFIX_ALIYUN_MAXCOMPUTE", "status": "ENABLED"}], "primary_key_id": "+q8nZQEAML2VArmB"} | +-----+システムが自動的に新しいキーを生成し、新しいキーをマスターキーとして設定できるようにします。

select KEYSET_TO_JSON( ROTATE_KEYSET( NEW_KEYSET('AES-GCM-256', 'my first keyset'), 'AES-GCM-256') );次の結果が返されます。

+-----+ | _c0 | +-----+ | { "key": [{ "description": "my first keyset", "key_id": "TbEnZQEAUIEJC7mB", "key_meta_data": { "key_material_origin": "Origin_ALIYUN_MAXCOMPUTE", "key_material_type": "SYMMETRIC", "type": "AES-GCM-256", "value": "TLAKX8y0/aUbMAtElI+oicEw1fWSTJhZs1D2i3AAf40="}, "output_prefix_type": "PREFIX_ALIYUN_MAXCOMPUTE", "status": "ENABLED"}, { "key_id": "TbEnZQEAAIy0IrmB", "key_meta_data": { "key_material_origin": "Origin_ALIYUN_MAXCOMPUTE", "key_material_type": "SYMMETRIC", "type": "AES-GCM-256", "value": "jPewQsmbsajzM/gLNX9QFtENs2n9uvhgrgcrcGgl0A0="}, "output_prefix_type": "PREFIX_ALIYUN_MAXCOMPUTE", "status": "ENABLED"}], "primary_key_id": "TbEnZQEAAIy0IrmB"} | +-----+

例 4:データを暗号化および復号します。

mf_keyset という名前のテーブルを作成し、キーセットをテーブルに書き込みます。

--- テーブルを作成します。 create table mf_keyset (id string,ks binary); --- キーセットを作成し、mf_keyset テーブルに格納します。 insert into mf_keyset select '1',NEW_KEYSET('AES-GCM-256', 'my first keyset');

mf_test_data テーブルの tel 列のデータを暗号化および復号します。

mf_test_dataテーブルの tel 列のデータを暗号化します。select id, name, ENHANCED_SYM_ENCRYPT(ks,tel) as tel from (SELECT id,name,tel FROM mf_test_data) JOIN (SELECT ks FROM mf_keyset WHERE id = '1') a ;次の結果が返されます。

+----+------+------+ | id | name | tel | +----+------+------+ | 1 | kyle | =0B=88=A5=0Ak=AD=E0=9A=B4=EC=CC=1F=F9=DEk\=16=0F=BD=F1=03=8B=95=F0@=88s=EE=1E=8A=D2=05=83=B5'e=01=00=A0=C5=0BXu=A5Z&<=01=F8=C5Q=89=A9=A6=80=E2=0F=1A)=02fa=CF=07'=1B'=EB=FD=CF=E9 | | 2 | tom | =0B=88=A5=0Ak=AD=E0=9A=B4=EC=CC=1F=F9=DEk\=16=0F=BD=F1=03=8B=95=F0@=88s=EE=1E=8A=D2=05=83=B5'e=01=00=10=FC=0BXu=A5+3=D5=1Fb=C0=88=AC=90=AA=FE!C=F0=99y&=9C=89=0E=9B=8FD=16=E0=96, | +----+------+------+mf_test_dataテーブルの tel 列のデータを復号します。select id, name, ENHANCED_SYM_DECRYPT(ks, ENHANCED_SYM_ENCRYPT(ks,tel), '')as tel from (SELECT id,name,tel FROM mf_test_data) JOIN (SELECT ks FROM mf_keyset WHERE id = '1') a ;次の結果が返されます。

+----+------+------+ | id | name | tel | +----+------+------+ | 1 | kyle | 13900001234 | | 2 | tom | 13900001111 | +----+------+------+

KMS と共にキーセットを使用する

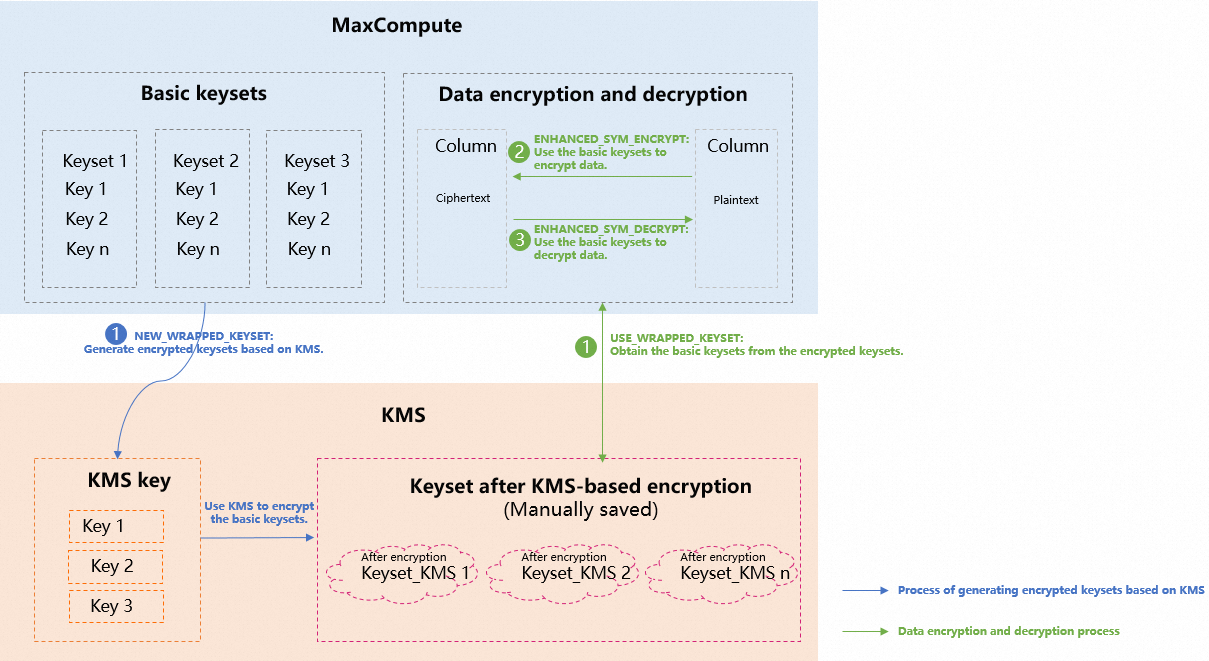

MaxCompute では、Key Management Service (KMS) と共にキーセットを使用できます。システムは、データの暗号化と復号のために基本キーセットを自動的に生成します。生成された基本キーセットを KMS キーと共に使用して、ラップされたキーセットを生成できます。後で使用するために、ラップされたキーセットを保存する必要があります。データを暗号化または復号する必要がある場合は、KMS キーを使用してラップされたキーセットを基本キーセットに変換し、基本キーセットを使用してデータを暗号化または復号できます。

次の図は、KMS と共にキーセットを使用してデータを暗号化または復号する方法を示しています。

KMS をアクティブ化し、KMS に権限を付与する

KMS をアクティブ化し、ソフトウェアキー管理タイプのインスタンスを購入します。詳細については、「KMS インスタンスの購入と有効化」をご参照ください。

キーを作成し、[キーの詳細] ページでキーの Alibaba Cloud リソースネーム (ARN) を取得します。詳細については、「Key Management の開始」の「ソフトウェアで保護されたキー」セクションをご参照ください。

この例では、キーの ARN は

acs:kms:cn-beijing:189273228874****:key/key-bjj6527b6c6465hsf****です。MaxCompute に KMS の権限を付与します。これにより、MaxCompute は KMS を使用してデータを暗号化および復号できます。

説明MaxCompute で KMS キーを使用してキーセットを暗号化した後、KMS ベースのデータの暗号化と復号の権限を MaxCompute に付与する必要があります。これにより、後続のデータの暗号化と復号のコマンドを MaxCompute で正常に実行できます。

主な操作原則:

RAM ロールを作成します。[Alibaba Cloud サービス] を [信頼できるエンティティの選択] に選択し、[信頼できるサービスの選択] ドロップダウンリストから [MaxCompute] を選択します。詳細については、「信頼できる Alibaba Cloud サービスの RAM ロールの作成」をご参照ください。

AliyunKMSCryptoUserAccess ポリシーを新しい RAM ロールにアタッチします。これにより、MaxCompute は KMS を使用してデータを暗号化または復号できます。詳細については、「RAM ロールへの権限の付与」をご参照ください。

この例では、Alibaba Cloud アカウント USER_A を使用して上記の操作を完了します。ポリシーがアタッチされると、Alibaba Cloud アカウント USER_A を使用してキーセットを想定どおりに暗号化できます。

この例では、

mf-secrという名前のロールが作成され、mf-secrロールの ARN はacs:ram::189273228874****:role/mf-secrです。

オプション。USER_A の RAM ユーザーまたは USER_B などの別のアカウントまたは USER_B の RAM ユーザーを使用してデータを暗号化および復号する場合は、次の承認操作を実行する必要があります。

USER_A の RAM ユーザーにデータの暗号化と復号を承認する

PassRole 権限を含むポリシーを作成し、ポリシーを RAM ロール

mf-secrにアタッチしてから、RAM ロールを RAM ユーザーに割り当てます。このようにして、RAM ユーザーは RAM ロールmf-secrを引き受けることができます。詳細については、「RAM ユーザーへの権限の付与」をご参照ください。ポリシードキュメントには次の内容が含まれています。{ "Statement": [ { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "acs:ram:*:*:role/mf-secr" } ], "Version": "1" }USER_B または USER_B の RAM ユーザーにデータの暗号化と復号を承認する

重要ラップされたキーセットは、アカウント間のシナリオでデータを暗号化および復号するために使用されます。これらのシナリオでは、関連する関数のパラメーター

role_chainが必要です。例:'acs:ram::188538605451****:role/b-secr,acs:ram::189273228874****:role/mf-secr2b'。操作原則:

Alibaba Cloud アカウント USER_A の

mf-secr2bという名前の RAM ロールを作成します。[信頼できるエンティティの選択] に [Alibaba Cloud アカウント] を選択し、[信頼できる Alibaba Cloud アカウントの選択] に [他の Alibaba Cloud アカウント] を選択してから、表示されるフィールドに USER_B を入力します。詳細については、「信頼できる Alibaba Cloud アカウントの RAM ロールの作成」をご参照ください。mf-secrロールの PassRole 権限をmf-secr2bロールに付与します。サンプルポリシードキュメントについては、このトピックの「USER_A の RAM ユーザーにデータの暗号化と復号を承認する」をご参照ください。Alibaba Cloud アカウント USER_B の

b-secrという名前の RAM ロールを作成します。[信頼できるエンティティの選択] に [Alibaba Cloud サービス] を選択し、[信頼できるサービスの選択] ドロップダウンリストから [MaxCompute] を選択します。詳細については、「信頼できる Alibaba Cloud サービスの RAM ロールの作成」をご参照ください。mf-secr2bロールの AssumeRole 権限をb-secrロールに付与します。ポリシードキュメントには次の内容が含まれています。{ "Version": "1", "Statement": [ { "Effect": "Allow", "Action": "sts:AssumeRole", "Resource": "acs:ram:*:189273228874****:role/mf-secr2b" } ] }オプション。USER_A によって作成されたラップされたキーセットを使用して、USER_B の RAM ユーザーとしてデータを暗号化および復号する場合は、

b-secrロールの PassRole 権限を USER_B の RAM ユーザーに付与します。ポリシードキュメントには次の内容が含まれています。{ "Statement": [ { "Effect": "Allow", "Action": "ram:PassRole", "Resource": "acs:ram:*:*:role/b-secr" } ], "Version": "1"

KMS と共にキーセットを使用してデータを暗号化および復号する

例 1:ラップされたキーセットを作成します。

select hex(NEW_WRAPPED_KEYSET('acs:kms:cn-beijing:189273228874****:key/key-bjj6527b6c6465hsf****', 'acs:ram::189273228874****:role/mf-secr', 'AES-GCM-256', 'hello'));次の結果が返されます。

+-----+ | _c0 | +-----+ | 613256354C574A71616A59314D6A64694E6D4D324E44593161484E6D65576732595331315A586435646D4678596A6C36555437693738632B647070524B46334E5263497567384A6B36716C4E54354133734F6E4776376258453132524E6C4B6E5163703859787132536C6D794F6E4A6975797541745448374F6B5132412B4B6947502F4A7530756477694B736B503033576643726E45646D666F6F324D61774F7A452F4F55314A51643268397941384F6B425644665A59746D3968775576536E543744684276723773464A714A47394D7770765064484B6A457A6F4A3533716E57766F4339634639413348556E433641434A6438444170583275326B2B4177776941487668575279304941445031373461794A2F50773D3D | +-----+例 2:ラップされたキーセットを暗号化します。

select REWRAP_KEYSET('acs:kms:cn-beijing:189273228874****:key/key-bjj6527b6c6465hsf****', 'acs:ram::189273228874****:role/mf-secr', unhex('613256354C574A71616A59314D6A64694E6D4D324E44593161484E6D65576732595331315A586435646D4678596A6C36555437693738632B647070524B46334E5263497567384A6B36716C4E54354133734F6E4776376258453132524E6C4B6E5163703859787132536C6D794F6E4A6975797541745448374F6B5132412B4B6947502F4A7530756477694B736B503033576643726E45646D666F6F324D61774F7A452F4F55314A51643268397941384F6B425644665A59746D3968775576536E543744684276723773464A714A47394D7770765064484B6A457A6F4A3533716E57766F4339634639413348556E433641434A6438444170583275326B2B4177776941487668575279304941445031373461794A2F50773D3D'));次の結果が返されます。

+------+ | _c0 | +------+ | a2V5LWJqajY1MjdiNmM2NDY1aHNmeWg2YS11ZXd5dmFxYjl60Kftgx5o1sQH4kkwRboFSYUmcVKjF1GKF+JU5gKSp3xOF1xjKdb6fGZyNuD4YSAzqNTD7x7j5fzTLW2+9a+8BmS1z3ZP1RjNL6Lp93FAC4NWg/jtggh6WOTXrVoG67/CfzdWro65YDTPZpe52K416gpfW18GXSOzu9q4swMti0UrScl/fTg6eOIMYgoPCfBh9qvXhNSR72J+qXU1vHcyYNQL6UewsBE2suVRFQ=3D=3D |例 3:キーローテーションを実装します。

select ROTATE_WRAPPED_KEYSET('acs:kms:cn-beijing:189273228874****:key/key-bjj6527b6c6465hsf****', 'acs:ram::189273228874****:role/mf-secr', unhex('613256354C574A71616A59314D6A64694E6D4D324E44593161484E6D65576732595331315A586435646D4678596A6C36555437693738632B647070524B46334E5263497567384A6B36716C4E54354133734F6E4776376258453132524E6C4B6E5163703859787132536C6D794F6E4A6975797541745448374F6B5132412B4B6947502F4A7530756477694B736B503033576643726E45646D666F6F324D61774F7A452F4F55314A51643268397941384F6B425644665A59746D3968775576536E543744684276723773464A714A47394D7770765064484B6A457A6F4A3533716E577666F4339634639413348556E433641434A6438444170583275326B2B4177776941487668575279304941445031373461794A2F50773D3D'), 'AES-GCM-256', 'descrption');次の結果が返されます。

+------+ | _c0 | +------+ | a2V5LWJqajY1MjdiNmM2NDY1aHNmeWg2YS11ZXd5dmFxYjl67ZxGgfbQhsOududp3FuxLFW1qWt7fF2fT2mAqFekH3D/SoooVf1Jgj0dS/3kxHLQImthef+fCca5vRbVYbOeSsjhGI841WhJvYE1KzRuTpV04SpzVimCovlPPiYCm1649Vhkua1/zUu2W0ioCPnXzHIANhoOIXM2mAV+EfuRCjLUtcJhMdCnu+whHwkGXMYugtXmLxZIBHaJNvO9I3tntplTzxElVmj/LpDrAkg0mKahLJa7FhcJ8cn/JHjp9sk0MhHQc/5X14vHBJuulkYkukcF/kZ+AFVfWes5pZOMs8Og3pYEjCESMiiMONy/CpIrYepapgsKqRAmCGxRv/7aDOZyaAV5Jdz31NotMCBi/hrYBwyU0QdAq5pvsOEdXVIJyazViQ=3D=3D | +------+例 4:データを暗号化および復号します。

mf_keyset_kmsという名前のテーブルを作成し、ラップされたキーセットをテーブルに書き込みます。----- テーブルを作成します。 create table mf_keyset_kms (id string,ks binary); ----- ラップされたキーセットを作成し、テーブルに書き込みます。 insert into mf_keyset_kms select '1', NEW_WRAPPED_KEYSET( 'acs:kms:cn-beijing:189273228874****:key/key-bjj6527b6c6465hsf****', 'acs:ram::189273228874****:role/mf-secr', 'AES-GCM-256', 'description');書き込み結果を確認します。

---- テーブルからデータをクエリします。 select id,hex(ks) from mf_keyset_kms; ---- 次の結果が返されます。 +----+------+ | id | ks | +----+------+ | 1 | 613256354C574A71616A59314D6A64694E6D4D324E44593161484E6D65576732595331315A586435646D4678596A6C36555437693738632B647070524B46334E5263497567384A6B36716C4E54354133734F6E4776376258453132524E6C4B6E5163703859787132536C6D794F6E4A6975797541745448374F6B5132412B4B6947502F4A7530756477694B736B503033576643726E45646D666F6F324D61774F7A452F4F55314A51643268397941384F6B425644665A59746D3968775576536E543744684276723773464A714A47394D7770765064484B6A457A6F4A3533716E57766F4339634639413348556E433641434A6438444170583275326B2B4177776941487668575279304941445031373461794A2F50773D3D |mf_test_dataテーブルの tel 列のデータを暗号化および復号します。mf_test_dataテーブルの tel 列のデータを暗号化します。-- tel 列のデータを暗号化します。キーセットは定数のみをサポートします。 select id, name, ENHANCED_SYM_ENCRYPT( USE_WRAPPED_KEYSET('acs:kms:cn-beijing:189273228874****:key/key-bjj6527b6c6465hsf****', 'acs:ram::189273228874****:role/mf-secr', unhex('613256354C574A71616A59314D6A64694E6D4D324E44593161484E6D65576732595331315A586435646D4678596A6C36555437693738632B647070524B46334E5263497567384A6B36716C4E54354133734F6E4776376258453132524E6C4B6E5163703859787132536C6D794F6E4A6975797541745448374F6B5132412B4B6947502F4A7530756477694B736B503033576643726E45646D666F6F324D61774F7A452F4F55314A51643268397941384F6B425644665A59746D3968775576536E543744684276723773464A714A47394D7770765064484B6A457A6F4A3533716E57766F4339634639413348556E433641434A6438444170583275326B2B4177776941487668575279304941445031373461794A2F50773D3D') ), tel ) as tel FROM mf_test_data;次の結果が返されます。

+----+------+------+ | id | name | tel | +----+------+------+ | 1 | kyle | =1A=B88=F7=C5A=DF=DC=91=A6R=F8{=EB=A5_x=AD=AF=FF=9A=14=D81<=8BO=EB=F5=D3Jn=E8=0ESe=01=00=A0=AC=0D=C8=0De=B9=E4=84=AB=F0f=AE~Dt=C5W=FAx=A5=11=01t=95=DF=FA/-=BC7=C5G | | 2 | tom | =1A=B88=F7=C5A=DF=DC=91=A6R=F8{=EB=A5_x=AD=AF=FF=9A=14=D81<=8BO=EB=F5=D3Jn=E8=0ESe=01=00=B0=BF=0D=C8=0DejL{;.w0=80,=E6=86V@b=F3=AB=DEY=A6=02=07=001=E0[=E7V | +----+------+------+mf_test_dataテーブルの tel 列のデータを復号します。select id, name, ENHANCED_SYM_DECRYPT ( USE_WRAPPED_KEYSET('acs:kms:cn-beijing:189273228874****:key/key-bjj6527b6c6465hsf****', 'acs:ram::189273228874****:role/mf-secr', unhex('613256354C574A71616A59314D6A64694E6D4D324E44593161484E6D65576732595331315A586435646D4678596A6C36555437693738632B647070524B46334E5263497567384A6B36716C4E54354133734F6E4776376258453132524E6C4B6E5163703859787132536C6D794F6E4A6975797541745448374F6B5132412B4B6947502F4A7530756477694B736B503033576643726E45646D666F6F324D61774F7A452F4F55314A51643268397941384F6B425644665A59746D3968775576536E543744684276723773464A714A47394D7770765064484B6A457A6F4A3533716E57766F4339634639413348556E433641434A6438444170583275326B2B4177776941487668575279304941445031373461794A2F50773D3D') ), ENHANCED_SYM_ENCRYPT( USE_WRAPPED_KEYSET('acs:kms:cn-beijing:189273228874****:key/key-bjj6527b6c6465hsf****', 'acs:ram::189273228874****:role/mf-secr', unhex('613256354C574A71616A59314D6A64694E6D4D324E44593161484E6D65576732595331315A586435646D4678596A6C36555437693738632B647070524B46334E5263497567384A6B36716C4E54354133734F6E4776376258453132524E6C4B6E5163703859787132536C6D794F6E4A6975797541745448374F6B5132412B4B6947502F4A7530756477694B736B503033576643726E45646D666F6F324D61774F7A452F4F55314A51643268397941384F6B425644665A59746D3968775576536E543744684276723773464A714A47394D7770765064484B6A457A6F4A3533716E57766F4339634639413348556E433641434A6438444170583275326B2B4177776941487668575279304941445031373461794A2F50773D3D') ), tel ), '' ) as tel FROM mf_test_data;次の結果が返されます。

+----+------+------+ | id | name | tel | +----+------+------+ | 1 | kyle | 13900001234 | | 2 | tom | 13900001111 | +----+------+------+