Resource Access Management (RAM) ユーザーまたは RAM ロールを使用して Realtime Compute for Apache Flink コンソールにアクセスし、ワークスペースの表示、購入、削除などの操作を実行するには、必要な権限を付与する必要があります。セキュリティ上の理由から、Flink ワークスペースを購入した Alibaba Cloud アカウント管理者は、RAM コンソールですべてのプリンシパルに対して適切なアクセスポリシーをアタッチする必要があります。本トピックでは、サポートされるアクセスポリシーおよび具体的な権限付与設定について説明します。

権限付与の適用シナリオ

|

シナリオ |

インターフェース |

説明 |

|

Realtime Compute for Apache Flink コンソールにアクセスできない |

ワークスペースに関する情報を一切表示できず、以下のエラーメッセージが表示されます。

|

このエラーは、Realtime Compute for Apache Flink コンソールへのアクセス権限がないことを示しています。ワークスペースを購入した Alibaba Cloud アカウント管理者に連絡し、ご利用のアカウントに Realtime Compute for Apache Flink の読み取り専用権限(AliyunStreamReadOnlyAccess)を最低限付与していただく必要があります。詳細については、「権限付与の手順」をご参照ください。権限付与が完了したら、ページを再読み込みするか、再度コンソールにアクセスしてください。 |

|

特定の操作を実行できない |

|

このエラーは、現在のアカウントに当該操作を実行する権限がないことを示しています。操作を実行するには、ワークスペースを購入した Alibaba Cloud アカウント管理者に連絡し、要件に応じてカスタムポリシーを調整して権限付与を完了していただく必要があります。詳細については、「権限付与の手順」をご参照ください。たとえば、左側の図に示すように、ご利用のアカウントにはサブスクリプションワークスペース向けのリソース割り当てに関連する権限が必要です。 |

ポリシーの種類

アクセスポリシーとは、ポリシー構文および構造を用いて記述された一連の権限です。アクセスポリシーを使用すると、許可対象のリソースセット、操作セット、および権限付与条件を指定できます。RAM コンソールでは、以下の種類のアクセスポリシーがサポートされています。

-

システムポリシー:システムポリシーは Alibaba Cloud が作成したものであり、変更することはできませんが、利用可能です。Alibaba Cloud がこれらのポリシーのバージョン更新を管理します。以下に、Flink がサポートするシステムポリシーの一覧を示します。

アクセスポリシー

名称

説明

Realtime Compute for Apache Flink へのフルアクセス

AliyunStreamFullAccess

「カスタムポリシー」に記載されているすべての権限を含みます。

Realtime Compute for Apache Flink への読み取り専用アクセス

AliyunStreamReadOnlyAccess

「Realtime Compute for Apache Flink の権限ポリシー」に記載されている HasStreamDefaultRole 権限および、Describe、Query、Check、List、Get、Search で始まるすべての権限を含みます。

Fee Hub(BSS)における注文の表示および支払い権限

AliyunBSSOrderAccess

ユーザー中心での注文の表示および支払い権限です。

Fee Hub(BSS)における解約操作権限

AliyunBSSRefundAccess

ユーザーセンターで注文のサブスクリプションを解除する権限。

-

カスタムポリシー:カスタムポリシーの作成、更新、削除が可能です。カスタムポリシーのバージョン更新は、お客様自身で管理する必要があります。Flink がサポートするカスタムポリシーおよびその作成方法については、「Realtime Compute for Apache Flink の権限ポリシー」および「(任意)ステップ 1:カスタムポリシーの作成」をご参照ください。

前提条件

あなたは権限付与の手順に精通しています。

権限付与の手順

(任意)ステップ 1:カスタムポリシーの作成

AliyunStreamFullAccess システムポリシーを使用する場合は、本ステップをスキップできます。

カスタムポリシーを作成する際は、Realtime Compute for Apache Flink の読み取り専用権限をベースとして、必要に応じてより詳細なアクセス制御ポイントを追加することを推奨します。これらのアクセス制御ポイントには、「カスタムポリシー」および「関連プロダクトの権限操作」が含まれます。以下に、Realtime Compute for Apache Flink の読み取り専用権限を付与するカスタムポリシーの詳細を示します。権限範囲は、AliyunStreamReadOnlyAccess システムポリシーと同一です。

{

"Version": "1",

"Statement": [

{

"Action": [

"stream:Describe*",

"stream:Query*",

"stream:Check*",

"stream:List*",

"stream:Get*",

"stream:Search*",

"stream:HasStreamDefaultRole"

],

"Resource": "acs:stream:{#regionId}:{#accountId}:vvpinstance/{#instanceId}/vvpnamespace/{#namespace}",

"Effect": "Allow"

}

]

}-

カスタムポリシーの作成方法およびサンプルについては、「カスタムポリシーの作成」および「カスタムポリシーのサンプル」をご参照ください。

-

アクセスポリシーにおいて、Action は操作を定義し、Resource は対象オブジェクトを定義し、Effect は操作の許可または拒否を定義します。アクセスポリシーの構文および構造の詳細については、「ポリシー要素」および「ポリシーの構造および構文」をご参照ください。ポリシー内のパラメーターは、実際の値に置き換えてください。以下の表に、各パラメーターの説明を示します。

-

{#regionId}:対象 Flink ワークスペースが存在するリージョン。

{#accountId}:Alibaba Cloud アカウントの UID。

{#instanceId}:対象 Realtime Compute for Apache Flink 注文インスタンスの ID。

{#namespace}:対象プロジェクトの名前。

-

ステップ 2:対象ポリシーをメンバーにアタッチ

アクセスポリシーを RAM ユーザーまたは RAM ロールにアタッチすることで、ポリシーで指定された権限を付与できます。本セクションでは、RAM ユーザーに対する権限付与方法について説明します。RAM ロールに対する権限付与手順も同様です。詳細については、「RAM ロールの管理」をご参照ください。

RAM コンソール に RAM 管理者としてログインします。

左側のナビゲーションウィンドウで、 を選択します。

ユーザー ページで、目的の RAM ユーザーを見つけ、権限の追加 をクリックします(操作 列)。

複数の RAM ユーザーを選択し、ページ下部の 権限の追加 をクリックすることで、一括で権限を付与することもできます。

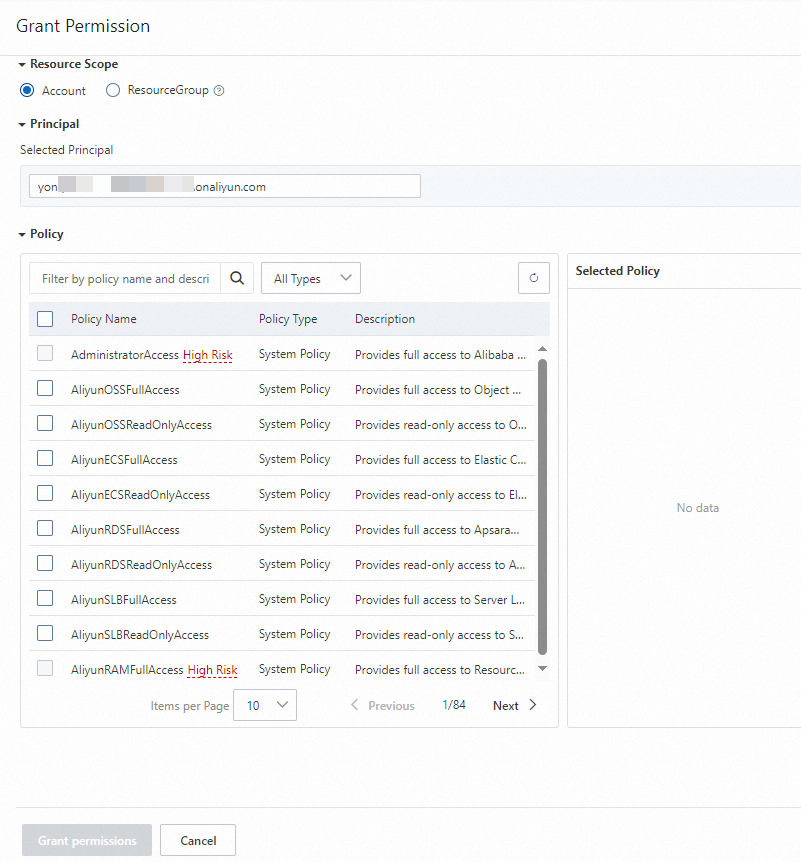

権限の追加 パネルで、RAM ユーザーに権限を追加します。

パラメーター

説明

範囲

必要なアプリケーション範囲を選択します:

Alibaba Cloud アカウント:権限は現在の Alibaba Cloud アカウント内で有効になります。

特定のリソースグループ:権限は指定されたリソースグループ内で有効になります。

プリンシパル

権限を付与するプリンシパルです。値は、認証対象の RAM ユーザーです。システムが自動的に現在の RAM ユーザーを指定しますが、他の RAM ユーザーを追加することもできます。

アクセスポリシー

作成済みのシステムポリシーまたはカスタムポリシーを選択します。

新しい権限付与の確認 ボタンをクリックします。

閉じる をクリックします。

ステップ 3:権限付与後のコンソールへのログイン

権限付与が完了すると、RAM ユーザーまたは RAM ロールは Realtime Compute for Apache Flink コンソールにログインするか、現在のページをリフレッシュして関連操作を実行できます。

ログインタイプ | ログイン方法 | ログイン手順 |

Alibaba Cloud RAM ユーザー | RAM ユーザーとしてログイン | |

Alibaba Cloud RAM ロール | Alibaba Cloud アカウント A の RAM ユーザーが、アカウント A のロールを偽装してログイン | |

Alibaba Cloud アカウント B の RAM ユーザーが、アカウント A のロールを偽装してログイン | ||

リソースディレクトリのメンバー | 管理アカウントの RAM ユーザーが、メンバーの RAM ロールを偽装してログイン | 詳細については、「RAM ロールを偽装して Alibaba Cloud コンソールにログインする」をご参照ください。 |

メンバーの RAM ユーザーとしてログイン | ||

Alibaba Cloud アカウント(root ユーザー)としてログイン(推奨しません) | ||

CloudSSO ユーザーは、RAM ロールを引き受けることでログインします。 | ||

CloudSSO ユーザーが RAM ユーザーとしてログイン |

カスタムポリシーのサンプル

サンプル 1:RAM ユーザーによる Realtime Compute for Apache Flink ワークスペースの有効化

サンプル 2:RAM ユーザーによる Realtime Compute for Apache Flink ワークスペースの有効化(既存のシステムポリシーあり)

サンプル 3:RAM ユーザーによるサブスクリプション型 Flink ワークスペースのリリース

サンプル 4:RAM ユーザーによる従量課金型 Flink ワークスペースのリリース

サンプル 5:RAM ユーザーによるプロジェクトへのリソース割り当て

カスタムポリシー

Realtime Compute for Apache Flink の権限ポリシー

プロジェクトに対する権限を設定する前に、既存のワークスペースを表示する権限(DescribeVvpInstances)を設定する必要があります。設定しないと、権限エラーが発生します。

Flink ワークスペース

{

"Version": "1",

"Statement": [

{

"Action": [

"stream:CreateVvpInstance",

"stream:DescribeVvpInstances",

"stream:DeleteVvpInstance",

"stream:RenewVvpInstance",

"stream:ModifyVvpPrepayInstanceSpec",

"stream:ModifyVvpInstanceSpec",

"stream:ConvertVvpInstance",

"stream:QueryCreateVvpInstance",

"stream:QueryRenewVvpInstance",

"stream:QueryModifyVvpPrepayInstanceSpec",

"stream:QueryConvertVvpInstance"

],

"Resource": "acs:stream:{#regionId}:{#accountId}:vvpinstance/{#InstanceId}",

"Effect": "Allow"

}

]

}操作 | 説明 |

CreateVvpInstance | Realtime Compute for Apache Flink ワークスペースの購入。 |

DescribeVvpInstances | ワークスペースの表示。 |

DeleteVvpInstance | Flink ワークスペースのリリース。 |

RenewVvpInstance | サブスクリプション型ワークスペースの更新。 |

ModifyVvpPrepayInstanceSpec | サブスクリプション型ワークスペースのスケーリング。 |

ModifyVvpInstanceSpec | 従量課金型ワークスペースのクォータ調整。 |

ConvertVvpInstance | ワークスペースの課金方法の変更。 |

QueryCreateVvpInstance | ワークスペース作成時の価格照会。 |

QueryRenewVvpInstance | ワークスペース更新時の価格照会。 |

QueryModifyVvpPrepayInstanceSpec | ワークスペーススケーリング時の価格照会。 |

QueryConvertVvpInstance | 従量課金からサブスクリプションへの課金方法変更時の価格照会。 |

Realtime Compute for Apache Flink ワークスペースの購入およびワークスペースの表示を行う場合、"Resource": "acs:stream:{#regionId}:{#accountId}:vvpinstance/{#instanceId}" を "Resource": "acs:stream:{#regionId}:{#accountId}:vvpinstance/*" に変更できます。

Flink プロジェクト

{

"Version": "1",

"Statement": [

{

"Action": [

"stream:CreateVvpNamespace",

"stream:DeleteVvpNamespace",

"stream:ModifyVvpPrepayNamespaceSpec",

"stream:ModifyVvpNamespaceSpec",

"stream:DescribeVvpNamespaces"

],

"Resource": "acs:stream:{#regionId}:{#accountId}:vvpinstance/{#instanceId}/vvpnamespace/{#namespace}",

"Effect": "Allow"

}

]

}操作 | 説明 |

CreateVvpNamespace | プロジェクトの作成。 |

DeleteVvpNamespace | プロジェクトの削除。 |

ModifyVvpPrepayNamespaceSpec | サブスクリプション型プロジェクトのリソース変更。 |

ModifyVvpNamespaceSpec | 従量課金型プロジェクトのリソース変更。 |

DescribeVvpNamespaces | プロジェクト一覧の表示。 本ポリシーを設定後、対象ワークスペース ID の左側にある |

プロジェクトの作成およびプロジェクト一覧の表示を行う場合、"Resource": "acs:stream:{#regionId}:{#accountId}:vvpinstance/{#instanceId}/vvpnamespace/{#namespace}", を "Resource": "acs:stream:{#regionId}:{#accountId}:vvpinstance/{#instanceId}/vvpnamespace/*", に変更できます。

関連プロダクトの権限操作

ECS 関連の権限操作

OSS 関連の権限操作

ARMS 関連の権限操作

VPC 関連の権限操作

RAM 関連の権限操作

TAG 関連の権限ポイント

DLF 関連の権限操作

参考情報

Flink で複数のユーザーがプロジェクトを共有し、Realtime Compute for Apache Flink 開発コンソールでジョブ開発や運用管理(O&M)などの操作を実行できるようにするには、プロジェクトに対する権限付与が必要です。詳細については、「開発コンソールの権限付与」をご参照ください。

詳細については、「サービス有効化時に RAM で [権限付与] をクリックした後に RAM コンソールに移動できないのはなぜですか?」をご参照ください。

詳細については、「Realtime Compute for Apache Flink コンソールにログインすると「現在のアカウントには必要な権限がありません」というメッセージが表示されるのはなぜですか?」をご参照ください。

詳細については、「RAM ユーザーに AliyunStreamFullAccess ポリシーをアタッチした後でもジョブが表示されないのはなぜですか?」をご参照ください。

詳細については、「ロールを誤って削除したり、権限付与ポリシーを変更して Realtime Compute for Apache Flink サービスが利用できなくなった場合、どうすればよいですか?」をご参照ください。

アイコンをクリックすると、そのワークスペース内に作成されたプロジェクト一覧を表示できます。対象プロジェクトの開発コンソールに移動するには、プロジェクト内でのジョブ開発権限を付与する必要があります。詳細については、「

アイコンをクリックすると、そのワークスペース内に作成されたプロジェクト一覧を表示できます。対象プロジェクトの開発コンソールに移動するには、プロジェクト内でのジョブ開発権限を付与する必要があります。詳細については、「