ESA WAF は、複雑さの異なる 4 つの緩和戦略を提供します。ワンクリックの AI 搭載型レート制限から完全にカスタマイズされたルールまで、ウェブサイトに適したアプローチを選択してください。

緩和ポリシー

次の表は、4 つのポリシーをユースケース、複雑度、および主な利点別に比較しています。現在のニーズに合ったポリシーから開始してください。要件の増加に応じて、いつでも追加のポリシーを重ねて適用できます。

ポリシー | ユースケース | 複雑度 | 主な利点 |

スマートレート制限 | 個人開発者、および新規の小規模ウェブサイト | 非常に低い | ワンクリックで AI 搭載型保護を、設定不要で提供します。 |

セキュリティ分析からルールを作成 | 安定したウェブサイトにおける潜在的な脅威をプロアクティブに特定し、緩和するため。 | 低い | データ駆動型インサイトにより、異常なトラフィックを特定し、迅速に対応します。 |

ルールテンプレートからルールを作成 | 一般的な攻撃に対処するため、または特定の一般的な保護ニーズに対応するため。 | 中 | 事前構築済みテンプレートにより、一般的なシナリオをカバーし、効率的なデプロイメントを実現します。 |

カスタムルールを作成 | 詳細な制御を必要とする、複雑または固有のセキュリティニーズに対応するため。 | 高い | 複雑な保護要件を満たす柔軟性を提供します。 |

ポリシー 1: スマートレート制限

これは、特にウェブセキュリティの初心者にとって、最もシンプルで迅速な開始方法です。

The スマートレート制限 機能は、ESA の AI エンジンを使用してレート制限を自動化します。この機能を有効にし、保護レベルを選択するだけで済みます。システムは、ウェブサイトの過去 7 日間のトラフィックデータからベースラインを学習し、通常の頻度パターンを超えるリクエストを自動的にブロックします。手動でのルール設定は不要です。これにより、CC 攻撃 (リソース枯渇) や悪意のあるクローラーから効果的に保護されます。

ユースケース

個人開発者またはスタートアップ: 最小限のセットアップで基本的な CC 攻撃保護を必要とする低トラフィックウェブサイト。

セキュリティ初心者: WAF に不慣れなユーザーで、シンプルなワンクリックソリューションを必要とする場合。

事前準備

アクティベーション時間: この機能は、有効化後約 10 秒で有効になります。

ブロック期間: システムは、レート制限をトリガーした IP アドレスを約 24 時間ブロックします。

誤検知の処理: 正当な IP アドレスがブロックされた場合は、[WAF] > [ホワイトリストルール] でホワイトリストに追加してください。

操作手順

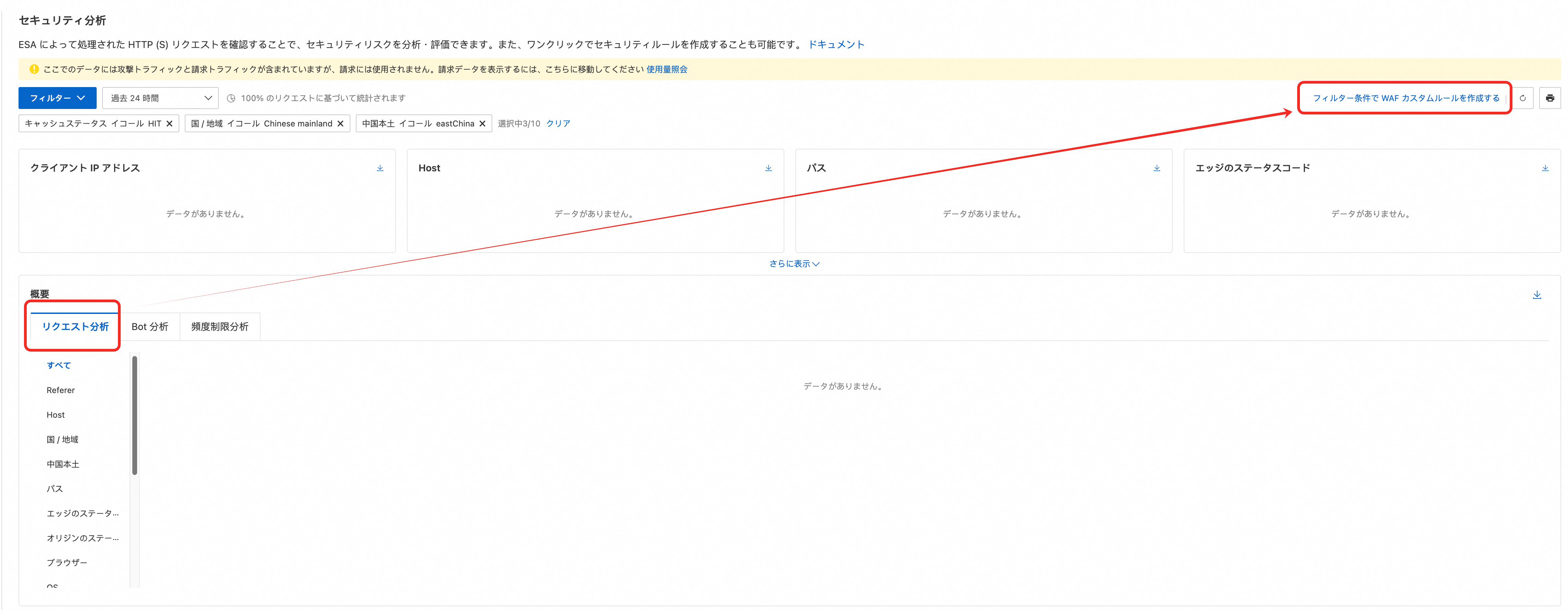

ポリシー 2: セキュリティ分析

トラフィックをよりプロアクティブに監視し、潜在的な脅威に対応したい場合があります。

ESA は、IP アドレス、パス、および User-Agent ごとにすべてのリクエストを検査できる セキュリティ分析 および イベント分析 ダッシュボードを提供します。異常なトラフィックを検出した場合、ダッシュボードからワンクリックで WAF ルールを作成できます。たとえば、次の操作が可能です。

繰り返し悪意のあるリクエストを送信している IP アドレスをブロックします。

User-Agent 文字列によって識別される、ブラウザを装ったクローラーをブロックします。

ユースケース

成長中のウェブサイト: 増加するウェブサイトトラフィックを監視し、異常を早期に検出します。

プロアクティブなセキュリティ運用: 高速ディレクトリのスキャンなどの不審な動作が本格的な攻撃にエスカレートする前に検出して停止します。

注意

セキュリティ分析およびイベントダッシュボードのデータには、約 5 分のレイテンシーがあります。

操作手順

ポリシー 3: ルールテンプレート

ルールテンプレートを使用して、一般的で既知の攻撃タイプに対処します。

ESA は、実世界の攻撃データに基づいた事前設定済みルールテンプレートを提供しており、空の Referer リクエストのブロック、バックエンドログインページのブルートフォース攻撃からの保護、特定の IP の許可リスト登録などのシナリオをカバーしています。テンプレートを選択し、必須パラメーター (バックエンドログイン URL など) を入力すると、ルールは直ちにデプロイされます。

ユースケース

一般的な攻撃: ウェブサイトがパスワードのブルートフォース、SQL インジェクション、または同様の既知の攻撃タイプを受けている場合。

明確な保護目標: 「検索エンジンクローラーのみを許可する」など、必要なものが明確な場合。

注意

使用前に各テンプレートの説明を注意深くお読みください。設定ミスのあるパラメーターは、正当なトラフィックをブロックする可能性があります。

操作手順

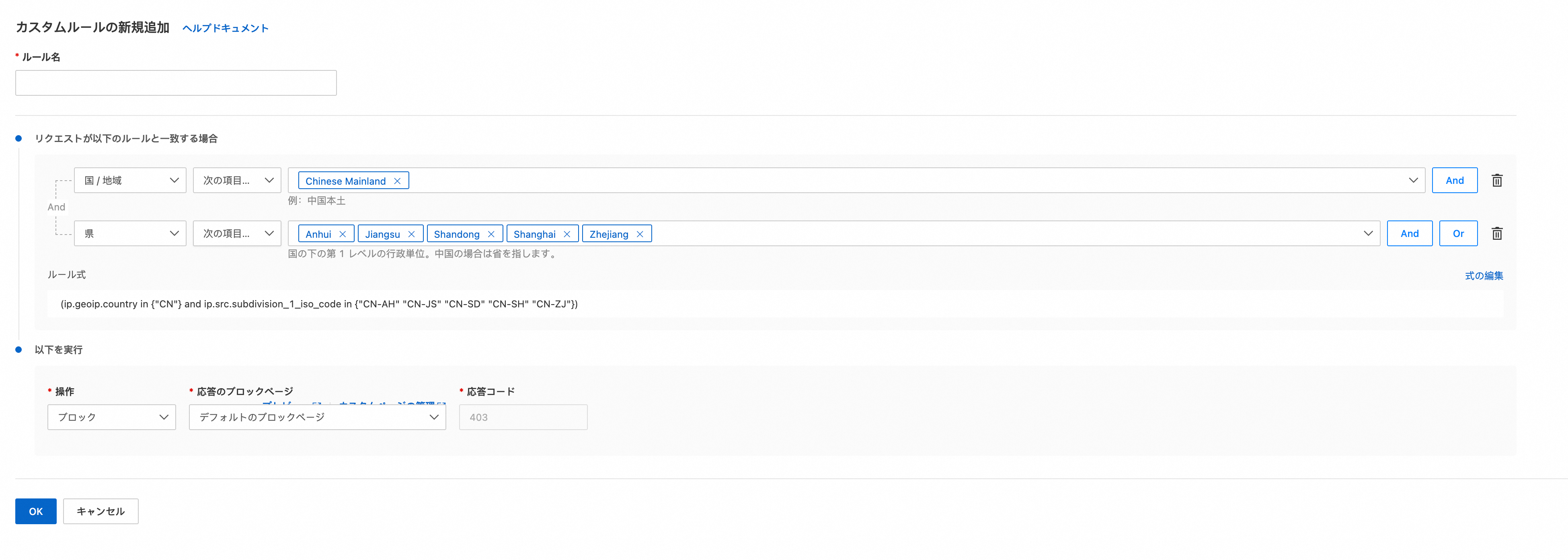

ポリシー 4: カスタムルール

上記のポリシーでニーズを満たせない場合は、WAF の 設定ルール を使用して、完全にカスタマイズされた保護を実現します。

カスタムルールを使用すると、IP アドレス、URL パス、ヘッダー、クッキー、本文コンテンツなどのリクエスト属性を組み合わせてマッチ条件を構築できます。その後、ブロック、監視、または許可のアクションを割り当てます。これにより、トラフィックがどのようにフィルタリングおよび処理されるかを完全に制御できます。

ユースケース

高度なセキュリティ運用: 経験豊富なセキュリティエンジニアによって構築された、詳細な多条件保護ロジックが必要な場合。

特殊なビジネスシナリオ: 特定のクッキーを持つユーザーのみが API にアクセスできるようにするなど、密接に統合されたルールを必要とする固有のロジックがアプリケーションにある場合。

複雑な攻撃への対応: 攻撃者が常にメソッドを変更する高度な持続的脅威 (APT) に直面しており、柔軟で適応性の高いルールが必要な場合。